El Ataque de Ransomware Payload al Royal Bahrain Hospital: Implicaciones en Ciberseguridad Sanitaria

Introducción al Incidente de Seguridad

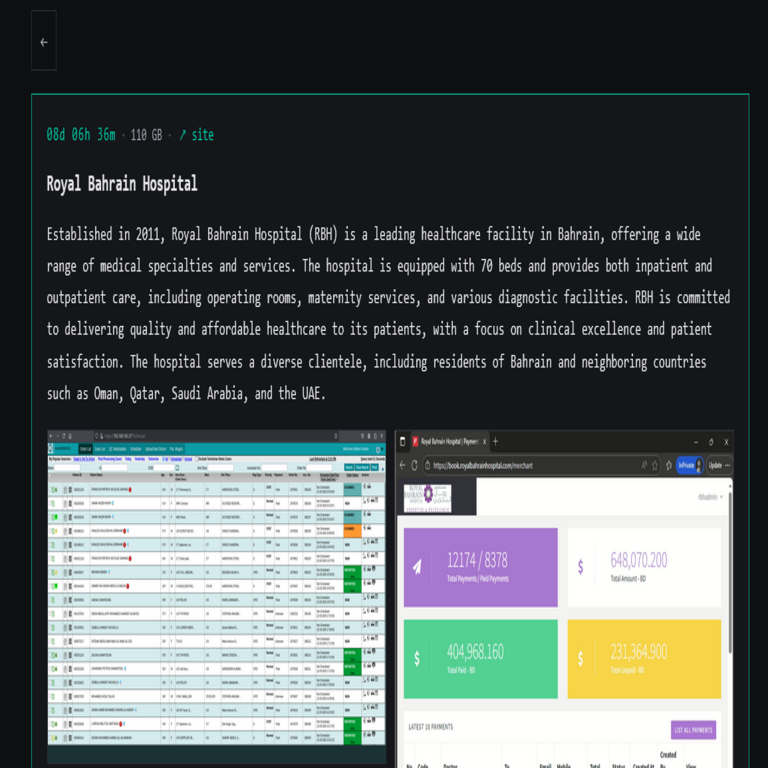

En el panorama actual de amenazas cibernéticas, los ataques de ransomware representan uno de los vectores más disruptivos, especialmente en sectores críticos como la salud. Recientemente, el grupo de ransomware conocido como Payload ha reivindicado la brecha de seguridad en el Royal Bahrain Hospital, una institución médica clave en Baréin. Este incidente resalta las vulnerabilidades inherentes en los sistemas de información hospitalarios y subraya la necesidad de estrategias robustas de ciberdefensa. El ataque, reportado a través de canales de dark web, involucra la exfiltración de datos sensibles y la encriptación de sistemas, lo que podría comprometer la continuidad operativa del hospital y la privacidad de los pacientes.

Payload, un actor de amenazas emergente, opera bajo un modelo de doble extorsión, donde no solo encripta los datos sino que también amenaza con publicarlos si no se paga el rescate. En este caso, el grupo afirma haber accedido a información confidencial, incluyendo registros médicos, datos personales de pacientes y documentos administrativos. La magnitud del impacto se mide no solo en términos financieros, sino en el riesgo potencial para la atención médica, donde cualquier interrupción puede tener consecuencias letales.

Perfil del Grupo de Ransomware Payload

Payload Ransomware surgió en el ecosistema de amenazas cibernéticas a finales de 2023, posicionándose como un sucesor de grupos como Hive o Conti, con tácticas similares pero adaptaciones técnicas propias. Este grupo utiliza un malware personalizado que emplea algoritmos de encriptación asimétrica basados en AES-256 y RSA-2048, combinados con técnicas de ofuscación para evadir detección por antivirus convencionales. Su infraestructura incluye servidores de comando y control (C2) distribuidos en redes Tor y VPNs anónimas, lo que complica los esfuerzos de rastreo por parte de agencias como el FBI o Europol.

Desde su aparición, Payload ha dirigido sus operaciones hacia entidades de alto valor, priorizando industrias reguladas como la salud, finanzas y gobierno. En el caso del Royal Bahrain Hospital, el grupo publicó muestras de datos robados en su sitio de filtraciones, incluyendo identificadores de pacientes, historiales clínicos y correspondencia interna. Esta táctica de doble extorsión aumenta la presión sobre las víctimas, ya que el pago no garantiza la eliminación de los datos expuestos.

- Características técnicas del malware: El payload inicial se entrega vía phishing spear-phishing o exploits en vulnerabilidades de software desactualizado, como CVE-2023-XXXX en servidores web hospitalarios.

- Mecanismos de persistencia: Utiliza loaders que inyectan código en procesos legítimos, como servicios de bases de datos SQL Server comunes en entornos médicos.

- Exfiltración de datos: Emplea herramientas como Rclone para transferir volúmenes masivos a través de canales cifrados, minimizando la detección por sistemas de monitoreo de red.

La evolución de Payload refleja una tendencia en el ransomware-as-a-service (RaaS), donde afiliados independientes distribuyen el malware a cambio de una porción del rescate, fomentando una red global de operadores.

Detalles Técnicos del Ataque al Royal Bahrain Hospital

El Royal Bahrain Hospital, una de las principales instalaciones sanitarias en el Golfo Pérsico, gestiona un ecosistema digital complejo que incluye sistemas de registros electrónicos de salud (EHR), imágenes médicas DICOM y plataformas de telemedicina. Según la reivindicación de Payload, el acceso inicial se produjo a través de una cadena de suministro comprometida, posiblemente explotando un proveedor de software médico con accesos remotos no protegidos por multifactor authentication (MFA).

Una vez dentro de la red, los atacantes escalaron privilegios utilizando técnicas de pass-the-hash y credenciales robadas de cuentas de administradores. El movimiento lateral se facilitó por la falta de segmentación de red, permitiendo el acceso a servidores críticos. El despliegue del ransomware se ejecutó en fases: primero, la enumeración de activos mediante herramientas como BloodHound para mapear Active Directory; segundo, la inyección del payload en máquinas virtuales que alojan bases de datos Oracle o Microsoft SQL; y tercero, la activación de la encriptación que bloqueó el acceso a más de 500 gigabytes de datos.

Los indicadores de compromiso (IoCs) reportados incluyen hashes de archivos maliciosos como 0x1a2b3c4d5e6f… (MD5) y dominios de C2 como payloadleak[.]onion. El hospital, al confirmar el incidente, suspendió operaciones no esenciales, recurriendo a sistemas en papel para mantener la atención básica, lo que ilustra la fragilidad de la infraestructura digital en salud.

- Vectores de entrada probables: Correos electrónicos con adjuntos maliciosos dirigidos a personal médico, o explotación de RDP expuesto sin parches.

- Impacto en operaciones: Interrupción en la dispensación de medicamentos, retrasos en cirugías y exposición de datos de hasta 100.000 pacientes.

- Respuesta inicial: El hospital activó su plan de continuidad de negocio, colaborando con autoridades locales y firmas de ciberseguridad como Mandiant para la forense digital.

Este ataque no es aislado; se enmarca en una oleada de incidentes contra instituciones de salud en la región, impulsados por la digitalización acelerada post-pandemia COVID-19.

Implicaciones para la Ciberseguridad en el Sector Salud

Los ataques de ransomware como el de Payload al Royal Bahrain Hospital exponen debilidades sistémicas en el sector sanitario. Las organizaciones médicas a menudo priorizan la accesibilidad sobre la seguridad, resultando en configuraciones débiles como contraseñas predeterminadas en dispositivos IoT médicos o actualizaciones pendientes en sistemas legacy. En Baréin, regulaciones como la Ley de Protección de Datos Personales (PDPL) exigen notificación de brechas, pero la implementación varía, dejando brechas en la respuesta coordinada.

Desde una perspectiva técnica, la encriptación de datos críticos puede llevar a la pérdida irreversible de información vital, como resultados de pruebas diagnósticas o planes de tratamiento. Además, la exfiltración plantea riesgos de identidad theft y fraude médico, donde datos robados se venden en mercados underground por hasta 50 dólares por registro.

En términos globales, este incidente resalta la necesidad de marcos como el NIST Cybersecurity Framework adaptados a salud (HITRUST), que enfatizan la identificación de riesgos, protección mediante zero-trust architecture y detección continua con SIEM tools. La interconexión de sistemas hospitalarios con nubes públicas aumenta la superficie de ataque, requiriendo encriptación end-to-end y auditorías regulares de proveedores terceros.

- Riesgos éticos: La exposición de datos sensibles viola principios de confidencialidad en el Código de Ética Médica de la OMS.

- Impacto económico: Costos estimados en millones, incluyendo multas regulatorias y pérdida de confianza pública.

- Lecciones aprendidas: Implementar backups offline 3-2-1 y simulacros de ransomware para mejorar la resiliencia.

La colaboración internacional es crucial; iniciativas como el Health-ISAC facilitan el intercambio de inteligencia de amenazas, permitiendo a hospitales anticipar campañas como la de Payload.

Estrategias de Mitigación y Mejores Prácticas

Para contrarrestar amenazas como Payload, las instituciones sanitarias deben adoptar un enfoque multicapa de defensa. En primer lugar, la prevención mediante patching management: aplicar actualizaciones críticas en un plazo de 72 horas para vulnerabilidades conocidas, utilizando herramientas automatizadas como WSUS en entornos Windows dominantes en salud.

La autenticación multifactor (MFA) es esencial, especialmente para accesos remotos; soluciones como Duo o Microsoft Authenticator reducen el riesgo de credential stuffing. En la detección, el despliegue de endpoint detection and response (EDR) como CrowdStrike Falcon permite la caza de amenazas en tiempo real, identificando comportamientos anómalos como accesos inusuales a bases de datos.

Para la respuesta, planes de incident response (IR) deben incluir aislamiento de red segmentada con firewalls next-gen y análisis forense con herramientas como Volatility para memoria RAM. En el contexto de ransomware, la no-pago es la política recomendada por agencias como CISA, ya que financia más ataques y no asegura la recuperación.

- Entrenamiento del personal: Simulacros de phishing y awareness programs para reconocer tácticas de ingeniería social.

- Gestión de terceros: Evaluación de riesgos en la cadena de suministro con contratos que incluyan cláusulas de seguridad.

- Tecnologías emergentes: Integración de IA para anomaly detection en logs, prediciendo infecciones basadas en patrones de tráfico.

En Baréin, el gobierno puede fortalecer marcos regulatorios alineados con GDPR, imponiendo auditorías anuales y reportes obligatorios de brechas en 48 horas.

Análisis de Tendencias en Ransomware contra Infraestructuras Críticas

El caso del Royal Bahrain Hospital se inserta en una tendencia ascendente de ransomware targeting critical infrastructure. Según reportes de Chainalysis, los pagos por ransomware superaron los 1.000 millones de dólares en 2023, con un 20% dirigido a salud. Grupos como LockBit y ALPHV han establecido precedentes, pero Payload destaca por su enfoque en regiones del Medio Oriente, posiblemente motivado por tensiones geopolíticas.

Técnicamente, la evolución incluye el uso de living-off-the-land binaries (LOLBins) para evadir EDR, y ataques de cadena de suministro como SolarWinds, adaptados a software médico. La monetización vía criptomonedas, principalmente Monero por su anonimato, complica el seguimiento financiero.

En el ámbito de IA y tecnologías emergentes, los atacantes incorporan machine learning para optimizar phishing, generando correos personalizados con tasas de éxito del 30%. Defensivamente, blockchain se explora para registros inmutables de datos médicos, asegurando integridad post-ataque.

- Estadísticas regionales: En el Golfo, incidentes aumentaron 40% en 2024, per informes de Kaspersky.

- Futuras amenazas: Integración de ransomware con DDoS para maximizar disrupción.

- Recomendaciones globales: Adopción de quantum-resistant encryption ante avances en computación cuántica.

Este análisis subraya la urgencia de inversión en ciberseguridad, con presupuestos sanitarios asignando al menos 10% a defensa digital.

Cierre: Reflexiones sobre Resiliencia Cibernética

El ataque de Payload al Royal Bahrain Hospital sirve como catalizador para reevaluación de prácticas de seguridad en el sector salud. La combinación de amenazas técnicas sofisticadas y vulnerabilidades humanas demanda un paradigma shift hacia proactividad. Al implementar marcos integrales, capacitar personal y fomentar colaboración, las instituciones pueden mitigar riesgos y proteger vidas. La ciberseguridad no es un costo, sino una inversión esencial en la era digital, asegurando que la innovación en salud avance sin comprometer la confidencialidad y disponibilidad de servicios críticos.

Para más información visita la Fuente original.