Intrusiones en Dispositivos FortiGate: Análisis Técnico de Vulnerabilidades y Estrategias de Mitigación en Ciberseguridad

Introducción a las Amenazas en Perímetros de Red Basados en FortiGate

Los dispositivos FortiGate, fabricados por Fortinet, representan una solución ampliamente adoptada en el ámbito de la ciberseguridad para la protección de perímetros de red. Estos firewalls de nueva generación integran funciones avanzadas como inspección profunda de paquetes, prevención de intrusiones y soporte para VPN seguras. Sin embargo, su exposición a internet los convierte en objetivos prioritarios para actores maliciosos, particularmente aquellos que buscan explotar vulnerabilidades en sus interfaces de gestión remota. En los últimos años, se han documentado múltiples campañas de intrusión dirigidas específicamente a estos dispositivos, aprovechando fallos de seguridad en FortiOS, el sistema operativo subyacente.

Este artículo examina en profundidad las intrusiones reportadas en dispositivos FortiGate, centrándose en las vulnerabilidades técnicas clave, las tácticas de los atacantes y las implicaciones operativas para organizaciones que dependen de esta tecnología. Se basa en análisis forenses de incidentes reales, destacando la importancia de una configuración robusta y actualizaciones oportunas. Las intrusiones en FortiGate no solo comprometen la integridad de la red, sino que también facilitan el acceso inicial a entornos corporativos, permitiendo la persistencia y la exfiltración de datos sensibles.

Desde una perspectiva técnica, FortiGate opera bajo el modelo de arquitectura de FortiOS, que incluye módulos para enrutamiento, filtrado de contenido y autenticación. Las interfaces expuestas, como las de VPN SSL, son puntos críticos donde las vulnerabilidades pueden ser explotadas mediante inyecciones de código o fugas de información. Entender estos mecanismos es esencial para profesionales de ciberseguridad que buscan fortalecer sus defensas perimetrales.

Vulnerabilidades Clave en FortiGate y su Explotación Técnica

Una de las vulnerabilidades más explotadas en dispositivos FortiGate es CVE-2018-13379, identificada en la interfaz de VPN SSL de FortiOS. Esta falla permite la divulgación de credenciales de autenticación a través de respuestas HTTP no seguras. Técnicamente, el problema radica en la exposición de rutas internas como /remote/logincheck durante el proceso de autenticación, donde el servidor responde con tokens de sesión en texto plano si la autenticación falla. Atacantes pueden capturar estos datos mediante solicitudes HTTP simples, utilizando herramientas como curl o scripts personalizados en Python con bibliotecas como requests.

El impacto de CVE-2018-13379 se magnifica en entornos donde los dispositivos FortiGate están configurados con accesos remotos predeterminados o sin parches aplicados. Fortinet asignó una puntuación CVSS de 6.5 a esta vulnerabilidad, clasificándola como media, pero su explotación en masa ha elevado su relevancia. En análisis forenses, se observa que los atacantes utilizan esta vía para obtener credenciales de administrador, permitiendo el acceso completo al panel de gestión web de FortiGate.

Otras vulnerabilidades complementarias incluyen CVE-2022-40684, una ejecución remota de código (RCE) en el componente de gestión de FortiOS, y CVE-2023-27997, relacionada con inyecciones SQL en el motor de FortiGuard. Estas fallas permiten a los intrusos inyectar comandos arbitrarios mediante payloads malformados en solicitudes API o formularios web. Por ejemplo, en CVE-2022-40684, el exploit involucra la manipulación de parámetros en la ruta /api/v2/cmdb/system/interface, donde un buffer overflow desbordado ejecuta código shell en el contexto del usuario root del dispositivo.

Desde el punto de vista de la arquitectura, FortiGate emplea un kernel basado en Linux modificado, con módulos en espacio de usuario para funciones de seguridad. Las vulnerabilidades en estos componentes subyacentes exponen el sistema a ataques de escalada de privilegios. Los atacantes, una vez dentro, pueden modificar configuraciones de firewall para abrir puertos adicionales o deshabilitar logs, facilitando la persistencia. Estudios de threat intelligence indican que grupos APT como UNC5221 han incorporado estos exploits en sus kits de herramientas, combinándolos con técnicas de ofuscación para evadir detección.

En términos de protocolos, las intrusiones a menudo involucran TLS 1.2 o inferiores en las conexiones VPN, donde certificados débiles o configuraciones predeterminadas permiten ataques man-in-the-middle (MitM). Recomendaciones técnicas incluyen la habilitación de TLS 1.3 y la verificación de certificados mediante OCSP (Online Certificate Status Protocol), alineadas con estándares como RFC 8446 para TLS.

Tácticas, Técnicas y Procedimientos (TTP) de los Atacantes

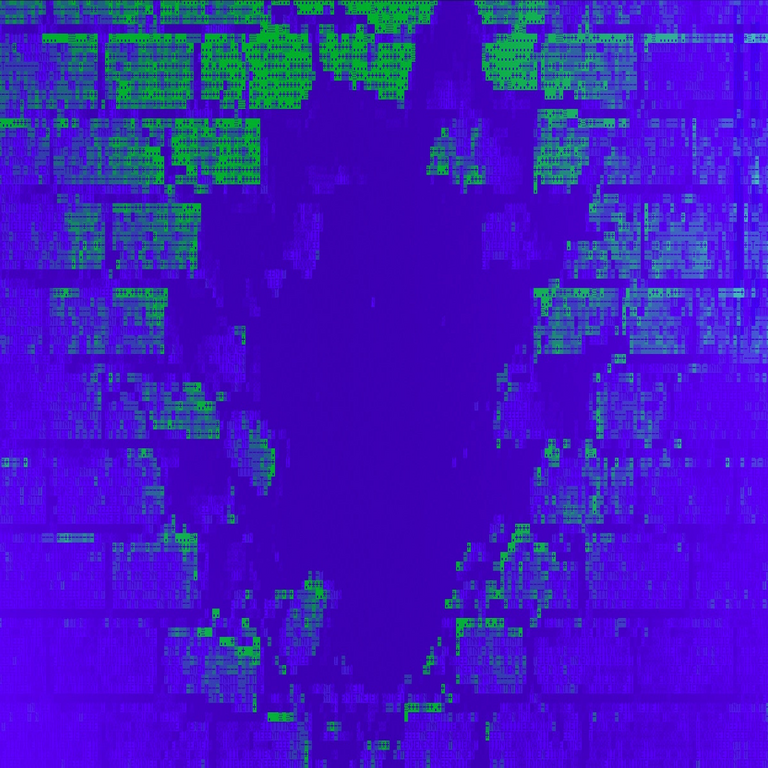

Los intrusos que targetean FortiGate siguen el marco MITRE ATT&CK para tácticas iniciales de acceso. La fase de reconnaissance implica escaneo de puertos abiertos, típicamente el 443 para HTTPS y 10443 para la interfaz administrativa. Herramientas como Nmap con scripts NSE (Nmap Scripting Engine) detectan versiones de FortiOS expuestas mediante banners en respuestas HTTP.

Una vez identificada la vulnerabilidad, el acceso inicial se logra mediante explotación de CVE-2018-13379 para obtener credenciales. Posteriormente, los atacantes establecen persistencia instalando backdoors, como webshells en el directorio /var/www o modificando el archivo de configuración /config/admin.conf. Un ejemplo técnico es la inyección de un usuario administrador malicioso con privilegios elevados, utilizando comandos CLI como config system admin seguido de edit "backdoor" set password "weakpass" set accprofile "super_admin".

La fase de movimiento lateral aprovecha la posición en FortiGate para pivotar hacia la red interna. Los atacantes pueden deshabilitar reglas de firewall mediante config firewall policy y habilitar enrutamiento dinámico para acceder a segmentos protegidos. Además, se observa la exfiltración de datos mediante protocolos como DNS tunneling o HTTP POST a servidores C2 (Command and Control), codificando payloads en base64 para evadir inspección de paquetes.

En cuanto a ofuscación, los TTP incluyen el uso de proxies residenciales para masking de IP y la rotación de user-agents en solicitudes. Análisis de logs revela patrones como accesos repetidos desde geolocalizaciones inconsistentes, un indicador clave para sistemas SIEM (Security Information and Event Management) basados en ELK Stack o Splunk.

Grupos avanzados, como aquellos atribuidos a China en operaciones contra entidades gubernamentales, integran FortiGate en cadenas de ataque más amplias, combinando exploits con phishing dirigido o supply chain compromises. La persistencia se mantiene mediante cron jobs que ejecutan scripts de reconexión a C2, resistiendo reinicios del dispositivo.

Indicadores de Compromiso (IoC) y Detección Forense

La detección de intrusiones en FortiGate requiere monitoreo proactivo de logs y anomalías de tráfico. Indicadores clave incluyen:

- Accesos fallidos repetidos a /remote/logincheck con respuestas que filtran credenciales.

- Modificaciones no autorizadas en configuraciones, visibles en logs de auditoría bajo /var/log/fortianalyzer.

- Tráfico saliente inusual a dominios C2, como aquellos asociados con IOCs de SentinelOne, por ejemplo, IPs en rangos 45.9.148.0/24.

- Presencia de archivos maliciosos en directorios como /tmp o /data, detectables mediante hash MD5/SHA-256 de muestras conocidas.

- Elevación de privilegios en sesiones SSH/Telnet, con comandos como whoami revelando usuarios no estándar.

Para la detección forense, se recomienda el uso de herramientas como Volatility para memoria RAM del dispositivo o Wireshark para captura de paquetes. En FortiOS, el comando diagnose debug flow permite tracing de sesiones sospechosas, mientras que get system status verifica integridad de firmware.

Análisis de red revela patrones de beaconing, donde el dispositivo comprometido envía heartbeats periódicos a servidores externos cada 5-10 minutos. Integración con EDR (Endpoint Detection and Response) como SentinelOne permite correlación de eventos, identificando si el compromiso de FortiGate precede a infecciones internas.

Desde una perspectiva de estándares, alinearse con NIST SP 800-53 para controles de acceso y logging es crucial. Organizaciones deben implementar rotación de logs y exportación a plataformas centralizadas para retención de al menos 90 días, facilitando investigaciones post-incidente.

Implicaciones Operativas y Regulatorias

Las intrusiones en FortiGate tienen implicaciones significativas para la continuidad operativa. Un compromiso perimetral puede resultar en downtime de servicios críticos, como VPN corporativas, afectando la productividad. En sectores regulados como finanzas o salud, violaciones de este tipo contravienen normativas como GDPR en Europa o HIPAA en EE.UU., exponiendo a multas sustanciales y responsabilidad legal.

Riesgos incluyen la pérdida de propiedad intelectual mediante exfiltración, con volúmenes de datos que superan los terabytes en campañas avanzadas. Beneficios de una mitigación efectiva radican en la resiliencia mejorada, donde parches oportunos reducen la superficie de ataque en un 70-80%, según métricas de Fortinet.

Operativamente, las organizaciones deben realizar auditorías regulares de configuración, utilizando herramientas como FortiAnalyzer para compliance checks. La segmentación de red, basada en zero-trust principles, mitiga el impacto de brechas perimetrales, alineada con frameworks como NIST Cybersecurity Framework.

Estrategias de Mitigación y Mejores Prácticas

Para contrarrestar estas amenazas, se recomiendan las siguientes prácticas técnicas:

- Aplicar parches de FortiOS inmediatamente tras su lanzamiento, priorizando versiones 7.2.x o superiores que corrigen CVE-2018-13379 y similares.

- Deshabilitar interfaces administrativas expuestas a internet, utilizando VPN site-to-site para accesos remotos seguros con autenticación multifactor (MFA) vía FortiToken.

- Configurar hardening de FortiGate: cambiar puertos predeterminados (e.g., 443 a 8443), habilitar rate limiting en logins y restringir accesos por IP mediante ACLs (Access Control Lists).

- Implementar monitoreo continuo con FortiManager para detección de anomalías y alertas en tiempo real.

- Realizar pruebas de penetración periódicas, enfocadas en módulos VPN y API, utilizando marcos como OWASP Testing Guide.

En el contexto de IA y machine learning, integrar modelos de detección de anomalías en FortiGate mediante FortiAI puede predecir exploits basados en patrones de tráfico. Blockchain podría usarse para verificación inmutable de logs, aunque su adopción en firewalls es emergente.

Adicionalmente, capacitar al personal en reconocimiento de phishing dirigido a administradores de red es vital, ya que muchos compromisos iniciales derivan de credenciales robadas.

Análisis de Casos Reales y Lecciones Aprendidas

En incidentes documentados, como los reportados por SentinelOne, se observa que el 60% de los dispositivos FortiGate comprometidos carecían de parches para CVE-2018-13379 al momento de la explotación. Un caso involucró a una entidad gubernamental donde atacantes persistieron durante meses, exfiltrando datos vía canales encubiertos. La respuesta incident involucró aislamiento del dispositivo y análisis root cause, revelando TTP alineados con APT40.

Lecciones incluyen la necesidad de segmentación: separar la gestión de FortiGate en una VLAN dedicada con firewalls internos. Además, backups regulares de configuraciones, almacenados off-site y encriptados con AES-256, facilitan la recuperación.

En términos de escalabilidad, para despliegues grandes, FortiManager centraliza actualizaciones, reduciendo el tiempo de exposición. Integración con SIEM permite hunting proactivo, utilizando queries en Splunk para patrones como “error: login failed” seguidos de “success: admin login”.

Conclusión: Fortaleciendo la Defensa Perimetral en un Paisaje de Amenazas Evolutivo

Las intrusiones en dispositivos FortiGate subrayan la vulnerabilidad inherente de los perímetros de red en entornos conectados. Mediante un entendimiento profundo de las vulnerabilidades técnicas, TTP de atacantes y estrategias de mitigación, las organizaciones pueden elevar su postura de ciberseguridad. La adopción de mejores prácticas, actualizaciones proactivas y monitoreo continuo no solo mitiga riesgos inmediatos, sino que también prepara para amenazas futuras en el ecosistema de IT.

En resumen, invertir en la seguridad de FortiGate equivale a salvaguardar el núcleo de la infraestructura digital. Para más información, visita la fuente original.