Hackers Vinculados a Irán Atacan Cámaras IP en Israel y Estados del Golfo para Obtener Inteligencia Militar

Introducción al Incidente de Ciberespionaje

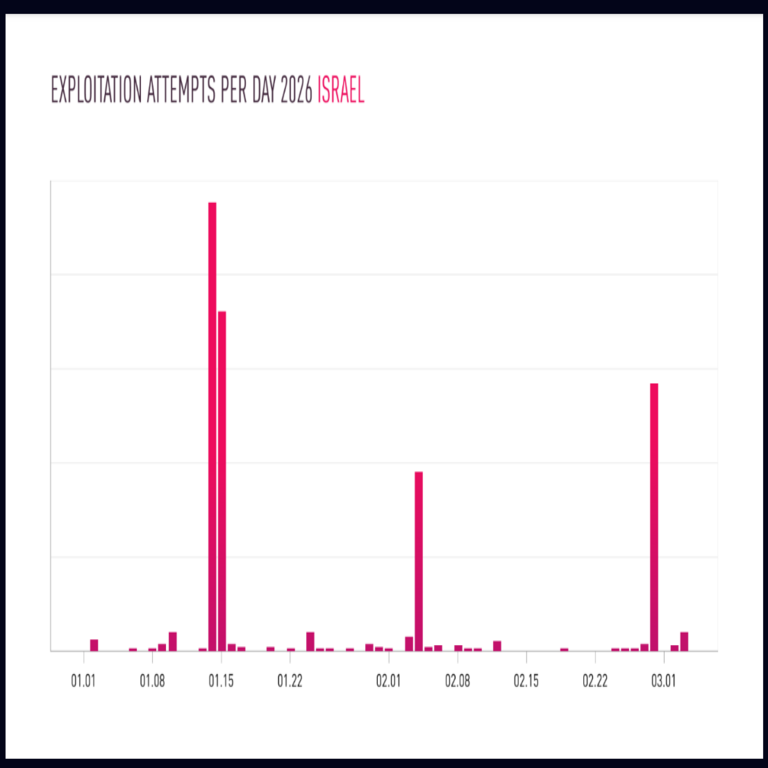

En el contexto de las tensiones geopolíticas en Oriente Medio, un grupo de hackers atribuido a Irán ha llevado a cabo una campaña sofisticada de ciberespionaje dirigida contra cámaras de red de protocolo internet (IP) instaladas en instalaciones militares y de infraestructura crítica en Israel y varios estados del Golfo Pérsico. Esta operación, detectada por investigadores de ciberseguridad, revela la creciente sofisticación de las amenazas cibernéticas estatales, donde los dispositivos IoT (Internet de las Cosas) como las cámaras IP se convierten en vectores clave para la recopilación de inteligencia. El ataque no solo compromete la privacidad y la seguridad física, sino que también expone vulnerabilidades sistémicas en la cadena de suministro de hardware y software utilizado en entornos sensibles.

Las cámaras IP, diseñadas para transmitir video en tiempo real a través de redes IP, son componentes esenciales en sistemas de vigilancia modernos. Sin embargo, su conectividad inherente las hace susceptibles a exploits remotos si no se implementan medidas de seguridad robustas. En este caso, los atacantes explotaron configuraciones predeterminadas débiles, como credenciales por defecto y puertos abiertos, para acceder a feeds de video que revelan movimientos de tropas, posiciones de equipo militar y detalles de infraestructuras clave. Esta táctica subraya la evolución de la guerra cibernética hacia operaciones de inteligencia persistente y de bajo costo.

Detalles Técnicos de la Campaña de Ataque

La campaña, identificada por firmas de malware y patrones de comportamiento, involucra el uso de herramientas personalizadas para escanear y comprometer dispositivos vulnerables. Los hackers iniciaron el proceso con un escaneo masivo de la red, utilizando herramientas como Shodan o ZMap para identificar cámaras IP expuestas en internet. Una vez detectadas, se aplicaron técnicas de fuerza bruta contra credenciales predeterminadas, comunes en modelos de fabricantes chinos y taiwaneses ampliamente utilizados en la región.

El malware desplegado, similar a variantes conocidas de backdoors iraníes como aquellos asociados al grupo APT33 o OilRig, permite la captura de streams de video en tiempo real y su exfiltración a servidores de comando y control (C2) ubicados en dominios iraníes o proxies en países neutrales. Según análisis forenses, el payload incluye módulos para la persistencia, como la modificación de firmwares, y capacidades de evasión, como el cifrado de tráfico mediante protocolos HTTPS o VPNs. Esto asegura que la intrusión permanezca oculta durante meses, recopilando datos valiosos para la planificación militar.

- Escaneo Inicial: Identificación de dispositivos mediante puertos abiertos (por ejemplo, 80, 554 para RTSP).

- Explotación: Uso de exploits zero-day o conocidos en protocolos como ONVIF, estándar para interoperabilidad de cámaras IP.

- Persistencia: Instalación de rootkits que sobreviven reinicios y actualizaciones.

- Exfiltración: Transmisión de datos a través de canales encubiertos para evitar detección por firewalls.

En términos de impacto, las cámaras comprometidas en bases aéreas israelíes y puertos del Golfo proporcionaron vistas detalladas de operaciones logísticas y despliegues defensivos. Esto no solo ofrece ventajas tácticas inmediatas, sino que también alimenta bases de datos de inteligencia a largo plazo, potencialmente integradas con sistemas de IA para análisis predictivo de movimientos enemigos.

Vulnerabilidades Comunes en Dispositivos IoT y su Explotación

Las cámaras IP representan un subconjunto crítico del ecosistema IoT, con más de 1.000 millones de dispositivos conectados globalmente. Su vulnerabilidad radica en la falta de actualizaciones regulares y la dependencia de componentes de bajo costo. Protocolos como UPnP (Universal Plug and Play) y SNMP (Simple Network Management Protocol) a menudo se dejan habilitados por defecto, permitiendo accesos no autorizados. En este incidente, los atacantes capitalizaron fallos en la autenticación, donde contraseñas como “admin/admin” o “root/12345” seguían activas en entornos de alta seguridad.

Desde una perspectiva técnica, el ataque sigue el modelo MITRE ATT&CK para IoT, con tácticas como Reconnaissance (TA0043) y Initial Access (TA0001). Los exploits involucran inyecciones SQL en interfaces web de las cámaras o desbordamientos de búfer en el procesamiento de streams. Para mitigar esto, se recomienda segmentación de redes, donde las cámaras se aíslen en VLANs dedicadas, y el uso de NVR (Network Video Recorders) con cifrado end-to-end.

Adicionalmente, la cadena de suministro agrava el problema: muchos dispositivos provienen de proveedores con historiales de inserción de backdoors, como se vio en casos como el de Super Micro o Huawei. En la región del Golfo, la adopción rápida de tecnologías chinas para vigilancia ha incrementado el riesgo, ya que estos equipos a menudo carecen de soporte local para parches de seguridad.

Atribución y Contexto Geopolítico

La atribución al régimen iraní se basa en indicadores técnicos, como direcciones IP de C2 vinculadas a entidades conocidas como el Cuerpo de la Guardia Revolucionaria Islámica (IRGC), y similitudes con campañas previas contra Arabia Saudita e Israel. Grupos como MuddyWater o Magic Hound han sido implicados en operaciones similares, utilizando infraestructuras compartidas y toolsets en Farsi. Este ataque se enmarca en la doctrina de “guerra asimétrica” de Irán, donde el ciberespacio compensa desventajas convencionales.

Israel, con su avanzado ecosistema de ciberdefensa (incluyendo unidades como la 8200), ha respondido con contramedidas, como la desconexión de dispositivos expuestos y el despliegue de honeypots para rastrear atacantes. En los estados del Golfo, la cooperación con aliados occidentales, a través de foros como el GCSC (Gulf Cooperation Council Cybersecurity), ha fortalecido la respuesta regional. Sin embargo, la proliferación de estos ataques resalta la necesidad de estándares internacionales para la seguridad IoT, como los propuestos por la NIST en su marco IR 8259.

Implicaciones para la Seguridad Nacional y Recomendaciones

Este incidente ilustra cómo el ciberespionaje puede escalar tensiones regionales, potencialmente llevando a confrontaciones físicas si la inteligencia recopilada se utiliza para strikes precisos. En un panorama donde la IA se integra en sistemas de vigilancia, los datos robados podrían entrenar modelos de machine learning para reconocimiento de patrones en tiempo real, amplificando el daño.

Para organizaciones y gobiernos, las recomendaciones incluyen auditorías regulares de dispositivos IoT, implementación de zero-trust architectures y entrenamiento en higiene cibernética. Herramientas como Nessus o OpenVAS pueden escanear vulnerabilidades, mientras que soluciones basadas en IA, como anomaly detection en tráfico de red, ayudan a identificar intrusiones tempranas.

- Medidas Inmediatas: Cambiar credenciales predeterminadas y deshabilitar servicios innecesarios.

- Estrategias a Largo Plazo: Adopción de protocolos seguros como MQTT con TLS y monitoreo continuo con SIEM (Security Information and Event Management).

- Colaboración Internacional: Compartir threat intelligence a través de plataformas como ISACs (Information Sharing and Analysis Centers).

La integración de blockchain para la verificación de firmwares podría ofrecer una capa adicional de integridad, asegurando que las actualizaciones no sean manipuladas. En el ámbito de la IA, algoritmos de aprendizaje profundo pueden analizar logs de cámaras para detectar manipulaciones en feeds de video, como deepfakes o alteraciones en tiempo real.

Análisis de Tendencias en Ciberamenazas Estatales

Este ataque forma parte de una tendencia más amplia donde actores estatales priorizan el IoT para espionaje. En 2023, informes de Mandiant y CrowdStrike documentaron un aumento del 300% en ataques a dispositivos edge, impulsado por la expansión 5G. Irán, junto con Rusia y China, ha refinado sus capacidades, pasando de destructivos wipers como Shamoon a operaciones sigilosas de exfiltración.

Desde el punto de vista técnico, la evolución incluye el uso de supply chain attacks, donde malware se inyecta en actualizaciones over-the-air (OTA). En cámaras IP, esto se manifiesta como firmwares troyanizados que activan backdoors bajo comandos remotos. La respuesta global involucra regulaciones como la Cyber Resilience Act de la UE, que exige certificaciones para hardware crítico.

En Latinoamérica, aunque no directamente afectado, este caso sirve de lección para países con infraestructuras similares, como México y Brasil, donde la adopción de IoT en sectores energéticos y de transporte crece rápidamente. La colaboración con entidades como OEA-CICTE puede fortalecer defensas regionales contra amenazas transnacionales.

Desafíos Éticos y Legales en la Guerra Cibernética

El espionaje a través de cámaras IP plantea dilemas éticos, como la violación de soberanía digital y el riesgo de escalada inadvertida. Bajo marcos como la Convención de Budapest, tales actos constituyen ciberdelitos, pero la atribución y la jurisdicción internacional complican las represalias. Israel ha invocado el derecho de autodefensa cibernética, similar a operaciones como Stuxnet, pero esto normaliza el ciclo de retaliación.

Legalmente, la falta de tratados específicos para IoT deja vacíos: ¿quién es responsable, el fabricante, el operador o el estado patrocinador? Iniciativas como el Paris Call for Trust and Security in Cyberspace promueven normas, pero su adopción es voluntaria. En este contexto, la transparencia en la atribución, mediante white papers y briefings, fomenta la disuasión sin escalada.

Conclusiones y Perspectivas Futuras

La campaña de hackers iraníes contra cámaras IP en Israel y el Golfo destaca la intersección entre ciberseguridad, geopolítica y tecnologías emergentes. Mientras las defensas evolucionan con IA y machine learning para detección proactiva, los atacantes adaptan tácticas, enfatizando la necesidad de resiliencia holística. Gobiernos deben invertir en educación cibernética y alianzas estratégicas para contrarrestar estas amenazas persistentes.

En última instancia, este incidente refuerza que la seguridad no es un evento único, sino un proceso continuo. La adopción de mejores prácticas y la innovación en protocolos seguros serán clave para proteger infraestructuras críticas en un mundo hiperconectado.

Para más información visita la Fuente original.