Estafas de Soporte Técnico Falso: Despliegue de Malware mediante Extensiones de Navegador Maliciosas

Introducción al Fenómeno de las Estafas de Soporte Técnico

Las estafas de soporte técnico falso representan una de las amenazas cibernéticas más persistentes en el panorama actual de la ciberseguridad. Estas campañas fraudulentas se disfrazan como alertas legítimas de soporte técnico de empresas reconocidas, como Microsoft o Apple, para engañar a los usuarios y comprometer sus sistemas. En un contexto donde el uso de navegadores web es omnipresente, los atacantes han evolucionado sus tácticas para incluir el despliegue de malware a través de extensiones de navegador maliciosas. Este método permite un acceso persistente y discreto a los datos de los usuarios, exacerbando los riesgos asociados con la navegación diaria en internet.

El auge de estas estafas se debe en parte a la complejidad creciente de los entornos digitales y a la confianza que los usuarios depositan en las notificaciones emergentes de sus dispositivos. Según informes de ciberseguridad, estas campañas han aumentado significativamente en los últimos años, afectando a millones de usuarios en todo el mundo. El análisis técnico de estas operaciones revela patrones sofisticados de ingeniería social combinados con vulnerabilidades en las tiendas de extensiones de navegadores, lo que facilita la distribución de software malicioso sin detección inmediata.

En este artículo, se examina el mecanismo de operación de estas estafas, los vectores de ataque específicos relacionados con extensiones maliciosas, el impacto en la seguridad de los usuarios y las estrategias recomendadas para mitigar estos riesgos. El enfoque se centra en aspectos técnicos, destacando cómo los ciberdelincuentes explotan las APIs de los navegadores y las debilidades en los procesos de revisión de extensiones.

Mecanismos de Despliegue en las Campañas de Spam

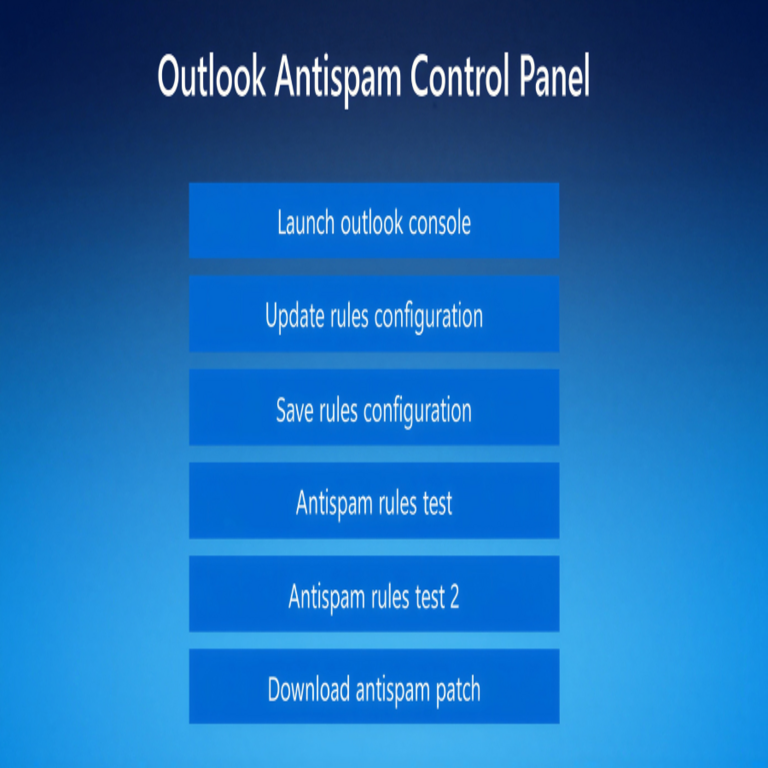

Las estafas de soporte técnico falso inician típicamente mediante campañas de spam distribuidas a través de correos electrónicos, anuncios pop-up en sitios web o notificaciones push en navegadores. Estos mensajes simulan emergencias técnicas, como infecciones virales o errores críticos en el sistema, urgiendo al usuario a contactar un número de soporte falso o descargar herramientas de diagnóstico. Una vez que el usuario interactúa, se le redirige a un sitio web controlado por los atacantes, donde se promueve la instalación de una extensión de navegador como “solución” al problema supuesto.

Desde un punto de vista técnico, el despliegue de malware vía extensiones aprovecha la arquitectura de los navegadores modernos, como Google Chrome o Mozilla Firefox. Las extensiones operan con permisos elevados, accediendo a datos sensibles como historiales de navegación, cookies y credenciales almacenadas. Los atacantes utilizan técnicas de ofuscación para evadir las revisiones automáticas en tiendas como la Chrome Web Store. Por ejemplo, el código JavaScript de la extensión puede estar minificado y cifrado, activándose solo tras la instalación para evitar detección estática.

Una vez instalada, la extensión maliciosa puede ejecutar scripts en segundo plano que recolectan información personal. Esto incluye la captura de pulsaciones de teclas (keylogging), la inyección de anuncios maliciosos en páginas web legítimas o el redireccionamiento de tráfico a sitios de phishing. En casos avanzados, estas extensiones sirven como loaders para malware más sofisticado, como troyanos de acceso remoto (RAT), que permiten el control total del dispositivo infectado.

Análisis Técnico de las Extensiones Maliciosas

El núcleo de estas estafas radica en la ingeniería de las extensiones de navegador. Una extensión típica se compone de un archivo manifest.json que define permisos, scripts de fondo y interfaces de usuario. En extensiones maliciosas, el manifest solicita permisos excesivos, como “tabs” para leer todas las pestañas abiertas, “storage” para persistir datos robados o “webRequest” para interceptar y modificar solicitudes HTTP. Estos permisos, aunque comunes en extensiones legítimas, se abusan para fines maliciosos.

Los atacantes emplean técnicas de evasión avanzadas. Por instancia, el uso de WebAssembly (Wasm) permite compilar código en un lenguaje de bajo nivel que es más difícil de analizar por herramientas de escaneo. Además, las extensiones pueden comunicarse con servidores de comando y control (C2) mediante WebSockets o fetch API, enviando datos exfiltrados en tiempo real. Un ejemplo común es la implementación de un script de fondo que monitorea URLs específicas, inyectando payloads cuando el usuario accede a sitios bancarios o de comercio electrónico.

En términos de distribución, las campañas de spam utilizan redes de bots para inundar motores de búsqueda con resultados falsos. Cuando un usuario busca “soporte técnico para virus”, los anuncios pagados o resultados SEO manipulados dirigen al sitio malicioso. La extensión se presenta como una herramienta de “escaneo gratuito”, pero su código incluye módulos para descargar binarios adicionales desde dominios comprometidos, potencialmente instalando ransomware o spyware sin el conocimiento del usuario.

El análisis forense de muestras de estas extensiones revela patrones recurrentes. Por ejemplo, el uso de bibliotecas como jQuery ofuscada para manipular el DOM y extraer datos de formularios. Además, algunas extensiones implementan mecanismos de persistencia al registrarse como handlers para eventos del navegador, asegurando su ejecución incluso después de reinicios. Estas características técnicas subrayan la necesidad de revisiones más estrictas en las plataformas de distribución de extensiones.

Impacto en la Seguridad y Privacidad de los Usuarios

El impacto de estas estafas trasciende la mera pérdida financiera, afectando la privacidad y la integridad de los sistemas. Los datos robados mediante extensiones maliciosas incluyen credenciales de acceso, información financiera y datos personales sensibles, facilitando ataques posteriores como el robo de identidad o el fraude bancario. En entornos corporativos, una extensión infectada en un dispositivo de empleado puede comprometer redes enteras, exponiendo información confidencial.

Desde una perspectiva técnica, el malware desplegado puede explotar vulnerabilidades zero-day en el navegador o el sistema operativo subyacente. Por ejemplo, una extensión con permisos de “activeTab” podría inyectar código que active exploits en páginas visitadas, llevando a la ejecución de código arbitrario. Esto resulta en brechas de seguridad que permiten la instalación de rootkits o la creación de backdoors persistentes.

Estadísticamente, estas campañas han causado pérdidas millonarias. Reportes indican que solo en el último año, miles de extensiones maliciosas fueron removidas de tiendas oficiales, pero muchas más operan en tiendas alternativas o se distribuyen directamente vía sitios web. El efecto en los usuarios individuales incluye no solo el robo de datos, sino también la degradación del rendimiento del dispositivo debido a procesos en segundo plano que consumen recursos.

En un nivel más amplio, estas estafas erosionan la confianza en las tecnologías web. Los usuarios, al enfrentar alertas falsas repetidamente, pueden volverse desensitizados, ignorando advertencias legítimas de seguridad. Esto amplifica los riesgos en ecosistemas conectados, donde un solo dispositivo infectado puede propagar malware a través de redes sociales o dispositivos IoT.

Estrategias de Detección y Prevención

La detección temprana de estas estafas requiere una combinación de herramientas técnicas y educación del usuario. En primer lugar, los navegadores incorporan mecanismos como listas de bloqueo de extensiones conocidas maliciosas, pero los atacantes las evaden mediante actualizaciones frecuentes. Herramientas de seguridad como antivirus con módulos de análisis de extensiones, tales como Malwarebytes o ESET, pueden escanear y bloquear instalaciones sospechosas basadas en firmas de comportamiento.

Para la prevención, se recomienda verificar la fuente de cualquier notificación de soporte técnico. Los usuarios deben evitar descargar extensiones de sitios no oficiales y revisar los permisos solicitados durante la instalación. Técnicamente, habilitar modos de navegación segura, como el Sandboxing en Chrome, limita el impacto de extensiones maliciosas al aislar su ejecución.

En entornos empresariales, políticas de gestión de extensiones centralizadas permiten a los administradores TI aprobar solo extensiones verificadas. El uso de firewalls de aplicaciones web (WAF) y sistemas de detección de intrusiones (IDS) puede monitorear el tráfico generado por extensiones, alertando sobre comunicaciones anómalas a servidores C2.

Además, la implementación de autenticación multifactor (MFA) en cuentas en línea mitiga el daño de credenciales robadas. Los desarrolladores de navegadores deben fortalecer los procesos de revisión, incorporando análisis dinámicos de comportamiento en lugar de solo estáticos. Finalmente, campañas de concientización sobre phishing y estafas técnicas son esenciales para reducir la superficie de ataque.

Consideraciones Finales sobre la Evolución de Estas Amenazas

Las estafas de soporte técnico falso mediante extensiones maliciosas ilustran la adaptación constante de los ciberdelincuentes a las defensas cibernéticas. A medida que los navegadores incorporan más funcionalidades, como integración con IA para detección de amenazas, los atacantes exploran vectores emergentes, potencialmente combinando estas tácticas con deepfakes o ataques de cadena de suministro en tiendas de extensiones.

La mitigación efectiva demanda una colaboración entre usuarios, desarrolladores y autoridades regulatorias. Monitorear actualizaciones de seguridad y mantener software al día es crucial para contrarrestar estas evoluciones. En última instancia, la ciberseguridad proactiva, basada en principios de menor privilegio y verificación constante, es la clave para protegerse contra estas persistentes amenazas digitales.

Para más información visita la Fuente original.