Scarcruft: Estrategias Avanzadas de Ciberespionaje Utilizando Zoho WorkDrive y Dispositivos USB

Introducción al Grupo APT Scarcruft

El grupo de amenazas persistentes avanzadas (APT) conocido como Scarcruft, también denominado APT37, representa una de las entidades cibernéticas más activas vinculadas al gobierno de Corea del Norte. Este colectivo ha sido responsable de múltiples campañas de espionaje cibernético dirigidas principalmente contra objetivos en Corea del Sur, Estados Unidos y otros países de interés geopolítico. Su enfoque se centra en la recopilación de inteligencia sensible, incluyendo datos militares, políticos y económicos. En los últimos años, Scarcruft ha evolucionado sus tácticas para evadir las defensas tradicionales de ciberseguridad, incorporando herramientas legítimas y métodos de propagación física para maximizar el impacto de sus operaciones.

La reciente detección de actividades de Scarcruft revela un patrón sofisticado en el uso de servicios en la nube como Zoho WorkDrive, combinado con vectores de ataque físicos como dispositivos USB. Estas técnicas no solo permiten la distribución discreta de malware, sino que también explotan la confianza inherente en plataformas colaborativas y el manejo rutinario de medios extraíbles. Este artículo analiza en profundidad estas metodologías, sus implicaciones técnicas y las medidas de mitigación recomendadas para organizaciones expuestas.

El Rol de Zoho WorkDrive en las Campañas de Distribución de Malware

Zoho WorkDrive es una plataforma de almacenamiento y colaboración en la nube diseñada para entornos empresariales, ofreciendo funciones como compartición de archivos, edición colaborativa y control de accesos. Sin embargo, Scarcruft ha aprovechado esta herramienta legítima para hospedar y distribuir payloads maliciosos, una táctica conocida como “living off the land” que minimiza la detección al utilizar servicios confiables. Los atacantes crean cuentas en Zoho WorkDrive bajo identidades falsas, suben archivos infectados disfrazados como documentos legítimos y comparten enlaces dirigidos a víctimas específicas mediante correos electrónicos de phishing o mensajes en redes sociales.

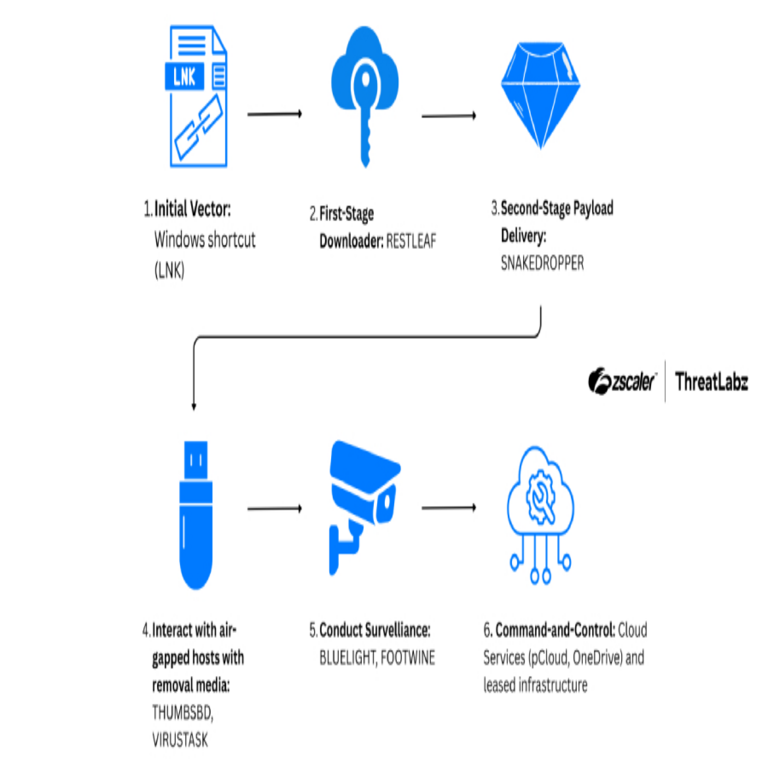

El proceso de infección inicia cuando la víctima accede al enlace compartido, que conduce a un archivo aparentemente inofensivo, como un PDF o un documento de Word con macros incrustadas. Al abrir el archivo, se ejecuta un script que descarga componentes adicionales desde servidores controlados por los atacantes. En el caso de Scarcruft, se ha observado el uso de malware personalizado, como variantes de RokRAT, un remoto access trojan (RAT) que permite el control remoto del sistema infectado, la exfiltración de datos y la persistencia en el entorno de la víctima.

- Pasos clave en la cadena de ataque: Creación de cuenta falsa en Zoho WorkDrive; subida de archivos maliciosos con extensiones dobles (por ejemplo, .doc.exe); generación de enlaces de compartición con permisos de solo lectura para aparentar legitimidad; envío de phishing personalizado adaptado al perfil de la víctima, como correos que simulan comunicaciones de colegas o instituciones gubernamentales.

- Ventajas para los atacantes: Zoho WorkDrive no requiere verificación estricta de identidad, lo que facilita la creación de múltiples cuentas desechables. Además, el tráfico HTTPS inherente al servicio enmascara la actividad maliciosa en el ruido normal de la red.

- Indicadores de compromiso (IoC): Enlaces con dominios subdominios de zoho.workdrive.com; hashes de archivos maliciosos específicos, como SHA-256 de payloads detectados en campañas recientes; patrones de tráfico hacia IPs asociadas con infraestructura norcoreana.

Esta aproximación resalta la vulnerabilidad de las plataformas SaaS (Software as a Service) cuando no se implementan controles robustos de seguridad. Las organizaciones deben monitorear el acceso a servicios en la nube y validar la procedencia de archivos compartidos antes de su ejecución.

Integración de Dispositivos USB en Operaciones Híbridas

Paralelamente al uso de Zoho WorkDrive, Scarcruft ha incorporado dispositivos USB como vectores secundarios de propagación, creando una estrategia híbrida que combina ataques digitales con métodos físicos. Esta táctica es particularmente efectiva en entornos de alta seguridad, como instalaciones gubernamentales o militares, donde las redes están aisladas (air-gapped) y el phishing por correo es menos viable. Los atacantes distribuyen USBs infectados mediante operaciones de ingeniería social, como dejarlos en lugares públicos accesibles a objetivos de interés, o a través de agentes humanos que los entregan directamente.

Los dispositivos USB preparados por Scarcruft contienen autoruns maliciosos o scripts que se activan automáticamente al conectarse a una computadora. En Windows, por ejemplo, explotan la característica de ejecución automática para lanzar un payload que instala backdoors o keyloggers. Un ejemplo documentado involucra USBs con firmware modificado, lo que los hace resistentes a formateos superficiales y permite la reinfección persistente. Este enfoque no solo inicia la infección inicial, sino que también facilita la exfiltración de datos cuando el dispositivo se reconecta a una máquina controlada por los atacantes.

- Técnicas de ofuscación en USB: Uso de particiones ocultas que almacenan el malware; emulación de teclados HID (Human Interface Device) para inyectar comandos directamente en el sistema sin necesidad de drivers adicionales; combinación con rubber ducky scripts para automatizar acciones como la descarga de actualizaciones desde Zoho WorkDrive.

- Escenarios de despliegue: En campañas contra entidades surcoreanas, se han reportado USBs dejados en estacionamientos de oficinas gubernamentales o eventos diplomáticos; integración con campañas de spear-phishing donde se envían USBs por correo postal simulando paquetes oficiales.

- Riesgos asociados: La portabilidad de los USB permite ataques cross-platform, afectando tanto sistemas Windows como macOS o incluso dispositivos embebidos; la falta de actualizaciones de firmware en muchos USBs comerciales facilita la manipulación por parte de actores estatales.

La hibridación de vectores digitales y físicos demuestra la adaptabilidad de Scarcruft ante defensas cibernéticas evolucionadas. Mientras que las firewalls y antivirus detectan amenazas en línea, los USBs representan un riesgo offline que requiere políticas estrictas de manejo de medios removibles.

Análisis Técnico de las Herramientas y Malware Empleados

El arsenal de Scarcruft incluye malware modular diseñado para operaciones de largo plazo. RokRAT, uno de sus troyanos principales, se caracteriza por su capacidad de recolección de credenciales, capturas de pantalla y monitoreo de teclas. En las campañas recientes, se ha observado una integración con loaders que verifican el entorno de la víctima antes de desplegar el payload completo, evitando sandboxes o entornos virtuales.

Desde una perspectiva técnica, el malware utiliza técnicas de evasión como ofuscación de código, polimorfismo y comunicación C2 (Command and Control) a través de protocolos legítimos como DNS o HTTPS. Por ejemplo, los beacons enviados a servidores C2 se disfrazan como solicitudes de Zoho WorkDrive, fusionando el tráfico malicioso con el benigno. En el caso de USBs, el firmware infectado emplea exploits de bajo nivel, como modificaciones en el controlador USB que permiten la ejecución de código arbitrario sin intervención del usuario.

Los investigadores han identificado patrones en el código fuente de Scarcruft que revelan influencias de herramientas open-source, adaptadas con firmas únicas para denegar atribución. Esto incluye el uso de bibliotecas como Impacket para movimiento lateral en redes y Mimikatz para extracción de hashes de contraseñas. La combinación de estos elementos permite a Scarcruft mantener persistencia incluso en entornos con EDR (Endpoint Detection and Response) activos.

- Componentes clave del malware: Loader inicial para validación de entorno; módulo de persistencia vía tareas programadas o entradas de registro; exfiltrador de datos con compresión y encriptación para minimizar detección.

- Contra-medidas técnicas: Implementación de whitelisting de aplicaciones; escaneo de USBs con herramientas como USBGuard; monitoreo de tráfico anómalo hacia servicios en la nube.

Entender estas herramientas es crucial para el desarrollo de firmas de detección en sistemas SIEM (Security Information and Event Management) y la mejora de inteligencia de amenazas.

Implicaciones Geopolíticas y de Seguridad Nacional

Las operaciones de Scarcruft no son meramente técnicas; responden a objetivos estratégicos del régimen norcoreano, como la recopilación de inteligencia para contrarrestar sanciones internacionales y avanzar en capacidades nucleares. Las campañas dirigidas a Corea del Sur buscan desestabilizar alianzas regionales, mientras que ataques a entidades estadounidenses apuntan a información sobre políticas de no proliferación.

En términos de ciberseguridad global, el uso de Zoho WorkDrive y USBs por parte de Scarcruft subraya la necesidad de colaboración internacional. Plataformas como Zoho deben fortalecer sus mecanismos de detección de abuso, incluyendo análisis de comportamiento de cuentas nuevas y escaneo automático de archivos subidos. Países afectados deben invertir en entrenamiento de concienciación para contrarrestar la ingeniería social inherente a estas tácticas.

Desde una perspectiva de blockchain y IA, aunque no directamente involucradas en estas campañas, tecnologías emergentes podrían mitigar riesgos futuros. Por ejemplo, el uso de IA para análisis de anomalías en accesos a la nube o blockchain para verificación inmutable de cadenas de custodia en dispositivos físicos representan avenidas prometedoras para la defensa proactiva.

Medidas de Mitigación y Recomendaciones Prácticas

Para contrarrestar las tácticas de Scarcruft, las organizaciones deben adoptar un enfoque multicapa de ciberseguridad. En primer lugar, implementar políticas de zero-trust, donde cada acceso a servicios en la nube se verifica rigurosamente, incluyendo autenticación multifactor (MFA) y revisión manual de enlaces compartidos.

Respecto a dispositivos USB, se recomienda deshabilitar la ejecución automática en todos los sistemas y utilizar soluciones de escaneo automatizado en puntos de entrada físicos. Herramientas como Microsoft BitLocker o VeraCrypt para encriptación de medios removibles añaden una capa adicional de protección.

- Mejores prácticas para Zoho WorkDrive: Configurar alertas para subidas masivas de archivos; integrar con gateways de seguridad web (SWG) para inspección de enlaces; educar a usuarios sobre riesgos de archivos de fuentes no verificadas.

- Estrategias contra USB maliciosos: Prohibir el uso de USBs no autorizados; implementar air-gapping estricto en entornos sensibles; realizar auditorías regulares de firmware en dispositivos aprobados.

- Monitoreo continuo: Desplegar EDR con reglas específicas para detectar comportamientos de RokRAT; participar en sharing de threat intelligence a través de plataformas como ISACs (Information Sharing and Analysis Centers).

La adopción de estas medidas no solo mitiga las amenazas inmediatas de Scarcruft, sino que fortalece la resiliencia general contra APTs estatales.

Conclusión Final

Las campañas de Scarcruft utilizando Zoho WorkDrive y dispositivos USB ilustran la evolución de las amenazas cibernéticas hacia métodos híbridos e ingeniosos. Este grupo APT norcoreano continúa desafiando las defensas convencionales, exigiendo una respuesta integrada que combine tecnología, políticas y educación. Al reconocer y contrarrestar estas tácticas, las organizaciones y gobiernos pueden salvaguardar activos críticos en un panorama de ciberespionaje cada vez más complejo. La vigilancia constante y la innovación en ciberseguridad serán clave para navegar estos riesgos emergentes.

Para más información visita la Fuente original.