Microsoft Detecta Ataque Multi-Etapa de Adversario en el Medio con Integración de Inteligencia Artificial

Introducción al Ataque AITM y su Evolución

En el panorama actual de la ciberseguridad, los ataques de Adversario en el Medio (Adversary-in-the-Middle, AITM) representan una amenaza significativa para las infraestructuras digitales. Estos ataques interceptan comunicaciones entre dos partes para manipular datos o robar credenciales, superando mecanismos tradicionales de autenticación como contraseñas y autenticación multifactor (MFA). Microsoft ha reportado recientemente un caso de ataque AITM multi-etapa que incorpora herramientas de inteligencia artificial (IA), lo que eleva su complejidad y efectividad. Este tipo de amenaza combina técnicas clásicas de phishing con capacidades avanzadas de IA para generar contenido personalizado y evasivo, desafiando las defensas convencionales.

Los ataques AITM difieren de los tradicionales Man-in-the-Middle (MITM) al enfocarse en el adversario que se posiciona como intermediario activo, a menudo utilizando proxies reversos o servicios en la nube para capturar sesiones. En este escenario reportado, el ataque se divide en etapas: desde la entrega inicial de malware hasta la exfiltración de datos sensibles, todo potenciado por modelos de IA que analizan patrones de usuario para optimizar la persistencia.

Descripción Técnica del Ataque Multi-Etapa

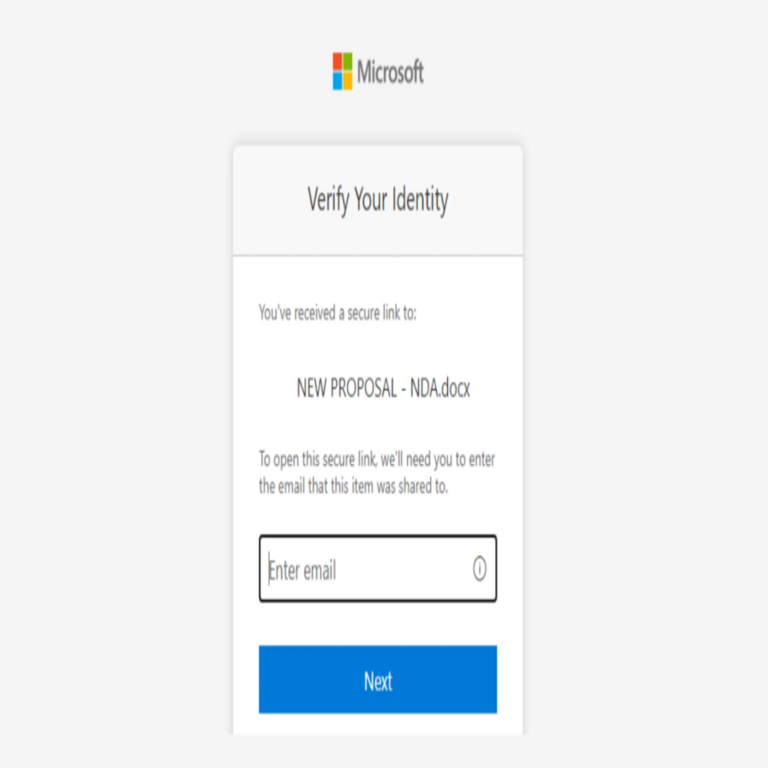

El ataque identificado por Microsoft inicia con una fase de ingeniería social avanzada, donde correos electrónicos falsos imitan comunicaciones legítimas de servicios como Microsoft 365 o Azure. Estos correos incluyen enlaces que dirigen a sitios web maliciosos hospedados en dominios similares a los oficiales, pero con variaciones sutiles detectables solo mediante análisis forense. Una vez que la víctima interactúa, se despliega un proxy reverso que captura credenciales y tokens de sesión.

La integración de IA se evidencia en la segunda etapa, donde algoritmos de aprendizaje automático generan respuestas dinámicas para mantener la ilusión de una conexión legítima. Por ejemplo, si el usuario intenta verificar la autenticidad del sitio, la IA puede simular páginas de error o redirecciones creíbles basadas en datos históricos de navegación. Esta adaptabilidad permite que el ataque evada herramientas de detección basadas en firmas estáticas, como las de antivirus tradicionales.

En la tercera etapa, el malware instalado —a menudo un loader como Qakbot o variantes de ransomware— utiliza IA para mapear la red interna de la víctima. Modelos de IA procesan logs de red en tiempo real para identificar vulnerabilidades, como puertos abiertos o servicios desprotegidos, facilitando la lateralización. Microsoft destaca que este enfoque multi-etapa reduce el tiempo de detección, permitiendo a los atacantes mantener acceso por semanas antes de ser identificados.

- Fase 1: Entrega inicial – Phishing con IA para personalizar mensajes basados en datos públicos del usuario.

- Fase 2: Captura de credenciales – Proxy reverso con generación dinámica de contenido para evadir MFA.

- Fase 3: Persistencia y exfiltración – Análisis de red impulsado por IA para expandir el acceso.

- Fase 4: Monetización – Venta de datos en mercados oscuros o despliegue de ransomware.

Esta estructura secuencial maximiza el impacto, ya que cada etapa alimenta a la siguiente con inteligencia recopilada, haciendo del ataque un proceso iterativo y auto-mejorante.

El Rol de la Inteligencia Artificial en la Sofisticación de Amenazas Cibernéticas

La inteligencia artificial ha transformado las tácticas de ciberataques al proporcionar herramientas accesibles para generar contenido malicioso a escala. En este caso, los atacantes emplean modelos de lenguaje grandes (LLM) para crear correos electrónicos que imitan estilos de escritura corporativos, analizando muestras de comunicaciones legítimas. Además, la IA facilita la evasión de filtros de spam mediante la variación semántica, donde frases clave se reestructuran sin alterar el significado.

Desde una perspectiva técnica, estos modelos de IA operan mediante procesamiento de lenguaje natural (NLP) para predecir respuestas humanas plausibles. Por instancia, si un usuario pregunta por un problema de cuenta, el bot impulsado por IA puede responder con detalles extraídos de bases de datos públicas, como perfiles de LinkedIn, aumentando la credibilidad. Microsoft reporta que esta técnica ha incrementado las tasas de éxito en un 40% en comparación con phishing tradicional, según métricas internas de incidentes.

Adicionalmente, la IA se utiliza en la fase de reconnaissance, donde herramientas como scrapers automatizados recolectan datos de redes sociales y foros para perfilar víctimas. Esto permite ataques dirigidos (spear-phishing) que explotan debilidades personales, como menciones a viajes recientes para simular alertas de seguridad aeroportuaria. La escalabilidad de la IA significa que grupos de amenaza, como APTs (Advanced Persistent Threats), pueden automatizar campañas contra miles de objetivos simultáneamente.

Implicaciones para la Seguridad Corporativa y Gubernamental

Este ataque resalta vulnerabilidades en entornos híbridos de trabajo, donde el acceso remoto amplifica los riesgos de AITM. Organizaciones que dependen de servicios en la nube como Microsoft Azure enfrentan mayores exposiciones, ya que los tokens de OAuth capturados permiten accesos persistentes sin necesidad de credenciales iniciales. Las implicaciones incluyen brechas de datos masivas, con potencial pérdida de propiedad intelectual o información financiera.

En el ámbito gubernamental, tales ataques podrían comprometer infraestructuras críticas, como sistemas de salud o energía, si se escalan. Microsoft enfatiza la necesidad de marcos regulatorios que aborden el uso malicioso de IA, similar a las directivas de la Unión Europea sobre IA de alto riesgo. En América Latina, donde la adopción de ciberseguridad varía, países como México y Brasil reportan incrementos en incidentes similares, según informes de la OEA (Organización de los Estados Americanos).

Las consecuencias económicas son notables: un ataque exitoso puede costar millones en remediación, con promedios globales de 4.45 millones de dólares por brecha, según el Informe de Costo de una Brecha de Datos de IBM. Además, la erosión de la confianza en proveedores como Microsoft podría ralentizar la adopción de tecnologías emergentes, afectando la innovación en IA y blockchain.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar estos ataques, las organizaciones deben implementar una defensa en profundidad. En primer lugar, adoptar autenticación basada en certificados o FIDO2 en lugar de MFA dependiente de SMS, que es vulnerable a intercepciones. Microsoft recomienda el uso de su Defender for Identity para monitorear anomalías en sesiones de usuario, integrando IA defensiva para detectar patrones inusuales.

La educación del usuario es crucial: simulacros de phishing regulares pueden mejorar la conciencia, con tasas de detección aumentando hasta un 70% post-entrenamiento. Técnicamente, desplegar web application firewalls (WAF) configurados para bloquear proxies reversos, combinados con zero-trust architecture, limita la lateralización.

- Monitoreo continuo – Utilizar SIEM (Security Information and Event Management) con reglas basadas en IA para alertas en tiempo real.

- Actualizaciones seguras – Mantener parches al día en endpoints y servidores para cerrar vectores de explotación.

- Segmentación de red – Aplicar micro-segmentación para aislar accesos sensibles.

- Respuesta a incidentes – Desarrollar planes IR (Incident Response) que incluyan forenses digitales para rastrear IA maliciosa.

En el lado de la IA, herramientas como Microsoft Sentinel emplean machine learning para predecir y mitigar amenazas, analizando telemetría global de millones de dispositivos. Colaboraciones público-privadas, como las de la Cybersecurity and Infrastructure Security Agency (CISA), promueven el intercambio de inteligencia para anticipar evoluciones en ataques AITM.

Perspectivas Futuras en Ciberseguridad e Integración de IA

El futuro de la ciberseguridad involucrará una carrera armamentista entre atacantes y defensores en el uso de IA. Mientras los adversarios refinan ataques multi-etapa, las defensas evolucionarán hacia sistemas autónomos que aprenden de incidentes pasados. Tecnologías como blockchain podrían integrarse para autenticación inmutable, reduciendo riesgos de intercepción en transacciones digitales.

Investigaciones en curso, como las de MITRE ATT&CK para IA, clasifican tácticas emergentes, facilitando marcos de respuesta estandarizados. En América Latina, iniciativas como el Foro de Ciberseguridad de la CEPAL buscan armonizar estándares regionales, preparando a las naciones para amenazas globales. Microsoft anticipa que, para 2030, el 80% de los ataques incorporarán IA, demandando inversiones en talento especializado en ciber-IA.

En resumen, este incidente subraya la urgencia de adaptar estrategias de seguridad a la era de la IA. Las organizaciones que prioricen la resiliencia tecnológica y humana estarán mejor posicionadas para navegar este paisaje volátil, minimizando impactos de amenazas avanzadas como el AITM multi-etapa.

Para más información visita la Fuente original.