Ataques de Phishing con Correos Electrónicos Falsos de Booking.com que Inducen la Pantalla Azul de la Muerte en el Sector de Hospitalidad

Descripción General del Incidente de Seguridad

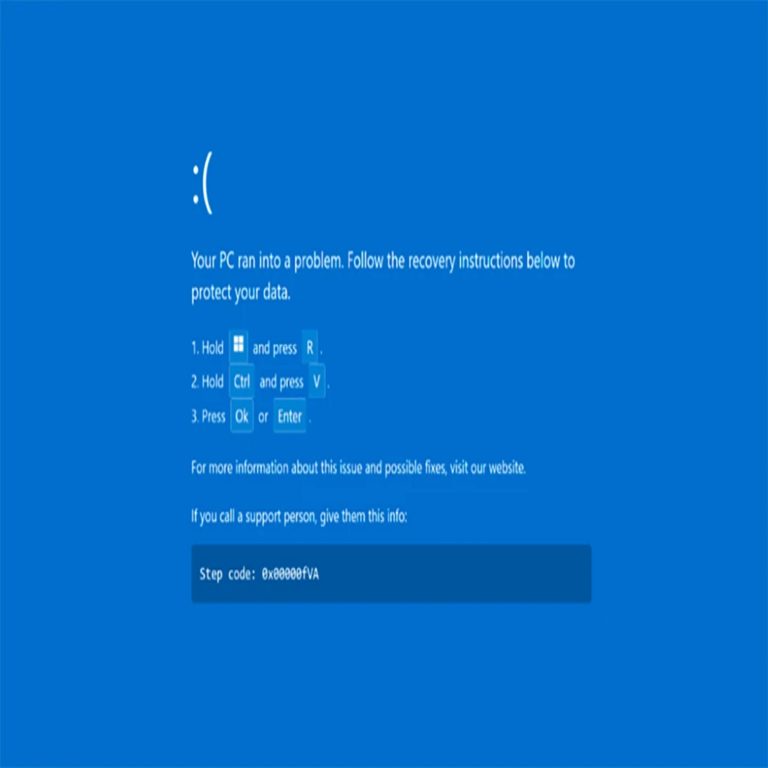

En el panorama actual de la ciberseguridad, las campañas de phishing representan una de las amenazas más persistentes y evolucionadas para las organizaciones, especialmente en sectores sensibles como el de la hospitalidad. Recientemente, se ha detectado una operación maliciosa que utiliza correos electrónicos falsificados que simulan provenir de Booking.com, una plataforma líder en reservas hoteleras. Estos mensajes no solo buscan robar datos sensibles, sino que incorporan un mecanismo destructivo capaz de provocar la Pantalla Azul de la Muerte (BSOD, por sus siglas en inglés) en sistemas operativos Windows. Este fenómeno, conocido como Blue Screen of Death, es un error crítico que detiene abruptamente el funcionamiento del sistema, lo que puede generar interrupciones significativas en operaciones diarias.

El sector de la hospitalidad, que incluye hoteles, agencias de viajes y empresas relacionadas con reservas en línea, se ve particularmente vulnerable debido a su dependencia de correos electrónicos para comunicaciones con proveedores y clientes. Los atacantes aprovechan esta dinámica para distribuir malware disfrazado en adjuntos o enlaces, explotando la confianza inherente en marcas reconocidas como Booking.com. Según análisis preliminares, esta campaña ha afectado a múltiples entidades en regiones con alta densidad turística, destacando la necesidad de robustas medidas de verificación en entornos digitales.

La BSOD no es un error aleatorio en este contexto; se induce deliberadamente mediante código malicioso que fuerza fallos en el kernel de Windows, lo que resulta en un reinicio forzado o un bloqueo total del equipo. Este enfoque representa una evolución en las tácticas de denegación de servicio (DoS), combinando elementos de phishing con ataques de bajo nivel que evaden muchas defensas tradicionales. Los investigadores en ciberseguridad han identificado que los archivos adjuntos, a menudo presentados como facturas o confirmaciones de reservas, contienen scripts o ejecutables que, al ser abiertos, inician una secuencia de sobrecarga en componentes críticos del sistema.

Mecánica Técnica del Ataque

Desde un punto de vista técnico, el ataque se estructura en fases precisas que maximizan su efectividad. Inicialmente, el correo electrónico se diseña para imitar el formato oficial de Booking.com, incluyendo logotipos, firmas y lenguaje corporativo. El asunto del mensaje suele referirse a “actualizaciones de reserva” o “verificación de pagos pendientes”, incentivando al destinatario a interactuar con el contenido adjunto. Este archivo, típicamente un documento de Microsoft Office o un PDF malicioso, está embebido con macros o scripts que se activan al abrirlo.

Una vez ejecutado, el malware busca vulnerabilidades en el sistema operativo Windows, particularmente en versiones no actualizadas como Windows 10 o anteriores. Utiliza técnicas de inyección de código para acceder al modo kernel, donde puede manipular controladores de dispositivos o memoria virtual. La inducción de la BSOD se logra mediante la provocación de excepciones irrecuperables, como divisiones por cero en rutinas críticas o corrupción intencional de estructuras de datos del sistema. Por ejemplo, el código malicioso podría invocar funciones como NtRaiseHardError en la API de Windows, lo que genera un error de alto nivel que el sistema no puede manejar, resultando en la pantalla azul característica.

Adicionalmente, estos ataques incorporan elementos de persistencia. Antes de causar el colapso, el malware puede extraer credenciales almacenadas en navegadores o aplicaciones de correo, o incluso instalar backdoors para acceso remoto posterior. En entornos de hospitalidad, donde los sistemas gestionan reservas en tiempo real, un BSOD múltiple puede propagarse a través de redes locales si no se aíslan adecuadamente los dispositivos. Los análisis forenses revelan que el payload utiliza ofuscación para evadir antivirus, como polimorfismo en el código o encriptación dinámica, lo que complica la detección en tiempo real.

En términos de vectores de entrega, los correos se envían desde servidores comprometidos o servicios de correo temporales, con direcciones IP rastreadas hasta regiones con regulaciones laxas en ciberseguridad. La tasa de apertura estimada en este tipo de campañas supera el 20%, según métricas de industria, debido a la urgencia implícita en los mensajes. Para mitigar esto, es esencial entender que la BSOD no solo interrumpe el servicio, sino que puede llevar a la pérdida de datos no respaldados, exacerbando el impacto económico en operaciones hoteleras que dependen de sistemas integrados.

Impacto en el Sector de Hospitalidad

El sector de la hospitalidad enfrenta desafíos únicos en la era digital, donde la integración de sistemas de reservas en línea con infraestructuras locales amplifica los riesgos de ciberataques. En este caso específico, la inducción de BSOD en estaciones de trabajo de recepción o servidores de back-office puede paralizar procesos clave, como el check-in de huéspedes o la gestión de inventarios. Imagínese un hotel de cadena donde múltiples computadoras entran en fallo simultáneamente durante la hora pico; el resultado es una disrupción operativa que afecta la satisfacción del cliente y genera pérdidas financieras directas.

Desde una perspectiva económica, el costo de estos incidentes se extiende más allá de la recuperación inmediata. La restauración de sistemas afectados requiere intervención técnica especializada, con tiempos de inactividad que pueden oscilar entre horas y días. En regiones latinoamericanas, donde la hospitalidad representa un pilar del turismo, tales ataques podrían desestabilizar economías locales dependientes de la temporada alta. Además, la exposición de datos de clientes —nombres, números de tarjetas y preferencias— en correos phishing aumenta el riesgo de violaciones de privacidad, atrayendo escrutinio regulatorio bajo marcos como la Ley de Protección de Datos Personales en países como México o Colombia.

En un análisis más amplio, esta campaña resalta vulnerabilidades sistémicas en la cadena de suministro digital del sector. Proveedores como Booking.com se convierten en vectores involuntarios cuando sus marcas son suplantadas, erosionando la confianza en plataformas de terceros. Estudios de ciberseguridad indican que el 70% de las brechas en hospitalidad involucran phishing, y este incidente eleva la conciencia sobre ataques híbridos que combinan robo de información con denegación de servicio. El impacto psicológico en el personal, que debe manejar pánicos operativos, también contribuye a un entorno de trabajo estresado, potencialmente incrementando la rotación de empleados en roles técnicos.

Más allá de lo inmediato, estos eventos pueden desencadenar auditorías de cumplimiento, especialmente en hoteles certificados con estándares como PCI DSS para pagos. La propagación a dispositivos móviles o IoT en habitaciones inteligentes amplía el alcance, donde un BSOD en un sistema de control podría afectar cerraduras electrónicas o sistemas de climatización, creando riesgos de seguridad física.

Estrategias de Prevención y Mitigación

Para contrarrestar amenazas como esta, las organizaciones del sector de hospitalidad deben implementar un enfoque multicapa en su postura de ciberseguridad. En primer lugar, la educación del personal es fundamental: entrenamientos regulares sobre reconocimiento de phishing, enfatizando la verificación de remitentes y la evitación de adjuntos no solicitados, pueden reducir la tasa de clics maliciosos en un 50%, según reportes de firmas como KnowBe4.

Técnicamente, el despliegue de soluciones de seguridad avanzadas es crucial. Filtros de correo electrónico basados en inteligencia artificial, como aquellos que analizan anomalías en el encabezado SMTP o patrones de contenido, deben configurarse para bloquear dominios sospechosos. Herramientas de endpoint detection and response (EDR) monitorean comportamientos anómalos en tiempo real, detectando intentos de acceso al kernel antes de que provoquen un BSOD. Actualizaciones regulares del sistema operativo Windows, incluyendo parches para vulnerabilidades conocidas en el kernel, mitigan exploits comunes.

En entornos de red, la segmentación es clave: aislar sistemas críticos de reservas de la red general previene la propagación lateral. El uso de autenticación multifactor (MFA) para accesos a correos corporativos añade una barrera adicional, mientras que backups automatizados y planes de recuperación ante desastres aseguran la continuidad operativa. Para el sector específico, integrar APIs seguras con plataformas como Booking.com, verificando integridad mediante firmas digitales, reduce la dependencia de correos no estructurados.

Desde una perspectiva regulatoria, las empresas deben cumplir con estándares locales e internacionales, realizando simulacros de phishing periódicos y reportando incidentes a autoridades como el Instituto Nacional de Ciberseguridad en España o equivalentes en Latinoamérica. La colaboración con proveedores de seguridad, como Microsoft Defender o soluciones open-source como ClamAV, fortalece la resiliencia. Finalmente, monitoreo continuo con SIEM (Security Information and Event Management) permite correlacionar eventos y responder proactivamente a campañas emergentes.

Análisis de Tendencias en Ciberamenazas Emergentes

Este incidente no es aislado; forma parte de una tendencia creciente donde los atacantes combinan técnicas tradicionales de phishing con payloads destructivos. En el ámbito de la inteligencia artificial, los ciberdelincuentes utilizan modelos generativos para crear correos hiperrealistas, adaptados culturalmente para audiencias latinoamericanas, incorporando jerga local o referencias a eventos turísticos regionales. La integración de blockchain en reservas hoteleras, aunque prometedora para la trazabilidad, introduce nuevos vectores si no se securiza adecuadamente, como wallets expuestos en transacciones falsificadas.

En ciberseguridad, la evolución hacia ataques de denegación de servicio inducidos por malware resalta la necesidad de defensas proactivas. Investigaciones recientes de firmas como Kaspersky indican un aumento del 30% en BSOD maliciosos en 2023, atribuidos a grupos de estado-nación o cibercriminales rentables. Para tecnologías emergentes, la adopción de zero-trust architecture en hospitalidad —donde ningún usuario o dispositivo se confía por defecto— es esencial, verificando cada acceso independientemente.

En Latinoamérica, donde la digitalización del turismo acelera, regulaciones como la LGPD en Brasil demandan mayor accountability. El rol de la IA en detección, mediante machine learning para patrones de BSOD, ofrece herramientas predictivas, pero requiere datos limpios para evitar falsos positivos. Blockchain, por su parte, podría securizar confirmaciones de reservas mediante contratos inteligentes, eliminando la necesidad de adjuntos en correos.

Proyecciones futuras sugieren que campañas similares escalarán con la IoT en hoteles inteligentes, donde un BSOD en un hub central podría cascadear fallos. La colaboración internacional, a través de foros como el Foro Económico Mundial sobre Ciberseguridad, es vital para compartir inteligencia de amenazas.

Conclusiones y Recomendaciones Finales

La campaña de phishing con emails falsos de Booking.com que inducen BSOD subraya la intersección entre accesibilidad digital y vulnerabilidades inherentes en el sector de hospitalidad. Al adoptar medidas preventivas robustas, desde educación hasta tecnologías avanzadas, las organizaciones pueden mitigar riesgos y mantener la integridad operativa. La ciberseguridad no es un costo, sino una inversión esencial en un ecosistema interconectado, donde la vigilancia continua asegura la resiliencia ante amenazas evolutivas. En última instancia, priorizar la seguridad fortalece no solo los sistemas, sino la confianza de clientes y stakeholders en la industria turística.

Para más información visita la Fuente original.