Brecha de Datos en Condé Nast: Análisis Técnico de la Filtración de Registros de Wired y sus Implicaciones

Introducción al Incidente de Seguridad

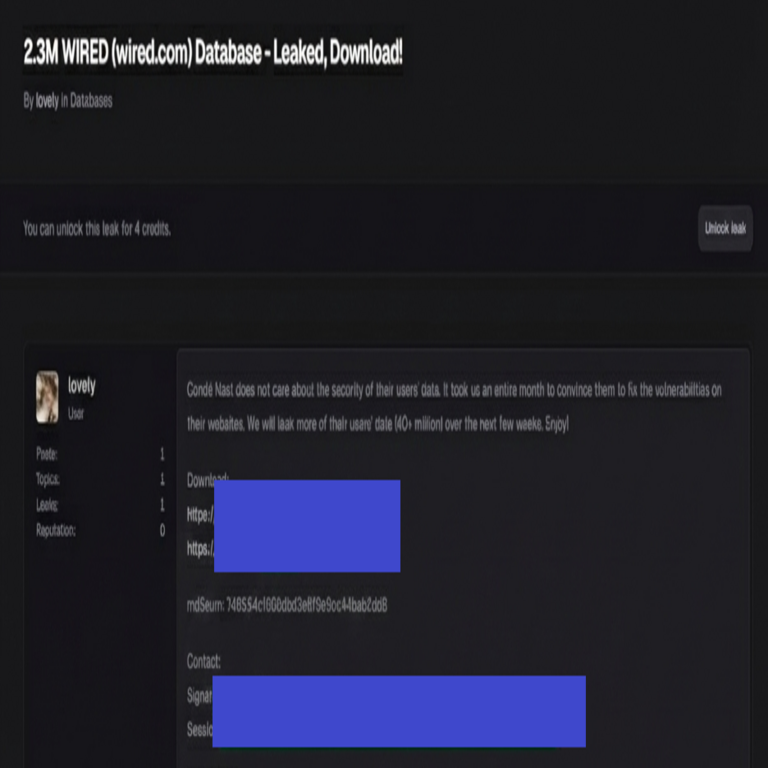

La compañía editorial Condé Nast, conocida por publicar revistas icónicas como Wired, Vogue y The New Yorker, ha enfrentado recientemente una brecha de datos significativa que compromete la información de millones de usuarios. Este incidente, reportado en fuentes especializadas en ciberseguridad, involucra la filtración de aproximadamente 2.3 millones de registros asociados a la suscripción de Wired, con un riesgo potencial para hasta 40 millones de registros adicionales en otras publicaciones del grupo. La brecha resalta vulnerabilidades persistentes en los sistemas de gestión de datos de entidades mediáticas, donde la recopilación masiva de información personal para fines de suscripción y marketing se convierte en un vector de ataque atractivo para actores maliciosos.

Desde una perspectiva técnica, este tipo de brechas suelen originarse en fallos de autenticación, configuraciones inadecuadas de bases de datos o explotación de vulnerabilidades en aplicaciones web. En el caso de Condé Nast, los datos expuestos incluyen nombres, direcciones de correo electrónico, direcciones físicas, números de teléfono y detalles de suscripciones, lo que facilita actividades como el phishing dirigido o la suplantación de identidad. La magnitud del incidente subraya la necesidad de implementar marcos de ciberseguridad robustos, alineados con estándares como GDPR en Europa o CCPA en California, aunque la compañía opera principalmente en Estados Unidos.

Detalles Técnicos de la Brecha

La filtración se detectó a través de un actor de amenazas que publicó muestras de los datos en foros underground de la dark web, utilizando plataformas como BreachForums para monetizar la información. Los 2.3 millones de registros de Wired fueron extraídos de una base de datos no segmentada, posiblemente accesible vía una API mal protegida o una inyección SQL no mitigada. Técnicamente, esto implica que el atacante pudo haber utilizado herramientas automatizadas como SQLMap para escanear y explotar puntos de inyección en el backend de los sistemas de suscripción de Condé Nast.

Los datos comprometidos abarcan un período amplio, desde suscripciones activas hasta registros históricos, lo que indica una exposición prolongada sin detección. En términos de arquitectura de seguridad, es probable que la infraestructura de Condé Nast dependiera de un modelo de almacenamiento centralizado en la nube, similar a AWS o Azure, donde la falta de cifrado en reposo o en tránsito para campos sensibles como correos electrónicos facilitó la extracción. Además, la mención de 40 millones de registros en riesgo sugiere que la brecha podría extenderse a otras bases de datos interconectadas, posiblemente a través de credenciales compartidas o accesos laterales en la red interna.

- Tipos de datos expuestos: Nombres completos, correos electrónicos, direcciones residenciales, números de teléfono y historiales de pago parciales.

- Método de detección: Monitoreo de foros de hacking por investigadores independientes, seguido de verificación por parte de la compañía.

- Vector probable: Acceso no autorizado a un servidor de base de datos expuesto, posiblemente vía credenciales débiles o phishing interno.

En el contexto de ciberseguridad moderna, este incidente ilustra la importancia de la segmentación de redes (network segmentation) y el principio de menor privilegio (least privilege). Sin estas medidas, un compromiso inicial en un subsistema puede propagarse rápidamente, como parece haber ocurrido aquí, amenazando la integridad de todo el ecosistema de datos de Condé Nast.

Implicaciones para la Privacidad y la Seguridad de los Usuarios

Para los afectados, principalmente suscriptores de Wired y potencialmente de otras publicaciones, las consecuencias van más allá de la mera exposición de datos. La combinación de información personal detallada permite la construcción de perfiles ricos para campañas de ingeniería social avanzada. Por ejemplo, un atacante podría correlacionar direcciones y correos para enviar correos electrónicos personalizados que imiten comunicaciones legítimas de Condé Nast, solicitando actualizaciones de pago o verificación de cuentas.

Desde un ángulo técnico, la reutilización de credenciales es un riesgo crítico. Muchos usuarios emplean la misma contraseña en múltiples servicios, por lo que una brecha como esta podría desencadenar accesos no autorizados a cuentas bancarias o correos electrónicos principales. Recomendaciones estándar incluyen el monitoreo de alertas de brechas vía servicios como Have I Been Pwned y la activación de autenticación multifactor (MFA) en todas las cuentas asociadas.

En un panorama más amplio, este evento resalta las debilidades en la cadena de suministro de datos en la industria editorial. Condé Nast, al igual que otras entidades, integra terceros para procesamiento de pagos y análisis de audiencia, lo que introduce vectores adicionales de riesgo. Una auditoría post-incidente debería enfocarse en la revisión de contratos con proveedores y la implementación de cláusulas de seguridad contractual (security clauses) para mitigar exposiciones futuras.

Respuesta de Condé Nast y Medidas de Mitigación

La compañía ha emitido declaraciones reconociendo la brecha y notificando a los afectados, en cumplimiento con regulaciones como la ley de notificación de brechas de datos de varios estados estadounidenses. Técnicamente, las medidas iniciales incluyen la rotación de credenciales comprometidas, el escaneo de vulnerabilidades en sus sistemas y la notificación a agencias como la FTC (Federal Trade Commission). Sin embargo, la falta de detalles específicos sobre el origen del ataque sugiere un proceso de investigación en curso, posiblemente involucrando firmas forenses como Mandiant o CrowdStrike.

Para fortalecer su postura de seguridad, Condé Nast podría adoptar enfoques proactivos como la implementación de Zero Trust Architecture, donde cada acceso se verifica continuamente independientemente del origen. Esto involucraría herramientas de identidad como Okta o Azure AD para gestionar autenticaciones, combinadas con monitoreo continuo vía SIEM (Security Information and Event Management) systems como Splunk.

- Acciones recomendadas para la empresa: Realizar penetration testing anual, cifrar todos los datos sensibles con AES-256 y segmentar bases de datos por publicación.

- Beneficios de IA en la mitigación: El uso de inteligencia artificial para detección de anomalías en patrones de acceso podría haber identificado el intruso temprano, mediante modelos de machine learning que analizan logs de red en tiempo real.

- Blockchain como alternativa: En escenarios futuros, tecnologías blockchain podrían descentralizar el almacenamiento de suscripciones, reduciendo el riesgo de brechas masivas al distribuir datos en nodos verificables.

La integración de IA en ciberseguridad es particularmente relevante aquí. Algoritmos de aprendizaje automático pueden procesar volúmenes masivos de datos de telemetría para predecir y prevenir intrusiones, superando métodos tradicionales basados en reglas. Por instancia, sistemas como Darktrace utilizan IA para mapear comportamientos normales y alertar sobre desviaciones, lo que podría haber limitado la extracción de datos en este caso.

Análisis de Vulnerabilidades Sistémicas en la Industria Mediática

Este incidente no es aislado; forma parte de una tendencia creciente en brechas de datos en el sector mediático, donde la digitalización acelerada post-pandemia ha ampliado las superficies de ataque. Empresas como Condé Nast manejan petabytes de datos de usuarios para personalización de contenido, lo que requiere balances delicados entre usabilidad y seguridad. Técnicamente, muchas dependen de stacks legacy como PHP o MySQL sin actualizaciones regulares, exponiéndose a exploits conocidos como Log4Shell o vulnerabilidades en CMS como WordPress.

En América Latina, donde el uso de servicios digitales está en auge, incidentes similares en portales de noticias locales subrayan la necesidad de marcos regulatorios más estrictos, inspirados en la LGPD brasileña. La brecha de Condé Nast sirve como caso de estudio para evaluar cómo la globalización de datos amplifica riesgos transfronterizos, con datos de usuarios latinoamericanos potencialmente expuestos si suscriben ediciones internacionales.

Desde la óptica de tecnologías emergentes, el blockchain ofrece promesas para la gestión de identidades descentralizadas (DID), permitiendo a usuarios controlar sus datos sin intermediarios centralizados. Proyectos como Self-Sovereign Identity (SSI) podrían mitigar brechas al eliminar bases de datos monolíticas, reemplazándolas con ledgers inmutables donde solo hashes de datos se almacenan centralmente.

Lecciones Aprendidas y Recomendaciones Técnicas

El análisis de esta brecha revela patrones recurrentes en ciberseguridad: la subestimación de amenazas internas y la demora en la detección. Para entidades similares, se recomienda la adopción de frameworks como NIST Cybersecurity Framework, que estructura la identificación, protección, detección, respuesta y recuperación. En la fase de protección, el cifrado homomórfico permite procesar datos encriptados sin descifrarlos, ideal para análisis de suscripciones sin exponer información sensible.

La IA juega un rol pivotal en la respuesta y recuperación. Modelos de procesamiento de lenguaje natural (NLP) pueden analizar notificaciones de brechas para automatizar alertas a usuarios, mientras que redes neuronales convolucionales (CNN) en análisis de imágenes de logs ayudan en la forense digital. En blockchain, smart contracts podrían automatizar compensaciones a afectados, asegurando transparencia en la distribución de remedios.

- Mejores prácticas para usuarios: Cambiar contraseñas únicas, monitorear cuentas crediticias y optar por servicios con encriptación end-to-end.

- Estrategias empresariales: Invertir en entrenamiento de empleados contra phishing y realizar simulacros de brechas regulares.

- Innovaciones futuras: Integración de quantum-resistant cryptography para proteger contra amenazas emergentes de computación cuántica.

En resumen, la brecha en Condé Nast no solo expone datos, sino que cataliza una reflexión sobre la resiliencia digital en la era de la información. La adopción proactiva de tecnologías como IA y blockchain puede transformar estos riesgos en oportunidades para fortalecer la confianza del usuario.

Conclusión: Hacia una Ciberseguridad Más Robusta

Este incidente subraya la urgencia de evolucionar las prácticas de seguridad en el sector editorial, donde la innovación en contenido debe ir de la mano con protecciones avanzadas. Al priorizar la ciberhigiene y tecnologías emergentes, compañías como Condé Nast pueden mitigar impactos futuros y restaurar la integridad de sus operaciones. La comunidad de ciberseguridad global continúa vigilando desarrollos, enfatizando que la prevención colectiva es clave para salvaguardar la privacidad en un mundo hiperconectado.

Para más información visita la Fuente original.