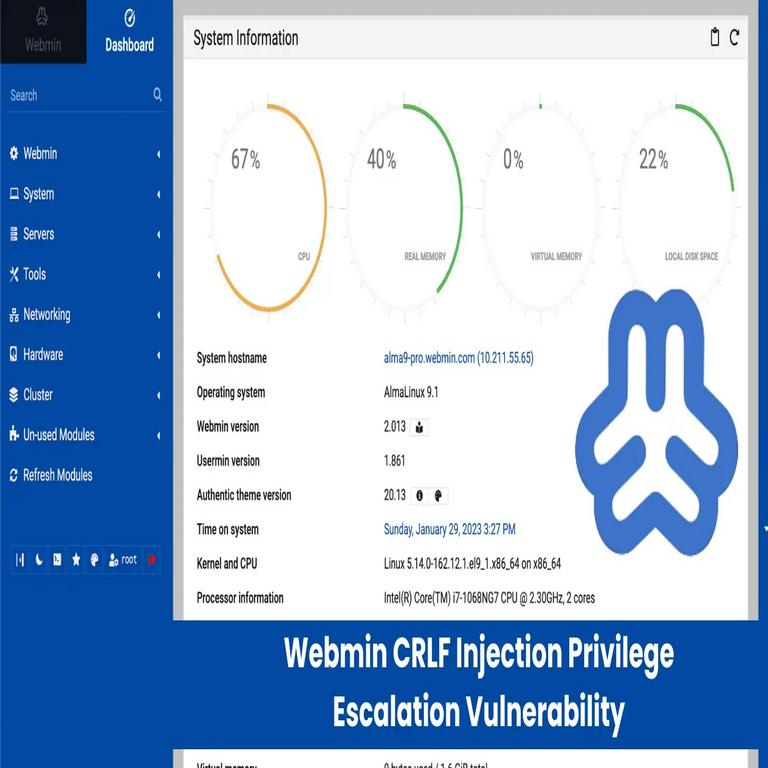

Vulnerabilidad crítica en Webmin permite escalada de privilegios y ejecución de código remoto

Descubrimiento de la vulnerabilidad

Se ha identificado una vulnerabilidad crítica en Webmin, una herramienta ampliamente utilizada para la administración de sistemas a través de interfaz web. Esta falla de seguridad permite a atacantes remotos escalar privilegios y ejecutar código con acceso a nivel root, comprometiendo por completo los sistemas afectados.

Detalles técnicos de la vulnerabilidad

La vulnerabilidad, clasificada como CRLF (Carriage Return Line Feed) Injection, se produce debido a un manejo inadecuado de las entradas de usuario en ciertas funcionalidades de Webmin. Los atacantes pueden explotar esta debilidad mediante:

- Inyección de comandos maliciosos a través de parámetros específicos

- Manipulación de cabeceras HTTP para ejecutar código arbitrario

- Bypass de mecanismos de autenticación para obtener privilegios elevados

Impacto potencial

Esta vulnerabilidad representa un riesgo significativo debido a que:

- Afecta a instalaciones predeterminadas de Webmin

- Permite la ejecución remota de código con privilegios máximos

- Puede ser explotada sin requerir credenciales válidas en algunos casos

- Compromete la integridad, confidencialidad y disponibilidad del sistema

Versiones afectadas y mitigación

Las versiones vulnerables incluyen Webmin 1.997 y anteriores. Para proteger los sistemas, se recomienda:

- Actualizar inmediatamente a Webmin 1.998 o superior

- Restringir el acceso a la interfaz web solo a redes confiables

- Implementar reglas de firewall para limitar conexiones entrantes

- Monitorizar logs en busca de intentos de explotación

Implicaciones para la seguridad corporativa

Esta vulnerabilidad subraya la importancia de:

- Mantener un inventario actualizado de software instalado

- Implementar procesos de parcheo ágiles para herramientas críticas

- Segmentar adecuadamente las redes para limitar el impacto potencial

- Realizar auditorías periódicas de seguridad en herramientas administrativas

Para más detalles técnicos sobre esta vulnerabilidad, consulta la Fuente original.