Akira Ransomware: Tácticas, Herramientas y Medidas de Mitigación

El ransomware Akira ha emergido como una amenaza significativa desde su aparición en marzo de 2023. Según investigaciones recientes, este grupo ha intensificado sus ataques utilizando credenciales comprometidas y herramientas de acceso público, lo que dificulta su detección y aumenta su eficacia.

Tácticas y Técnicas Utilizadas por Akira

Akira opera bajo un modelo Ransomware-as-a-Service (RaaS) y emplea técnicas avanzadas para infiltrarse en redes corporativas:

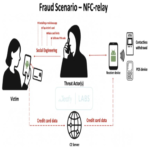

- Credenciales comprometidas: Explotan contraseñas filtradas o robadas para acceder a sistemas mediante protocolos como RDP (Remote Desktop Protocol) o VPNs corporativas.

- Herramientas legítimas: Usan software administrativo como Cobalt Strike, AnyDesk, o PowerShell para moverse lateralmente sin despertar sospechas.

- Doble extorsión: Además de cifrar datos, exfiltran información sensible para presionar a las víctimas con filtraciones públicas.

Indicadores de Compromiso (IOCs)

Los analistas han identificado patrones clave asociados a Akira:

- Extensiones de archivos cifrados: “.akira” o “.powerranges”.

- Dominios C2 (Command and Control): Dominios registrados recientemente con servicios de alojamiento anónimos.

- Patrones de tráfico: Comunicaciones HTTP/S hacia IPs en Rusia o países de Europa del Este.

Medidas de Mitigación Recomendadas

Para reducir el riesgo de infección, las organizaciones deben implementar:

- Autenticación multifactor (MFA): Obligatorio para todos los accesos remotos, especialmente RDP y VPN.

- Segmentación de red: Limitar el movimiento lateral aislando sistemas críticos.

- Monitoreo continuo: Detección de actividades anómalas con soluciones EDR/XDR.

- Copias de seguridad offline: Almacenadas en ubicaciones seguras y verificadas regularmente.

Implicaciones para la Ciberseguridad Corporativa

El resurgimiento de Akira subraya la necesidad de adoptar un enfoque proactivo:

- Las pequeñas y medianas empresas son objetivos frecuentes debido a controles de seguridad menos robustos.

- La explotación de herramientas legítimas (Living-off-the-Land) evade muchas soluciones antivirus tradicionales.

- La falta de parches en software obsoleto sigue siendo un vector común de infección.

Para más detalles sobre los últimos hallazgos, consulta el informe completo en Fuente original.