El Grupo APT Red Menshen y el Despliegue de Implantes BPFDoor en Redes de Telecomunicaciones

Introducción al Grupo APT Red Menshen

El grupo de amenazas persistentes avanzadas (APT, por sus siglas en inglés) conocido como Red Menshen representa una de las operaciones cibernéticas más sofisticadas atribuidas a actores estatales vinculados a China. Este colectivo, también referido en algunos informes como Mustang Panda o Starchy Taurus, ha sido activo desde al menos 2017 y se especializa en espionaje cibernético dirigido contra objetivos de alto valor en sectores como telecomunicaciones, gobierno y tecnología. Su modus operandi se caracteriza por el uso de herramientas personalizadas y técnicas de persistencia avanzadas, lo que les permite infiltrarse en infraestructuras críticas sin ser detectados durante períodos prolongados.

Red Menshen opera bajo el paraguas de campañas de inteligencia patrocinadas por el estado chino, enfocándose en la recolección de datos sensibles relacionados con comunicaciones y redes globales. Según análisis de firmas de ciberseguridad como ESET y Recorded Future, el grupo ha evolucionado sus tácticas para explotar vulnerabilidades en entornos de red complejos, particularmente en el sector de telecomunicaciones, donde el volumen de datos transitados ofrece oportunidades únicas para el espionaje. Esta evolución refleja una adaptación continua a las defensas cibernéticas modernas, incorporando elementos de ofuscación y evasión que desafían las herramientas de detección tradicionales.

Características Técnicas del Implante BPFDoor

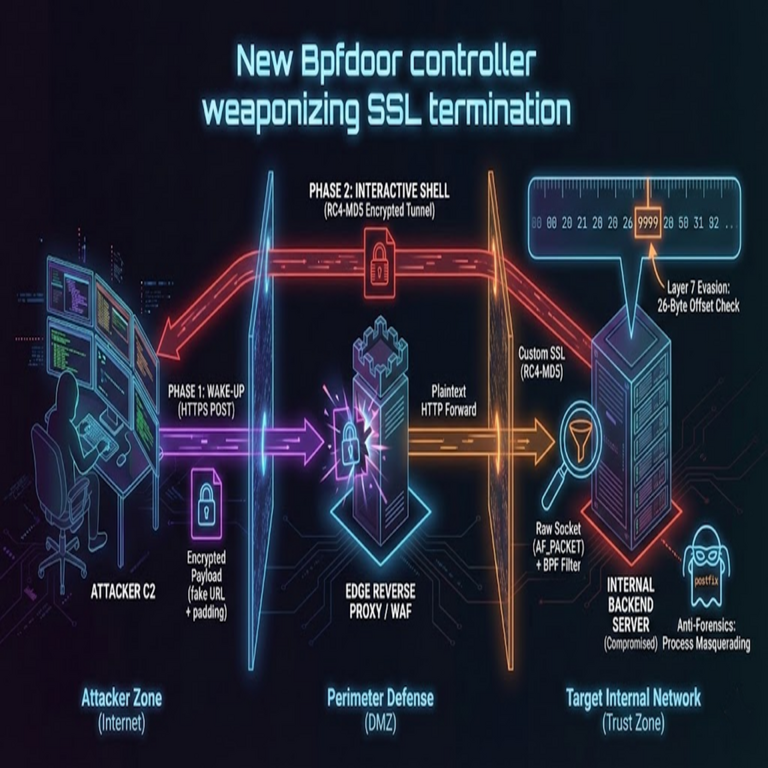

BPFDoor es un backdoor altamente sigiloso desarrollado por Red Menshen, que aprovecha el Berkeley Packet Filter (BPF), un mecanismo del kernel de Linux diseñado originalmente para filtrar paquetes de red de manera eficiente. Este implante se implanta en sistemas comprometidos para establecer canales de comunicación encubiertos con servidores de comando y control (C2), permitiendo la ejecución remota de comandos, la exfiltración de datos y la persistencia en el sistema.

La arquitectura de BPFDoor se basa en la inyección de código en el espacio del kernel mediante hooks en el subsistema de red. Específicamente, utiliza filtros BPF para interceptar y redirigir paquetes TCP y UDP hacia direcciones IP específicas controladas por los atacantes, todo sin generar tráfico sospechoso en las interfaces de red estándar. Esta técnica evita la creación de procesos visibles o conexiones outbound directas, lo que lo hace invisible a firewalls y sistemas de detección de intrusiones (IDS) basados en firmas. Además, el implante soporta cifrado AES-128 para las comunicaciones, protegiendo los datos transmitidos contra intercepciones pasivas.

En términos de implementación, BPFDoor se compila como un módulo kernel loadable (LKM) o se inyecta directamente en procesos existentes mediante bibliotecas dinámicas. Una vez activado, escucha en puertos no estándar, como el 42391 o variaciones dinámicas, y responde a comandos codificados en paquetes ICMP o DNS para mantener la discreción. Análisis reverso revelan que el malware incluye mecanismos de autodefensa, como la eliminación de logs del sistema y la desactivación de módulos de seguridad como SELinux, asegurando su supervivencia ante intentos de remediación.

Métodos de Despliegue en Redes de Telecomunicaciones

El despliegue de BPFDoor por parte de Red Menshen en redes de telecomunicaciones sigue un enfoque multifase que inicia con reconnaissance y culmina en la implantación persistente. La fase inicial involucra spear-phishing dirigido a empleados de proveedores de servicios de telecomunicaciones, utilizando adjuntos maliciosos disfrazados como documentos legítimos o actualizaciones de software. Estos payloads a menudo explotan vulnerabilidades zero-day en aplicaciones como Microsoft Office o navegadores web para ganar foothold en endpoints corporativos.

Una vez dentro de la red, los atacantes escalan privilegios mediante técnicas de explotación de configuraciones débiles en servidores Linux, comunes en infraestructuras de telecomunicaciones que manejan routing y switching. Herramientas como Cobalt Strike o variantes personalizadas facilitan el movimiento lateral, permitiendo el acceso a nodos críticos como routers BGP y switches SDN. En este contexto, BPFDoor se despliega selectivamente en dispositivos expuestos a internet o en segmentos de red interna, priorizando aquellos con alto throughput de datos para maximizar la recolección de inteligencia.

Los informes indican que Red Menshen ha targeted entidades en Asia, Europa y África, enfocándose en operadores de telecomunicaciones que soportan redes 5G y fibra óptica. Por ejemplo, en campañas recientes, se han observado infecciones en servidores de gestión de red (NMS) y plataformas de billing, donde BPFDoor captura metadatos de sesiones de usuario, incluyendo patrones de tráfico y credenciales de autenticación. Esta infiltración no solo permite espionaje pasivo sino también la preparación para ataques disruptivos, como la inyección de tráfico malicioso en caso de escalada geopolítica.

Implicaciones para la Seguridad de Infraestructuras Críticas

La presencia de implantes como BPFDoor en redes de telecomunicaciones plantea riesgos significativos para la confidencialidad, integridad y disponibilidad de servicios esenciales. En un ecosistema donde miles de millones de dispositivos se conectan diariamente, un backdoor en el núcleo de la red puede comprometer comunicaciones gubernamentales, datos financieros y operaciones industriales, facilitando la recopilación masiva de inteligencia sin consentimiento.

Desde una perspectiva técnica, la explotación de BPF resalta vulnerabilidades inherentes en el diseño de kernels open-source, donde mecanismos de filtrado eficientes pueden ser subvertidos para fines maliciosos. Esto obliga a los operadores de telecomunicaciones a reconsiderar sus arquitecturas de seguridad, incorporando segmentación de red basada en zero-trust y monitoreo continuo de anomalías en el tráfico kernel-level. Además, la atribución a actores estatales chinos subraya tensiones geopolíticas, donde el ciberespionaje se convierte en una herramienta de poder blando, potencialmente escalando a conflictos híbridos.

En regiones como Latinoamérica, donde la adopción de 5G acelera la interconexión de economías emergentes, el impacto podría ser devastador. Países con infraestructuras legacy expuestas a proveedores chinos, como Huawei, enfrentan riesgos amplificados, ya que backdoors en hardware podrían sinergizarse con software como BPFDoor para una cobertura total. Esto demanda una respuesta coordinada a nivel internacional, alineando estándares como los de la GSMA para mitigar amenazas APT en el sector.

Análisis de Muestras y Detección

El análisis forense de muestras de BPFDoor revela patrones consistentes en su código, incluyendo strings ofuscados en chino mandarín y referencias a bibliotecas BPF como libbpf. Herramientas como Wireshark, adaptadas para capturar tráfico kernel, han sido clave en la identificación de sus patrones de comunicación, que incluyen beacons periódicos disfrazados como paquetes de error de red. Firmas YARA desarrolladas por investigadores permiten la detección estática, enfocándose en artefactos como la carga de módulos BPF personalizados.

Para la detección dinámica, soluciones EDR (Endpoint Detection and Response) deben integrarse con módulos de kernel tracing, como eBPF (extended BPF), paradójicamente usando la misma tecnología para monitorear abusos. En entornos de telecomunicaciones, el despliegue de honeypots en segmentos perimetrales puede atraer y analizar intentos de explotación, proporcionando inteligencia accionable. Sin embargo, la sigilosidad de BPFDoor requiere actualizaciones frecuentes de reglas IDS/IPS, incorporando machine learning para identificar desviaciones en el comportamiento de red.

Estrategias de Mitigación y Mejores Prácticas

Para contrarrestar amenazas como las de Red Menshen, las organizaciones de telecomunicaciones deben adoptar un marco de defensa en profundidad. En primer lugar, endurecer configuraciones de kernel mediante parches regulares y la deshabilitación de módulos BPF no esenciales en sistemas expuestos. La implementación de principios zero-trust, con verificación continua de identidades y microsegmentación, limita el movimiento lateral post-compromiso.

La capacitación en ciberhigiene es crucial, enfatizando el reconocimiento de phishing avanzado y el uso de multi-factor authentication (MFA) en accesos administrativos. En el plano técnico, herramientas como Falco o Sysdig aprovechan eBPF para auditoría en tiempo real, alertando sobre inyecciones de código sospechosas. Además, colaboraciones con agencias como CISA o ENISA facilitan el intercambio de IOCs (Indicators of Compromise), permitiendo respuestas proactivas a campañas APT.

Desde una perspectiva regulatoria, marcos como el NIST Cybersecurity Framework adaptados a telecomunicaciones promueven evaluaciones de riesgo periódicas, priorizando la resiliencia ante actores persistentes. En Latinoamérica, iniciativas regionales como el Foro de Ciberseguridad de la OEA pueden estandarizar prácticas, reduciendo la superficie de ataque en cadenas de suministro globales.

Conclusiones y Perspectivas Futuras

El despliegue de BPFDoor por Red Menshen ilustra la madurez de las operaciones APT en el ámbito de las telecomunicaciones, donde la convergencia de redes físicas y digitales amplifica los vectores de amenaza. Esta campaña no solo expone debilidades técnicas sino también desafíos geopolíticos, urgiendo a la comunidad internacional a fortalecer alianzas para la ciberdefensa compartida. A medida que las tecnologías emergentes como 6G y edge computing evolucionan, la adaptación de implantes como BPFDoor será inevitable, demandando innovaciones en detección y respuesta que superen la evasión actual.

En última instancia, la mitigación efectiva requiere un equilibrio entre innovación tecnológica y gobernanza robusta, asegurando que las redes de telecomunicaciones permanezcan seguras ante adversarios sofisticados. La vigilancia continua y la inversión en talento cibernético serán pilares para navegar este panorama en constante evolución.

Para más información visita la Fuente original.