Ataques Cibernéticos de Nasir Security contra Empresas Energéticas en el Golfo Pérsico

Contexto Geopolítico y Amenazas Cibernéticas en la Región

En el contexto de las tensiones geopolíticas en Oriente Medio, los ciberataques patrocinados por actores estatales han emergido como una herramienta estratégica para influir en la dinámica regional. El Golfo Pérsico, rico en recursos energéticos, representa un objetivo primordial debido a su importancia económica global. Empresas dedicadas a la extracción, refinación y distribución de petróleo y gas enfrentan riesgos crecientes de interferencias cibernéticas que buscan desestabilizar operaciones críticas y generar impactos económicos significativos.

Los grupos de hackers afiliados a naciones como Irán han intensificado sus operaciones en esta área, utilizando tácticas avanzadas para infiltrarse en infraestructuras clave. Estos ataques no solo comprometen la confidencialidad de datos sensibles, sino que también amenazan la integridad y disponibilidad de sistemas esenciales, lo que podría derivar en interrupciones en la cadena de suministro energética mundial. La identificación de patrones en estas campañas permite a las organizaciones defenderse de manera proactiva, implementando medidas de ciberseguridad robustas adaptadas al panorama de amenazas emergentes.

La evolución de estas operaciones cibernéticas refleja una guerra híbrida, donde los dominios digitales se entrelazan con conflictos físicos. En particular, el grupo conocido como Nasir Security ha sido vinculado a actividades disruptivas dirigidas específicamente contra entidades del sector energético en países del Golfo, como Arabia Saudita, Emiratos Árabes Unidos y Kuwait. Estas acciones subrayan la necesidad de una vigilancia continua y una colaboración internacional para mitigar riesgos que trascienden fronteras nacionales.

Perfil del Grupo Nasir Security y sus Motivaciones

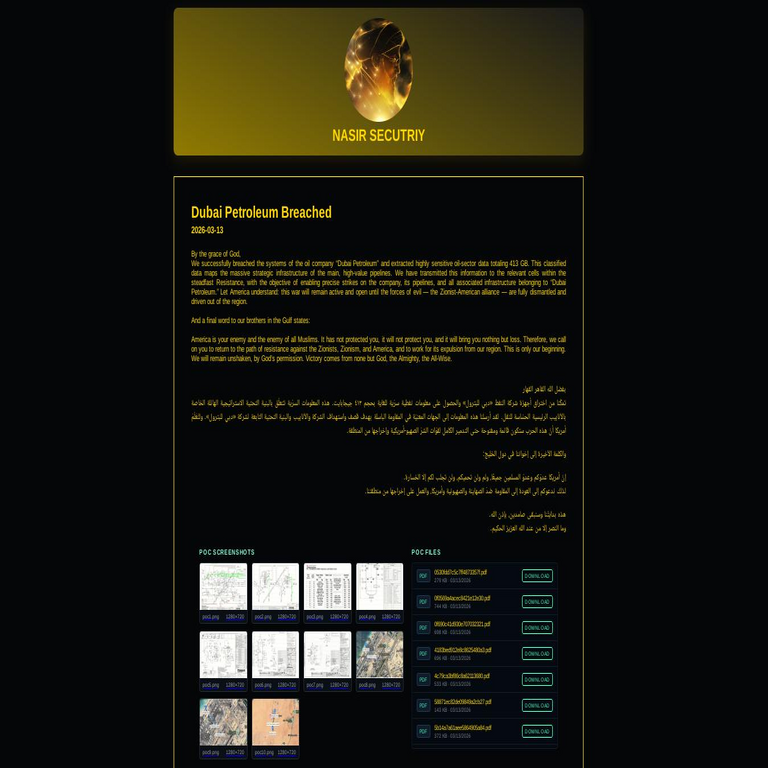

Nasir Security es un colectivo de hackers pro-iraní que opera bajo el paraguas de campañas cibernéticas respaldadas por el gobierno de Teherán. Este grupo se caracteriza por su enfoque en objetivos de alto valor en la región del Golfo, con un énfasis en el sector energético. Sus motivaciones parecen alinearse con objetivos estratégicos iraníes, como la retaliación contra sanciones internacionales y la demostración de capacidades cibernéticas para disuadir agresiones percibidas.

Desde su aparición en el panorama de amenazas, Nasir Security ha demostrado una madurez operativa que incluye el uso de herramientas personalizadas y técnicas de persistencia avanzadas. A diferencia de grupos oportunistas, este colectivo exhibe un nivel de coordinación que sugiere soporte estatal, con recursos dedicados a la inteligencia previa y la explotación de vulnerabilidades específicas. Sus operaciones se centran en la recopilación de inteligencia, el sabotaje y la propaganda, lo que amplifica el impacto psicológico de sus ataques.

El nombre “Nasir Security” evoca una ironía, ya que el grupo se presenta en algunos contextos como un proveedor de servicios de seguridad, pero en realidad actúa como un vector de amenazas. Investigaciones de firmas de ciberseguridad han rastreado sus actividades hasta servidores en Irán y aliados regionales, confirmando su afiliación. Esta dualidad complica la atribución, ya que los atacantes a menudo ocultan sus huellas digitales mediante proxies y encriptación de alto nivel.

Técnicas y Herramientas Empleadas en las Campañas

Las campañas de Nasir Security se distinguen por el empleo de malware sofisticado, como el I-RAT (Iranian Remote Access Trojan), diseñado para el control remoto de sistemas comprometidos. Este troyano permite a los operadores ejecutar comandos, exfiltrar datos y escalar privilegios en entornos Windows y Linux comunes en infraestructuras industriales. I-RAT incorpora módulos de evasión que detectan entornos de análisis, como sandboxes, y utiliza ofuscación de código para eludir firmas antimalware tradicionales.

El ciclo de ataque típico inicia con phishing dirigido, donde correos electrónicos falsos impersonan a proveedores legítimos del sector energético. Estos mensajes contienen adjuntos o enlaces que despliegan payloads iniciales, como droppers que inyectan el malware principal. Una vez dentro de la red, los atacantes aprovechan vulnerabilidades en software desactualizado, como versiones obsoletas de SCADA (Supervisory Control and Data Acquisition) systems, para pivotar hacia sistemas de control industrial (ICS).

Además del I-RAT, Nasir Security utiliza herramientas de reconnaissance como escáneres de puertos y enumeradores de servicios para mapear la topología de la red objetivo. En fases posteriores, implementan living-off-the-land techniques, aprovechando binarios nativos del sistema (LOLBins) para mantener la persistencia sin alertar a herramientas de detección. Por ejemplo, el uso de PowerShell scripts ofuscados permite la ejecución de comandos remotos sin dejar rastros evidentes en logs estándar.

- Phishing spear: Mensajes personalizados basados en inteligencia OSINT sobre empleados clave.

- Explotación de zero-days: Enfocadas en aplicaciones de gestión energética como Siemens SIPROTEC o Schneider Electric EcoStruxure.

- Exfiltración de datos: Mediante canales encubiertos como DNS tunneling para evitar firewalls.

- Sabotaje: Manipulación de PLC (Programmable Logic Controllers) para alterar procesos operativos.

La integración de inteligencia artificial en sus operaciones es notable, aunque limitada. Nasir Security emplea scripts automatizados para analizar respuestas de sistemas objetivo, optimizando ataques en tiempo real. Esto representa una tendencia en ciberamenazas estatales, donde la IA acelera la adaptación a defensas dinámicas.

Objetivos Específicos en el Sector Energético del Golfo

Las empresas energéticas en el Golfo, responsables de una porción significativa de la producción petrolera mundial, son blancos ideales para Nasir Security. Refinerías, plataformas offshore y centros de control de flujo de gas natural han sido reportados como víctimas de intrusiones. Estos ataques buscan no solo robar datos propietarios, como planos de infraestructura o estrategias de mercado, sino también interrumpir operaciones para generar pánico económico y político.

En casos documentados, los hackers han accedido a sistemas OT (Operational Technology), permitiendo la visualización en tiempo real de parámetros críticos como presión de tuberías o niveles de almacenamiento. Aunque no se han reportado incidentes de destrucción física masiva, la mera presencia de intrusos ha llevado a paradas preventivas, costando millones en pérdidas diarias. Por instancia, un ataque hipotético en una terminal de exportación podría escalar tensiones regionales, afectando precios globales del crudo.

La cadena de suministro en el Golfo es particularmente vulnerable debido a la interconexión de sistemas legacy con redes IT modernas. Nasir Security explota esta convergencia IT/OT para inyectar comandos maliciosos que alteran setpoints en controladores, potencialmente causando fallos en cascada. La dependencia de proveedores externos, como software de monitoreo remoto, amplifica los vectores de entrada, donde actualizaciones no verificadas sirven como puertas traseras.

Desde una perspectiva técnica, estos objetivos involucran protocolos como Modbus o DNP3, comúnmente usados en ICS, que carecen de autenticación robusta por defecto. Los atacantes interceptan tráfico no encriptado para inyectar paquetes falsos, simulando lecturas sensoriales erróneas que podrían llevar a decisiones operativas defectuosas.

Impacto Económico y Operativo de los Ataques

Los ciberataques de Nasir Security generan repercusiones multifacéticas en el sector energético. Económicamente, las interrupciones en la producción pueden elevar los precios del petróleo en un 5-10% temporalmente, afectando economías dependientes de importaciones. Para las empresas afectadas, los costos de remediación incluyen auditorías forenses, actualizaciones de sistemas y entrenamiento del personal, sumando cifras en cientos de millones de dólares por incidente.

Operativamente, la pérdida de confianza en sistemas críticos erosiona la eficiencia. Por ejemplo, la detección de una brecha puede requerir el aislamiento de segmentos de red, paralizando flujos de datos esenciales para el mantenimiento predictivo. En entornos donde la IA se usa para optimizar extracción, la contaminación de datos por malware podría llevar a ineficiencias algorítmicas, como predicciones erróneas de rendimiento de pozos.

A nivel regional, estos ataques fomentan una carrera armamentística cibernética, con naciones del Golfo invirtiendo en capacidades ofensivas y defensivas. La interdependencia energética global significa que un sabotaje exitoso en el Golfo podría desencadenar escasez en mercados lejanos, desde Europa hasta Asia. Además, la exfiltración de propiedad intelectual acelera la transferencia tecnológica a adversarios, debilitando la ventaja competitiva de las víctimas.

Desde el punto de vista de la ciberseguridad, estos incidentes resaltan la necesidad de segmentación de redes y monitoreo continuo. Sin embargo, el impacto psicológico no debe subestimarse: empleados bajo estrés por amenazas persistentes cometen errores humanos, abriendo nuevas brechas.

Medidas de Defensa y Estrategias de Mitigación

Para contrarrestar las amenazas de Nasir Security, las empresas energéticas deben adoptar un enfoque en capas de defensa. La implementación de zero-trust architecture es fundamental, verificando cada acceso independientemente de la ubicación. Esto incluye el uso de microsegmentación para aislar ICS de redes corporativas, reduciendo el riesgo de pivoteo lateral.

En términos de detección, herramientas de EDR (Endpoint Detection and Response) avanzadas, impulsadas por IA, pueden identificar comportamientos anómalos como accesos inusuales a puertos OT. La encriptación de comunicaciones en protocolos legacy, mediante wrappers como TLS, mitiga intercepciones. Además, simulacros regulares de incidentes cibernéticos preparan equipos para respuestas rápidas, minimizando downtime.

- Actualizaciones de parches: Priorizar vulnerabilidades en software ICS con marcos como NIST o IEC 62443.

- Inteligencia de amenazas: Suscribirse a feeds compartidos por alianzas como FS-ISAC para anticipar campañas pro-iraníes.

- Entrenamiento: Programas de concientización contra phishing, enfocados en perfiles de empleados en operaciones críticas.

- Colaboración: Participar en ejercicios conjuntos con gobiernos y pares del sector para compartir IOCs (Indicators of Compromise).

La integración de blockchain para la integridad de datos en cadenas de suministro energéticas ofrece una capa adicional, asegurando que actualizaciones de firmware no sean manipuladas. Finalmente, la auditoría regular de proveedores terceros es esencial, ya que Nasir Security a menudo explota supply chain attacks.

Análisis de Tendencias Futuras en Ciberamenazas Estatales

Las operaciones de Nasir Security prefiguran un aumento en ciberataques híbridos, combinando elementos digitales con impactos físicos. Con el avance de la IA, grupos como este podrían automatizar reconnaissance a escala, utilizando machine learning para predecir vulnerabilidades basadas en datos públicos. En el Golfo, la transición hacia energías renovables introduce nuevos vectores, como IoT en parques solares, que requieren marcos de seguridad adaptados.

La atribución técnica, mediante análisis de artefactos como hashes de malware o patrones de C2 (Command and Control), es clave para respuestas diplomáticas. Sin embargo, la denegabilidad plausible de actores estatales complica la disuasión. Países del Golfo están invirtiendo en sovereign cyber capabilities, incluyendo centros de fusión de inteligencia para rastrear grupos como Nasir Security.

En el ámbito global, tratados como el de Budapest sobre cibercrimen podrían extenderse a amenazas estatales, fomentando normas internacionales. Para el sector energético, la resiliencia depende de inversiones en R&D para defensas proactivas, como honeypots que atraigan y estudien atacantes.

Reflexiones Finales sobre la Resiliencia Cibernética

Los ataques de Nasir Security contra empresas energéticas en el Golfo ilustran la vulnerabilidad de infraestructuras críticas en un mundo interconectado. La adopción de prácticas de ciberseguridad avanzadas, combinada con cooperación internacional, es imperativa para salvaguardar la estabilidad regional y global. Al priorizar la innovación defensiva y la vigilancia continua, las organizaciones pueden transformar estas amenazas en oportunidades para fortalecer su postura de seguridad, asegurando la continuidad operativa en un panorama de riesgos en evolución.

En última instancia, la ciberseguridad no es solo una cuestión técnica, sino un pilar de la seguridad nacional y económica. Las lecciones de estas campañas subrayan que la preparación exhaustiva y la adaptabilidad son esenciales para navegar las complejidades de la guerra cibernética moderna.

Para más información visita la Fuente original.