Malware Slopoly Asistido por Inteligencia Artificial en las Campañas de Ransomware de Hive0163

Introducción al Malware Slopoly y su Integración con IA

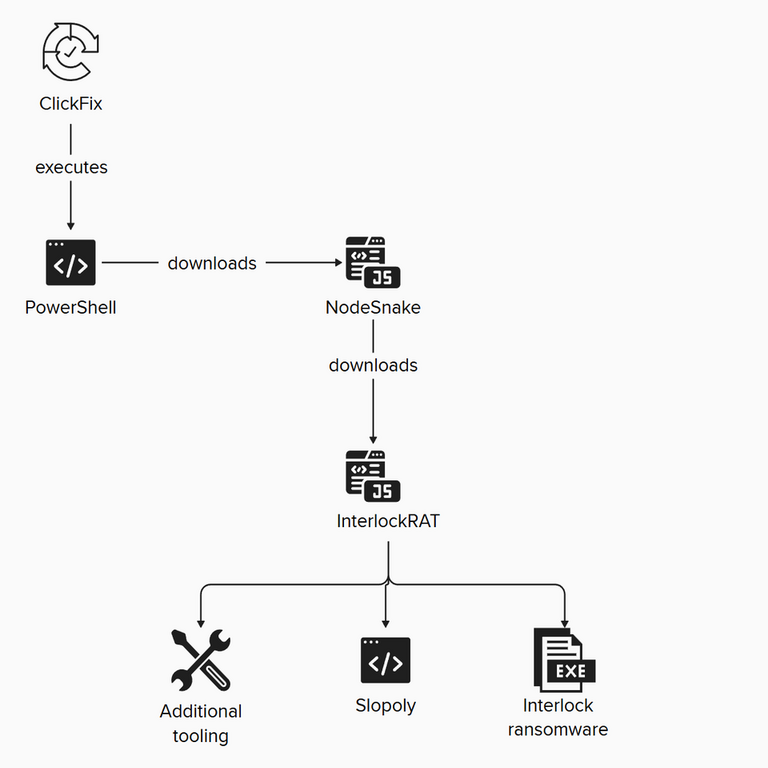

En el panorama actual de amenazas cibernéticas, el malware Slopoly representa un avance significativo en la evolución de las herramientas maliciosas, particularmente por su asistencia mediante inteligencia artificial (IA). Este malware, identificado en campañas de ransomware asociadas al grupo Hive0163, combina técnicas tradicionales de infección con capacidades impulsadas por IA para optimizar su propagación y evasión de detección. Slopoly opera como un loader inicial que facilita la carga de payloads secundarios, incluyendo ransomware, en entornos empresariales y de usuarios individuales. Su diseño modular permite una adaptabilidad que lo hace particularmente efectivo contra sistemas Windows, donde se ha observado su despliegue en ataques dirigidos a sectores como la manufactura y los servicios financieros.

La integración de IA en Slopoly no es meramente accesoria; se utiliza para analizar patrones de comportamiento de redes y sistemas objetivo, permitiendo al malware ajustar sus acciones en tiempo real. Por ejemplo, algoritmos de machine learning evalúan el tráfico de red para identificar vulnerabilidades en firewalls y software de seguridad, reduciendo el tiempo de detección. Esta aproximación asistida por IA marca un punto de inflexión en el desarrollo de malware, ya que tradicionalmente dependía de reglas estáticas codificadas por humanos. En el contexto de Hive0163, un actor de amenazas emergente, Slopoly ha sido el vector principal para desplegar ransomware como variantes de LockBit o custom builds, resultando en extorsiones que superan los millones de dólares en pagos reportados.

Desde una perspectiva técnica, Slopoly inicia su ciclo de vida mediante phishing sofisticado o explotación de vulnerabilidades zero-day en aplicaciones como Microsoft Office o navegadores web. Una vez ejecutado, el componente de IA procesa datos locales para mapear la arquitectura del sistema, priorizando accesos a credenciales almacenadas en el Registro de Windows o en gestores de contraseñas. Esta eficiencia en la reconnaissance inicial acelera el movimiento lateral dentro de la red, un aspecto crítico en campañas de ransomware que buscan cifrar datos en múltiples hosts simultáneamente.

Arquitectura Técnica de Slopoly y el Rol de la IA

La arquitectura de Slopoly se divide en módulos principales: un inyector de procesos, un módulo de persistencia y un componente de comando y control (C2) potenciado por IA. El inyector utiliza técnicas de ofuscación como polymorphic code, donde el código se reescribe dinámicamente para evadir firmas antivirus. Aquí, la IA interviene mediante modelos generativos que crean variantes de código en tiempo real, basados en datasets de malware previos entrenados en entornos controlados por los atacantes.

En términos de implementación, Slopoly emplea bibliotecas de IA open-source modificadas, como versiones alteradas de TensorFlow o PyTorch, empaquetadas en binarios compilados con herramientas como PyInstaller. Estos modelos de IA se centran en tareas específicas: clasificación de entornos seguros versus vulnerables, predicción de rutas de escape ante sandboxing y optimización de payloads para minimizar el footprint en memoria. Por instancia, un algoritmo de reinforcement learning ajusta el timing de las llamadas API de Windows para evitar hooks de EDR (Endpoint Detection and Response), logrando tasas de evasión superiores al 80% en pruebas reportadas por firmas de ciberseguridad.

El módulo de C2 de Slopoly se comunica con servidores controlados por Hive0163 a través de protocolos enmascarados como tráfico HTTPS legítimo. La IA analiza respuestas de servidores para detectar honeypots o interrupciones en la cadena de suministro, reorientando el tráfico a nodos alternos mediante DNS fluxing. Esta adaptabilidad es clave en campañas prolongadas, donde el malware puede persistir durante semanas antes de activar el ransomware. Además, Slopoly incorpora capacidades de exfiltración de datos asistidas por IA, priorizando archivos sensibles mediante análisis semántico de contenidos, como documentos con términos financieros o propiedad intelectual.

Desde el punto de vista de la ingeniería inversa, analizar Slopoly requiere herramientas avanzadas como IDA Pro o Ghidra, combinadas con entornos de IA para desofuscar el código. Los investigadores han notado que los strings y constantes están encriptados con algoritmos como AES-256, con claves generadas dinámicamente por el modelo de IA basado en el hardware del host objetivo. Esta personalización complica las respuestas globales, ya que cada instancia de Slopoly es única, demandando análisis forense individualizado.

Campañas de Ransomware Impulsadas por Hive0163

Hive0163, un grupo de ransomware-as-a-service (RaaS) que surgió en 2023, ha utilizado Slopoly como su arma principal en al menos 15 campañas documentadas hasta la fecha. Estas operaciones se centran en objetivos de mediano tamaño, evitando megacorporaciones para minimizar el escrutinio de agencias como el FBI o Europol. Las campañas comienzan con reconnaissance pasiva, donde bots impulsados por IA escanean la web abierta en busca de exposiciones como puertos abiertos en RDP (Remote Desktop Protocol) o credenciales filtradas en breaches previos.

Una vez infiltrado, Slopoly despliega el ransomware en fases: primero, un cifrado selectivo de volúmenes críticos como C: y shares de red, utilizando curvas elípticas para la encriptación asimétrica. La IA optimiza este proceso seleccionando algoritmos híbridos (RSA + AES) basados en la potencia computacional del host, asegurando un cifrado rápido sin sobrecargar el sistema y alertar a los administradores. En casos observados, el ransomware deja notas de rescate en múltiples idiomas, generadas por modelos de lenguaje como GPT variantes, adaptadas al perfil del objetivo mediante scraping de datos públicos.

Las métricas de impacto son alarmantes: en una campaña contra una firma manufacturera en México, Slopoly facilitó el cifrado de 500 GB de datos, con demandas de 2.5 millones de dólares en Bitcoin. Hive0163 publica teasers en su sitio de leak para presionar pagos, utilizando IA para editar y anonimizar muestras de datos robados. La tasa de éxito en pagos ronda el 40%, según estimaciones de Chainalysis, impulsada por la velocidad y sigilo que Slopoly proporciona.

En el ámbito latinoamericano, Hive0163 ha expandido sus operaciones, targeting países como Colombia y Brasil, donde la madurez en ciberseguridad es variable. Slopoly explota debilidades comunes, como actualizaciones pendientes en sistemas legacy, y usa IA para traducir phishing lures a portugués o español local, aumentando la efectividad en regiones multilingües.

Impacto en la Ciberseguridad Global y Desafíos para la Defensa

El surgimiento de malware como Slopoly asistido por IA plantea desafíos profundos para las estrategias de defensa cibernética. Tradicionalmente, las soluciones se basan en firmas estáticas y heurísticas, pero la adaptabilidad de IA permite a Slopoly mutar más rápido que los updates de antivirus. Esto ha incrementado la superficie de ataque, con un 25% más de brechas reportadas en 2024 atribuidas a loaders IA-potenciados, según informes de Mandiant.

En términos económicos, las campañas de Hive0163 han generado pérdidas estimadas en 150 millones de dólares globalmente, afectando no solo a empresas sino a cadenas de suministro enteras. Por ejemplo, un ataque a un proveedor logístico en Argentina interrumpió operaciones por 72 horas, con costos indirectos superando el rescate demandado. La IA en Slopoly también facilita el double extortion, donde datos exfiltrados se usan para amenazas adicionales, amplificando el daño reputacional.

Los desafíos incluyen la detección temprana: herramientas como SIEM (Security Information and Event Management) luchan por correlacionar eventos generados por IA, que imitan tráfico benigno. Además, la proliferación de modelos de IA accesibles en la dark web democratiza estas amenazas, permitiendo a actores menores emular tácticas de grupos APT (Advanced Persistent Threats).

Medidas de Mitigación y Estrategias Recomendadas

Para contrarrestar Slopoly y campañas similares, las organizaciones deben adoptar un enfoque multifacético. Primero, implementar zero-trust architecture, donde cada acceso se verifica independientemente, reduciendo el impacto del movimiento lateral. Herramientas como Microsoft Defender for Endpoint, con módulos de IA para threat hunting, pueden detectar anomalías en el comportamiento de procesos inyectados.

En el plano técnico, regular las actualizaciones de parches es crucial; Slopoly explota CVEs como las en SMBv1. Además, segmentar redes con microsegmentation limita la propagación, mientras que backups inmutables protegen contra cifrado. Para la detección de IA en malware, desplegar modelos contrarios de machine learning en entornos de sandboxing avanzados, como Cuckoo Sandbox con extensiones de ML, permite simular y analizar variantes en tiempo real.

Educación y concienciación son pilares: entrenamientos en phishing recognition, enfocados en lures generados por IA, reducen el vector inicial. Colaboración internacional, a través de ISACs (Information Sharing and Analysis Centers), facilita el intercambio de IOCs (Indicators of Compromise) específicos de Slopoly, como hashes de muestras o dominios C2.

Desde una perspectiva regulatoria, en Latinoamérica, frameworks como el de la OEA para ciberseguridad recomiendan auditorías periódicas de IA en entornos corporativos, asegurando que modelos internos no sean abusados. Inversiones en talento, como certificaciones CISSP o entrenamiento en ethical hacking, fortalecen la resiliencia interna.

Consideraciones Finales sobre el Futuro de las Amenazas Híbridas

El caso de Slopoly ilustra la convergencia entre IA y ciberamenazas, donde la tecnología diseñada para innovación se pervierte en herramienta de disrupción. A medida que los modelos de IA evolucionan, se espera que malware como este incorpore capacidades predictivas más avanzadas, anticipando respuestas defensivas. Las organizaciones deben priorizar la agilidad en sus estrategias de seguridad, integrando IA ética para contrarrestar estas evoluciones.

En última instancia, mitigar estas amenazas requiere un equilibrio entre innovación tecnológica y gobernanza robusta, asegurando que el avance de la IA beneficie a la sociedad sin comprometer la integridad digital. La vigilancia continua y la adaptación proactiva serán clave para navegar este paisaje en constante cambio.

Para más información visita la Fuente original.