APT28: Espionaje Prolongado contra las Fuerzas Armadas Ucranianas mediante Malware Personalizado

Contexto del Grupo APT28 y su Rol en Operaciones Cibernéticas

El grupo de amenazas avanzadas persistentes conocido como APT28, también denominado Fancy Bear o Sofacy, ha sido identificado como una unidad de inteligencia militar vinculada al Servicio de Inteligencia Militar Principal de Rusia (GRU). Esta entidad ha demostrado una capacidad significativa en el ámbito de la ciberseguridad, enfocándose en operaciones de espionaje y sabotaje digital. Desde su detección inicial en 2007, APT28 ha participado en campañas globales que abarcan desde interferencias electorales hasta ataques dirigidos a infraestructuras críticas. En el contexto del conflicto entre Rusia y Ucrania, que se intensificó en 2022, APT28 ha emergido como un actor clave en la guerra cibernética, utilizando herramientas sofisticadas para recopilar inteligencia sobre objetivos militares.

Las operaciones de APT28 se caracterizan por su enfoque en la persistencia a largo plazo, lo que implica la infiltración discreta en redes objetivo para mantener el acceso durante meses o años. Este grupo emplea técnicas avanzadas de ingeniería social, explotación de vulnerabilidades y despliegue de malware personalizado para evadir detecciones. En el caso específico de las fuerzas armadas ucranianas, las actividades de APT28 revelan una estrategia de recopilación de datos continua, alineada con los objetivos geopolíticos de Rusia. La inteligencia obtenida incluye información sobre movimientos de tropas, comunicaciones internas y sistemas de comando y control, lo que proporciona una ventaja táctica en el campo de batalla.

Desde una perspectiva técnica, APT28 opera con un alto nivel de sofisticación, integrando inteligencia artificial básica en sus herramientas para automatizar la evasión de firmas antimalware. Aunque no se centra exclusivamente en IA, el grupo ha incorporado elementos de aprendizaje automático para refinar sus payloads, adaptándolos dinámicamente a entornos específicos. Esto resalta la evolución de las amenazas cibernéticas, donde la tecnología emergente como el blockchain se explora para comunicaciones seguras, aunque APT28 prefiere métodos tradicionales de cifrado asimétrico para sus operaciones encubiertas.

Descripción Técnica del Malware Utilizado en la Campaña

El malware central en esta operación de espionaje es un loader personalizado, denominado por investigadores como un componente modular diseñado para la carga y ejecución de payloads secundarios. Este loader se distribuye inicialmente a través de correos electrónicos de phishing dirigidos a personal militar ucraniano, aprovechando adjuntos maliciosos disfrazados como documentos oficiales relacionados con logística o informes de inteligencia. Una vez ejecutado, el malware establece una conexión de comando y control (C2) con servidores controlados por APT28, típicamente ubicados en infraestructuras comprometidas en Europa del Este.

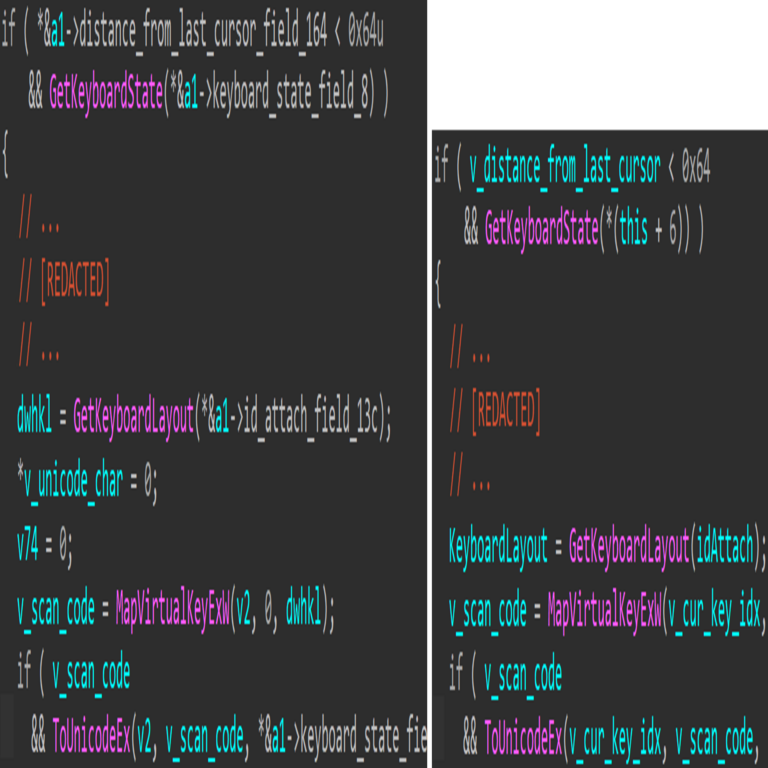

Desde el punto de vista de su arquitectura, el loader utiliza técnicas de ofuscación para ocultar su código, incluyendo el empleo de polimorfismo que altera su firma en cada iteración. Esto complica la detección por parte de soluciones de seguridad basadas en heurísticas. El malware opera en entornos Windows predominantes en sistemas militares, inyectándose en procesos legítimos como explorer.exe para mantener la persistencia. Una vez establecido, recopila datos sensibles mediante keyloggers integrados, capturadores de pantalla y exfiltración de archivos, transmitiendo la información a través de protocolos HTTPS enmascarados como tráfico web normal.

Adicionalmente, el malware incorpora módulos para la escalada de privilegios, explotando vulnerabilidades conocidas en software desactualizado, como las asociadas a CVE-2021-34527 (PrintNightmare) o similares en entornos militares. La integración de blockchain en este contexto es limitada, pero APT28 ha explorado criptomonedas para financiar operaciones encubiertas, aunque en esta campaña el enfoque principal es la recolección de inteligencia en tiempo real. La duración de la campaña, que se extiende desde al menos principios de 2022, indica una inversión significativa en el mantenimiento de la infraestructura maliciosa, con actualizaciones regulares para contrarrestar parches de seguridad ucranianos.

- Componentes clave del malware: Loader inicial para inyección de código, módulo de exfiltración de datos y backdoor para comandos remotos.

- Métodos de persistencia: Entradas en el registro de Windows y tareas programadas para reinicios automáticos.

- Evasión de detección: Uso de rootkits para ocultar procesos y cifrado de comunicaciones C2.

Técnicas de Infiltración y Ejecución de la Operación

La fase inicial de la operación involucra reconnaissance activa, donde APT28 escanea redes ucranianas en busca de puntos de entrada vulnerables. Esto incluye el uso de spear-phishing altamente personalizado, con correos que imitan comunicaciones internas del Ministerio de Defensa ucraniano. Los enlaces maliciosos dirigen a sitios de watering hole comprometidos, donde se descarga el malware sin interacción del usuario, explotando drive-by downloads.

Una vez dentro de la red, el malware se propaga lateralmente mediante SMB (Server Message Block) y RDP (Remote Desktop Protocol), comunes en entornos militares para el intercambio de archivos. APT28 emplea living-off-the-land techniques, utilizando herramientas nativas de Windows como PowerShell para ejecutar comandos sin dejar huellas obvias. La inteligencia artificial juega un rol en la priorización de objetivos, con algoritmos que analizan patrones de tráfico para identificar hosts de alto valor, como servidores de comando.

En términos de blockchain y tecnologías emergentes, aunque no directamente aplicadas en esta campaña, APT28 ha mostrado interés en ledger distribuido para anonimizar transacciones relacionadas con la adquisición de zero-days. Sin embargo, el núcleo de la operación se basa en malware tradicional potenciado por scripts personalizados. La recopilación de datos se centra en inteligencia operativa, incluyendo geolocalización de unidades y análisis de comunicaciones, lo que ha permitido a Rusia anticipar movimientos ucranianos en el frente oriental.

La persistencia a largo plazo se logra mediante beacons periódicos que reportan el estado del sistema sin generar alertas, con intervalos ajustables basados en el nivel de actividad de la red. Investigadores han identificado al menos tres variantes del malware desplegadas entre 2022 y 2024, cada una refinada para abordar debilidades detectadas en respuestas defensivas ucranianas.

Implicaciones para la Ciberseguridad en Conflictos Híbridos

Esta campaña de APT28 subraya los desafíos de la ciberseguridad en entornos de guerra híbrida, donde las operaciones digitales complementan las acciones físicas. La capacidad de espionaje prolongado erosiona la confianza en sistemas de comunicación militar, obligando a Ucrania a invertir en segmentación de redes y monitoreo continuo. Desde una perspectiva global, revela la vulnerabilidad de infraestructuras críticas a actores estatales, con lecciones aplicables a naciones aliadas de Ucrania, como los miembros de la OTAN.

En el ámbito de la inteligencia artificial, el uso implícito de IA en la adaptación del malware destaca la necesidad de defensas proactivas, como sistemas de detección basados en machine learning que identifiquen anomalías en tiempo real. Para blockchain, aunque no central aquí, su potencial en la verificación de integridad de datos militares podría contrarrestar manipulaciones, pero requiere integración cuidadosa para evitar vectores de ataque adicionales.

Las implicaciones éticas y legales son profundas, ya que tales operaciones violan tratados internacionales como la Convención de Budapest sobre ciberdelito. Ucrania ha respondido con contramedidas, incluyendo el despliegue de honeypots y colaboración con firmas como Mandiant y CrowdStrike para atribuir ataques. No obstante, la asimetría en recursos cibernéticos favorece a actores como APT28, que operan con respaldo estatal.

- Riesgos identificados: Pérdida de inteligencia sensible y posible sabotaje derivado del acceso persistente.

- Impacto geopolítico: Fortalecimiento de narrativas de desinformación basadas en datos robados.

- Lecciones para defensores: Énfasis en zero-trust architectures y entrenamiento en phishing.

Medidas de Mitigación y Recomendaciones Técnicas

Para contrarrestar campañas como esta, las organizaciones deben implementar un enfoque multicapa en ciberseguridad. En primer lugar, la adopción de autenticación multifactor (MFA) reduce el riesgo de accesos no autorizados vía credenciales robadas. La segmentación de redes, utilizando microsegmentación, limita la propagación lateral del malware, aislando sistemas militares críticos.

Desde el lado técnico, el despliegue de endpoint detection and response (EDR) herramientas es esencial, con énfasis en behavioral analytics para detectar loaders inusuales. Actualizaciones regulares de parches y el uso de application whitelisting previenen la ejecución de binarios no autorizados. En contextos de IA, modelos de anomaly detection pueden entrenarse con datos históricos de APT28 para predecir patrones de ataque.

Respecto a blockchain, su aplicación en la cadena de custodia de datos sensibles podría asegurar la integridad de comunicaciones militares, utilizando smart contracts para verificación automatizada. Sin embargo, la implementación debe considerar riesgos de quantum computing, ya que APT28 podría evolucionar hacia amenazas post-cuánticas. Recomendaciones incluyen simulacros regulares de incidentes y colaboración internacional para compartir inteligencia de amenazas (IoT).

En entornos latinoamericanos, donde conflictos híbridos son menos comunes pero la espionaje industrial crece, adoptar estas prácticas fortalece la resiliencia. Países como México y Brasil, con infraestructuras en desarrollo, pueden beneficiarse de marcos como NIST Cybersecurity Framework adaptados a realidades locales.

Análisis de la Evolución de Amenazas y Perspectivas Futuras

La campaña de APT28 contra Ucrania ilustra la madurez de las operaciones cibernéticas estatales, con un énfasis en la sostenibilidad sobre el impacto inmediato. Futuramente, se espera una integración mayor de IA para automatizar reconnaissance y generación de payloads, potencialmente combinada con blockchain para C2 descentralizado. Esto requerirá avances en defensas, como quantum-resistant cryptography y federated learning para compartir datos sin comprometer privacidad.

En conclusión, esta operación resalta la intersección de ciberseguridad, IA y tecnologías emergentes en la geopolítica moderna. Las fuerzas ucranianas, a pesar de los desafíos, han demostrado resiliencia mediante respuestas rápidas, subrayando la importancia de la agilidad en la defensa cibernética. Mantener la vigilancia y la innovación será clave para mitigar tales amenazas persistentes.

Para más información visita la Fuente original.