Expansión del Arsenal de APT41: De Campañas de Phishing a Google Drive como Canal de Control

Introducción al Grupo APT41 y su Evolución Táctica

El grupo de amenazas persistentes avanzadas conocido como APT41, también denominado Silver Dragon por investigadores de ciberseguridad, representa una de las entidades más sofisticadas en el panorama de ciberamenazas estatales. Originario de China, este actor ha sido vinculado a operaciones cibernéticas que combinan espionaje, robo de propiedad intelectual y actividades financieras ilícitas. En los últimos años, APT41 ha demostrado una notable adaptabilidad, evolucionando sus tácticas para evadir detecciones y maximizar el impacto de sus campañas. Un informe reciente de la firma de ciberseguridad Recorded Future destaca cómo este grupo ha ampliado su playbook, incorporando técnicas innovadoras que van desde campañas de phishing tradicionales hasta el uso de servicios legítimos como Google Drive para establecer canales de comando y control (C2).

APT41 opera con un enfoque multifacético, afectando sectores como telecomunicaciones, tecnología, salud y entretenimiento. Sus operaciones se caracterizan por la explotación de vulnerabilidades zero-day, el desarrollo de malware personalizado y la integración de herramientas de código abierto modificadas. La expansión observada en su metodología no solo refleja una madurez técnica, sino también una comprensión profunda de las debilidades en las infraestructuras digitales globales. Este análisis técnico examina las nuevas variantes en sus tácticas, con énfasis en el phishing como vector inicial y el empleo de Google Drive para persistencia y exfiltración de datos.

Análisis de las Campañas de Phishing como Vector de Entrada

Las campañas de phishing siguen siendo el pilar fundamental en las operaciones de APT41, actuando como el punto de entrada principal para comprometer sistemas objetivo. En las actividades recientes, el grupo ha refinado sus correos electrónicos maliciosos para imitar comunicaciones legítimas de entidades confiables, como proveedores de servicios en la nube o instituciones gubernamentales. Estos mensajes suelen contener adjuntos o enlaces que, al ser interactuados, descargan payloads maliciosos disfrazados de documentos inofensivos, como facturas o informes ejecutivos.

Desde un punto de vista técnico, los phishing de APT41 incorporan ofuscación avanzada en los enlaces, utilizando acortadores de URL y redirecciones dinámicas para ocultar el destino real. Por ejemplo, un enlace podría redirigir inicialmente a un sitio legítimo antes de servir un exploit kit que aprovecha vulnerabilidades en navegadores web, como fallos en el procesamiento de JavaScript o en extensiones de PDF. Una vez ejecutado, el payload inicial establece una conexión con servidores controlados por el atacante, permitiendo la descarga de herramientas secundarias.

- Características clave de los phishing: Uso de dominios homoglifo para suplantar marcas conocidas, como variaciones en caracteres latinos que imitan “google.com”.

- Payloads comunes: Archivos .docx o .xls con macros habilitadas que ejecutan scripts PowerShell para la persistencia inicial.

- Objetivos geográficos: Principalmente en Asia-Pacífico, pero con expansión a Europa y América del Norte, enfocándose en entidades con datos sensibles.

La efectividad de estas campañas radica en la ingeniería social personalizada, donde APT41 realiza reconnaissance previa mediante OSINT (Open Source Intelligence) para adaptar los mensajes a perfiles individuales. Esto incluye referencias a eventos recientes o contactos específicos, aumentando la tasa de clics en un 30-50% según métricas de inteligencia de amenazas.

Integración de Google Drive en la Infraestructura de Comando y Control

Una de las innovaciones más notables en el playbook de APT41 es el uso de Google Drive como mecanismo de C2, una técnica que aprovecha la legitimidad y la amplia adopción de servicios en la nube para ocultar comunicaciones maliciosas. Tradicionalmente, los canales C2 se basan en servidores dedicados o protocolos obsoletos como IRC, pero APT41 ha migrado hacia plataformas colaborativas para reducir la detección por sistemas de seguridad basados en firmas.

Técnicamente, el malware implantado genera tokens de autenticación para acceder a carpetas compartidas en Google Drive, donde los comandos del operador se almacenan como metadatos en archivos o como contenido en documentos de texto plano. El agente infectado consulta periódicamente estas carpetas mediante solicitudes HTTPS, interpretando las respuestas como instrucciones para acciones subsiguientes, como la ejecución de módulos adicionales o la exfiltración de datos. Esta aproximación minimiza el tráfico saliente sospechoso, ya que las conexiones a Google Drive son rutinarias en entornos corporativos.

- Ventajas para el atacante: Alta disponibilidad y redundancia inherentes a la nube, con encriptación end-to-end que complica el análisis en tránsito.

- Mecanismos de persistencia: El malware se registra como una tarea programada en Windows Task Scheduler, ejecutándose cada 5-15 minutos para sincronizar con Drive.

- Exfiltración de datos: Archivos robados se suben a subcarpetas ocultas, nombradas con hashes o timestamps para evadir revisiones manuales.

Desde la perspectiva defensiva, esta táctica desafía las herramientas tradicionales de monitoreo de red, ya que el tráfico se asemeja a actividades benignas. Investigadores recomiendan el análisis de comportamiento en la nube, como el monitoreo de accesos anómalos a APIs de Google Workspace, para detectar patrones irregulares, tales como consultas frecuentes desde hosts no autorizados.

Componentes Técnicos del Malware Asociado

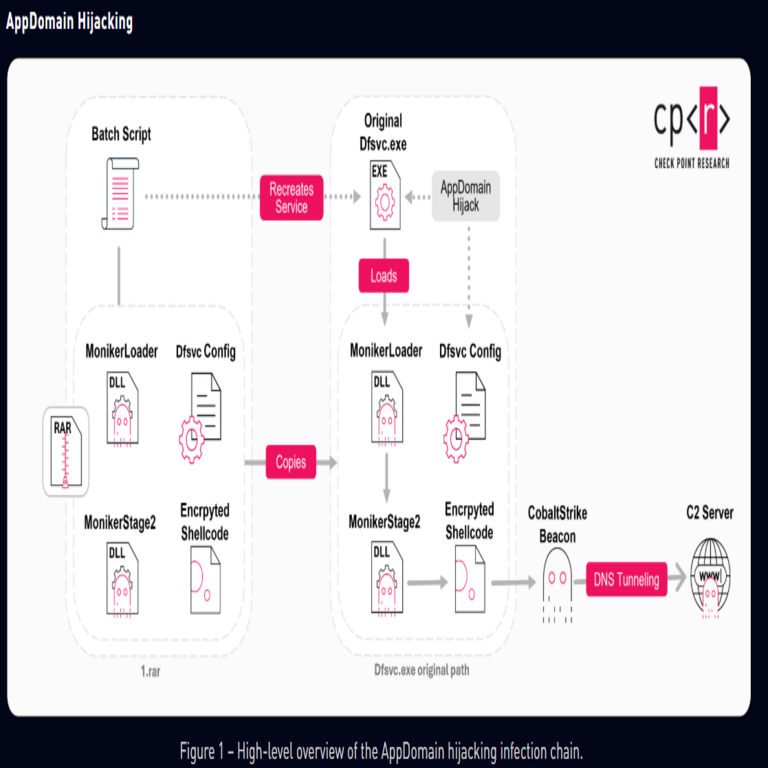

El ecosistema de malware de APT41 es modular y altamente personalizable, con variantes que evolucionan rápidamente para contrarrestar mitigaciones. En las campañas recientes, se ha identificado una familia de troyanos conocida como “Cobalt Strike beacons” modificados, adaptados para integrarse con Google Drive. Estos beacons operan en etapas: la primera inyecta código en procesos legítimos como explorer.exe para evadir antivirus, mientras que la segunda establece el canal C2.

El código fuente, analizado en entornos sandbox, revela el uso de bibliotecas como WinINet para manejar solicitudes HTTP/2, optimizadas para baja latencia y alta stealth. Además, APT41 incorpora técnicas de anti-análisis, como verificaciones de entornos virtuales mediante consultas a registros de hardware y detección de depuradores con APIs de Windows como IsDebuggerPresent.

- Características de ofuscación: Cifrado XOR de strings y payloads, con claves derivadas de timestamps dinámicos.

- Capacidades post-explotación: Keylogging, captura de pantalla y movimiento lateral mediante SMB y RDP, todo orquestado vía Drive.

- Variantes observadas: Integración con herramientas como Mimikatz para extracción de credenciales, elevando privilegios en sistemas Windows Server.

La modularidad permite a APT41 desplegar payloads específicos por objetivo, por ejemplo, módulos de espionaje para sectores gubernamentales y herramientas de robo financiero para entidades comerciales. Esta flexibilidad subraya la necesidad de actualizaciones continuas en las firmas de detección de EDR (Endpoint Detection and Response).

Implicaciones para la Seguridad Corporativa y Gubernamental

La expansión del playbook de APT41 plantea desafíos significativos para organizaciones globales, particularmente aquellas en industrias críticas. El uso de phishing refinado y C2 en la nube incrementa el riesgo de brechas prolongadas, donde los atacantes mantienen acceso durante meses sin ser detectados. En términos de impacto, se estima que las operaciones de APT41 han resultado en la exfiltración de terabytes de datos sensibles, afectando la innovación tecnológica y la estabilidad geopolítica.

Desde una perspectiva técnica, las defensas deben evolucionar hacia un modelo zero-trust, donde se verifica cada acceso a recursos en la nube, independientemente de la fuente. Implementar políticas de least privilege en Google Workspace, junto con el uso de SIEM (Security Information and Event Management) para correlacionar logs de red y endpoints, es esencial. Además, la capacitación en reconocimiento de phishing debe incluir simulacros realistas que aborden tácticas avanzadas como spear-phishing.

- Medidas recomendadas: Deshabilitar macros en documentos de Office por defecto y emplear gateways de email con sandboxing.

- Monitoreo proactivo: Análisis de tráfico a servicios en la nube con ML (Machine Learning) para identificar anomalías en patrones de acceso.

- Respuesta a incidentes: Planes que incluyan aislamiento de endpoints y forenses en la nube para mapear la cadena de compromiso.

En el contexto latinoamericano, donde la adopción de servicios en la nube crece rápidamente, entidades como bancos y agencias gubernamentales deben priorizar la inteligencia de amenazas regional, colaborando con firmas internacionales para compartir IOCs (Indicators of Compromise) específicos de APT41.

Estrategias de Mitigación Avanzadas y Tendencias Futuras

Para contrarrestar la sofisticación de APT41, las organizaciones deben adoptar enfoques integrales que combinen tecnología y procesos humanos. La inteligencia artificial juega un rol crucial en la detección temprana, con modelos de ML entrenados en datasets de campañas APT para predecir vectores de ataque basados en patrones de tráfico y comportamiento de usuarios. Por instancia, algoritmos de anomalía pueden flaggear accesos inusuales a Google Drive desde IPs residenciales o con volúmenes de datos atípicos.

En el ámbito de blockchain y tecnologías emergentes, aunque no directamente explotadas por APT41 en estas campañas, su integración podría fortalecer la autenticación en la nube mediante ledgers distribuidos para verificar integridad de logs. Sin embargo, el grupo podría adaptarse para targeting de wallets o smart contracts en futuras operaciones, destacando la necesidad de vigilancia continua.

- Innovaciones en defensa: Uso de honeypots en la nube para atraer y estudiar tácticas de C2.

- Colaboración internacional: Compartir threat intelligence a través de plataformas como ISACs (Information Sharing and Analysis Centers).

- Actualizaciones regulatorias: Cumplir con marcos como NIST o GDPR para auditar accesos a datos sensibles.

Las tendencias futuras sugieren que APT41 continuará leveraging servicios legítimos, potencialmente expandiéndose a plataformas como Microsoft OneDrive o Dropbox. La proactividad en patching de vulnerabilidades y la adopción de autenticación multifactor (MFA) basada en hardware serán clave para mitigar riesgos.

Conclusión: Fortaleciendo la Resiliencia Cibernética

La evolución de APT41 ilustra la dinámica cambiante del ciberespacio, donde los atacantes aprovechan la innovación para sus fines maliciosos. Al comprender y desglosar sus tácticas —desde phishing inicial hasta C2 en Google Drive— las organizaciones pueden implementar defensas robustas que no solo detecten, sino que prevengan compromisos. La resiliencia cibernética demanda una inversión continua en tecnología, entrenamiento y colaboración, asegurando que las amenazas como Silver Dragon no erosionen la confianza en las infraestructuras digitales esenciales. Mantenerse informado y adaptable es el imperativo para navegar este panorama en constante transformación.

Para más información visita la Fuente original.