El Troyano Bancario Astaroth y su Propagación en Brasil Mediante WhatsApp

En el panorama actual de la ciberseguridad, los troyanos bancarios representan una amenaza persistente para las instituciones financieras y los usuarios individuales. Uno de los más notorios en América Latina es Astaroth, un malware diseñado específicamente para robar credenciales bancarias y datos sensibles. Recientemente, investigadores han detectado una campaña activa en Brasil donde este troyano se propaga como un gusano a través de WhatsApp, aprovechando la popularidad de esta plataforma de mensajería para maximizar su alcance. Esta evolución en los métodos de distribución resalta la necesidad de una vigilancia constante y medidas preventivas robustas en entornos digitales cotidianos.

Características Técnicas del Troyano Astaroth

Astaroth, también conocido como Guildma en algunas variantes, es un troyano bancario de tipo infostealer que opera principalmente en sistemas Windows. Desarrollado por actores cibernéticos de habla portuguesa, este malware se enfoca en el robo de información financiera, como contraseñas de banca en línea, tokens de autenticación y datos de tarjetas de crédito. Su arquitectura modular permite la inyección de código en procesos legítimos del sistema, lo que complica su detección por parte de antivirus convencionales.

Desde un punto de vista técnico, Astaroth utiliza técnicas de ofuscación avanzadas para evadir análisis estáticos. Por ejemplo, emplea loaders personalizados que descargan payloads adicionales desde servidores controlados por los atacantes. Una vez infectado, el malware establece una conexión persistente con un servidor de comando y control (C2), permitiendo a los operadores remotos ejecutar comandos, capturar capturas de pantalla y registrar pulsaciones de teclas. En Brasil, las variantes recientes incorporan módulos específicos para targeting de bancos locales como Itaú, Bradesco y Banco do Brasil, adaptándose a las interfaces de usuario brasileñas para interceptar sesiones de autenticación de dos factores (2FA).

La persistencia del malware se logra mediante la modificación del registro de Windows y la creación de tareas programadas, asegurando su ejecución automática al reinicio del sistema. Además, Astaroth integra capacidades de anti-análisis, como la verificación de entornos virtuales o la detección de herramientas de depuración, lo que lo hace resistente a sandboxing en laboratorios de seguridad.

Mecanismo de Propagación a Través de WhatsApp

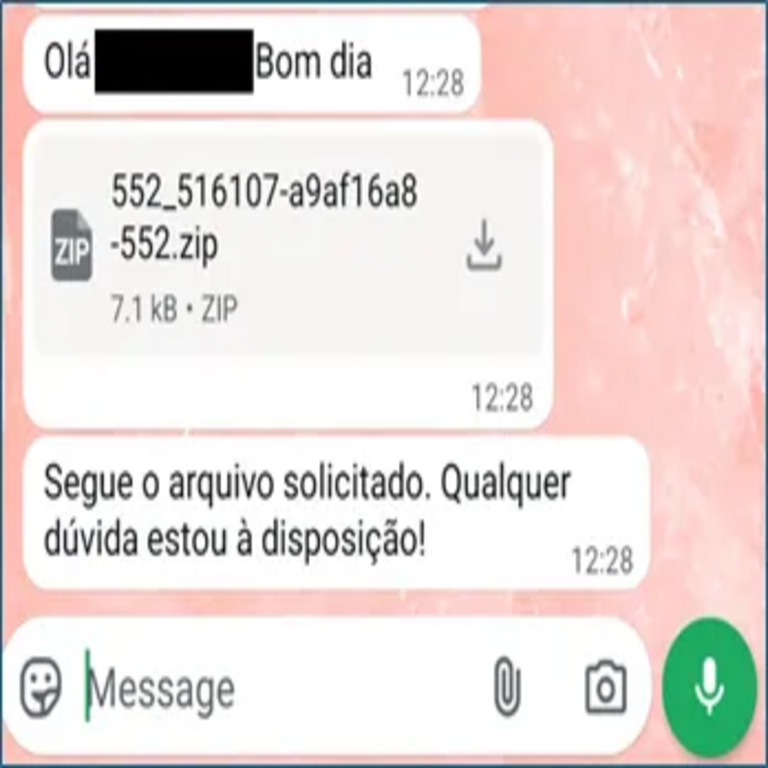

La distribución de Astaroth en Brasil ha adoptado un enfoque worm-like, es decir, se propaga de manera autónoma de víctima a víctima, similar a un gusano informático. Los atacantes envían mensajes de WhatsApp que simulan ser notificaciones urgentes de bancos o servicios populares, como “Actualización de seguridad requerida” o “Problema en su cuenta”. Estos mensajes incluyen enlaces maliciosos que, al ser clicados, redirigen a sitios de phishing alojados en dominios falsos o descargan archivos ejecutables disfrazados de documentos PDF o actualizaciones de software.

Una vez que la víctima interactúa con el enlace, se inicia una cadena de redirecciones HTTP que oculta la descarga del malware. El payload principal se obtiene mediante un downloader que aprovecha vulnerabilidades en navegadores desactualizados o extensiones maliciosas. En el contexto de WhatsApp, el gusano se replica enviando el mismo mensaje malicioso a los contactos de la víctima, amplificando exponencialmente la propagación. Esta técnica, conocida como social engineering vía mensajería, explota la confianza inherente en las comunicaciones peer-to-peer.

Según análisis forenses, las campañas detectadas en 2023 han utilizado dominios con nombres similares a entidades legítimas, como “bancoitau-seguro[.]com”, para engañar a los usuarios. La tasa de infección es particularmente alta en dispositivos móviles que acceden a WhatsApp Web, donde el malware puede escalar privilegios y acceder a sesiones de banca móvil. Este método de propagación reduce la barrera de entrada para los atacantes, ya que no requiere exploits zero-day, sino solo ingeniería social efectiva.

Impacto en el Ecosistema Financiero Brasileño

Brasil, como uno de los mercados financieros más grandes de América Latina, es un objetivo primordial para troyanos como Astaroth. El impacto económico de estas campañas se mide en millones de reales perdidos anualmente debido al robo de credenciales y fraudes subsiguientes. En 2022, se reportaron más de 100.000 infecciones relacionadas con variantes de Astaroth, lo que resultó en un aumento del 40% en incidentes de phishing bancario según datos de la Policía Federal Brasileña.

Desde la perspectiva de las instituciones, el malware genera desafíos en la detección de transacciones fraudulentas. Astaroth puede emular comportamientos legítimos, como la inserción de overlays falsos en aplicaciones bancarias, lo que permite a los atacantes realizar transferencias en tiempo real. Esto no solo afecta a usuarios individuales, sino que también erosiona la confianza en el sistema financiero digital, promoviendo un ciclo de reportes falsos y sobrecarga en centros de atención al cliente.

En términos de ciberseguridad nacional, la propagación vía WhatsApp resalta vulnerabilidades en la infraestructura de mensajería. Con más de 120 millones de usuarios en Brasil, WhatsApp representa un vector de ataque ideal. Las autoridades, incluyendo la Agencia Brasileña de Inteligencia (ABIN), han emitido alertas sobre estas campañas, pero la falta de conciencia pública agrava el problema. Además, el uso de criptomonedas por parte de los atacantes para lavar los fondos robados complica el rastreo y la recuperación de activos.

Técnicas de Evasión y Evolución del Malware

Astaroth ha evolucionado significativamente desde su aparición en 2018. Inicialmente distribuido vía email phishing, ahora incorpora elementos de ransomware en algunas variantes, cifrando archivos locales para extorsionar a las víctimas. Sus técnicas de evasión incluyen el uso de polimorfismo, donde el código se modifica automáticamente en cada infección para alterar su firma digital, dificultando la detección por heurísticas de antivirus.

En el ámbito de la inteligencia artificial, los desarrolladores de Astaroth podrían estar integrando modelos de machine learning para optimizar campañas de phishing, prediciendo respuestas de usuarios basadas en patrones de comportamiento. Aunque no hay evidencia confirmada, esta tendencia es común en malware avanzado, donde IA se usa para generar mensajes personalizados. Por otro lado, el blockchain no juega un rol directo en Astaroth, pero los fondos robados a menudo se convierten en criptoactivos, destacando la intersección entre ciberseguridad y tecnologías emergentes.

Otras tácticas incluyen el abuso de certificados digitales robados para firmar ejecutables maliciosos, lo que les otorga apariencia de legitimidad. En Brasil, se han observado colaboraciones con botnets locales, ampliando el alcance geográfico. La respuesta de la industria de seguridad ha involucrado el desarrollo de firmas YARA personalizadas y herramientas de análisis dinámico para desmantelar estas redes.

Medidas de Prevención y Mitigación

Para contrarrestar la amenaza de Astaroth, las organizaciones y usuarios deben adoptar un enfoque multicapa de ciberseguridad. En primer lugar, la educación es clave: capacitar a los usuarios sobre el reconocimiento de phishing en WhatsApp, como enlaces sospechosos o mensajes no solicitados de contactos conocidos. Recomendaciones incluyen verificar la autenticidad de las comunicaciones directamente con la entidad emisora mediante canales oficiales.

Desde el lado técnico, implementar soluciones de endpoint detection and response (EDR) es esencial. Herramientas como Microsoft Defender o ESET NOD32 pueden detectar comportamientos anómalos asociados con Astaroth, como conexiones salientes no autorizadas. Actualizar regularmente el software y habilitar 2FA con tokens hardware reduce el riesgo de robo de credenciales. Para empresas, segmentar redes y monitorear tráfico de WhatsApp Web ayuda a contener infecciones.

En el contexto regulatorio, Brasil ha fortalecido la Ley General de Protección de Datos (LGPD) para incluir sanciones por brechas de seguridad en apps de mensajería. Colaboraciones público-privadas, como las del CERT.br, proporcionan inteligencia compartida sobre IOCs (indicadores de compromiso) relacionados con Astaroth. Finalmente, el uso de VPN y bloqueadores de anuncios en navegadores mitiga redirecciones maliciosas.

Análisis de Campañas Recientes y Tendencias Futuras

Las campañas más recientes de Astaroth en Brasil, detectadas en octubre de 2023, muestran un aumento en la sofisticación. Los atacantes han incorporado JavaScript obfuscado en páginas de aterrizaje para evadir filtros de URL blacklisting. Análisis de muestras revelan que el malware ahora soporta targeting multiplataforma, extendiéndose a Android vía APKs maliciosos distribuidos en WhatsApp.

En cuanto a tendencias, se espera que Astaroth integre más elementos de IA para automatizar la propagación, como chatbots falsos en WhatsApp que responden a consultas de víctimas. La intersección con blockchain podría manifestarse en el uso de wallets descentralizadas para anonimizar transacciones. Investigadores predicen un shift hacia ataques supply-chain, donde malware se inyecta en actualizaciones legítimas de apps brasileñas.

El monitoreo continuo de threat intelligence platforms como VirusTotal o AlienVault OTX es crucial para anticipar evoluciones. En Brasil, el crecimiento del fintech sector amplifica los riesgos, requiriendo inversiones en zero-trust architectures para proteger ecosistemas financieros.

Conclusión: Fortaleciendo la Resiliencia Cibernética

La propagación de Astaroth vía WhatsApp en Brasil ilustra la adaptabilidad de las amenazas cibernéticas en entornos digitales masivos. Aunque el malware representa un desafío técnico significativo, una combinación de concienciación, herramientas avanzadas y políticas proactivas puede mitigar su impacto. La comunidad de ciberseguridad debe priorizar la colaboración internacional para desarticular redes de distribución, asegurando un panorama financiero más seguro en América Latina. Mantenerse informado y vigilante es el primer paso hacia una defensa efectiva contra estas evoluciones maliciosas.

Para más información visita la Fuente original.