Mustang Panda: Análisis del Gusano USB Snakedisk

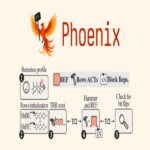

Recientemente, se ha identificado una nueva variante de malware conocida como Snakedisk, la cual es desplegada por el grupo de amenazas avanzadas persistentes (APT) conocido como Mustang Panda. Este grupo tiene vínculos con China y ha demostrado una capacidad notable para adaptarse y evolucionar en sus métodos de ataque, utilizando técnicas sofisticadas para comprometer sistemas informáticos a través de dispositivos USB.

Características Técnicas de Snakedisk

El gusano Snakedisk se caracteriza por su capacidad para propagarse a través de dispositivos USB infectados, lo que le permite infiltrarse en redes que no están conectadas a Internet. Este método es particularmente efectivo en entornos altamente seguros donde las conexiones externas son limitadas o restringidas.

- Propagación: Utiliza la técnica de autorun.inf para ejecutarse automáticamente cuando el dispositivo USB infectado es conectado a un sistema.

- Tecnologías Utilizadas: Emplea técnicas de ofuscación avanzadas para evitar la detección por parte de software antivirus y otros mecanismos de seguridad.

- Cifrado: La carga útil del malware está cifrada, lo que dificulta su análisis y comprensión por parte de los investigadores en ciberseguridad.

- Exfiltración de Datos: Una vez instalado, el malware puede recopilar información sensible y enviarla a servidores controlados por los atacantes.

Estrategias Operativas del Grupo Mustang Panda

Mustang Panda ha mostrado un enfoque metódico en sus operaciones, aprovechando vulnerabilidades específicas y desarrollando herramientas personalizadas para cumplir con sus objetivos. Las estrategias observadas incluyen:

- Aprovechamiento de Vulnerabilidades: El grupo utiliza exploits conocidos así como vulnerabilidades zero-day para comprometer sistemas antes que los parches sean aplicados.

- Ingeniería Social: Emplean tácticas de phishing dirigidas a individuos dentro de organizaciones específicas, buscando obtener credenciales o instalar malware directamente en sistemas críticos.

- Análisis Post-Compromiso: Una vez dentro, llevan a cabo un análisis exhaustivo del entorno objetivo para identificar información valiosa y posibles vectores adicionales para la propagación del malware.

Implicaciones Regulatorias y Riesgos Asociados

La actividad maliciosa asociada con el grupo Mustang Panda plantea importantes implicaciones regulatorias. Las organizaciones deben estar conscientes no solo del riesgo inmediato que representa el malware como Snakedisk, sino también del marco normativo que rige la protección de datos y la respuesta ante incidentes. Algunos riesgos asociados incluyen:

- Pérdida de Datos Sensibles: La exfiltración puede llevar a la divulgación no autorizada de información crítica, afectando tanto a individuos como a organizaciones enteras.

- Sanciones Legales: Las empresas pueden enfrentar repercusiones legales si no cumplen con las regulaciones pertinentes sobre protección de datos tras sufrir un incidente cibernético.

- Deterioro Reputacional: Los ataques exitosos pueden dañar gravemente la reputación corporativa, afectando relaciones comerciales futuras y la confianza del cliente.

Métricas y Mejores Prácticas para Mitigar Amenazas

Afrontar las amenazas planteadas por grupos APT como Mustang Panda requiere una combinación efectiva de tecnología avanzada y buenas prácticas operativas. Algunas métricas clave incluyen:

- Tasa de Detección: Asegurarse que las soluciones antivirus detecten nuevas variantes rápidamente mediante actualizaciones regulares.

- Análisis Forense Regular: Llevar a cabo auditorías periódicas e investigaciones forenses post-incidente para entender los vectores utilizados por los atacantes.

- Ciberseguridad Educativa: Cursos regulares sobre ingeniería social y mejores prácticas deben ser impartidos al personal para minimizar riesgos humanos.

CVE Relacionados

No se han mencionado CVEs específicos relacionados directamente con el gusano Snakedisk; sin embargo, es crucial que las organizaciones mantengan un seguimiento constante sobre las vulnerabilidades publicadas que podrían ser explotadas por actores maliciosos similares. Esto incluye realizar parches continuos sobre sistemas operativos y aplicaciones críticas utilizadas dentro del entorno corporativo.

h3