Análisis del malware Smart GPUGate: Explotación de GitHub y Google Ads para un targeting evasivo

Introducción

El malware Smart GPUGate ha emergido como una amenaza significativa en el panorama de la ciberseguridad, aprovechando plataformas legítimas como GitHub y Google Ads para llevar a cabo ataques dirigidos. Este artículo desglosa las características técnicas del malware, sus métodos de propagación y las implicaciones que presenta para la seguridad de la información.

Descripción técnica del malware

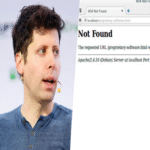

Smart GPUGate se caracteriza por su capacidad para evadir detecciones tradicionales mediante el uso de técnicas sofisticadas de ofuscación. Este malware se despliega a través de repositorios en GitHub, donde los atacantes publican código aparentemente benigno que, al ser ejecutado por los usuarios desprevenidos, permite la instalación del malware en sus sistemas.

Una vez instalado, Smart GPUGate utiliza Google Ads para dirigir tráfico hacia sitios maliciosos diseñados para engañar a los usuarios. Este método no solo aumenta la efectividad del ataque, sino que también complica el rastreo y la atribución a los actores maliciosos involucrados.

Métodos de distribución

- GitHub: Los atacantes utilizan repositorios públicos para alojar código infectado. Los desarrolladores pueden clonar o descargar este código sin darse cuenta de que contiene elementos dañinos.

- Google Ads: Se generan anuncios que redirigen a los usuarios hacia páginas web diseñadas específicamente para propagar el malware. Esta táctica incrementa las posibilidades de infección al atraer tráfico legítimo.

Técnicas evasivas

Smart GPUGate emplea varias técnicas evasivas que le permiten operar sin ser detectado por soluciones antivirus convencionales:

- Ofuscación del código: El código fuente es deliberadamente complicado para dificultar su análisis por herramientas automatizadas.

- Técnicas anti-debugging: Implementa medidas que previenen que analistas o investigadores examinen su comportamiento en entornos controlados.

- Análisis dinámico limitado: Su diseño permite que el malware altere su comportamiento dependiendo del entorno en el que se ejecute.

Implicaciones operativas y regulatorias

A medida que las amenazas como Smart GPUGate continúan evolucionando, las organizaciones deben re-evaluar sus estrategias de ciberseguridad. Las implicaciones incluyen:

- Aumento en la inversión en seguridad: Las empresas deberán destinar más recursos a soluciones avanzadas que puedan detectar comportamientos anómalos y ataques basados en técnicas evasivas.

- Cumplimiento normativo: La explotación de datos personales puede generar violaciones a regulaciones como GDPR o CCPA, lo cual podría resultar en sanciones severas si no se gestionan adecuadamente.

- Cultura organizacional proactiva: Fomentar una cultura de seguridad dentro de la organización es crucial; esto incluye capacitación constante sobre amenazas emergentes y mejores prácticas en ciberseguridad.

Métodos recomendados para mitigar riesgos

A continuación se presentan algunas recomendaciones clave para mitigar los riesgos asociados con Smart GPUGate y otros tipos similares de malware:

- Análisis continuo de seguridad: Implementar soluciones SIEM (Security Information and Event Management) que permitan una monitorización constante del entorno IT.

- Patching regularizado: Asegurarse de mantener todos los sistemas actualizados con los últimos parches disponibles es fundamental para protegerse contra vulnerabilidades conocidas.

- Sensibilización del personal: Realizar capacitaciones regulares sobre cómo identificar señales tempranas de actividad maliciosa puede ser decisivo en la prevención efectiva.

Conclusión

A medida que el panorama digital continúa expandiéndose, amenazas como Smart GPUGate subrayan la necesidad crítica de contar con estrategias robustas en ciberseguridad. La combinación efectiva entre tecnologías avanzadas y educación continua será clave para combatir estos ataques cada vez más sofisticados. Para más información visita la Fuente original.