Análisis de los ataques mediante PDFs maliciosos: Identificación y mitigación

Introducción

La proliferación de documentos PDF como medio para la distribución de contenido ha llevado a un aumento significativo en su uso por parte de atacantes cibernéticos. Este artículo examina cómo los atacantes están abusando de los archivos PDF maliciosos, las técnicas que utilizan para engañar a las víctimas y las mejores prácticas para detectar y mitigar estos riesgos.

Descripción del problema

Los archivos PDF son una herramienta comúnmente utilizada en entornos empresariales y personales debido a su versatilidad y facilidad de uso. Sin embargo, esta popularidad también los convierte en un objetivo atractivo para los cibercriminales. Los ataques suelen implicar la inclusión de código malicioso en el propio archivo o la redirección a sitios web comprometidos.

Técnicas utilizadas por los atacantes

Los atacantes emplean diversas técnicas para maximizar el impacto de sus archivos PDF maliciosos, entre las cuales se incluyen:

- Explotación de vulnerabilidades: Muchos documentos PDF contienen scripts que pueden aprovechar vulnerabilidades conocidas en lectores de PDF.

- Ingeniería social: Los atacantes diseñan documentos que parecen legítimos, utilizando tácticas engañosas para persuadir a las víctimas a abrirlos.

- Infección por macros: Algunos PDFs pueden incluir macros que ejecutan código malicioso al abrir el archivo, lo que permite la instalación de malware.

- Páginas web fraudulentas: Los PDFs pueden contener enlaces que dirigen a usuarios desprevenidos a sitios web diseñados para robar información personal o credenciales.

Síntomas y señales de advertencia

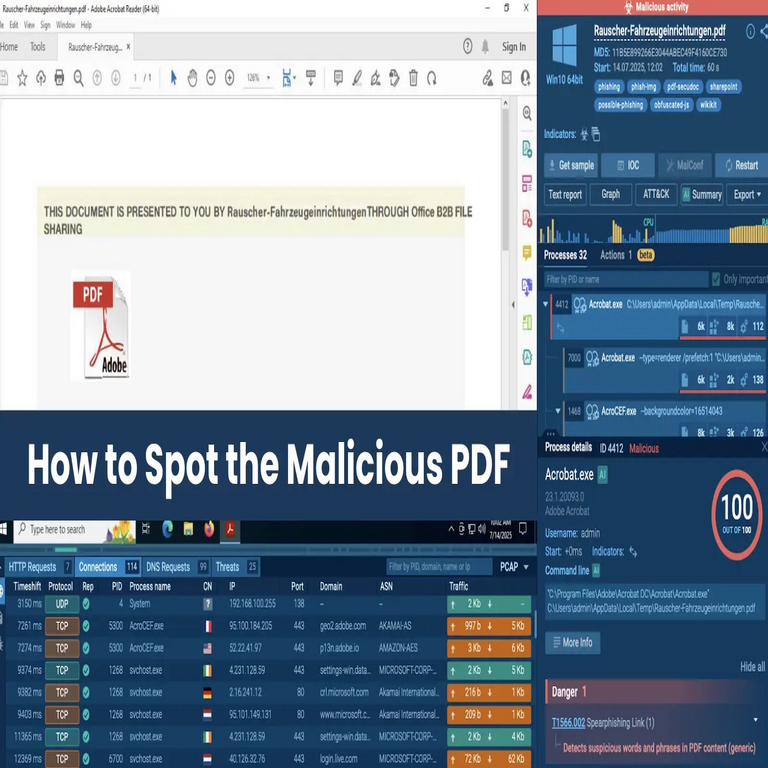

Identificar un archivo PDF malicioso puede ser complicado. No obstante, hay ciertas señales que pueden ayudar a los usuarios a reconocer un posible riesgo:

- Tamaño inusualmente grande: Un PDF mucho más grande de lo esperado podría contener elementos ocultos o scripts dañinos.

- Peticiones inusuales: Documentos que solicitan permisos adicionales o acceso a datos sensibles son sospechosos.

- Estructura extraña del documento: Archivos con formatos inusuales o enlaces sospechosos deben ser tratados con precaución.

- Error al abrir el archivo: Mensajes inesperados al intentar abrir un PDF pueden indicar que el archivo contiene código dañino.

Métodos de detección y mitigación

A continuación se presentan algunas estrategias efectivas para detectar y mitigar el riesgo asociado con archivos PDF maliciosos:

- Análisis antivirus: Utilizar soluciones antivirus actualizadas que incluyan características específicas para escanear documentos PDF en busca de amenazas conocidas.

- Sistemas de prevención de intrusiones (IPS): Implementar IPS que monitoricen tráfico sospechoso relacionado con archivos adjuntos o descargas desde correos electrónicos y sitios web no seguros.

- Cursos de capacitación sobre ciberseguridad: Educar a los empleados sobre cómo identificar correos electrónicos sospechosos y archivos adjuntos potencialmente peligrosos es fundamental para reducir riesgos.

- Aislamiento del entorno del usuario: Usar entornos virtualizados donde se puedan abrir documentos potencialmente peligrosos sin comprometer el sistema operativo principal puede ser una buena práctica preventiva.

Conclusión

A medida que la tecnología avanza, también lo hacen las tácticas utilizadas por los cibercriminales. La comprensión del funcionamiento interno detrás del abuso de archivos PDF maliciosos es crucial para cualquier profesional en ciberseguridad. La implementación adecuada de medidas preventivas y la educación constante son esenciales para proteger tanto a individuos como organizaciones frente a este tipo creciente de amenazas. Para más información visita la Fuente original.