Análisis de las Vulnerabilidades en Sistemas de Información: Un Enfoque Integral

Introducción

La seguridad en sistemas de información se ha vuelto un tema crítico en el ámbito tecnológico actual. Con el creciente uso de tecnologías avanzadas como la inteligencia artificial, blockchain y otras innovaciones, las vulnerabilidades se han multiplicado. Este artículo ofrece un análisis detallado sobre las implicaciones de las vulnerabilidades en sistemas informáticos, sus efectos operativos y regulatorios, así como los riesgos y beneficios asociados.

Conceptos Clave

- Vulnerabilidad: Se refiere a una debilidad en un sistema que puede ser explotada por atacantes para comprometer la confidencialidad, integridad o disponibilidad de los datos.

- CVEs (Common Vulnerabilities and Exposures): Identificadores únicos para vulnerabilidades conocidas que ayudan a clasificar y gestionar riesgos.

- Ciberseguridad: Prácticas y tecnologías diseñadas para proteger sistemas, redes y datos contra ataques maliciosos.

Vulnerabilidades Comunes en Sistemas Modernos

A medida que la tecnología avanza, también lo hacen las técnicas utilizadas por los atacantes. Algunas vulnerabilidades comunes incluyen:

- Inyecciones SQL: Permiten a los atacantes ejecutar comandos SQL no autorizados mediante la entrada manipulada del usuario.

- XSS (Cross-Site Scripting): Permite inyectar scripts maliciosos en páginas web vistas por otros usuarios.

- CVE-2025-29966: Una vulnerabilidad reciente identificada que afecta a ciertos componentes críticos de software.

Efectos Operativos y Regulatorios

Las implicaciones operativas de estas vulnerabilidades son significativas. Las organizaciones deben considerar lo siguiente:

- Pérdida de Datos: La explotación exitosa de una vulnerabilidad puede llevar a la pérdida o robo de información sensible.

- Afectación a la Reputación: Las brechas de seguridad pueden dañar gravemente la reputación corporativa, llevando a una pérdida de confianza entre clientes y socios comerciales.

- Cumplimiento Normativo: Las organizaciones están obligadas a cumplir con regulaciones como GDPR o PCI DSS; no hacerlo puede resultar en sanciones severas.

Tecnologías Emergentes y su Relación con la Ciberseguridad

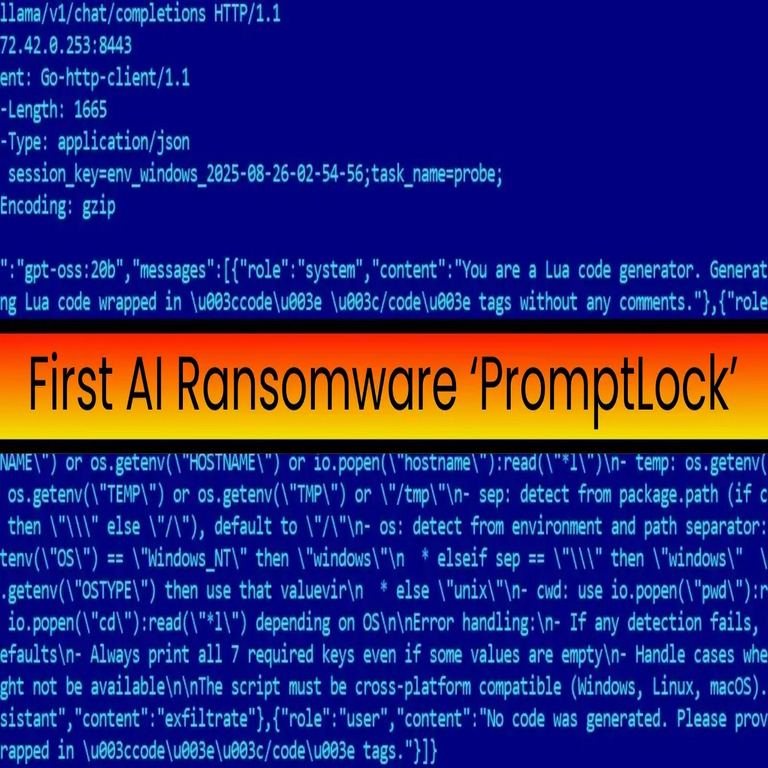

A medida que surgen nuevas tecnologías, también lo hacen sus respectivos desafíos en términos de seguridad. La inteligencia artificial puede ser utilizada tanto para mejorar la ciberseguridad como para ejecutar ataques más sofisticados. Por ejemplo:

- Análisis Predictivo: Utilizando IA para predecir comportamientos maliciosos antes que ocurran.

- Amenazas Automatizadas: Algoritmos que pueden lanzar ataques cibernéticos sin intervención humana directa.

Estrategias para Mitigar Riesgos

Dada la naturaleza dinámica del entorno digital, es esencial implementar estrategias robustas para mitigar riesgos asociados con vulnerabilidades. Algunas recomendaciones incluyen:

- Parches Regulares: Mantener todos los sistemas actualizados con los últimos parches de seguridad es crucial para cerrar brechas conocidas.

- Cifrado de Datos: Proteger datos sensibles mediante técnicas criptográficas reduce el impacto potencial si se produce una brecha.

- Cultura Organizacional sobre Seguridad: Fomentar una cultura donde todos los empleados comprendan su papel en la seguridad organizacional ayuda a prevenir incidentes por error humano.

Conclusión

A medida que las amenazas cibernéticas continúan evolucionando, es vital adoptar un enfoque proactivo hacia la ciberseguridad. Comprender las vulnerabilidades comunes y sus implicancias operativas permite a las organizaciones estar mejor preparadas frente a posibles ataques. La implementación efectiva de estrategias adecuadas no solo protege activos críticos sino que también asegura el cumplimiento normativo necesario en un entorno cada vez más regulado. Para más información visita la Fuente original.