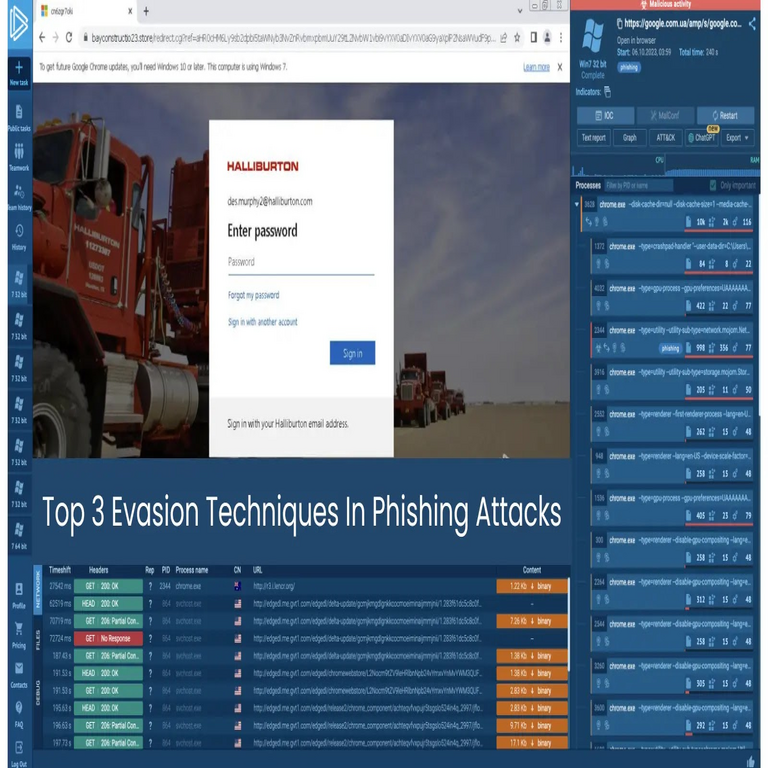

Técnicas de Evasión en Ataques de Phishing: Un Análisis en Profundidad

El phishing se ha convertido en una de las técnicas más prevalentes utilizadas por los ciberdelincuentes para robar información sensible. A medida que la ciberseguridad avanza, también lo hacen las técnicas utilizadas para evadir las defensas. Este artículo explora las tres principales técnicas de evasión observadas en ataques de phishing, proporcionando ejemplos concretos y análisis sobre sus implicaciones.

1. Uso de Dominios Maliciosos

Una técnica común utilizada en ataques de phishing es el registro de dominios que imitan a sitios legítimos. Los atacantes registran variaciones mínimas del nombre del dominio original, aprovechando errores tipográficos comunes o sustituciones sutiles en el nombre.

- Ejemplo: Un atacante podría registrar un dominio como “paypa1.com” en lugar de “paypal.com”.

- Implicación: Esto confunde a los usuarios, quienes pueden no notar la diferencia y, por lo tanto, proporcionar información personal o financiera sin darse cuenta.

2. Administración de Contenido Dinámico

Los atacantes utilizan contenido dinámico para personalizar los correos electrónicos y páginas web fraudulentas. Al emplear técnicas como la inyección de scripts, pueden alterar el contenido mostrado según el destinatario.

- Ejemplo: Un correo electrónico puede parecer provenir del departamento interno de TI con instrucciones específicas adaptadas a un empleado particular.

- Implicación: Esto aumenta la tasa de éxito del ataque al hacer que el mensaje sea más convincente y relevante para el usuario objetivo.

3. Uso de Protocolos Seguros (HTTPS)

A pesar de que HTTPS se asocia generalmente con sitios seguros, los atacantes han comenzado a utilizarlo para sus dominios maliciosos. Esto les permite presentarse como legítimos ante los usuarios y mecanismos automatizados que verifican la seguridad del sitio.

- Ejemplo: Un sitio web falso puede utilizar un certificado SSL válido para ejecutar un ataque exitoso sin levantar sospechas inmediatas.

- Implicación: Los usuarios tienden a confiar más en los sitios HTTPS, lo que dificulta aún más la detección por parte del usuario promedio y aumenta el riesgo general asociado con estas estafas.

Estrategias Defensivas Contra el Phishing

Dada la sofisticación creciente en las técnicas utilizadas por los atacantes, es crucial implementar estrategias efectivas para mitigar estos riesgos. Algunas medidas recomendadas incluyen:

- Cursos de capacitación regular: Educar a los empleados sobre cómo identificar correos electrónicos sospechosos y URL engañosas puede reducir significativamente la efectividad del phishing.

- Sistemas avanzados de detección: Implementar soluciones basadas en inteligencia artificial (IA) que analicen patrones anómalos puede ayudar a detectar ataques antes de que sean exitosos.

- Auditorías frecuentes: Realizar auditorías regulares sobre las políticas y procedimientos relacionados con la seguridad cibernética ayuda a identificar vulnerabilidades potenciales antes que sean explotadas por atacantes.

Conclusiones

A medida que las tácticas utilizadas por los ciberdelincuentes evolucionan, también deben hacerlo nuestras defensas. La comprensión profunda de estas técnicas es vital para proteger tanto a organizaciones como a individuos frente al creciente fenómeno del phishing. Las estrategias preventivas deben ser parte integral del enfoque organizacional hacia la ciberseguridad. Para más información visita la Fuente original.