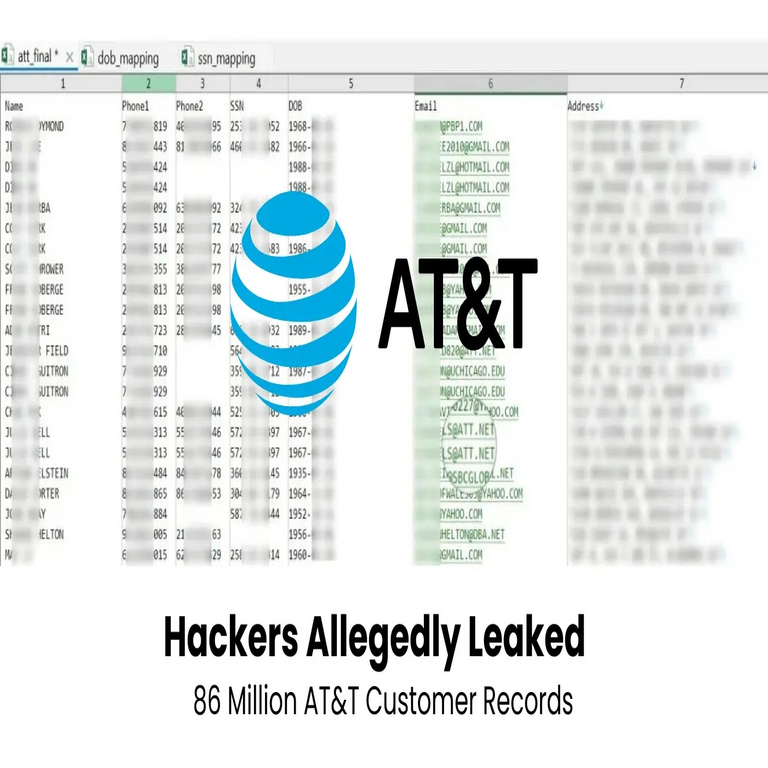

Filtración Masiva de Datos: 86 Millones de Registros de Clientes de AT&T Expuestos

Introducción

Recientemente, se ha reportado una filtración significativa que afecta a AT&T, uno de los principales proveedores de telecomunicaciones en Estados Unidos. Esta brecha ha expuesto aproximadamente 86 millones de registros de clientes, generando preocupaciones sobre la seguridad y la privacidad en el manejo de datos personales. Este artículo analiza las implicaciones técnicas, operativas y regulatorias derivadas de este incidente.

Detalles del Incidente

Según informes, la información filtrada incluye datos sensibles tales como nombres completos, direcciones, números de teléfono y detalles asociados a las cuentas. Un grupo no identificado ha afirmado tener acceso a esta base de datos y podría estar utilizando esta información para actividades maliciosas como el phishing o el robo de identidad.

Causas Potenciales

Aunque aún no se han esclarecido completamente las causas del incidente, existen varias hipótesis sobre cómo pudo ocurrir esta violación:

- Fallas en la seguridad interna: Es posible que se hayan identificado vulnerabilidades en los sistemas internos que permitieron el acceso no autorizado a los registros.

- Ingeniería social: Los ataques basados en ingeniería social podrían haber facilitado el acceso a credenciales o sistemas críticos por parte del atacante.

- Error humano: La configuración incorrecta de bases de datos o servidores puede haber dejado expuestos los datos a accesos no autorizados.

Implicaciones Regulatorias

La exposición masiva de datos personales plantea serias implicaciones regulatorias para AT&T. En Estados Unidos, las empresas están sujetas a diversas leyes y regulaciones relacionadas con la protección de datos. La Ley Federal sobre Privacidad del Consumidor (CCPA) y otras normativas estatales exigen que las empresas protejan adecuadamente la información personal.

Las repercusiones pueden incluir sanciones financieras significativas y daños a la reputación corporativa. Además, es probable que los reguladores examinen más detenidamente las prácticas actuales de manejo y protección de datos dentro del sector telecomunicaciones.

Estrategias para Mitigación

A raíz del incidente, es fundamental que AT&T implemente estrategias robustas para mitigar riesgos futuros. Algunas recomendaciones incluyen:

- Auditorías periódicas: Realizar auditorías regulares para identificar vulnerabilidades en sus sistemas y protocolos.

- Cifrado avanzado: Implementar cifrado en reposo y en tránsito para proteger los datos sensibles almacenados e intercambiados.

- Cultivar una cultura organizacional centrada en la ciberseguridad: Capacitar al personal sobre buenas prácticas en seguridad informática puede ser crucial para prevenir incidentes futuros.

Tendencias Tecnológicas y Mejores Prácticas

A medida que avanzamos hacia un entorno digital cada vez más interconectado, es esencial adoptar tecnologías emergentes que fortalezcan la ciberseguridad. Entre estas se incluyen:

- Sistemas basados en inteligencia artificial (IA): La IA puede ayudar a detectar patrones anómalos en el tráfico de red o accesos inusuales a bases de datos.

- Análisis forense digital: Implementar soluciones para realizar análisis forenses tras un incidente puede facilitar una respuesta rápida para contener daños mayores.

- Cadenas de bloques (blockchain): Utilizar blockchain para almacenar ciertos tipos de información puede ofrecer mayor transparencia e integridad frente al acceso no autorizado.

CVE Relacionados

No se han reportado CVEs específicos relacionados directamente con este incidente; sin embargo, es importante estar atentos a futuras actualizaciones que puedan surgir conforme avancen las investigaciones sobre cómo ocurrió esta filtración masiva.

Conclusión

La filtración masiva sufrida por AT&T subraya la necesidad crítica del sector tecnológico por reforzar sus medidas preventivas contra incidentes similares. A medida que los ataques cibernéticos evolucionan y se vuelven más sofisticados, también deben hacerlo las estrategias defensivas implementadas por las organizaciones. Para más información visita la Fuente original.