Vulnerabilidades en Google Calendar: Análisis y Recomendaciones

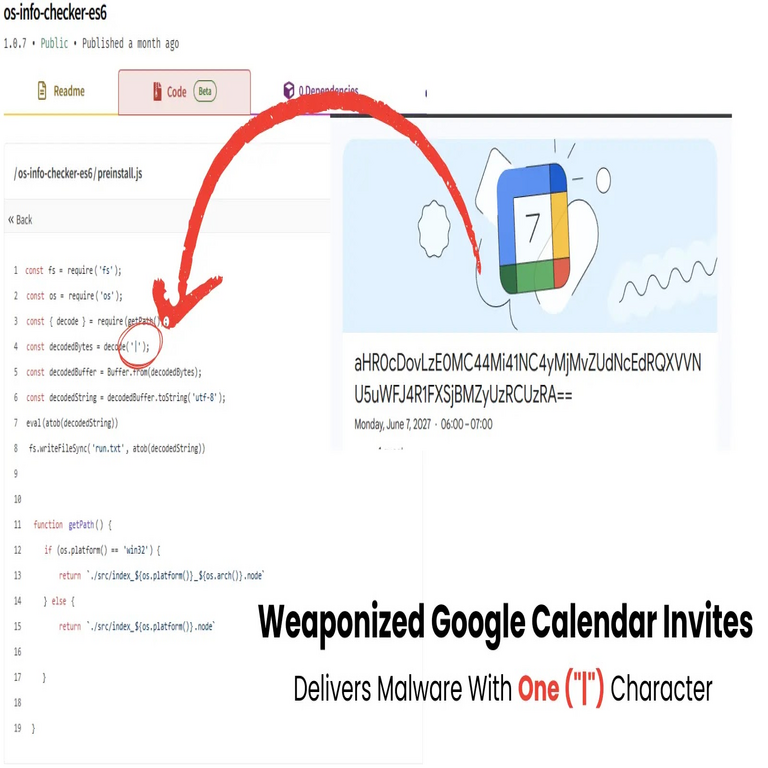

Recientemente, se ha reportado una serie de vulnerabilidades críticas en Google Calendar que podrían comprometer la seguridad de los usuarios. Estas vulnerabilidades se centran en la forma en que las invitaciones a eventos son manejadas por el sistema, permitiendo a actores maliciosos ejecutar ataques de phishing con el objetivo de robar datos sensibles.

Descripción Técnica de las Vulnerabilidades

Las vulnerabilidades identificadas se relacionan con el procesamiento de las invitaciones a eventos. Se ha observado que los enlaces dentro de las invitaciones pueden redirigir a los usuarios a sitios web maliciosos sin su conocimiento. Esto es posible debido a la falta de validación adecuada en los enlaces proporcionados por los organizadores de los eventos.

- Phishing: Los atacantes pueden enviar invitaciones fraudulentas que parecen legítimas, engañando a los usuarios para que hagan clic en enlaces dañinos.

- Suplantación de identidad: Al explotar estas vulnerabilidades, es posible enviar invitaciones como si provinieran de fuentes confiables, lo que aumenta la tasa de éxito del ataque.

- Fugas de información: Una vez que el usuario es dirigido al sitio malicioso, puede ser víctima del robo de credenciales y otros datos personales.

Implicaciones Operativas y Regulatorias

La exposición a estas vulnerabilidades tiene implicaciones significativas tanto para usuarios individuales como para organizaciones. Las empresas deben estar especialmente atentas al manejo y control del uso del correo electrónico y calendarios compartidos. Las normativas sobre protección de datos personales obligan a las organizaciones a implementar medidas adecuadas para proteger la información sensible contra accesos no autorizados.

- Cumplimiento Normativo: Las organizaciones deben asegurarse de cumplir con regulaciones como GDPR o CCPA, que requieren medidas estrictas para la protección de datos personales.

- Aumento del Riesgo: La posibilidad de ataques exitosos puede resultar en pérdidas económicas significativas y daños reputacionales para las empresas afectadas.

Estrategias Preventivas

A continuación se presentan algunas recomendaciones para mitigar el riesgo asociado con estas vulnerabilidades:

- Aumento del Conocimiento sobre Seguridad: Capacitar a los empleados sobre cómo reconocer correos electrónicos sospechosos e invitaciones fraudulentas puede reducir significativamente el riesgo.

- Uso de Autenticación Multifactor (MFA): Implementar MFA puede añadir una capa adicional de seguridad, dificultando el acceso no autorizado incluso si las credenciales son comprometidas.

- Análisis Regular del Sistema: Realizar auditorías periódicas y pruebas penetra- ción sobre sistemas críticos ayudará a identificar puntos débiles antes que sean explotados por atacantes.

- Mantenimiento Actualizado del Software: Asegurarse de que todas las aplicaciones estén actualizadas puede ayudar a cerrar brechas conocidas por las cuales un atacante podría acceder al sistema.

CVE Relacionados

No se han mencionado CVEs específicos relacionados con esta vulnerabilidad hasta ahora. Sin embargo, es importante estar alerta ante futuras divulgaciones relacionadas con Google Calendar o aplicaciones similares donde existen prácticas similares en el manejo d e enlaces dentro d e mensajes o invitaciones. Mantenerse informado sobre nuevas amenazas es crucial para garantizar una postura proactiva frente a la ciberseguridad.

Análisis Final

A medida que más personas utilizan plataformas digitales como Google Calendar para gestionar sus actividades diarias, la necesidad urgente por fortalecer sus protocolos de seguridad se hace evidente. Las vulnerabilidades identificadas no solo amenazan la privacidad individual sino también pueden tener repercusiones más amplias para empresas enteras si no se gestionan adecuadamente. Es fundamental seguir educando tanto a usuarios como empleados sobre peligros potenciales y adoptar medidas preventivas robustas ante posibles ataques phishing derivados del uso inadecuado d e calendarios y correos electrónicos compartidos. Para más información visita la Fuente original.