Campaña de Malware Wormable XMRig con BYOVD y Interruptor de Apagado Temporizado para Mayor Sigilo

Introducción a la Amenaza de XMRig

En el panorama actual de la ciberseguridad, las campañas de minería de criptomonedas representan una de las amenazas más persistentes y rentables para los ciberdelincuentes. XMRig, un software de minería de código abierto diseñado originalmente para extraer Monero (XMR), ha sido ampliamente abusado por actores maliciosos para secuestrar recursos computacionales en sistemas comprometidos. Esta herramienta, que opera de manera eficiente en entornos de Windows y Linux, se ha convertido en un vector común para ataques de criptojacking, donde los atacantes consumen la capacidad de procesamiento de las víctimas sin su conocimiento ni consentimiento.

Recientemente, investigadores de seguridad han identificado una campaña particularmente sofisticada que transforma XMRig en un malware wormable, es decir, capaz de propagarse de forma autónoma a través de redes. Esta variante no solo explota vulnerabilidades conocidas, sino que incorpora técnicas avanzadas como Bring Your Own Vulnerable Driver (BYOVD) y un interruptor de apagado temporizado (timed kill switch) para evadir la detección y maximizar su longevidad. Estas innovaciones permiten a los atacantes mantener el control sobre los sistemas infectados durante períodos extendidos, optimizando la extracción de criptomonedas mientras minimizan el riesgo de ser descubiertos por herramientas de seguridad tradicionales.

El análisis de esta campaña revela patrones de comportamiento que combinan ingeniería social, explotación de software desactualizado y mecanismos de persistencia avanzados. Los ciberdelincuentes detrás de esta operación parecen enfocarse en entornos empresariales y servidores expuestos, donde el impacto económico puede ser significativo debido al alto consumo de recursos. Comprender estos elementos es crucial para profesionales de TI y equipos de seguridad que buscan implementar defensas proactivas contra tales amenazas.

Características Técnicas del Malware Wormable

La naturaleza wormable de esta variante de XMRig se basa en su capacidad para auto-replicarse sin intervención humana adicional una vez que ha infectado un sistema inicial. A diferencia de troyanos tradicionales que requieren distribución manual, este malware escanea redes locales en busca de hosts vulnerables, utilizando protocolos como SMB (Server Message Block) para propagarse. Esta funcionalidad se logra mediante la integración de módulos de explotación que aprovechan fallos en configuraciones de red predeterminadas, como puertos abiertos o credenciales débiles.

En términos de arquitectura, el payload principal de XMRig se carga en memoria de manera dinámica, evitando escribir archivos en disco para reducir su huella forense. El proceso de infección inicia con un dropper disfrazado como un archivo legítimo, posiblemente descargado desde sitios web comprometidos o a través de correos electrónicos de phishing. Una vez ejecutado, el malware establece conexiones con pools de minería controlados por los atacantes, comenzando la extracción de Monero utilizando algoritmos como RandomX, optimizados para CPUs de alto rendimiento.

Una de las innovaciones clave es la implementación de BYOVD, una técnica que implica la carga de drivers vulnerables traídos por el propio malware. En lugar de explotar drivers del sistema operativo, los atacantes incluyen un driver vulnerable, como versiones antiguas de drivers de hardware conocidos por fallos de elevación de privilegios (EoP). Esto permite al malware escalar privilegios a nivel kernel sin depender de vulnerabilidades locales no parcheadas, lo que complica la detección por antivirus basados en firmas. Por ejemplo, el driver podría ser una variante modificada de un driver de red o almacenamiento que ha sido documentado en bases de datos como CVE, pero que aún persiste en sistemas legacy.

El timed kill switch actúa como un mecanismo de autoprotección. Este componente temporizador desactiva el malware después de un período predeterminado, típicamente entre 24 y 72 horas, para evitar alertas prolongadas en sistemas monitoreados. Durante este tiempo, el malware opera en modo sigiloso, limitando su actividad a horarios de bajo tráfico o configurando umbrales de CPU para no exceder el 50% de uso, lo que previene el sobrecalentamiento o el impacto noticeable en el rendimiento del host. Al expirar el temporizador, el malware se autoelimina o entra en un estado de hibernación, esperando una señal remota para reactivarse.

Análisis de la Propagación y Vectores de Infección

La propagación de esta campaña se centra en entornos Windows, aunque hay indicios de adaptaciones para Linux en servidores cloud. Los vectores iniciales incluyen descargas drive-by desde sitios web maliciosos que imitan portales legítimos de software, como actualizaciones de Adobe o navegadores. Una vez en el sistema, el malware explora la red utilizando herramientas integradas similares a EternalBlue, aunque adaptadas para evadir parches modernos como los de Microsoft Patch Tuesday.

En redes empresariales, la explotación de RDP (Remote Desktop Protocol) débilmente protegido es común. Los atacantes escanean rangos IP públicos en busca de puertos 3389 abiertos, utilizando credenciales predeterminadas o ataques de fuerza bruta asistidos por diccionarios. Una vez dentro, el worm se replica lateralmente, infectando workstations y servidores conectados al dominio Active Directory. Esta lateralidad se facilita mediante la suplantación de cuentas de servicio, permitiendo la ejecución remota de comandos sin elevar sospechas.

Además, la campaña incorpora elementos de ingeniería social para la fase inicial. Archivos adjuntos en correos electrónicos con extensiones dobles (.exe.pdf) o macros en documentos Office engañan a usuarios para ejecutar el payload. El análisis de muestras recolectadas muestra que el malware verifica el entorno antes de propagarse, evitando sandboxes o máquinas virtuales mediante chequeos de hardware como el número de núcleos de CPU o la presencia de herramientas de depuración.

Desde una perspectiva de red, el tráfico generado por XMRig se enmascara como comunicaciones HTTPS legítimas, utilizando dominios de alto nivel (TLD) como .co o .io para conectar con C2 (Command and Control) servers. Estos servidores no solo coordinan la minería, sino que también actualizan configuraciones, como direcciones de pools o claves de billetera, asegurando que los fondos extraídos se redirijan dinámicamente para evadir bloqueos.

Técnicas de Evasión y Persistencia

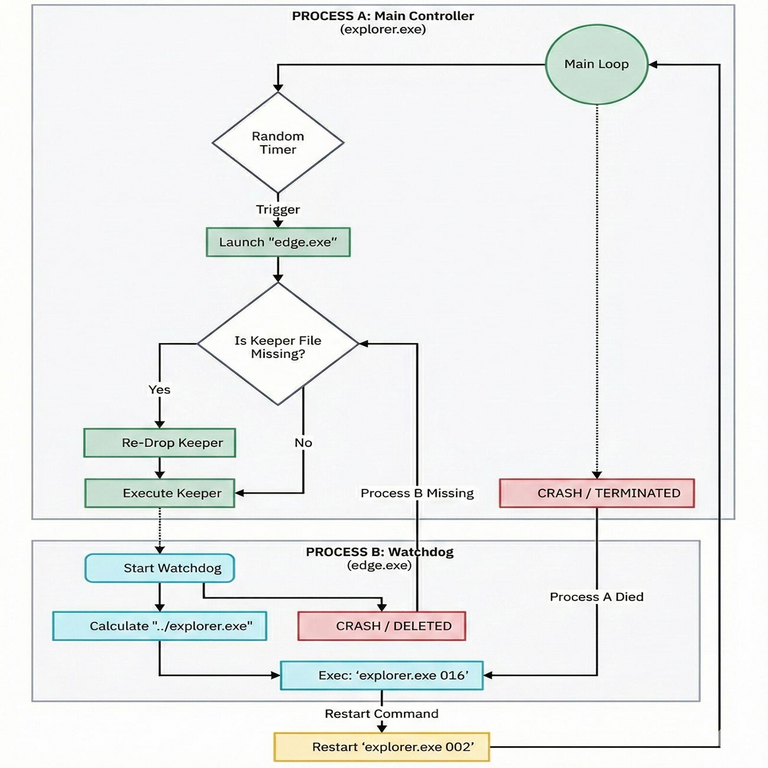

La evasión es un pilar de esta campaña. Además de BYOVD, el malware emplea ofuscación de código, donde el binario principal está empaquetado con crypters personalizados que desencriptan secciones solo en runtime. Esto desafía a los motores de análisis estático, ya que las firmas antimalware no coinciden con el código ofuscado. En memoria, XMRig utiliza técnicas de inyección de procesos, como DLL hollowing, para alojarse en procesos legítimos como explorer.exe o svchost.exe, blending con el ruido normal del sistema.

Para la persistencia, el malware modifica el registro de Windows en claves como HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, agregando entradas que reinician el proceso en cada arranque. En sistemas con UAC (User Account Control) habilitado, BYOVD bypassa estas protecciones al operar a nivel kernel. El timed kill switch no solo limita la exposición, sino que también incluye un módulo de limpieza que borra logs de eventos y artefactos temporales, reduciendo las evidencias forenses.

Otra capa de sigilo involucra el uso de proxies y VPNs integrados para rotear el tráfico de minería, ocultando la IP origen y distribuyendo la carga entre múltiples endpoints. Los atacantes monitorean métricas globales, como tasas de detección en VirusTotal, y rotan payloads en respuesta a actualizaciones de seguridad. Esta adaptabilidad hace que la campaña evolucione rápidamente, incorporando lecciones de infecciones previas para mejorar su efectividad.

Impacto Económico y Operacional

El impacto de esta campaña trasciende el robo de criptomonedas. En entornos empresariales, el consumo no autorizado de CPU puede aumentar facturas de energía en un 20-30%, según estimaciones de firmas como Kaspersky. Para proveedores de cloud como AWS o Azure, esto se traduce en costos adicionales por instancias sobrecargadas, potencialmente miles de dólares por mes en infraestructuras grandes.

Desde el punto de vista operacional, los sistemas infectados experimentan degradación de rendimiento, lo que afecta productividad y puede llevar a fallos en aplicaciones críticas. En sectores como finanzas o salud, donde la integridad de datos es primordial, la presencia de malware wormable representa un riesgo de brechas más amplias, ya que podría servir como puerta de entrada para ransomware o espionaje. Estadísticas de 2023 indican que el criptojacking representa el 10% de todas las infecciones malware, con XMRig involucrado en más del 60% de casos reportados.

Los atacantes, presumiblemente grupos de cibercrimen organizado de Europa del Este, monetizan sus operaciones a través de billeteras anónimas de Monero, cuya privacidad inherente complica el rastreo. Se estima que campañas similares han generado millones en ganancias, incentivando la innovación continua en técnicas de sigilo como las observadas aquí.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar esta amenaza, las organizaciones deben adoptar un enfoque multicapa. En primer lugar, mantener sistemas actualizados es esencial: aplicar parches para drivers y software subyacente previene exploits como los habilitados por BYOVD. Herramientas como Microsoft Defender o soluciones EDR (Endpoint Detection and Response) de CrowdStrike pueden detectar comportamientos anómalos, como picos de uso de CPU inexplicables o conexiones a pools de minería conocidos.

En redes, segmentación con firewalls y monitoreo de tráfico lateral reduce la propagación wormable. Implementar MFA (Multi-Factor Authentication) en RDP y deshabilitar SMBv1 mitiga vectores comunes. Para detección proactiva, el uso de honeypots o SIEM (Security Information and Event Management) systems permite identificar patrones tempranos, como escaneos de puertos o inyecciones de procesos.

Educación del usuario es clave: capacitar en reconocimiento de phishing y verificación de descargas. En entornos cloud, políticas de least privilege y auditorías regulares de instancias evitan abusos. Herramientas open-source como OSSEC o Suricata pueden configurarse para alertar sobre firmas de XMRig, incluyendo hashes de muestras conocidas.

Desde una perspectiva técnica, el análisis de muestras con herramientas como IDA Pro o Ghidra revela patrones de ofuscación, permitiendo la creación de reglas YARA personalizadas. Colaboración con firmas de inteligencia de amenazas, como las de Security Affairs, acelera la respuesta a nuevas variantes.

Implicaciones Futuras en Ciberseguridad

Esta campaña ilustra la evolución de las amenazas de criptojacking hacia modelos más autónomos y evasivos. La integración de BYOVD y kill switches temporizados sugiere que los atacantes están adoptando tácticas de APT (Advanced Persistent Threats), tradicionalmente reservadas para espionaje estatal. En el futuro, esperamos ver fusiones con IA para optimizar la propagación, como algoritmos que aprenden de entornos para refinar exploits.

La comunidad de ciberseguridad debe priorizar la investigación en drivers legacy y mecanismos de autoeliminación. Regulaciones como GDPR o NIST frameworks enfatizan la resiliencia, impulsando inversiones en zero-trust architectures que limitan el movimiento lateral. Mientras el valor de Monero fluctúe, estas campañas persistirán, requiriendo vigilancia continua y adaptación.

En resumen, la sofisticación de esta variante de XMRig subraya la necesidad de defensas dinámicas. Organizaciones que implementen estas estrategias no solo mitigan riesgos inmediatos, sino que fortalecen su postura general contra amenazas emergentes en el ecosistema digital.

Para más información visita la Fuente original.