El Toolkit DKnife: Una Amenaza Persistente en la Explotación de Routers para Espionaje y Distribución de Malware

Introducción al Toolkit DKnife

En el panorama de la ciberseguridad, los dispositivos de red como los routers representan un vector de ataque subestimado pero altamente efectivo. Desde 2019, investigadores han identificado el toolkit DKnife, una suite de herramientas maliciosas diseñada para comprometer routers y utilizarlos como plataformas para actividades de espionaje y entrega de malware. Este toolkit, detectado inicialmente en campañas cibernéticas dirigidas, opera de manera sigilosa, explotando vulnerabilidades comunes en firmware de routers para establecer persistencia y facilitar operaciones avanzadas de ciberataque.

El DKnife no es un malware aislado, sino un conjunto modular que incluye componentes para la explotación inicial, la recolección de datos y la propagación de payloads adicionales. Su longevidad, con evidencias de uso continuo hasta la fecha, subraya la evolución de las amenazas dirigidas a infraestructuras de red domésticas y empresariales. Los atacantes aprovechan la posición central de los routers en las redes para interceptar tráfico, inyectar código malicioso y monitorear comunicaciones sin alertar a los usuarios o sistemas de detección tradicionales.

La relevancia de este toolkit radica en su capacidad para operar en entornos con bajo nivel de supervisión, como hogares y pequeñas oficinas, donde las actualizaciones de firmware son infrecuentes. Según análisis forenses, DKnife ha sido responsable de campañas que afectan a miles de dispositivos globalmente, destacando la necesidad de medidas proactivas en la seguridad de dispositivos IoT y de red.

Funcionamiento Técnico del Toolkit DKnife

El núcleo del DKnife se basa en scripts y binarios compilados que targetean vulnerabilidades conocidas en routers de fabricantes populares, como aquellos basados en sistemas operativos embebidos como Linux o variantes propietarias. La explotación inicial típicamente involucra ataques de fuerza bruta o credenciales predeterminadas en interfaces web de administración, permitiendo el acceso remoto no autorizado.

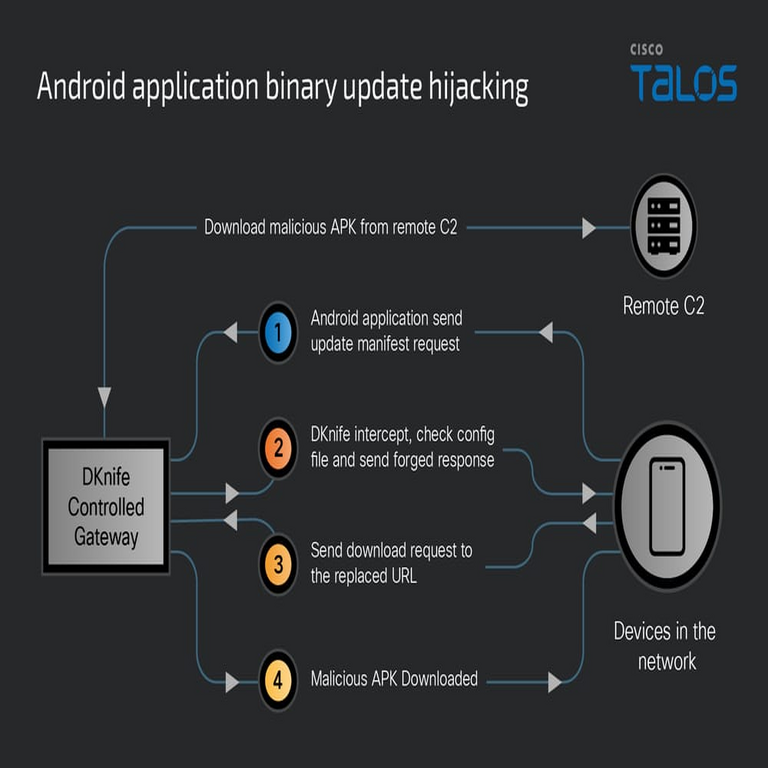

Una vez dentro, el toolkit despliega un agente persistente que modifica configuraciones del router para redirigir tráfico o inyectar scripts en respuestas HTTP. Por ejemplo, utiliza técnicas de DNS hijacking para redirigir solicitudes a servidores controlados por los atacantes, facilitando la entrega de malware como troyanos o ransomware. Los componentes clave incluyen:

- Exploitador de Vulnerabilidades: Módulos que escanean y aprovechan fallos como buffer overflows en servicios Telnet o SSH expuestos.

- Agente de Espionaje: Un sniffer de paquetes que captura credenciales, sesiones de navegación y datos sensibles, enviándolos a C2 (Command and Control) servers a través de canales encriptados.

- Distribuidor de Malware: Capaz de inyectar payloads en descargas legítimas o redirigir usuarios a sitios de phishing, ampliando la superficie de ataque.

- Mecanismo de Persistencia: Modificaciones en el firmware o cron jobs que aseguran la reinfección tras reinicios del dispositivo.

Desde un punto de vista técnico, DKnife emplea lenguajes como Bash y C para sus scripts, optimizados para arquitecturas ARM y MIPS comunes en routers. Los binarios están ofuscados para evadir detección por antivirus embebidos o herramientas de escaneo de red. Además, integra técnicas de evasión como el uso de proxies Tor o VPNs para ocultar el origen de comandos C2, complicando el rastreo forense.

En términos de red, el toolkit altera tablas de enrutamiento para crear backdoors, permitiendo a los atacantes pivotar hacia hosts internos en la LAN. Esto es particularmente peligroso en entornos con dispositivos IoT conectados, donde un router comprometido puede servir como punto de entrada para botnets como Mirai o sus variantes.

Historia y Evolución de DKnife desde 2019

La primera detección de DKnife data de 2019, durante una investigación sobre campañas de phishing en Asia y Europa del Este. Inicialmente, se asoció con grupos de cibercriminales que utilizaban routers domésticos para distribuir malware bancario. A lo largo de los años, el toolkit ha evolucionado, incorporando módulos para el robo de criptomonedas y el espionaje industrial.

En 2020, se observaron variantes que explotaban la oleada de trabajo remoto durante la pandemia, targeteando routers en redes corporativas híbridas. Análisis de muestras revelaron actualizaciones en los payloads, incluyendo soporte para arquitecturas más modernas como x86_64 en routers de gama alta. Para 2021, DKnife se integró en campañas APT (Advanced Persistent Threats), donde actores estatales lo usaron para vigilancia masiva en regiones geopolíticamente sensibles.

La persistencia del toolkit se debe a su bajo costo de despliegue y alta efectividad. A diferencia de malware que requiere interacción del usuario, DKnife opera pasivamente una vez instalado, recolectando datos durante meses sin generar alertas. Informes de 2022 indican un aumento en su uso en Latinoamérica, donde la adopción de routers genéricos con firmware desactualizado es común.

En 2023, investigadores identificaron una versión 2.0 con capacidades de machine learning básicas para predecir patrones de uso del router y optimizar tiempos de inyección de malware, aunque esto permanece en etapas experimentales. Esta evolución resalta cómo las amenazas de red se adaptan a defensas mejoradas, como firewalls de nueva generación.

Impacto en la Seguridad de Redes y Dispositivos IoT

El abuso de routers por DKnife tiene implicaciones profundas en la seguridad general de las redes. En primer lugar, compromete la confidencialidad al permitir la intercepción de datos no encriptados, como credenciales de Wi-Fi o sesiones de email. En entornos empresariales, esto puede llevar a brechas de datos masivas, con costos promedio de millones de dólares por incidente.

Desde la perspectiva de la integridad, el toolkit altera el flujo de tráfico, facilitando ataques man-in-the-middle (MitM) que socavan protocolos como HTTPS si se combinan con certificados falsos. La disponibilidad se ve afectada cuando routers comprometidos se convierten en nodos de DDoS, amplificando ataques a gran escala.

En el ecosistema IoT, DKnife representa un riesgo multiplicador. Dispositivos como cámaras inteligentes o termostatos conectados a un router infectado pueden ser reclutados para botnets, como se vio en campañas que generaron terabits de tráfico malicioso. Estadísticas indican que más del 70% de los routers en hogares carecen de parches de seguridad, haciendo viable la explotación a escala.

Adicionalmente, el impacto económico es significativo. Empresas de telecomunicaciones enfrentan costos en remediación, mientras que usuarios individuales sufren robos de identidad o pérdidas financieras. En Latinoamérica, donde la penetración de internet crece rápidamente, esto agrava desigualdades digitales al exponer a poblaciones vulnerables a amenazas avanzadas.

Estrategias de Detección y Mitigación

Detectar DKnife requiere un enfoque multifacético, combinando monitoreo de red y análisis de comportamiento. Herramientas como Wireshark pueden identificar tráfico anómalo a IPs C2 conocidas, mientras que escaneos de firmware con herramientas como RouterSploit revelan modificaciones sospechosas.

Para mitigar, se recomienda:

- Actualizaciones Regulares: Mantener firmware al día, preferentemente mediante notificaciones automáticas de fabricantes.

- Segmentación de Red: Usar VLANs para aislar dispositivos IoT del tráfico crítico.

- Autenticación Fuerte: Implementar contraseñas complejas y deshabilitar accesos remotos innecesarios como UPnP o Telnet.

- Monitoreo Continuo: Desplegar IDS/IPS (Intrusion Detection/Prevention Systems) en el perímetro de la red para alertar sobre patrones de DKnife.

- Educación del Usuario: Capacitar en reconocimiento de phishing y verificación de integridad de dispositivos.

En entornos empresariales, soluciones como SD-WAN con encriptación end-to-end ofrecen capas adicionales de protección. Además, la colaboración internacional, a través de organizaciones como FIRST o ENISA, es crucial para compartir IOCs (Indicators of Compromise) y desmantelar infraestructuras C2.

Desde una perspectiva técnica, el desarrollo de honeypots específicos para routers puede ayudar a mapear campañas de DKnife, permitiendo respuestas proactivas. La integración de IA en sistemas de detección, como modelos de anomalía basados en aprendizaje supervisado, promete mejorar la precisión al identificar variaciones del toolkit.

Implicaciones Futuras y Recomendaciones para la Industria

El caso de DKnife ilustra la vulnerabilidad inherente de los dispositivos de red en la era de la conectividad ubicua. A medida que 5G y edge computing expanden las redes, las oportunidades para abusos similares aumentarán, requiriendo estándares más estrictos en el diseño de firmware seguro.

Los fabricantes deben priorizar la seguridad por diseño, incorporando módulos TPM (Trusted Platform Modules) para verificación de integridad. Regulaciones como el GDPR en Europa o leyes emergentes en Latinoamérica exigen mayor accountability, impulsando innovaciones en zero-trust architectures para routers.

Para investigadores y profesionales de ciberseguridad, estudiar DKnife ofrece lecciones en persistencia de amenazas y explotación de hardware embebido. Futuras investigaciones podrían enfocarse en reverse engineering de sus módulos de IA, prediciendo evoluciones hacia amenazas autónomas.

En resumen, la amenaza de DKnife subraya la urgencia de una ciberhigiene robusta. Al adoptar prácticas defensivas proactivas, tanto individuos como organizaciones pueden mitigar riesgos y preservar la integridad de sus infraestructuras digitales.

Para más información visita la Fuente original.