Un caso de suerte en ciberseguridad: Cuando la negligencia no conduce al desastre

En el ámbito de la ciberseguridad, las respuestas inadecuadas a incidentes suelen tener consecuencias graves. Sin embargo, existen casos excepcionales donde, a pesar de un manejo deficiente, el resultado no es catastrófico. Este artículo analiza un escenario real donde un cliente con una actitud irracional frente a una amenaza cibernética logró evitar un desastre, más por suerte que por acción.

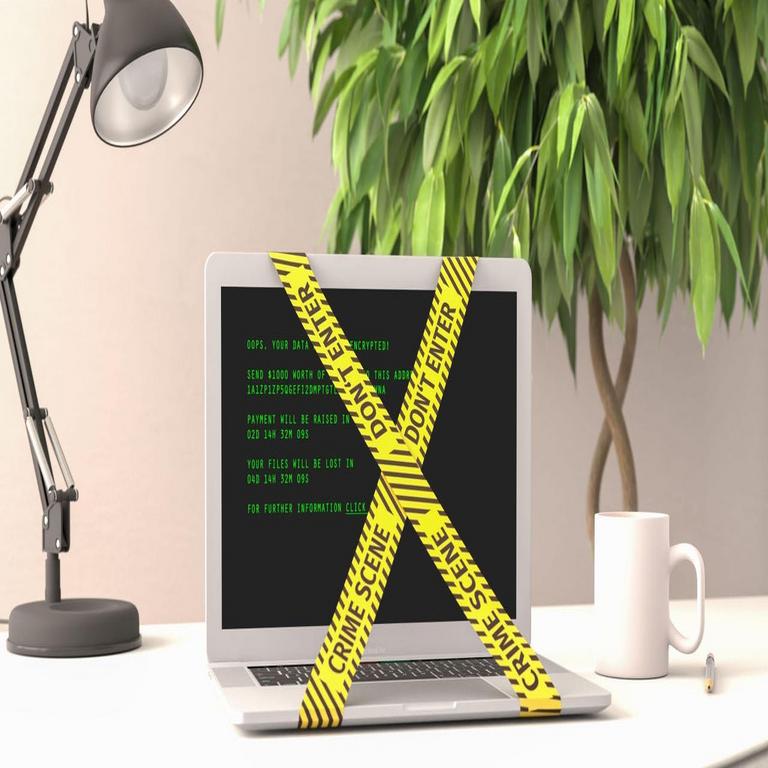

El incidente y la respuesta negligente

El caso en cuestión involucró a una empresa que sufrió un intento de ransomware. A pesar de las alertas tempranas del equipo de seguridad, el cliente:

- Ignoró las recomendaciones de aislamiento de sistemas críticos.

- Retrasó la implementación de parches de seguridad disponibles.

- Rechazó la asistencia de expertos en respuesta a incidentes.

- Mantuvo operaciones normales durante la investigación.

Estas acciones violaban prácticamente todos los protocolos establecidos en frameworks como el NIST Incident Response Guide (SP 800-61) y el MITRE ATT&CK para contención de amenazas.

Factores que evitaron el desastre

Técnicamente, varios elementos convergieron para prevenir una escalada:

- Arquitectura heredada fortuita: Los sistemas objetivo usaban un protocolo obsoleto que el malware no podía explotar efectivamente.

- Falla en la propagación: El ataque dependía de una vulnerabilidad específica en una versión de software que, casualmente, había sido modificada localmente.

- Monitoreo pasivo: Aunque ignoradas, las alertas del SIEM permitieron rastrear la actividad maliciosa.

Lecciones técnicas aprendidas

Este caso resalta varias consideraciones importantes para profesionales de ciberseguridad:

- La aleatoriedad en los resultados no sustituye a los protocolos establecidos.

- Las arquitecturas legacy pueden introducir variables impredecibles en escenarios de ataque.

- Incluso las respuestas inadecuadas pueden beneficiarse de capas básicas de defensa implementadas previamente.

Implicaciones para la gestión de riesgos

Desde una perspectiva de risk assessment, este incidente demuestra que:

- Los modelos probabilísticos deben considerar factores de “suerte” como variable residual.

- La resiliencia cibernética no puede depender de coincidencias técnicas.

- Los controles pasivos (como logging no monitoreado) tienen valor incluso cuando son ignorados inicialmente.

Para profundizar en metodologías de respuesta a incidentes, consulte el NIST SP 800-61 Rev. 2.

Conclusión

Este caso particular sirve como recordatorio técnico de que, si bien los protocolos de seguridad existen por razones fundamentales, los entornos TI reales presentan complejidades impredecibles. Sin embargo, confiar en la suerte como estrategia de defensa constituye un riesgo inaceptable en ciberseguridad. La preparación técnica rigurosa sigue siendo la única aproximación profesional válida.