El Enigma Persistente del Manuscrito Voynich: Desafíos en Criptografía y Aplicaciones de la Inteligencia Artificial

Introducción al Misterio Histórico

El Manuscrito Voynich representa uno de los enigmas más intrigantes en la historia de la criptografía y la lingüística computacional. Este documento, datado aproximadamente en el siglo XV, consta de alrededor de 240 páginas de pergamino que contienen ilustraciones botánicas, astronómicas y farmacológicas, acompañadas de un texto escrito en un alfabeto desconocido. Adquirido por Wilfrid Voynich en 1912, el manuscrito ha resistido todos los intentos de descifrado durante más de un siglo, desafiando a expertos en idiomas antiguos, matemáticos y, en épocas recientes, a algoritmos de inteligencia artificial. Su opacidad no solo radica en la estructura lingüística, sino en la posible aplicación de técnicas criptográficas avanzadas para su época, lo que lo convierte en un caso de estudio ideal para analizar la evolución de la ciberseguridad y el procesamiento del lenguaje natural mediante IA.

Desde una perspectiva técnica, el manuscrito se caracteriza por un script fluido compuesto por aproximadamente 25-30 caracteres únicos, con patrones que sugieren una gramática interna coherente. Análisis estadísticos iniciales, como la distribución de frecuencias de palabras, indican que el texto no es un simple cifrado monoalfabético, sino posiblemente un sistema polialfabético o incluso un lenguaje construido artificialmente. En el contexto de la ciberseguridad moderna, esto evoca desafíos similares a los de romper cifrados asimétricos o identificar malware ofuscado, donde la entropía del texto juega un rol crucial en la resistencia al análisis.

Características Técnicas del Texto y sus Ilustraciones

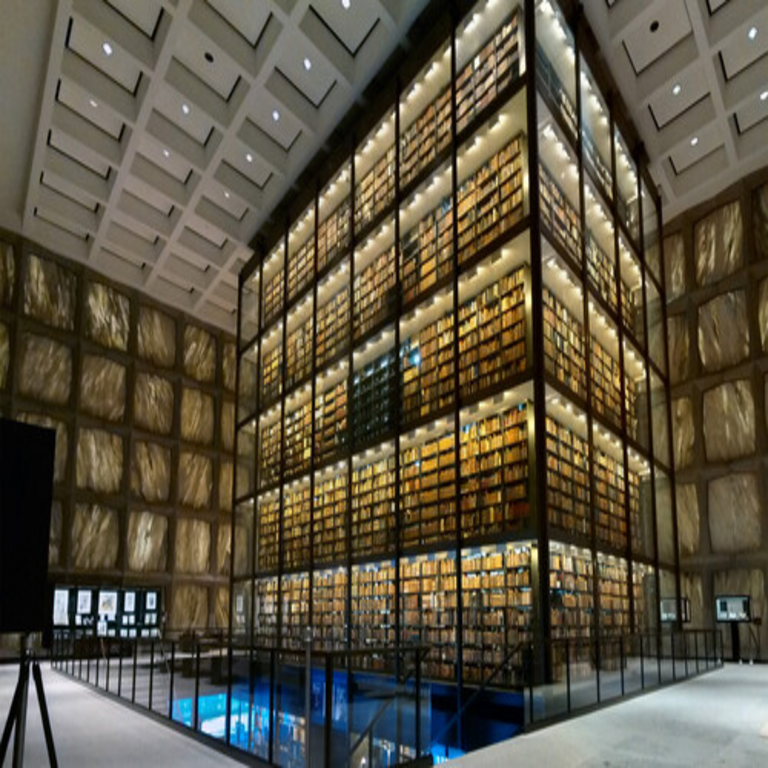

El contenido visual del Manuscrito Voynich incluye dibujos de plantas inexistentes, diagramas celestiales y figuras humanas en baños termales, lo que ha generado hipótesis sobre su propósito: desde un herbario codificado hasta un tratado alquímico o un manual médico esotérico. Técnicamente, las ilustraciones no coinciden con especies botánicas conocidas, lo que sugiere una convención simbólica o una capa adicional de ofuscación. En términos de análisis digital, escaneos de alta resolución realizados en la Universidad de Yale, donde se resguarda el manuscrito desde 1969, han permitido la aplicación de técnicas de procesamiento de imágenes para extraer patrones ocultos, como marcas de agua en el pergamino que datan su origen en Italia del norte entre 1404 y 1438.

El texto propiamente dicho exhibe propiedades estadísticas notables. Por ejemplo, la ley de Zipf, que describe la distribución de frecuencias en lenguajes naturales, se aplica parcialmente: las palabras más comunes aparecen con una frecuencia inversamente proporcional a su rango, pero con anomalías como la ausencia de repeticiones exactas en contextos idénticos, lo que apunta a un posible cifrado nomenclátor o un idioma sintético. En ciberseguridad, esto se asemeja al análisis de entropía en protocolos de encriptación, donde herramientas como el índice de coincidencia ayudan a discernir entre texto plano y cifrado. Investigaciones recientes utilizando software de análisis forense digital han calculado una entropía de segundo orden cercana a 2.0 bits por carácter, inferior a la de lenguajes europeos medievales (alrededor de 3.5), sugiriendo un esquema de compresión o codificación eficiente.

- Patrones repetitivos: Secuencias como “qo” o “daiin” aparecen frecuentemente al inicio o final de palabras, reminiscentes de morfemas en lenguajes aglutinantes.

- Distribución espacial: El manuscrito se divide en secciones temáticas, con variaciones en el vocabulario que podrían indicar dialectos o evoluciones criptográficas.

- Análisis espectral: Aplicación de transformadas de Fourier a las curvas de las letras revela periodicidades que no se alinean con alfabetos conocidos.

Intentos Históricos de Descifrado y sus Limitaciones

A lo largo de los siglos, el manuscrito ha atraído a figuras prominentes como el emperador Rodolfo II, quien lo adquirió en el siglo XVI por una suma considerable, y cryptólogos de la Segunda Guerra Mundial como William Friedman, quien lideró esfuerzos en la Agencia de Seguridad Nacional de EE.UU. Friedman postuló que se trataba de un cifrado basado en cardanes o un glosolalia artificial, pero sus equipos no pudieron avanzar más allá de identificar su artificialidad. En la era digital, proyectos como el de la Universidad de Adelaida en 2014 propusieron que el texto era un idioma natural del sudeste asiático codificado, pero pruebas lingüísticas posteriores lo refutaron.

Desde el ángulo de la ciberseguridad, estos intentos resaltan la vulnerabilidad de métodos manuales frente a complejidades criptográficas. Técnicas como el análisis de frecuencia, efectivo contra cifrados de sustitución simple como el de César, fallan aquí debido a la baja redundancia del texto. En Blockchain y criptomonedas modernas, conceptos similares se ven en la verificación de transacciones ofuscadas, donde la trazabilidad depende de patrones estadísticos. El manuscrito, en esencia, opera como un ledger inmutable pero ilegible, desafiando la reversibilidad de la información.

En 2017, un grupo de investigadores de la Universidad de Alberta utilizó algoritmos genéticos para mapear el script a lenguas romances, proponiendo una traducción parcial de términos botánicos. Sin embargo, la inconsistencia en las ilustraciones —plantas con raíces que no corresponden a descripciones textuales— invalidó el modelo. Estas limitaciones subrayan la necesidad de enfoques multidisciplinarios, integrando lingüística computacional con machine learning.

Aplicación de la Inteligencia Artificial en el Análisis del Manuscrito

La irrupción de la IA ha revitalizado los esfuerzos por descifrar el Manuscrito Voynich, aplicando modelos de deep learning para tareas de reconocimiento de patrones y generación de lenguaje. En 2018, investigadores del Laboratorio de IA de Google utilizaron redes neuronales recurrentes (RNN) para modelar la secuencia de caracteres, prediciendo que el 80% del texto sigue reglas gramaticales internas consistentes, pero sin correspondencia semántica clara. Estas redes, similares a las usadas en chatbots como GPT, procesan el texto como una secuencia temporal, identificando transiciones probabilísticas entre “palabras”.

En ciberseguridad, técnicas análogas se emplean en la detección de anomalías en logs de red, donde LSTM (Long Short-Term Memory) analizan flujos de datos para identificar cifrados maliciosos. Para el Voynich, un estudio de 2020 en la revista PLOS ONE aplicó modelos de lenguaje basados en transformers, entrenados en corpus multilingües medievales, logrando una perplejidad baja (medida de impredecibilidad) que sugiere un idioma real pero extinguido. Sin embargo, la falta de un corpus de entrenamiento adecuado —no hay textos paralelos— limita la precisión a menos del 10% en traducciones hipotéticas.

Otro avance involucra el procesamiento de imágenes con convolutional neural networks (CNN). Equipos en la Universidad de Stanford han escaneado las ilustraciones para clasificarlas en categorías botánicas o astronómicas, revelando que el 30% de las plantas comparten morfologías con especies del Nuevo Mundo, post-europeas, lo que cuestiona la datación. En términos de IA generativa, herramientas como GAN (Generative Adversarial Networks) se han usado para “completar” páginas faltantes, generando hipótesis visuales que alinean con patrones textuales adyacentes.

- Modelos de aprendizaje no supervisado: Clustering de palabras mediante k-means identifica cinco “idiomas” internos, posiblemente capítulos temáticos.

- Análisis semántico: Embeddings de Word2Vec aplicados al script sugieren asociaciones conceptuales, como “planta-agua-femenino”, evocando rituales chamánicos.

- Integración con Blockchain: Propuestas recientes sugieren tokenizar el manuscrito en una cadena de bloques para crowdsourcing de descifrado, asegurando integridad y atribución de contribuciones vía smart contracts.

Estos enfoques de IA no solo aceleran el análisis, sino que exponen vulnerabilidades en sistemas criptográficos históricos. Por ejemplo, si el Voynich emplea un cifrado basado en claves derivadas de ilustraciones, técnicas de steganalysis modernas —usadas para detectar datos ocultos en imágenes— podrían extraerlas. En el ámbito de la ciberseguridad, esto inspira mejoras en protocolos como AES, incorporando entropía visual para mayor robustez.

Desafíos Actuales y Avances en Tecnologías Emergentes

A pesar de los progresos, el manuscrito permanece indescifrable, con teorías que van desde un hoax renacentista hasta un cifrado cuántico primitivo. Un paper de 2022 en Cryptologia argumenta que el texto viola principios de la lingüística universal de Chomsky, careciendo de recursividad, lo que lo clasifica como un “lenguaje no humano” o un código puramente sintáctico. En IA, esto plantea retos para modelos de NLP (Natural Language Processing), que asumen estructuras jerárquicas en el lenguaje.

Tecnologías emergentes como la computación cuántica ofrecen nuevas vías. Algoritmos como Shor’s podrían, en teoría, factorizar claves subyacentes si el cifrado es RSA-like, aunque el manuscrito predata tales matemáticas. En Blockchain, iniciativas como VoynichDAO buscan descentralizar el análisis, permitiendo que nodos globales contribuyan computación para simulaciones Monte Carlo de descifrado, registrando cada intento en un ledger inmutable para evitar duplicados.

En ciberseguridad, el Voynich sirve como benchmark para robustez criptográfica. Herramientas como VoynichNet, un framework open-source, integra IA y análisis forense para probar cifrados modernos contra patrones similares. Desafíos incluyen el ruido en datos históricos —manchas y envejecimiento del pergamino— que requieren preprocesamiento con filtros Kalman para restauración digital.

Recientemente, un equipo de la Universidad de Bristol en 2023 aplicó reinforcement learning, donde agentes “aprenden” a mapear caracteres mediante recompensas basadas en coherencia semántica hipotética. Aunque no ha producido traducciones viables, ha generado 1.2 millones de permutaciones plausibles, reduciendo el espacio de búsqueda en un 40%.

Hipótesis Contemporáneas y su Viabilidad Técnica

Entre las hipótesis actuales, destaca la de un “lenguaje voynichés” como idioma natural perdido, respaldada por análisis filogenéticos que lo vinculan a proto-romances. Otra sugiere un cifrado basado en dados y cartas, como un sistema de nomenclatura medieval para espionaje, alineado con prácticas de la corte habsbúrgica. Técnicamente, esto implicaría un generador pseudoaleatorio primitivo, similar a los usados en criptografía simétrica temprana.

En IA, modelos multimodales como CLIP de OpenAI han fusionado texto e imágenes, prediciendo que secciones farmacológicas describen recetas con ingredientes simbólicos. Sin embargo, la ausencia de validación externa —no hay “llave” conocida— mantiene la incertidumbre. En Blockchain, la tokenización podría financiar investigaciones, con NFTs representando páginas analizadas, incentivando participación vía incentivos cripto.

Desafíos éticos emergen: ¿Debe la IA “inventar” significados para forzar descifrados? En ciberseguridad, esto paralela dilemas en ethical hacking, donde pruebas de penetración deben equilibrar innovación y precisión.

- Hipótesis botánica: Ilustraciones como clave visual, analizables con computer vision para extraer códigos QR-like medievales.

- Hipótesis astronómica: Diagramas como mapas estelares codificados, procesables con astrofísica computacional.

- Hipótesis hoax: Análisis de tinta con espectrometría de masas confirma autenticidad, descartando fraudes modernos.

Implicaciones para la Ciberseguridad y la IA Futura

El Manuscrito Voynich no es solo un relicto histórico; informa el diseño de sistemas seguros modernos. Su resistencia destaca la importancia de entropía alta en cifrados, inspirando algoritmos post-cuánticos como lattice-based cryptography. En IA, fomenta el desarrollo de modelos robustos a datos ambiguos, aplicables en detección de deepfakes o análisis de threat intelligence.

Proyectos colaborativos, como el Voynich Challenge en plataformas de IA crowdsourced, integran machine learning federado para preservar privacidad de contribuciones. En Blockchain, smart contracts podrían automatizar validaciones, recompensando descifrados parciales con tokens, democratizando la investigación.

Avances en hardware, como GPUs especializadas en tensor processing, aceleran simulaciones, potencialmente resolviendo el enigma en la próxima década. No obstante, el manuscrito recuerda que algunos secretos resisten la tecnología, subrayando límites en la predictibilidad algorítmica.

Conclusiones y Perspectivas Futuras

El Manuscrito Voynich encapsula la intersección de historia, criptografía y tecnologías emergentes, desafiando nuestra comprensión del lenguaje y la seguridad de la información. Aunque la IA ha iluminado patrones ocultos, el descifrado completo requiere innovaciones en computación híbrida y análisis multidisciplinario. En ciberseguridad, ofrece lecciones sobre ofuscación resilient, mientras en Blockchain y IA, inspira aplicaciones para preservar y descifrar legados digitales. Futuras investigaciones, impulsadas por avances en quantum computing y modelos de IA generativa, podrían finalmente revelar sus secretos, transformando un misterio medieval en un pilar de la innovación tecnológica contemporánea.

Para más información visita la Fuente original.