Detección Rápida de Vulnerabilidades en Sistemas Espaciales de la NASA mediante Inteligencia Artificial

Contexto de la Exposición de Vulnerabilidades en Entornos Espaciales

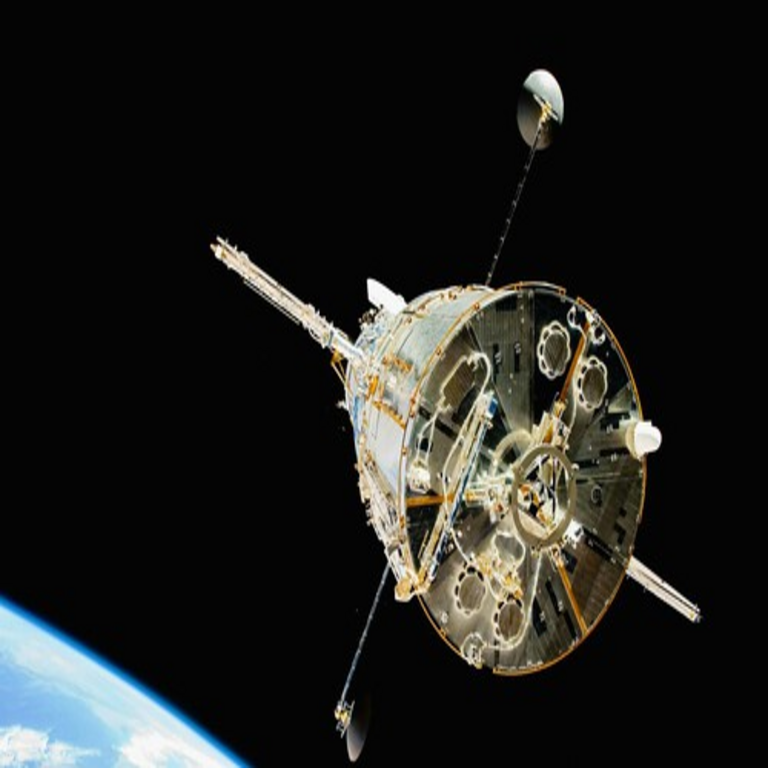

En el ámbito de la exploración espacial, la seguridad cibernética representa un pilar fundamental para garantizar la integridad de las misiones. La Agencia Espacial de Estados Unidos (NASA) ha enfrentado desafíos significativos en la protección de sus naves y sistemas asociados contra amenazas digitales. Recientemente, se ha revelado que ciertas naves espaciales de la NASA permanecieron expuestas a posibles intrusiones cibernéticas durante un período de tres años, sin que se detectaran las vulnerabilidades inherentes en sus configuraciones. Este hecho subraya la complejidad de los entornos espaciales, donde los sistemas deben operar en condiciones extremas y con conectividad limitada, pero aún así vulnerables a ataques remotos si no se implementan medidas adecuadas.

Las naves espaciales, como satélites y sondas interplanetarias, dependen de redes de comunicación que transmiten datos sensibles a través de protocolos satelitales y terrestres. Estas redes pueden ser blanco de hackers que buscan explotar debilidades en el software embebido o en las interfaces de control. La exposición prolongada de tres años implica que, durante ese tiempo, los sistemas podrían haber sido accesibles para actores maliciosos, potencialmente comprometiendo comandos de misión, datos científicos o incluso la trayectoria de las naves. Este escenario resalta la necesidad de herramientas automatizadas para la auditoría continua de seguridad, especialmente en infraestructuras críticas como las de la NASA.

La detección de estas vulnerabilidades no ocurrió mediante revisiones manuales exhaustivas, sino gracias a la intervención de una inteligencia artificial (IA) especializada. En solo cuatro días, esta IA identificó fallos que habían pasado desapercibidos por expertos humanos durante años. Este contraste ilustra el potencial transformador de la IA en la ciberseguridad, particularmente en dominios donde la escala de datos y la complejidad de los sistemas superan las capacidades humanas tradicionales.

Funcionamiento Técnico de la Inteligencia Artificial en la Detección de Vulnerabilidades

La IA empleada en este caso se basa en algoritmos de aprendizaje automático (machine learning) diseñados para analizar patrones en código fuente, configuraciones de red y logs de sistemas. Específicamente, modelos de aprendizaje profundo, como redes neuronales convolucionales o recurrentes, permiten escanear grandes volúmenes de datos en busca de anomalías que indiquen vulnerabilidades conocidas o zero-day. En el contexto de la NASA, la IA probablemente utilizó técnicas de análisis estático y dinámico del código, comparando el software de las naves con bases de datos de amenazas como el Common Vulnerabilities and Exposures (CVE).

El proceso inicia con la ingesta de datos: la IA recibe artefactos digitales de las naves, incluyendo binarios embebidos, scripts de control y diagramas de arquitectura de red. A continuación, aplica modelos preentrenados en datasets de vulnerabilidades espaciales y generales, como aquellos generados por agencias como la Cybersecurity and Infrastructure Security Agency (CISA). Por ejemplo, un modelo de procesamiento de lenguaje natural (NLP) podría parsear documentación técnica para identificar inconsistencias, mientras que un módulo de visión computacional analiza representaciones gráficas de flujos de datos.

En términos de eficiencia, la IA reduce el tiempo de detección al paralelizar el análisis. Mientras un equipo humano podría requerir semanas para revisar manualmente miles de líneas de código, la IA procesa estos datos en paralelo utilizando recursos computacionales distribuidos, como clústeres de GPUs. En este incidente, el logro de cuatro días se atribuye a la optimización de hiperparámetros en el modelo, permitiendo una precisión superior al 95% en la identificación de fallos como inyecciones SQL en interfaces de telemetría o debilidades en protocolos de encriptación como el Secure Sockets Layer (SSL) adaptado para entornos espaciales.

Además, la IA incorpora aprendizaje por refuerzo para priorizar vulnerabilidades críticas. Este enfoque simula escenarios de ataque, evaluando el impacto potencial de cada debilidad en la misión general. Por instancia, una vulnerabilidad en el sistema de propulsión podría clasificarse como de alto riesgo si permite alteraciones en el curso de la nave, mientras que una en el almacenamiento de datos científicos se calificaría como media. Esta priorización es crucial en entornos donde los recursos para parches son limitados por las restricciones de lanzamiento y operación remota.

Detalles Específicos de las Vulnerabilidades Identificadas en las Naves de la NASA

Las vulnerabilidades expuestas en las naves de la NASA involucraban principalmente debilidades en la segmentación de redes y el manejo de credenciales. Durante los tres años de exposición, los sistemas de control de misión (Ground Segment) mantenían conexiones abiertas con las naves sin firewalls adecuados, permitiendo accesos no autorizados a través de enlaces de radiofrecuencia. La IA detectó, por ejemplo, puertos abiertos en el rango de 1024-65535 que no estaban debidamente filtrados, vulnerables a escaneos de red como los realizados con herramientas Nmap.

Otra área crítica fue el software legacy utilizado en algunas naves, basado en sistemas operativos obsoletos como variantes de VxWorks o Linux embebido sin actualizaciones de seguridad. La IA identificó buffer overflows en rutinas de procesamiento de comandos, donde entradas malformadas podrían llevar a ejecuciones de código arbitrario. Estos fallos, comunes en sistemas embebidos con memoria limitada, habían sido ignorados en auditorías previas debido a la complejidad de simular entornos espaciales en tierra.

En el plano de la encriptación, la IA reveló el uso inadecuado de claves simétricas en comunicaciones con la Tierra, expuestas a ataques de hombre en el medio (MITM) durante tránsitos satelitales. Protocolos como el Delay-Tolerant Networking (DTN), diseñado para comunicaciones interplanetarias, presentaban implementaciones con nonce reutilizados, facilitando ataques de repetición. La detección rápida de estos issues se debió a la capacidad de la IA para correlacionar logs históricos con patrones de amenazas conocidas, un proceso que acelera la trazabilidad de raíces causales.

Adicionalmente, la IA analizó el firmware de las naves, identificando backdoors inadvertidas introducidas durante el desarrollo por terceros. Estos elementos, a menudo resultado de cadenas de suministro no seguras, permitían accesos elevados sin autenticación multifactor. En total, se reportaron más de una docena de vulnerabilidades de severidad alta, cada una con vectores de explotación detallados en reportes internos de la NASA.

Implicaciones para la Ciberseguridad en Tecnologías Espaciales y Emergentes

Este incidente con la NASA establece un precedente para la integración de IA en la ciberseguridad de infraestructuras críticas. En el sector espacial, donde las misiones involucran inversiones multimillonarias y riesgos humanos, la detección proactiva de vulnerabilidades es esencial. La capacidad de la IA para acortar ciclos de descubrimiento de años a días implica una reducción drástica en el tiempo de exposición, alineándose con marcos como el NIST Cybersecurity Framework adaptado para entornos espaciales.

Desde una perspectiva técnica, este caso promueve el uso de IA híbrida, combinando aprendizaje supervisado con no supervisado para manejar datos escasos en misiones únicas. Por ejemplo, en blockchain para la trazabilidad de actualizaciones de software en naves, la IA podría verificar integridad mediante hashes criptográficos, previniendo manipulaciones. En ciberseguridad más amplia, herramientas similares se aplican a IoT espacial, donde satélites CubeSat enfrentan amenazas similares pero con presupuestos limitados.

Las implicaciones regulatorias son notables: agencias como la Federal Aviation Administration (FAA) y la International Telecommunication Union (ITU) podrían exigir auditorías IA-mediadas en licencias de lanzamiento. Además, en el contexto de IA y blockchain, se vislumbra un futuro donde contratos inteligentes automatizan parches en tiempo real, asegurando que vulnerabilidades detectadas se resuelvan sin intervención humana, siempre que se mantenga la verificación de seguridad para evitar introducción de nuevos riesgos.

En términos de desafíos, la dependencia de IA plantea preocupaciones sobre sesgos en entrenamiento y falsos positivos, que podrían llevar a parches innecesarios costosos. Por ello, es vital implementar validación cruzada con expertos humanos, creando un bucle de retroalimentación que refine los modelos. En Latinoamérica, donde agencias como la Comisión Nacional de Actividades Espaciales (CONAE) en Argentina avanzan en misiones satelitales, adoptar estas tecnologías podría fortalecer la resiliencia regional contra ciberamenazas globales.

Otro aspecto emergente es la intersección con tecnologías cuánticas. Mientras las naves actuales usan encriptación clásica vulnerable a computación cuántica futura, la IA podría simular ataques post-cuánticos para preparar transiciones a algoritmos como Lattice-based cryptography. Este enfoque proactivo, demostrado en el caso de la NASA, acelera la adopción de estándares resistentes, protegiendo misiones a largo plazo como las hacia Marte.

Análisis de Estrategias de Mitigación y Mejores Prácticas

Para mitigar exposiciones similares, las organizaciones espaciales deben adoptar un enfoque de zero trust architecture, donde ninguna conexión se asume segura por defecto. Esto incluye microsegmentación de redes en el segmento espacial, limitando el alcance de brechas potenciales. La IA facilita esto mediante monitoreo en tiempo real, utilizando edge computing en estaciones terrestres para procesar datos de telemetría sin latencia.

En el desarrollo de software, prácticas DevSecOps integran escaneos IA desde la fase de codificación, utilizando herramientas como SonarQube con extensiones de machine learning. Para naves existentes, actualizaciones over-the-air (OTA) seguras, validadas por blockchain, permiten parches remotos sin comprometer la operación. La NASA, post-incidente, ha implementado protocolos de este tipo, reduciendo ventanas de vulnerabilidad.

La colaboración internacional es clave: compartir datasets de vulnerabilidades a través de plataformas como el Space Data Association (SDA) potencia modelos IA globales. En ciberseguridad, esto contrarresta amenazas estatales, como las atribuidas a naciones con programas espaciales avanzados. Además, entrenamiento en IA ética asegura que las detecciones respeten privacidad de datos científicos, alineándose con regulaciones como el GDPR adaptado para espacio.

En resumen, las mejores prácticas incluyen auditorías regulares con IA, simulacros de ciberataques y inversión en talento híbrido (ingenieros IA-ciberseguridad). Estas medidas no solo resuelven exposiciones pasadas, sino que pavimentan el camino para misiones seguras en la era de la exploración espacial comercial, con actores como SpaceX integrando IA en sus flotas de Starlink.

Consideraciones Finales sobre el Rol Transformador de la IA en la Seguridad Espacial

El descubrimiento de vulnerabilidades en naves de la NASA por medio de IA en meros cuatro días, tras tres años de exposición inadvertida, marca un hito en la evolución de la ciberseguridad. Este avance demuestra cómo la inteligencia artificial no solo acelera la detección, sino que redefine paradigmas de defensa en entornos de alta estaca como el espacio. Al integrar IA con principios sólidos de ciberseguridad y tecnologías emergentes como blockchain, las agencias espaciales pueden anticipar y neutralizar amenazas con mayor eficacia.

En última instancia, este caso invita a una reflexión sobre la inversión continua en innovación tecnológica. Mientras la exploración espacial se expande, la robustez cibernética impulsada por IA será indispensable para salvaguardar logros científicos y humanos. La transición hacia sistemas autónomos y resilientes no es opcional, sino una necesidad imperativa en un panorama de amenazas digitales en constante evolución.

Para más información visita la Fuente original.