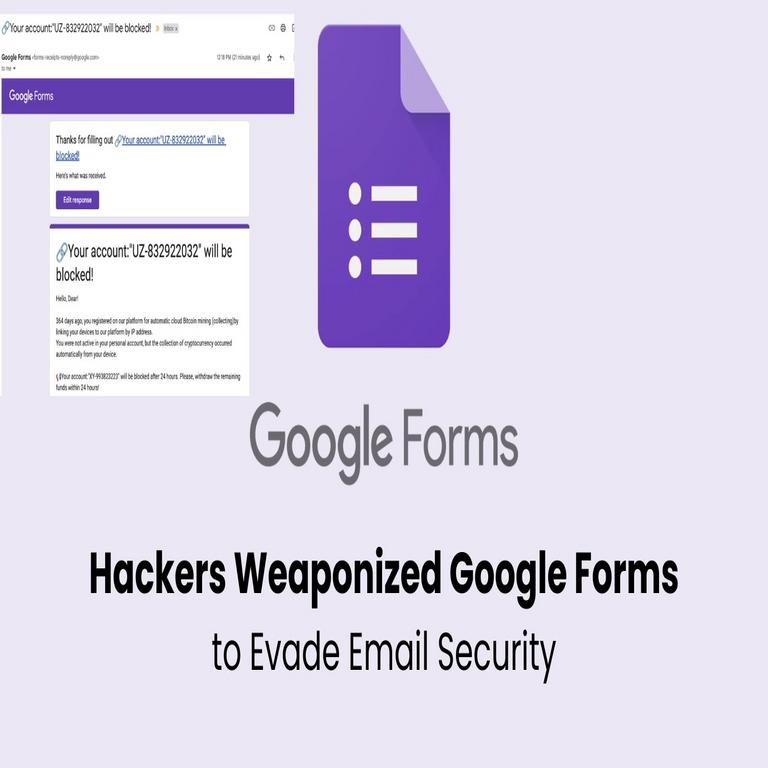

Hackers utilizan Google Forms para eludir filtros de seguridad y robar credenciales

Google Forms, la herramienta de encuestas ampliamente utilizada por empresas y particulares, se ha convertido en un vector de ataque preferido por ciberdelincuentes. Según investigaciones recientes, los atacantes están explotando la confianza inherente que los usuarios depositan en los servicios de Google para llevar a cabo sofisticadas campañas de phishing.

Mecanismos técnicos del ataque

Los cibercriminales están aprovechando varias características de Google Forms para eludir los sistemas de seguridad tradicionales:

- Bypass de filtros de correo: Los formularios legítimos de Google no son bloqueados por los filtros antispam, lo que permite a los atacantes enviar enlaces maliciosos directamente a las bandejas de entrada.

- Páginas de destino creíbles: Al alojar formularios falsos en el dominio google.com, los atacantes aumentan significativamente la tasa de éxito de sus estafas.

- Recolección automatizada de datos: Google Forms permite la recopilación estructurada de información, facilitando a los atacantes el procesamiento masivo de credenciales robadas.

Técnicas comunes de implementación

Los investigadores han identificado varios patrones en estos ataques:

- Formularios que imitan páginas de inicio de sesión de servicios populares (Office 365, bancos, redes corporativas)

- Uso de URLs acortadas para ocultar el destino real

- Inclusión de logos oficiales y diseños profesionales para aumentar la credibilidad

- Redirecciones a páginas legítimas después del robo de credenciales para evitar sospechas

Implicaciones para la seguridad corporativa

Este tipo de ataques presenta desafíos significativos para los equipos de seguridad:

- Los sistemas de protección de correo tradicionales tienen dificultades para identificar estos mensajes como maliciosos

- La autenticación de dominios (DMARC, DKIM, SPF) no es efectiva contra este vector

- La educación de usuarios se vuelve crítica, ya que incluso empleados técnicos pueden caer en estas estafas

Medidas de mitigación recomendadas

Las organizaciones pueden implementar varias estrategias para protegerse:

- Configuración avanzada de filtros de correo: Implementar reglas específicas para detectar patrones comunes en estos ataques

- Autenticación multifactor (MFA): Mitiga el impacto del robo de credenciales

- Monitoreo de tráfico web: Detectar conexiones a formularios sospechosos

- Simulaciones de phishing: Entrenar a los empleados para reconocer estas tácticas

- Restricciones de acceso: Limitar qué usuarios pueden enviar respuestas a formularios externos

Perspectivas futuras

Los expertos predicen que este tipo de ataques seguirá evolucionando, posiblemente incorporando:

- Uso de inteligencia artificial para crear formularios más convincentes

- Integración con otras herramientas de Google como Docs o Sheets

- Ataques más dirigidos contra sectores específicos

Para mantenerse protegidos, las organizaciones deben adoptar un enfoque de defensa en profundidad que combine soluciones técnicas con concienciación continua de los usuarios.