El Botón de Contraseña en Windows 11: Ubicación Oculta y Sus Implicaciones en la Seguridad Informática

Introducción al Cambio en la Interfaz de Usuario de Windows 11

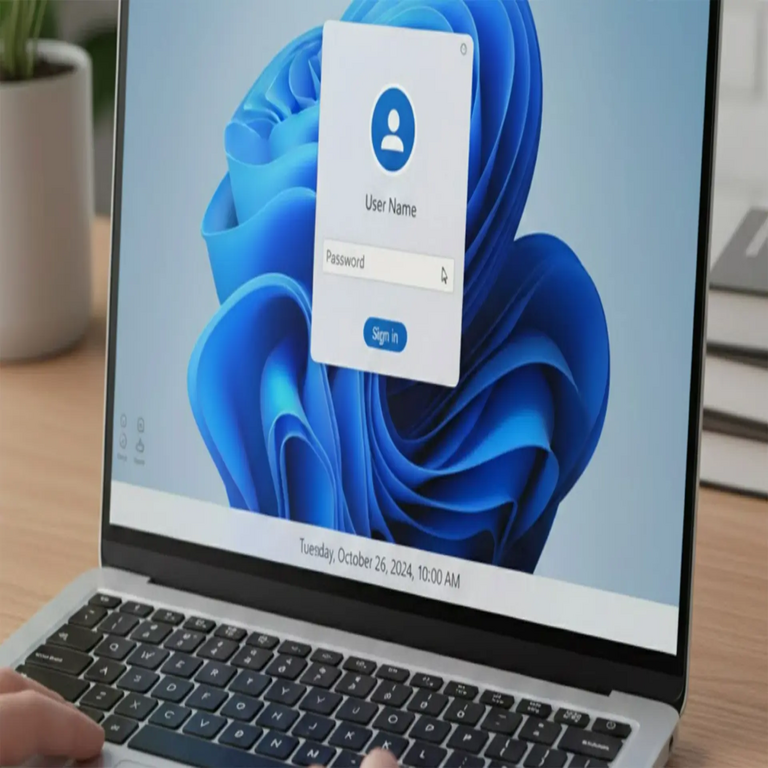

En las actualizaciones recientes de Windows 11, Microsoft ha implementado modificaciones significativas en la interfaz de usuario, particularmente en las secciones relacionadas con la gestión de cuentas y autenticación. Uno de los cambios más notables es la reubicación y ocultación del botón tradicional para cambiar la contraseña, que ahora se encuentra en una posición menos intuitiva dentro del menú de Configuración. Este ajuste, aunque busca simplificar la experiencia general del usuario, ha generado preocupaciones en el ámbito de la ciberseguridad, ya que podría disuadir a los usuarios de actualizar sus credenciales de manera periódica. En este artículo, exploramos los detalles técnicos de este cambio, sus fundamentos en el diseño de sistemas operativos modernos y las implicaciones operativas para profesionales en TI y ciberseguridad.

Windows 11, lanzado en octubre de 2021 como sucesor de Windows 10, incorpora un paradigma de diseño centrado en la simplicidad y la integración con servicios en la nube como Microsoft Entra ID (anteriormente Azure Active Directory). Estas actualizaciones no solo afectan la estética, sino que también influyen en cómo los usuarios interactúan con funciones críticas de seguridad. El botón de contraseña, que en versiones anteriores estaba accesible directamente desde el Panel de Control o la sección de Cuentas de Usuario, ahora se ha integrado en un flujo más contextualizado bajo Configuración > Cuentas > Opciones de inicio de sesión. Esta reubicación responde a un enfoque de “experiencia unificada”, pero exige un mayor conocimiento técnico para su localización, lo que podría exponer vulnerabilidades si no se maneja adecuadamente.

Fundamentos Técnicos de la Autenticación en Windows 11

Para comprender la relevancia de este cambio, es esencial revisar los mecanismos subyacentes de autenticación en Windows 11. El sistema operativo utiliza el protocolo NTLM (NT LAN Manager) y Kerberos como pilares para la verificación de identidades en entornos locales y de dominio. Kerberos, basado en el estándar RFC 4120, emplea tickets de autenticación temporales para validar accesos sin transmitir contraseñas en texto plano, reduciendo riesgos de intercepción en redes no seguras.

En el contexto de las cuentas locales, la gestión de contraseñas se maneja a través del Servicio de Credenciales de Windows (Credential Manager), que almacena hashes en el Registro de Windows bajo claves como HKEY_LOCAL_MACHINE\SAM. Sin embargo, con la adopción creciente de cuentas Microsoft, el almacenamiento se migra a servidores en la nube, utilizando protocolos como OAuth 2.0 y OpenID Connect para la federación de identidades. El botón oculto para cambiar la contraseña interactúa con estos servicios, invocando la API Win32 como NetUserChangePassword o métodos más modernos a través de la biblioteca Windows.Security.Credentials.

Desde una perspectiva técnica, esta ocultación se implementa mediante el uso de XAML (Extensible Application Markup Language) en la aplicación Configuración, que es una UWP (Universal Windows Platform) app. Los elementos de la interfaz se definen en archivos .xaml, donde el botón se condensa en un submenú para priorizar opciones como PIN, Windows Hello o biometría. Esto alinea con las directrices de diseño Fluent Design System de Microsoft, que enfatiza la jerarquía visual para reducir la sobrecarga cognitiva, pero en entornos empresariales, podría complicar el cumplimiento de políticas de seguridad como las definidas en el estándar NIST SP 800-63B para autenticadores memorizados.

Además, en actualizaciones como la 22H2 y 23H2 de Windows 11, Microsoft ha fortalecido la integración con Microsoft Defender for Identity, que monitorea intentos de autenticación fallidos. Si un usuario no localiza fácilmente el botón para actualizar su contraseña, podría persistir en el uso de credenciales obsoletas, incrementando la superficie de ataque para vectores como credential stuffing o ataques de fuerza bruta.

Riesgos de Seguridad Asociados a la Ubicación Oculta del Botón

La principal implicación operativa de esta reubicación radica en los riesgos de seguridad derivados de la inacción del usuario. En ciberseguridad, el principio de “defensa en profundidad” (defense-in-depth) requiere que las contraseñas se roten regularmente, idealmente cada 90 días según recomendaciones de la ISO/IEC 27001. Si el botón está “invisible” para usuarios no expertos, se reduce la frecuencia de cambios, exponiendo sistemas a amenazas persistentes.

Consideremos un escenario técnico: un atacante que ha obtenido un hash de contraseña mediante un volcado de memoria (usando herramientas como Mimikatz, que explota vulnerabilidades en el proceso LSASS.exe) podría crackearlo offline si no se actualiza. En Windows 11, el Credential Guard, basado en virtualización (HVCI – Hypervisor-protected Code Integrity), mitiga esto aislando credenciales en un entorno VSM (Virtual Secure Mode), pero su efectividad depende de que el usuario mantenga contraseñas fuertes y actualizadas.

Otro riesgo es la compatibilidad con entornos híbridos. En organizaciones que utilizan Active Directory on-premises junto con Entra ID, la sincronización de contraseñas se realiza vía Azure AD Connect, que emplea hashing con PBKDF2 (Password-Based Key Derivation Function 2) para alinear credenciales. Una contraseña no actualizada localmente podría desincronizarse, causando denegaciones de acceso y potencialmente alertas falsas en sistemas SIEM (Security Information and Event Management) como Microsoft Sentinel.

Desde el punto de vista de las amenazas avanzadas, este cambio podría ser explotado en campañas de ingeniería social. Atacantes podrían impersonar soporte técnico para guiar a usuarios hacia sitios falsos de “cambio de contraseña”, aprovechando la confusión generada por la interfaz. Estadísticas de informes como el Verizon DBIR 2023 indican que el 49% de las brechas involucran credenciales robadas, subrayando la necesidad de accesibilidad intuitiva a funciones de seguridad.

- Vector de Ataque 1: Phishing dirigido a la confusión de interfaz, donde emails falsos prometen “solucionar” el botón invisible.

- Vector de Ataque 2: Persistencia de contraseñas débiles en dispositivos compartidos, facilitando accesos laterales en redes empresariales.

- Vector de Ataque 3: Impacto en cumplimiento regulatorio, como GDPR o HIPAA, donde la gestión inadecuada de credenciales puede derivar en multas.

Mejores Prácticas para Gestionar Contraseñas en Windows 11

Para mitigar estos riesgos, los administradores de TI deben adoptar un enfoque proactivo. En primer lugar, se recomienda el uso de Políticas de Grupo (Group Policy Objects – GPO) para enforzar la rotación de contraseñas. Bajo Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy, se pueden configurar requisitos como longitud mínima de 12 caracteres, complejidad y edad máxima de 90 días. Estas políticas se propagan vía LDAP (Lightweight Directory Access Protocol) en entornos de dominio.

En segundo lugar, la implementación de autenticación multifactor (MFA) es crucial. Windows 11 soporta FIDO2 (Fast Identity Online 2) a través de hardware como llaves YubiKey, que utiliza criptografía asimétrica basada en curvas elípticas (ECDSA) para generar claves únicas por dispositivo. Esto reduce la dependencia en contraseñas, alineándose con el modelo passwordless promovido por Microsoft.

Para usuarios individuales, el acceso al botón oculto se realiza navegando a Configuración (Win + I) > Cuentas > Opciones de inicio de sesión > Contraseña. Aquí, el sistema verifica la identidad actual antes de permitir cambios, utilizando el hash NTLMv2 para validación local. Es aconsejable integrar herramientas como el Administrador de Credenciales de Windows o aplicaciones de terceros compatibles con BitLocker para encriptación de volúmenes, asegurando que cambios de contraseña se reflejen en la protección de datos.

En entornos empresariales, la adopción de Microsoft Intune para gestión de dispositivos móviles (MDM – Mobile Device Management) permite políticas centralizadas. Intune utiliza el protocolo OMA-URI (Open Mobile Alliance Uniform Resource Identifier) para configurar perfiles que priorizan la visibilidad de funciones de seguridad, contrarrestando la ocultación por defecto.

| Mejor Práctica | Descripción Técnica | Beneficio en Seguridad |

|---|---|---|

| Rotación Periódica | Configurar GPO para expiración automática de contraseñas. | Reduce ventana de exposición a ataques de reutilización. |

| Implementación de MFA | Integrar con Authenticator app o hardware FIDO2. | Agrega capa adicional contra phishing y robo de credenciales. |

| Auditoría de Accesos | Usar Event Viewer para logs de ID 4624 (éxito de login) y 4625 (fallo). | Detecta anomalías tempranas en patrones de autenticación. |

| Educación del Usuario | Entrenamiento en localización de funciones ocultas vía simulaciones. | Mejora conciencia y reduce errores humanos. |

Implicaciones Regulatorias y Operativas en Entornos Profesionales

Desde una perspectiva regulatoria, este cambio en Windows 11 impacta el cumplimiento de marcos como el NIST Cybersecurity Framework (CSF), que en su función Identify enfatiza la gestión de accesos (PR.AC). Organizaciones sujetas a SOX (Sarbanes-Oxley Act) o PCI-DSS deben documentar cómo la interfaz no intuitiva afecta controles internos, potencialmente requiriendo auditorías adicionales para validar que los usuarios pueden actualizar credenciales sin barreras significativas.

Operativamente, en data centers o entornos cloud híbridos, la integración con servicios como Azure Virtual Desktop exige sincronización fluida de identidades. Si un administrador no actualiza contraseñas locales, podría interrumpir flujos de trabajo automatizados basados en scripts PowerShell que invocan cmdlets como Set-ADAccountPassword, leading a downtime en aplicaciones críticas.

Además, el análisis de logs es vital. Windows 11 genera eventos en el Journal de Eventos bajo Security Log, donde entradas como Event ID 4723 (cambio de contraseña) deben monitorearse con herramientas como Splunk o ELK Stack (Elasticsearch, Logstash, Kibana). Patrones irregulares podrían indicar compromiso, especialmente en contextos de zero-trust architecture, donde cada autenticación se verifica independientemente.

En términos de escalabilidad, para grandes despliegues, Microsoft recomienda el uso de Privileged Access Workstations (PAW), que aíslan tareas administrativas y enforzan políticas estrictas de contraseñas, mitigando riesgos derivados de interfaces no optimizadas para usuarios avanzados.

Comparación con Versiones Anteriores y Evolución Futura

En Windows 10, el botón de contraseña era más prominente en Configuración > Cuentas > Iniciar sesión con PIN o contraseña, accesible sin submenús profundos. Esta diferencia resalta la evolución hacia un diseño minimalista en Windows 11, influenciado por retroalimentación de usuarios en programas como Windows Insider. Sin embargo, actualizaciones como la 24H2 prometen mejoras en la accesibilidad, potencialmente restaurando visibilidad mediante IA integrada en Copilot, que podría guiar verbalmente a usuarios hacia funciones ocultas.

La integración de IA en Windows 11, vía modelos como GPT-4 en Microsoft 365, podría extenderse a sugerencias proactivas de seguridad, como notificaciones push para rotación de contraseñas basada en análisis de comportamiento. Técnicamente, esto involucraría machine learning con TensorFlow o PyTorch para detectar patrones de uso, procesados en edge computing para privacidad.

En blockchain y tecnologías emergentes, aunque no directamente relacionado, la gestión de credenciales en Windows podría inspirar híbridos con wallets digitales, donde contraseñas se reemplazan por firmas criptográficas ECDSA, alineando con estándares como WebAuthn del W3C.

Conclusión

El ocultamiento del botón de contraseña en Windows 11 representa un trade-off entre usabilidad y seguridad, destacando la necesidad de educación continua y herramientas de gestión robustas en entornos profesionales. Al adoptar mejores prácticas como MFA, políticas de GPO y monitoreo de logs, las organizaciones pueden minimizar riesgos y mantener la integridad de sus sistemas. Este cambio subraya la importancia de la adaptabilidad en ciberseguridad, donde la evolución de interfaces debe equilibrarse con accesibilidad crítica para prevenir brechas. En resumen, mientras Microsoft avanza hacia experiencias más intuitivas, los profesionales deben priorizar la formación para navegar estas transiciones sin comprometer la protección de datos.

Para más información, visita la Fuente original.