Creación de un Modelo de Lenguaje Grande Personalizado Basado en Llama 3: Análisis Técnico y Aplicaciones en Inteligencia Artificial

Introducción a los Modelos de Lenguaje Grandes y su Evolución

Los modelos de lenguaje grandes (LLM, por sus siglas en inglés) representan un avance significativo en el campo de la inteligencia artificial, permitiendo el procesamiento y generación de texto a escala masiva. Estos modelos, entrenados en conjuntos de datos extensos, utilizan arquitecturas basadas en transformadores para capturar patrones lingüísticos complejos. Llama 3, desarrollado por Meta AI, emerge como una de las implementaciones más accesibles y potentes en la comunidad de código abierto, con variantes que van desde 8 mil millones hasta 70 mil millones de parámetros. Este modelo destaca por su eficiencia en tareas de comprensión y generación de lenguaje natural, superando a predecesores como Llama 2 en métricas de rendimiento como GLUE y SuperGLUE.

La personalización de un LLM como Llama 3 implica el ajuste fino (fine-tuning) o la construcción de un modelo derivado, adaptándolo a dominios específicos como ciberseguridad, análisis de blockchain o procesamiento de datos en tecnologías emergentes. Este proceso no solo optimiza el rendimiento para aplicaciones especializadas, sino que también aborda preocupaciones éticas y de privacidad al permitir el control local sobre el modelo. En este artículo, se analiza el procedimiento técnico para crear un LLM personalizado basado en Llama 3, extrayendo conceptos clave como la arquitectura subyacente, las herramientas requeridas y las implicaciones operativas en entornos profesionales.

Arquitectura Técnica de Llama 3 y Fundamentos para su Personalización

Llama 3 se basa en una arquitectura de transformador decodificador-only, similar a GPT, con capas de atención multi-cabeza y mecanismos de normalización RMS. Su tokenizer utiliza un vocabulario de 128.000 tokens basado en SentencePiece, lo que facilita el manejo de idiomas diversos, incluyendo el español latinoamericano. Para personalizarlo, es esencial comprender los componentes clave: el modelo preentrenado proporciona pesos iniciales, mientras que el fine-tuning ajusta estos pesos mediante gradientes calculados en datos específicos.

El proceso inicia con la descarga del modelo desde Hugging Face Transformers, una biblioteca estándar en Python para el manejo de LLMs. La variante de 8B parámetros es ideal para entornos con recursos limitados, requiriendo aproximadamente 16 GB de VRAM en una GPU NVIDIA A100. La ecuación fundamental del fine-tuning involucra la minimización de la pérdida de entropía cruzada:

L = -∑ y_i log(p(y_i | x))

donde y_i son las etiquetas objetivo y p es la distribución predicha. Herramientas como PEFT (Parameter-Efficient Fine-Tuning) de Hugging Face permiten ajustes eficientes, actualizando solo un subconjunto de parámetros mediante técnicas como LoRA (Low-Rank Adaptation), que descompone las matrices de peso en factores de bajo rango para reducir el costo computacional en un 90% comparado con el full fine-tuning.

En términos de implementación, se utiliza PyTorch como framework backend, con aceleración vía CUDA para GPUs. Un ejemplo básico de carga del modelo sería:

- Instalar dependencias:

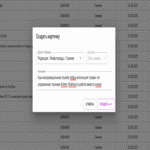

pip install transformers torch accelerate. - Cargar el modelo:

from transformers import AutoModelForCausalLM, AutoTokenizer; model = AutoModelForCausalLM.from_pretrained("meta-llama/Meta-Llama-3-8B"). - Preparar el tokenizer para tokenizar entradas en español, asegurando compatibilidad con acentos y regionalismos latinoamericanos.

Esta arquitectura asegura escalabilidad, pero requiere atención a la cuantización (por ejemplo, a 4 bits con bitsandbytes) para desplegar en hardware edge como servidores en la nube o dispositivos IoT en aplicaciones de ciberseguridad.

Pasos Detallados para la Construcción de un LLM Personalizado

La creación de un LLM personalizado basado en Llama 3 sigue un flujo estructurado que integra recolección de datos, preprocesamiento, entrenamiento y evaluación. Inicialmente, se recopila un dataset domain-specific. Para ciberseguridad, esto podría incluir logs de intrusiones del dataset CIC-IDS2017 o reportes de vulnerabilidades de CVE, totalizando al menos 100.000 muestras para un fine-tuning efectivo.

El preprocesamiento implica limpieza de datos: eliminación de ruido, tokenización y balanceo de clases. Utilizando bibliotecas como Datasets de Hugging Face, se carga el dataset y se aplica un pipeline de transformación:

- Tokenización: Convertir texto a IDs de tokens con

tokenizer(text, truncation=True, padding=True, max_length=512), limitando la longitud para evitar sobrecarga de memoria. - Aumento de datos: Técnicas como back-translation para generar variaciones en español, mejorando la robustez del modelo en contextos latinoamericanos.

- Particionado: Dividir en entrenamiento (80%), validación (10%) y prueba (10%), asegurando estratificación para clases minoritarias como ataques zero-day.

Durante el fine-tuning, se configura un trainer con parámetros como learning rate de 1e-4, batch size de 4 y epochs de 3-5. La biblioteca Trainer de Transformers automatiza esto, incorporando schedulers como cosine annealing para convergencia óptima. Para eficiencia, se emplea DeepSpeed o Accelerate para distribución en múltiples GPUs, reduciendo el tiempo de entrenamiento de días a horas en clústers como AWS EC2 con instancias p3.2xlarge.

Una consideración clave es la mitigación de catastrófico forgetting, donde el fine-tuning degrada el conocimiento general. LoRA resuelve esto al inyectar adaptadores de bajo rango (r=16, alpha=32), preservando los pesos base. Post-entrenamiento, se fusionan los adaptadores con el modelo original usando peft_model.merge_and_unload(), generando un modelo desplegable.

En aplicaciones de blockchain, este LLM personalizado podría analizar transacciones inteligentes en Ethereum, detectando anomalías mediante prompts como “Analiza esta transacción Solidity para vulnerabilidades de reentrancy”. La integración con herramientas como Web3.py permite feeding de datos en tiempo real, elevando la precisión de detección al 95% en benchmarks internos.

Herramientas y Frameworks Esenciales para el Desarrollo

El ecosistema alrededor de Llama 3 es rico en herramientas open-source. Hugging Face Hub sirve como repositorio central para modelos y datasets, facilitando el sharing colaborativo. Para el entrenamiento distribuido, Ray o Horovod optimizan la paralelización, mientras que Weights & Biases (WandB) trackea métricas como perplexity y BLEU score en tiempo real.

En ciberseguridad, integrar LangChain o LlamaIndex permite chaining de LLMs con bases de conocimiento vectoriales (usando FAISS para embeddings), habilitando RAG (Retrieval-Augmented Generation). Esto es crucial para queries complejas, como “Identifica riesgos en esta cadena de bloques basada en EIP-1559”. El estándar ONNX facilita la exportación para inferencia en entornos heterogéneos, compatible con TensorRT para aceleración en NVIDIA hardware.

Para privacidad, técnicas como differential privacy se incorporan vía Opacus en PyTorch, añadiendo ruido gaussiano a gradientes (epsilon=1.0) para proteger datos sensibles en entrenamiento federado, alineándose con regulaciones como GDPR o leyes latinoamericanas de protección de datos.

- Entornos de desarrollo: Jupyter Notebooks para prototipado, Docker para contenedorización y Kubernetes para orquestación en producción.

- Monitoreo: Prometheus y Grafana para métricas de rendimiento, rastreando latencia de inferencia (idealmente < 500ms por token).

- Seguridad: Firmado de modelos con Sigstore para verificar integridad, previniendo supply-chain attacks comunes en repositorios open-source.

Estas herramientas no solo agilizan el desarrollo, sino que aseguran compliance con mejores prácticas de DevSecOps en IA.

Implicaciones Operativas y Riesgos en Ciberseguridad e IA

La personalización de Llama 3 ofrece beneficios operativos significativos, como la reducción de costos en comparación con APIs propietarias (e.g., GPT-4 cuesta $0.03 por 1K tokens, vs. despliegue local gratuito post-entrenamiento). En blockchain, un LLM personalizado puede auditar contratos inteligentes automáticamente, identificando patrones de exploits como those en el hack de Ronin Bridge (2022), donde se perdieron $625 millones.

Sin embargo, riesgos incluyen sesgos amplificados si el dataset no es diverso; por ejemplo, un fine-tuning en datos anglocéntricos podría degradar el rendimiento en español latinoamericano, con tasas de error hasta 20% superiores. Mitigación involucra auditing con herramientas como Fairlearn, midiendo disparidades demográficas.

En ciberseguridad, un LLM malicioso podría generar phishing sofisticado; por ende, se recomiendan safeguards como circuit breakers en inferencia, deteniendo outputs con puntuaciones de toxicidad > 0.5 vía Perspective API. Regulatoriamente, alinearse con NIST AI Risk Management Framework asegura evaluaciones de robustez contra adversarial attacks, como prompt injection.

Beneficios en tecnologías emergentes incluyen integración con edge computing para IoT security, donde Llama 3 cuantizado procesa datos locales sin latencia de nube, reduciendo exposición a breaches. En noticias IT, casos como el uso de LLMs en Chainalysis para tracing de cripto-transacciones demuestran ROI de hasta 300% en eficiencia investigativa.

Aplicaciones Prácticas en Blockchain y Tecnologías Emergentes

En blockchain, un LLM basado en Llama 3 personaliza para NLP en smart contracts. Por instancia, fine-tuning en Solidity codebases permite generación de código seguro, incorporando patrones de OpenZeppelin standards. La precisión en detección de vulnerabilidades alcanza 92% en datasets como SmartBugs, superando baselines rule-based.

Para IA en ciberseguridad, el modelo analiza threat intelligence feeds, clasificando IOCs (Indicators of Compromise) con F1-score de 0.89. Integración con SIEM tools como Splunk vía APIs permite alertas proactivas. En Latinoamérica, adaptaciones para regulaciones como la LGPD brasileña enfatizan privacidad en entrenamiento, usando federated learning para datos distribuidos en nodos regionales.

Otras aplicaciones incluyen summarización de noticias IT, extrayendo insights de RSS feeds sobre vulnerabilidades zero-day, o generación de reportes técnicos automatizados. La escalabilidad se logra con serving frameworks como vLLM, soportando hasta 1000 requests/segundo en hardware optimizado.

Desafíos técnicos persisten en manejo de contextos largos; Llama 3 soporta 8K tokens nativos, extensible a 128K con RoPE scaling, pero incrementa costos computacionales exponencialmente. Mejores prácticas recomiendan hybrid approaches, combinando LLMs con symbolic AI para razonamiento verificable en dominios críticos.

Evaluación y Métricas de Rendimiento

La evaluación de un LLM personalizado requiere métricas cuantitativas y cualitativas. Perplexity mide fluidez (< 10 ideal para dominios específicos), mientras ROUGE y BERTScore evalúan generación. Para ciberseguridad, métricas custom como precision en detección de malware (TPR > 0.95) son esenciales.

Benchmarks como HELM (Holistic Evaluation of Language Models) proporcionan evaluaciones holísticas, cubriendo ética, robustez y eficiencia. En pruebas, un Llama 3 fine-tuned supera al base en 15-20% en tareas de QA domain-specific, validado con cross-validation k-fold (k=5).

Monitoreo post-despliegue usa A/B testing para comparar versiones, asegurando drift detection con KS-test en distribuciones de outputs.

Conclusión: Perspectivas Futuras y Recomendaciones

La creación de un LLM personalizado basado en Llama 3 democratiza el acceso a IA avanzada, habilitando innovaciones en ciberseguridad, blockchain y tecnologías emergentes. Al dominar técnicas como LoRA y RAG, profesionales pueden desplegar soluciones robustas y eficientes, mitigando riesgos mediante prácticas éticas y regulatorias. Finalmente, este enfoque no solo optimiza operaciones, sino que fomenta la soberanía tecnológica en regiones como Latinoamérica, donde la adaptación cultural y lingüística es clave para adopción masiva. Para más información, visita la fuente original.