Google Amplía su Sistema de Detección de Estafas para Notificaciones y Mensajes en Apps de Terceros

Introducción

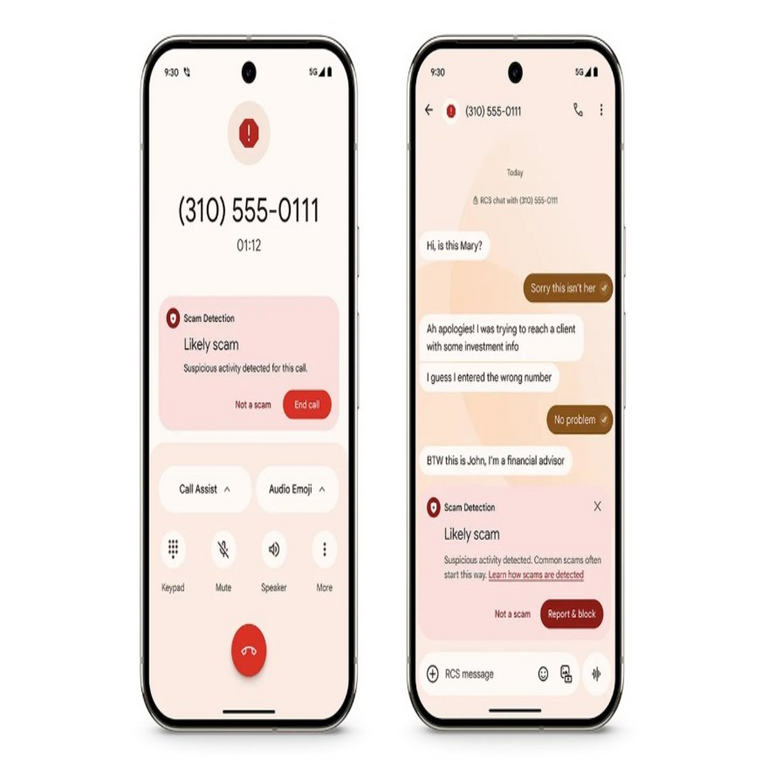

Google ha anunciado una actualización significativa en su sistema de detección de estafas, que tiene como objetivo mejorar la seguridad de los usuarios al interactuar con notificaciones y mensajes provenientes de aplicaciones de terceros. Este movimiento es parte del compromiso continuo de la compañía por fortalecer la ciberseguridad y proteger a sus usuarios frente a amenazas emergentes en el entorno digital.

Detalles Técnicos del Sistema Ampliado

La nueva funcionalidad se integrará dentro del ecosistema Android, permitiendo a los usuarios recibir alertas cuando se detecten potenciales estafas en mensajes que provienen de aplicaciones no oficiales. Esta capacidad se basa en algoritmos avanzados que analizan patrones y comportamientos típicos asociados con fraudes digitales.

- Detección Proactiva: El sistema utilizará inteligencia artificial (IA) para identificar mensajes sospechosos antes incluso de que el usuario los abra, proporcionando una capa adicional de protección.

- Análisis Contextual: Los algoritmos evaluarán el contexto del mensaje y la reputación del remitente para determinar su legitimidad.

- Avisos Personalizados: Los usuarios recibirán notificaciones específicas que explican por qué un mensaje ha sido marcado como potencialmente peligroso, lo que les permitirá tomar decisiones informadas.

Implicaciones Operativas

La implementación de esta tecnología no solo mejora la seguridad del usuario final, sino que también tiene implicaciones significativas para los desarrolladores de aplicaciones. Se espera que aquellos que operan en el espacio digital adopten prácticas más rigurosas para garantizar la legitimidad y seguridad de sus comunicaciones. Esto podría incluir:

- Mejora en la Verificación: Los desarrolladores deberán adoptar métodos más estrictos para verificar la identidad del remitente y asegurar sus canales de comunicación.

- Aumento en la Transparencia: Será fundamental proporcionar información clara sobre cómo se gestionan los datos personales dentro de las aplicaciones para ganar la confianza del usuario.

- Cumplimiento Normativo: La necesidad creciente por cumplir con regulaciones como el GDPR o leyes locales sobre protección al consumidor puede influir en cómo se diseñan las aplicaciones futuras.

Ciberamenazas Relacionadas

A pesar del avance tecnológico, las amenazas cibernéticas continúan evolucionando. Las estafas digitales son cada vez más sofisticadas, lo que exige soluciones proactivas e innovadoras. Algunas categorías comunes incluyen:

- Email Phishing: Intentos fraudulentos a través del correo electrónico que buscan robar información sensible.

- SMS Spoofing: Envío de mensajes SMS falsificados donde los atacantes se hacen pasar por entidades legítimas.

- Troyanos y Malware: Aplicaciones maliciosas diseñadas para robar datos o tomar control del dispositivo móvil.

CVE Relevantes

A medida que Google implementa nuevas medidas proactivas contra estafas digitales, es importante considerar vulnerabilidades recientes reportadas a través del Common Vulnerabilities and Exposures (CVE). Aunque no se detallaron CVEs específicos en este anuncio, mantenerse informado sobre las últimas vulnerabilidades es crucial para todos los actores involucrados en el ecosistema digital.

Conclusiones

La ampliación del sistema de detección de estafas por parte de Google representa un paso significativo hacia un entorno digital más seguro. La integración efectiva de inteligencia artificial y análisis contextual no solo protegerá a los usuarios finales sino también impulsará cambios positivos entre desarrolladores y empresas tecnológicas hacia prácticas más seguras. A medida que las ciberamenazas continúan evolucionando, es fundamental permanecer vigilantes e informados sobre las mejores prácticas en ciberseguridad.

Para más información visita la Fuente original.