Análisis del Ataque ClickFix en Redes WiFi Públicas

El reciente ataque denominado ClickFix ha puesto de manifiesto las vulnerabilidades inherentes a las redes WiFi públicas. Este tipo de ataque se presenta como una amenaza significativa, ya que permite a los atacantes interceptar comunicaciones y redirigir a los usuarios hacia sitios web maliciosos. A continuación, se detallan los aspectos técnicos, implicaciones operativas y medidas preventivas asociadas con este fenómeno.

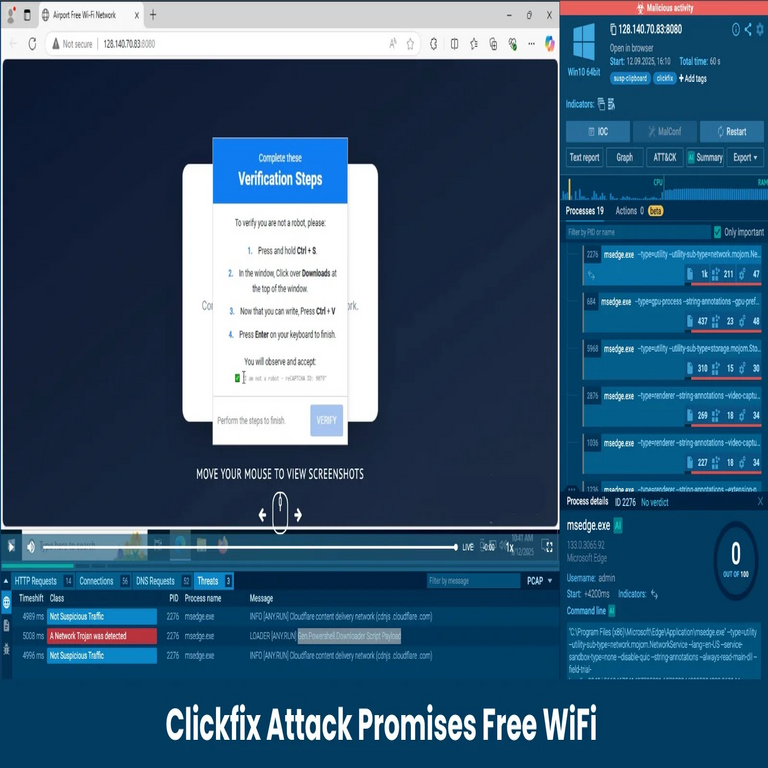

Descripción Técnica del Ataque ClickFix

El ataque ClickFix explota la configuración deficiente de las redes WiFi abiertas, particularmente en entornos públicos como cafés, aeropuertos y otras áreas donde el acceso a Internet es gratuito. Los atacantes utilizan técnicas de suplantación de identidad para redirigir a los usuarios desde páginas legítimas hacia sitios diseñados para robar información personal o introducir malware.

El proceso típico de un ataque ClickFix incluye los siguientes pasos:

- Intercepción: El atacante establece un punto de acceso (AP) que imita la red legítima. Esto se puede realizar utilizando herramientas como Kali Linux, que permite la creación de puntos de acceso falsos.

- Redirección: Una vez que el usuario se conecta al AP malicioso, todas sus solicitudes son manipuladas para redirigirlas a páginas controladas por el atacante.

- Captura de Credenciales: Las páginas falsas están diseñadas para parecer idénticas a las originales, engañando al usuario para que ingrese información sensible.

Implicaciones Operativas y Riesgos Asociados

Las implicaciones operativas del ataque ClickFix son significativas tanto para individuos como para organizaciones. Los riesgos incluyen:

- Pérdida de Datos Sensibles: La captura de credenciales puede resultar en pérdidas financieras o robo de identidad.

- Afectación Reputacional: Para empresas cuyos empleados son víctimas del ataque, la confianza del cliente puede verse comprometida.

- Cumplimiento Normativo: Las brechas de seguridad pueden llevar a sanciones por incumplimiento con regulaciones como el GDPR o la Ley Sarbanes-Oxley.

Tecnologías y Mejores Prácticas para Mitigación

Para contrarrestar ataques como ClickFix, es crucial implementar varias capas de defensa. A continuación se describen algunas tecnologías y mejores prácticas recomendadas:

- VPN (Red Privada Virtual): El uso de una VPN cifra todo el tráfico entre el dispositivo del usuario y el servidor VPN, dificultando así la interceptación por parte del atacante.

- Cifrado HTTPS: Asegurarse de que todas las conexiones web sean seguras mediante HTTPS ayuda a proteger la información durante su transmisión.

- Análisis Regular de Seguridad: Realizar auditorías periódicas sobre la seguridad en redes abiertas ayuda a identificar vulnerabilidades antes que sean explotadas.

- Educación al Usuario: Capacitar a los usuarios sobre los peligros asociados con las redes WiFi públicas puede reducir significativamente el riesgo; conocer cómo verificar enlaces y autenticidad es fundamental.

Conclusión

A medida que la conectividad sigue expandiéndose globalmente, los ataques como ClickFix resaltan la necesidad urgente de adoptar prácticas robustas en ciberseguridad. La combinación adecuada de tecnología, educación y políticas organizacionales puede mitigar efectivamente estos riesgos. Para más información visita la fuente original.