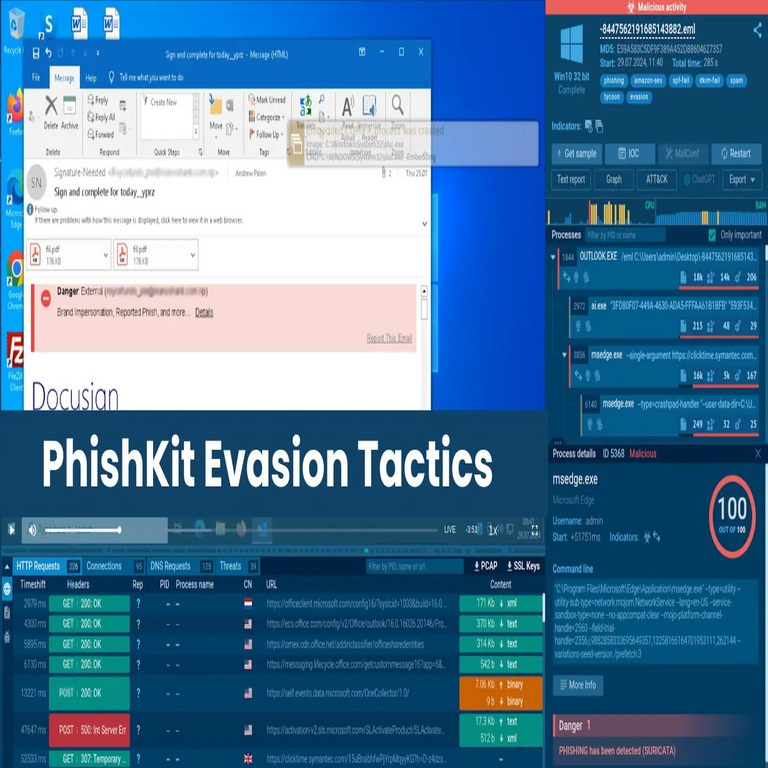

Tácticas de evasión de PhishKit: Lo que necesitas saber en este momento

La ciberseguridad se enfrenta continuamente a nuevas amenazas, y una de las más alarmantes es el malware conocido como PhishKit. Este conjunto de herramientas está diseñado para facilitar ataques de phishing, permitiendo a los cibercriminales eludir las defensas tradicionales mediante tácticas sofisticadas. Este artículo analizará las tácticas actuales de evasión utilizadas por PhishKit, sus implicaciones operativas y recomendaciones para mitigar sus efectos.

Descripción general del PhishKit

PhishKit es un marco versátil utilizado por atacantes para crear páginas web falsas que imitan a servicios legítimos. Estas páginas son diseñadas para engañar a los usuarios y robar credenciales sensibles. La popularidad del PhishKit radica en su facilidad de uso, lo que permite a los delincuentes incluso sin conocimientos técnicos profundos llevar a cabo ataques efectivos.

Tácticas de evasión implementadas por PhishKit

Las técnicas empleadas por PhishKit han evolucionado significativamente, haciéndolo más difícil de detectar. A continuación se presentan algunas tácticas clave:

- Uso de servicios en la nube: Los atacantes utilizan plataformas legítimas en la nube para alojar contenido malicioso, lo que dificulta la detección por parte de los sistemas de seguridad.

- Cambio dinámico de dominios: El uso frecuente de nuevos dominios y subdominios permite a los atacantes evadir listas negras y medidas preventivas.

- Ofuscación del código: Los scripts utilizados en las páginas fraudulentas están ofuscados para ocultar su verdadero propósito y dificultar el análisis estático.

- Spear phishing personalizado: Los atacantes personalizan los correos electrónicos dirigidos a objetivos específicos, aumentando la probabilidad de éxito al hacerlos parecer más legítimos.

- Aprovechamiento del uso móvil: Con el aumento del uso móvil, muchos ataques se optimizan para dispositivos móviles, utilizando técnicas específicas que son efectivas en estos entornos.

Implicaciones operativas

Las tácticas avanzadas utilizadas por PhishKit tienen varias implicaciones operativas significativas para organizaciones e individuos:

- Aumento del riesgo financiero: Las brechas resultantes pueden conducir a pérdidas financieras sustanciales debido al robo directo o el fraude con tarjetas.

- Deterioro reputacional: Las empresas afectadas pueden sufrir daños a su reputación debido a la exposición pública y la pérdida de confianza por parte de sus clientes.

- Costo elevado en defensa cibernética: Las organizaciones deben invertir recursos considerables en tecnologías avanzadas y formación continua para protegerse contra estas amenazas emergentes.

Estrategias recomendadas para mitigar el riesgo

Dada la naturaleza evolutiva del phishing y las tácticas empleadas por herramientas como PhishKit, es crucial adoptar un enfoque proactivo. Algunas estrategias recomendadas incluyen:

- Implementación de autenticación multifactor (MFA): Esto añade una capa adicional de seguridad al requerir múltiples formas de verificación antes de conceder acceso.

- Capacitación continua sobre concientización acerca del phishing: Educar a empleados y usuarios sobre cómo identificar correos electrónicos sospechosos puede reducir significativamente el riesgo.

- Análisis regular del tráfico web: Utilizar soluciones avanzadas que analicen patrones anómalos puede ayudar a detectar actividades sospechosas antes que causen daños significativos.

Tendencias futuras en las tácticas de phishing

A medida que las tecnologías continúan evolucionando, también lo hacen las técnicas utilizadas por los ciberdelincuentes. Se anticipa un aumento en el uso del aprendizaje automático e inteligencia artificial para automatizar ataques personalizados. Estas tecnologías pueden mejorar aún más la eficacia y eficiencia del phishing dirigido, haciendo esencial que las organizaciones se mantengan alertas frente a estas tendencias emergentes.

Conclusiones

A medida que la amenaza presentada por PhishKit se intensifica debido a sus sofisticadas tácticas evasivas, es imperativo que tanto individuos como organizaciones fortalezcan sus medidas defensivas. La implementación proactiva de estrategias robustas no solo mitigará riesgos inmediatos sino también preparará mejor ante futuros desafíos cibernéticos. Para más información visita la Fuente original.