NIST Mejora los Controles de Seguridad para un Patching Efectivo

Introducción

El Instituto Nacional de Estándares y Tecnología (NIST) ha actualizado recientemente sus controles de seguridad, específicamente en el contexto del patching, con el objetivo de fortalecer la resiliencia cibernética de las organizaciones. Estas mejoras son parte del marco más amplio conocido como NIST Cybersecurity Framework y tienen implicaciones significativas para la gestión de vulnerabilidades en sistemas y aplicaciones.

Mejoras en los Controles de Seguridad

Las actualizaciones introducidas por NIST se centran en una serie de controles que buscan optimizar el proceso de aplicación de parches. Entre las principales características se destacan:

- Automatización del Patching: Se enfatiza la necesidad de automatizar el proceso para reducir errores humanos y garantizar que los parches se apliquen en un tiempo razonable.

- Evaluación Continua: Las organizaciones deben implementar métodos para evaluar continuamente la eficacia del patching, lo que implica monitorear no solo la implementación, sino también el impacto en la seguridad general.

- Categorización de Vulnerabilidades: NIST recomienda categorizar las vulnerabilidades según su gravedad y el riesgo que representan para priorizar adecuadamente qué parches aplicar primero.

- Documentación Exhaustiva: La documentación precisa sobre las aplicaciones y sistemas donde se aplican los parches es crucial para facilitar auditorías y revisiones futuras.

Implicaciones Operativas y Regulatorias

Las nuevas directrices del NIST no solo afectan a las operaciones internas de una organización, sino que también tienen implicaciones regulatorias. Cumplir con estos estándares puede ser un requisito clave para cumplir con normativas específicas del sector, como la Ley Sarbanes-Oxley (SOX) o el Reglamento General de Protección de Datos (GDPR) en Europa. La falta de cumplimiento podría resultar en sanciones significativas.

Análisis de Riesgos y Beneficios

A continuación se detallan algunos riesgos asociados con la falta adecuada aplicación de parches, así como los beneficios derivados del cumplimiento con las nuevas recomendaciones:

- Riesgos:

- Aumento en la exposición a ataques cibernéticos debido a vulnerabilidades no parcheadas.

- Pérdida potencial de datos sensibles o confidenciales por brechas en la seguridad.

- Dificultades operativas resultantes de interrupciones causadas por malware o exploits conocidos.

- Beneficios:

- Aumento significativo en la postura general de seguridad cibernética al aplicar parches regularmente.

- Mantenimiento continuo del cumplimiento normativo, evitando sanciones legales o económicas.

- Ahorro potencial en costos relacionados con incidentes cibernéticos al mitigar riesgos proactivamente.

Tecnologías Mencionadas

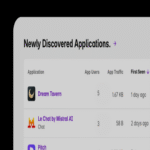

NIST ha hecho hincapié en el uso eficaz tanto de herramientas como tecnologías emergentes que pueden facilitar un mejor proceso de patching. Algunas tecnologías relevantes incluyen:

- Sistemas Automatizados para Gestión de Parcheo (APM): Estas soluciones permiten programar automáticamente los tiempos para aplicar actualizaciones críticas sin intervención manual constante.

- Análisis Predictivo: Herramientas que utilizan inteligencia artificial para predecir qué vulnerabilidades podrían ser explotadas basándose en tendencias históricas y patrones actuales dentro del panorama amenazante.

CVE Relevantes

A medida que se desarrollan nuevas vulnerabilidades cada día, es crucial estar al tanto e implementar estrategias efectivas basadas en información actualizada sobre CVEs. Aunque este artículo no menciona CVEs específicos, es importante consultar bases como MITRE CVE para obtener información detallada sobre vulnerabilidades relevantes a tu infraestructura tecnológica.

Conclusión

La reciente mejora por parte del NIST a los controles relacionados con el patching subraya su importancia crítica dentro del panorama actual cibernético. A medida que las amenazas evolucionan rápidamente, adoptar estos estándares permitirá a las organizaciones fortalecer su postura frente a ataques cibernéticos. Para más información visita la Fuente original.