El lado oscuro de las eSIM: implicaciones en la seguridad

Las tarjetas SIM embebidas, o eSIM, han revolucionado la forma en que los dispositivos móviles se conectan a redes. Sin embargo, su adopción también ha traído consigo preocupaciones significativas en materia de seguridad. Este artículo explora las implicaciones de seguridad asociadas con la tecnología eSIM y cómo estas afectan tanto a usuarios como a proveedores de servicios.

¿Qué son las eSIM?

Las eSIM son versiones digitales de las tarjetas SIM tradicionales. A diferencia de las SIM físicas, que requieren ser insertadas o cambiadas manualmente, las eSIM están integradas dentro del dispositivo y pueden ser programadas y reprogramadas remotamente. Esto permite una mayor flexibilidad para los usuarios, quienes pueden cambiar de operador sin necesidad de adquirir una nueva tarjeta física.

Ventajas y desventajas de las eSIM

- Ventajas:

- Flexibilidad: Los usuarios pueden cambiar fácilmente entre diferentes planes y operadores.

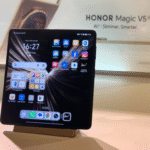

- Ahorro de espacio: Al eliminar la necesidad de una ranura física, los fabricantes pueden optimizar el diseño del hardware.

- Manejo remoto: Los operadores pueden gestionar sus servicios sin intervención física del usuario.

- Desventajas:

- Vulnerabilidades potenciales: Las conexiones remotas necesarias para programar la eSIM pueden ser susceptibles a ataques cibernéticos.

- Dificultad en la recuperación: En caso de un ataque exitoso o pérdida del acceso, recuperar el control sobre la eSIM puede ser complicado.

Ciberamenazas asociadas con las eSIM

A medida que la tecnología avanza, también lo hacen los métodos utilizados por los atacantes. Algunas amenazas específicas relacionadas con las eSIM incluyen:

- SIM Swapping: Este ataque implica que un atacante engañe al proveedor para transferir el número telefónico a una SIM bajo su control. Aunque es más común con SIM físicas, se han reportado incidentes donde se aplicó esta técnica en dispositivos con eSIM.

- Ataques Man-in-the-Middle (MitM): Conectarse a redes no seguras puede exponer datos sensibles durante el proceso de activación o gestión remota de la eSIM.

- Troyanos y malware: Aplicaciones maliciosas podrían intentar interceptar comunicaciones o acceder a configuraciones críticas relacionadas con la administración de la eSIM.

Métodos para mitigar riesgos

A pesar del panorama amenazante que presentan las eSIM, existen varias estrategias que tanto usuarios como proveedores pueden adoptar para mejorar la seguridad:

- Aumento en la autenticación multifactor (MFA): Implementar MFA reduce significativamente el riesgo asociado al acceso no autorizado a cuentas vinculadas a números telefónicos.

- Cifrado robusto: Asegurar que todas las comunicaciones relacionadas con el manejo remoto sean cifradas adecuadamente es fundamental para proteger datos sensibles durante su transmisión.

- Análisis continuo y auditorías: Realizar auditorías regulares sobre prácticas de seguridad puede ayudar a identificar vulnerabilidades antes que sean explotadas por atacantes.

Implicaciones regulatorias y futuras consideraciones

Dada su naturaleza digital y remota, el uso creciente de tecnologías como las eSIM exige un enfoque más riguroso hacia regulaciones relacionadas con privacidad y protección al consumidor. Las autoridades deben establecer marcos regulatorios adecuados que aborden estos nuevos desafíos tecnológicos sin obstaculizar la innovación. Además, será crucial educar a los consumidores sobre los riesgos asociados con el uso de este tipo de tecnología para fomentar mejores prácticas en ciberseguridad.

Conclusión

A medida que avanzamos hacia un futuro cada vez más interconectado donde las tecnologías como las eSIM se convierten en norma, es imperativo reconocer tanto sus beneficios como sus riesgos asociados. La colaboración entre fabricantes, proveedores y reguladores será esencial para crear un ecosistema seguro alrededor del uso de estas tecnologías emergentes. Para más información visita la Fuente original.