Amazon interrumpe operaciones de APT29 en ataques de watering hole

Introducción

Recientemente, Amazon Web Services (AWS) ha revelado haber interrumpido las operaciones del grupo de amenazas persistentes avanzadas (APT) conocido como APT29, vinculado a Rusia. Este grupo es conocido por su sofisticación y por llevar a cabo campañas de ciberespionaje dirigidas a diversos sectores, incluidos gobiernos y empresas tecnológicas. La intervención de AWS se centró en desmantelar una infraestructura que se utilizaba para llevar a cabo ataques de watering hole, un método que compromete sitios web legítimos para infectar a los visitantes con malware.

Descripción técnica del ataque

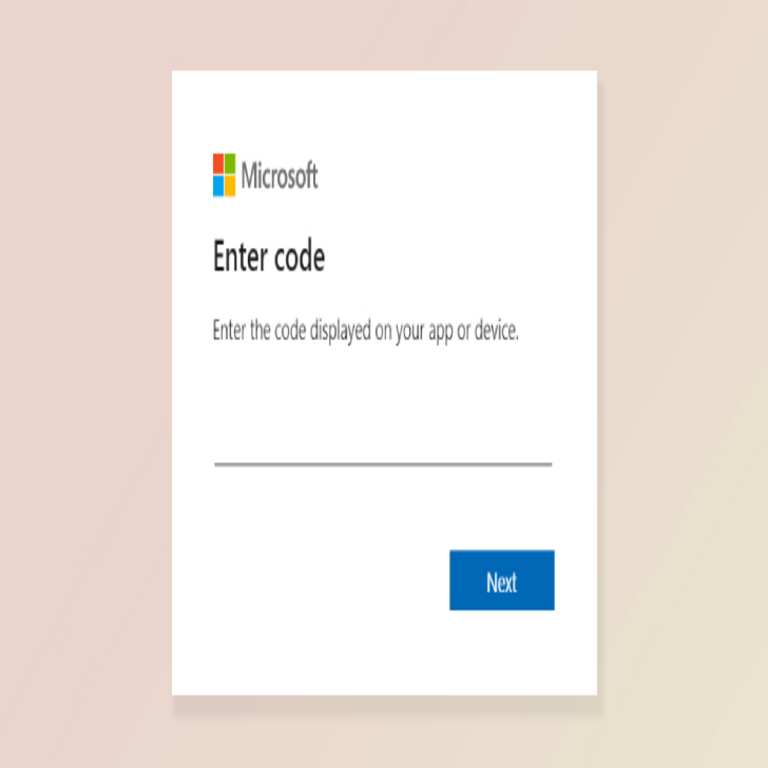

Los ataques de watering hole son una técnica donde los atacantes identifican y comprometen sitios web frecuentados por sus objetivos. En este caso, APT29 utilizó un sitio específico relacionado con la seguridad cibernética como punto de entrada. Una vez comprometido, los visitantes del sitio eran dirigidos a descargar malware sin su consentimiento.

La operación fue facilitada mediante el uso de servidores maliciosos que imitaban el comportamiento legítimo del sitio. Esto permitió a APT29 ejecutar scripts en el navegador del usuario que aprovechaban vulnerabilidades conocidas, lo que resulta en la ejecución remota de código (RCE).

Tecnologías implicadas y respuesta de Amazon

AWS empleó diversas tecnologías y herramientas para detectar y mitigar esta amenaza. Algunas de las estrategias utilizadas incluyen:

- Análisis de tráfico: Monitoreo constante del tráfico entrante y saliente para identificar patrones inusuales asociados con actividades maliciosas.

- Detección basada en firmas: Uso de bases de datos actualizadas que contienen firmas conocidas de malware utilizado por grupos como APT29.

- Técnicas heurísticas: Implementación de algoritmos que analizan el comportamiento del software en tiempo real para detectar actividades sospechosas.

- Aislamiento inmediato: Desconexión rápida e inmediata de los servidores comprometidos para evitar la propagación del ataque.

Implicaciones operativas y regulatorias

La intervención efectiva por parte de AWS subraya la importancia crítica que tienen las plataformas en la defensa contra ciberamenazas avanzadas. Para las organizaciones dependientes del ecosistema digital, esto resalta la necesidad imperiosa no solo de adoptar medidas preventivas robustas sino también contar con planes adecuados para responder ante incidentes.

A nivel regulatorio, la acción tomada podría influir en nuevas normativas sobre protección cibernética y manejo responsable por parte de proveedores tecnológicos frente a amenazas emergentes. Se espera un mayor escrutinio sobre cómo las empresas gestionan sus infraestructuras digitales y responden ante brechas potenciales.

CVE relevantes

Aunque no se mencionaron CVEs específicos relacionados directamente con esta campaña, es crucial estar al tanto del seguimiento continuo sobre vulnerabilidades críticas relacionadas con software ampliamente utilizado. Protegerse contra CVEs conocidos es esencial para mitigar riesgos asociados con ataques similares.

Conclusión

La interrupción llevada a cabo por Amazon contra APT29 resalta no solo el nivel creciente de sofisticación entre los grupos cibercriminales, sino también la capacidad proactiva necesaria dentro del sector tecnológico para defenderse contra tales amenazas. Las organizaciones deben permanecer vigilantes e implementar prácticas sólidas en materia cibernética mientras continúan evolucionando sus defensas frente al panorama cambiante del cibercrimen. Para más información visita la Fuente original.