Análisis del ataque BadSuccessor: Implicaciones y Respuestas en Ciberseguridad

Recientemente, se ha identificado un nuevo tipo de ataque conocido como BadSuccessor, que afecta a sistemas operativos y aplicaciones ampliamente utilizados. Este ataque se centra en la explotación de vulnerabilidades presentes en los parches de seguridad, lo que permite a los cibercriminales llevar a cabo actividades maliciosas incluso después de que las actualizaciones se hayan aplicado. En este artículo, analizaremos las características técnicas de este ataque, sus implicaciones operativas y regulatorias, así como las estrategias recomendadas para mitigar sus efectos.

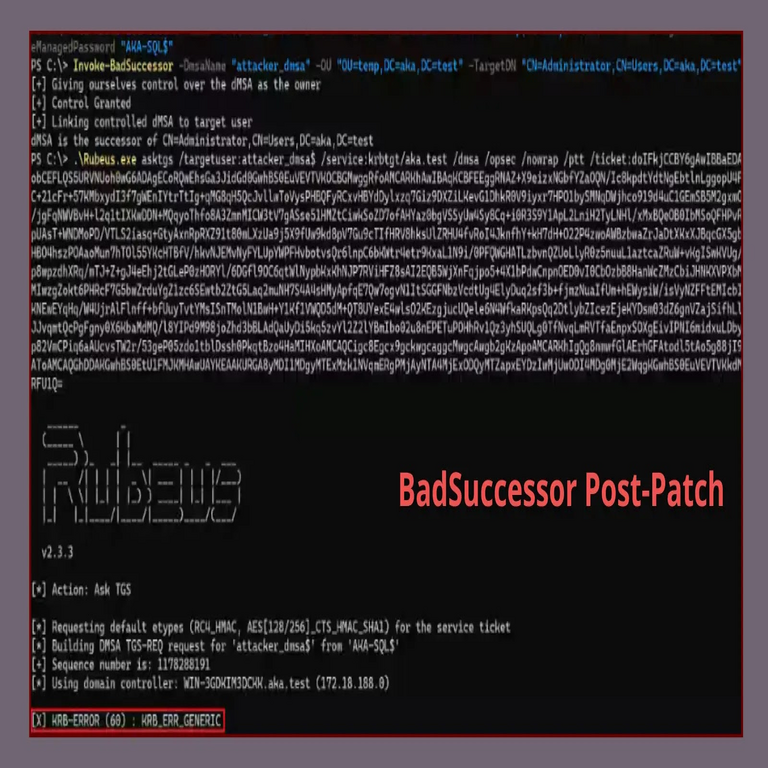

Descripción Técnica del Ataque

BadSuccessor se basa en la modificación de procesos críticos dentro del sistema operativo tras la aplicación de parches. Utiliza técnicas avanzadas para evadir mecanismos de detección convencionales. Algunos aspectos técnicos clave incluyen:

- Explotación Post-Patch: El ataque aprovecha errores en el proceso de parcheo para insertar código malicioso sin ser detectado.

- Técnicas de Persistencia: Los atacantes utilizan métodos para asegurar que su código malicioso persista incluso después de reinicios o nuevas actualizaciones.

- Evasión de Detección: Implementa tácticas que dificultan su identificación por software antivirus y sistemas de detección de intrusiones (IDS).

Implicaciones Operativas

La aparición del ataque BadSuccessor plantea serios desafíos operativos para las organizaciones. Las implicaciones incluyen:

- Aumento del Riesgo: Las organizaciones pueden ver un incremento significativo en el riesgo asociado a la seguridad informática debido a la naturaleza insidiosa del ataque.

- Dificultades en la Respuesta a Incidentes: La complejidad del ataque puede complicar los esfuerzos por identificar y mitigar sus efectos una vez que ha ocurrido.

- Costo Financiero: Los incidentes derivados pueden resultar costosos, tanto por pérdida directa como por gastos asociados a la recuperación y fortalecimiento post-incidente.

Estrategias Recomendadas para Mitigación

A fin de protegerse contra el ataque BadSuccessor y otros similares, es fundamental implementar una serie de medidas preventivas. Estas incluyen:

- Auditorías Regulares: Realizar auditorías periódicas sobre la aplicación de parches y el estado general del sistema es esencial para detectar posibles vulnerabilidades.

- Sistemas Avanzados de Detección: Invertir en soluciones avanzadas que utilicen inteligencia artificial (IA) para identificar patrones anómalos puede ayudar a detectar este tipo de ataques con mayor eficacia.

- Cultura Organizacional Fuerte en Seguridad: Fomentar una cultura centrada en la ciberseguridad entre todos los empleados puede reducir significativamente el riesgo asociado al comportamiento humano inadecuado.

Implicaciones Regulatorias

A medida que los ataques como BadSuccessor se vuelven más comunes, también surgen importantes consideraciones regulatorias. Las organizaciones deben cumplir con normativas cada vez más estrictas relacionadas con la protección de datos y la ciberseguridad. Algunos puntos relevantes son:

- Cumplimiento Normativo: Las organizaciones deben asegurarse no solo de aplicar parches, sino también documentar adecuadamente su proceso y acciones tomadas ante incidentes relacionados con ciberseguridad.

- Sanciones Potenciales: La falta de cumplimiento podría resultar en sanciones severas bajo regulaciones como GDPR o CCPA, lo cual resalta la importancia crítica del cumplimiento proactivo.

Conclusión

El análisis del ataque BadSuccessor subraya la necesidad urgente de fortalecer las defensas cibernéticas dentro de las organizaciones contemporáneas. La implementación efectiva de estrategias preventivas y correctivas es esencial no solo para salvaguardar activos críticos sino también para cumplir con obligaciones regulatorias emergentes. A medida que evolucionan las amenazas, también debe hacerlo nuestra capacidad para detectarlas y responder adecuadamente.

Para más información visita la Fuente original.