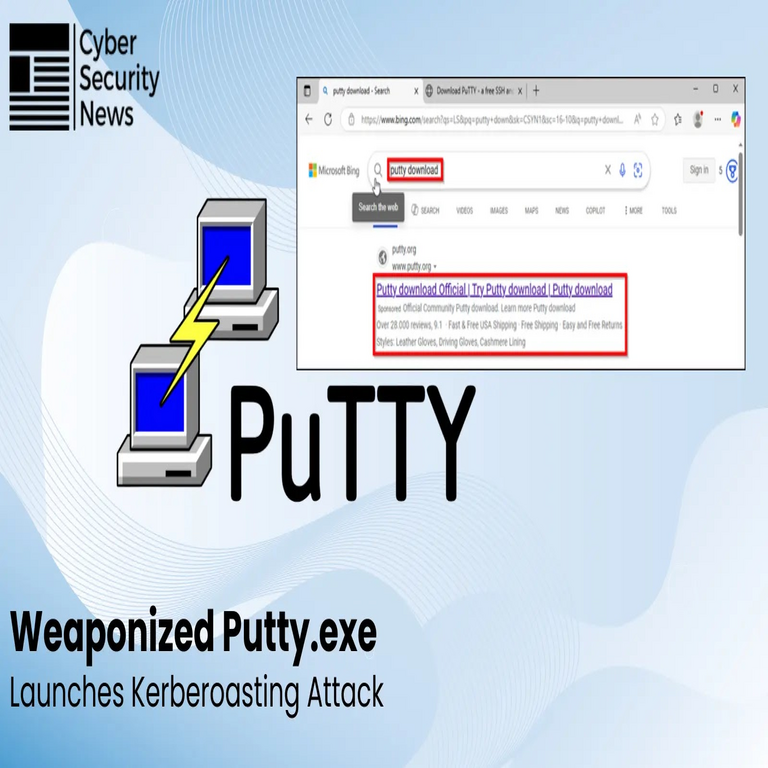

Explotación de Vulnerabilidades en Bing Ads a través de Putty

Recientemente, se ha identificado una campaña de ciberataques que utiliza Bing Ads como vector para la distribución de un software malicioso. Este ataque se realiza mediante la integración de un programa conocido como Putty, que es ampliamente utilizado para conexiones SSH y Telnet. La combinación de estas herramientas ha permitido a los atacantes desplegar un payload diseñado para comprometer sistemas y robar información sensible.

Análisis Técnico del Ataque

La técnica empleada en este ataque implica la creación de anuncios fraudulentos en Bing Ads, donde los usuarios son dirigidos a sitios web maliciosos. Al interactuar con estos anuncios, los usuarios son inducidos a descargar versiones manipuladas del software Putty, las cuales contienen código malicioso. Este enfoque aprovecha la confianza que muchos usuarios tienen en software legítimo.

- Uso de Bing Ads: Los atacantes diseñan anuncios que parecen legítimos y que redirigen a una página controlada por ellos.

- Infección mediante Putty: Una vez que el usuario descarga e instala el programa comprometido, se ejecuta el código malicioso.

- Pérdida de datos: El malware puede acceder a información confidencial almacenada en el sistema o interceptar credenciales ingresadas por el usuario.

Tecnologías Involucradas

El ataque destaca la intersección entre publicidad digital y ciberseguridad. Las tecnologías involucradas incluyen:

- Bing Ads: Plataforma publicitaria utilizada para difundir anuncios maliciosos.

- Putty: Herramienta legítima utilizada para conexiones seguras, pero explotada en este contexto.

- Código Malicioso: Software diseñado para infiltrarse en sistemas operativos y realizar acciones no autorizadas.

Implicaciones Operativas y Regulatorias

A medida que las campañas publicitarias digitales continúan creciendo, es crucial que las empresas implementen medidas robustas para detectar y mitigar ataques similares. Esto incluye tanto aspectos técnicos como operativos:

- Análisis continuo: Es fundamental realizar auditorías regulares sobre las plataformas publicitarias utilizadas.

- Cumplimiento normativo: Las organizaciones deben asegurar que cumplen con regulaciones locales e internacionales relacionadas con la protección de datos y privacidad del usuario.

- Estrategias proactivas: Implementar soluciones avanzadas de detección y respuesta ante incidentes puede ayudar a prevenir compromisos futuros.

Estrategias de Mitigación

A continuación se presentan algunas estrategias recomendadas para mitigar el riesgo asociado con esta amenaza:

- Ciberseguridad educativa: Capacitar a los empleados sobre los riesgos asociados con descargas no verificadas es esencial.

- Sistemas actualizados: Mantener todos los sistemas operativos y aplicaciones actualizadas reduce la posibilidad de explotación por vulnerabilidades conocidas.

- Análisis del tráfico web: Implementar soluciones que analicen patrones inusuales en el tráfico puede ayudar a identificar ataques antes que sean efectivos.

Cierre del Análisis

A medida que las técnicas utilizadas por los atacantes evolucionan, es vital que tanto individuos como organizaciones se mantengan informados sobre las amenazas emergentes. La explotación de plataformas publicitarias como Bing Ads para distribuir malware representa un desafío significativo dentro del ámbito cibernético actual. Para más información visita la Fuente original.