Análisis de la Amenaza de Phishing en Gmail mediante Inyección de Prompt

Introducción

La ciberseguridad es un aspecto crucial en el entorno digital actual, donde los ataques de phishing continúan evolucionando. Un nuevo enfoque que ha surgido es el uso de la inyección de prompt para ejecutar ataques dirigidos a usuarios de Gmail. Este artículo analiza las implicaciones técnicas y operativas de esta técnica, así como las medidas que se pueden tomar para mitigar estos riesgos.

Contexto del Phishing

El phishing es una técnica utilizada por ciberdelincuentes para engañar a los usuarios y hacer que revelen información confidencial, como credenciales de acceso o datos financieros. Tradicionalmente, esto se lograba mediante correos electrónicos fraudulentos que parecían provenir de fuentes confiables. Sin embargo, la inyección de prompt presenta un nuevo vector que puede ser más difícil de detectar.

Técnica de Inyección de Prompt

La inyección de prompt implica manipular el flujo normal del software para ejecutar comandos o scripts maliciosos. En el caso específico del phishing en Gmail, los atacantes pueden utilizar este método para inducir a los usuarios a realizar acciones no intencionadas dentro del entorno de Gmail, como enviar información sensible o realizar transferencias no autorizadas.

Mecanismo Operativo

- Identificación del objetivo: Los atacantes seleccionan un grupo específico de usuarios basándose en su perfil y actividad.

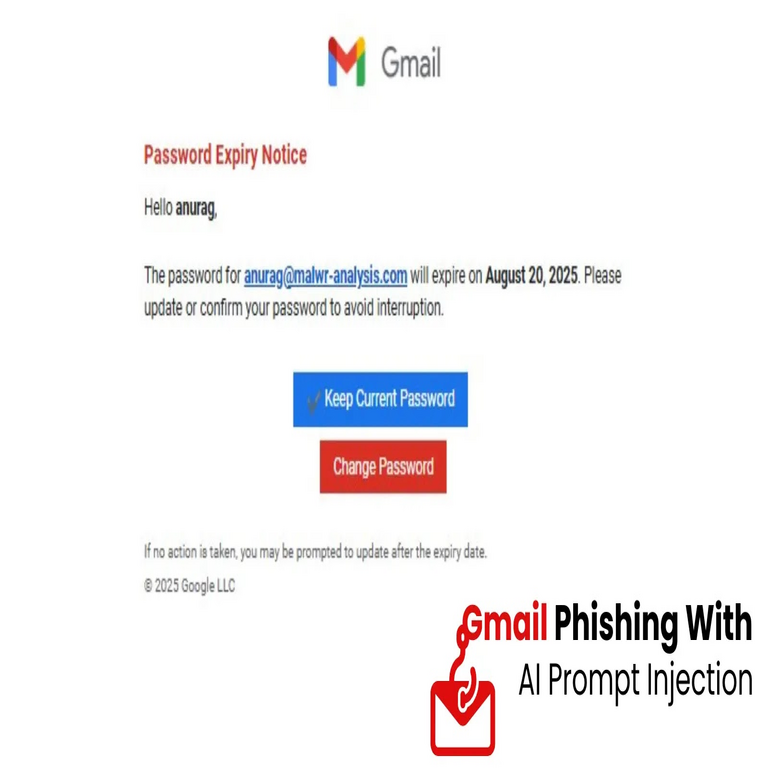

- Creación del mensaje engañoso: Se diseñan correos electrónicos que imitan comunicaciones legítimas, incluyendo enlaces o botones interactivos.

- Ejecución del ataque: Al hacer clic en los enlaces o botones, el usuario es llevado a un script malicioso que utiliza inyecciones para manipular su sesión activa.

- Extracción de información: El script puede capturar credenciales y datos sensibles sin que el usuario sea consciente del ataque.

Implicaciones Técnicas

El uso de la inyección de prompt en ataques phishing representa un desafío significativo para las defensas tradicionales basadas en firma. Las técnicas convencionales suelen depender del reconocimiento automático y manual de patrones maliciosos, lo cual puede ser menos efectivo frente a métodos más sofisticados como la inyección. Además, la naturaleza dinámica y adaptable del ataque dificulta su detección antes o durante su ejecución.

Estrategias Preventivas

A continuación se presentan algunas estrategias recomendadas para mitigar los riesgos asociados con esta forma avanzada de phishing:

- Educación y concienciación: Capacitar a los empleados sobre las señales comunes del phishing y cómo reaccionar ante correos sospechosos puede reducir significativamente el riesgo.

- Aumento en la autenticación multifactor (MFA): Implementar MFA puede agregar una capa adicional de seguridad al requerir múltiples formas de verificación antes del acceso a cuentas sensibles.

- Análisis constante: Monitorear las actividades anómalas dentro del entorno corporativo puede ayudar a identificar patrones potencialmente peligrosos antes que se materialicen en daños significativos.

- Mantenimiento actualizado: Asegurarse siempre que todos los sistemas estén actualizados con parches recientes minimiza vulnerabilidades explotables por atacantes.

Cumplimiento Normativo

Dada la creciente incidencia y sofisticación en ataques cibernéticos como el phishing mediante inyección, es vital considerar las implicaciones regulatorias. Las organizaciones deben cumplir con normativas como GDPR o CCPA, lo cual incluye tener protocolos efectivos para proteger datos personales e informar sobre brechas cuando estas ocurren. El incumplimiento podría resultar no solo en sanciones financieras significativas sino también daño reputacional prolongado.

Conclusión

A medida que las amenazas cibernéticas evolucionan hacia métodos más avanzados como la inyección por prompt dentro del contexto del phishing dirigido a Gmail, es esencial adoptar una postura proactiva frente a la seguridad cibernética. La implementación efectiva de estrategias preventivas combinada con formación continua puede ayudar significativamente a reducir el riesgo asociado con estas tácticas maliciosas. Para más información visita la Fuente original.