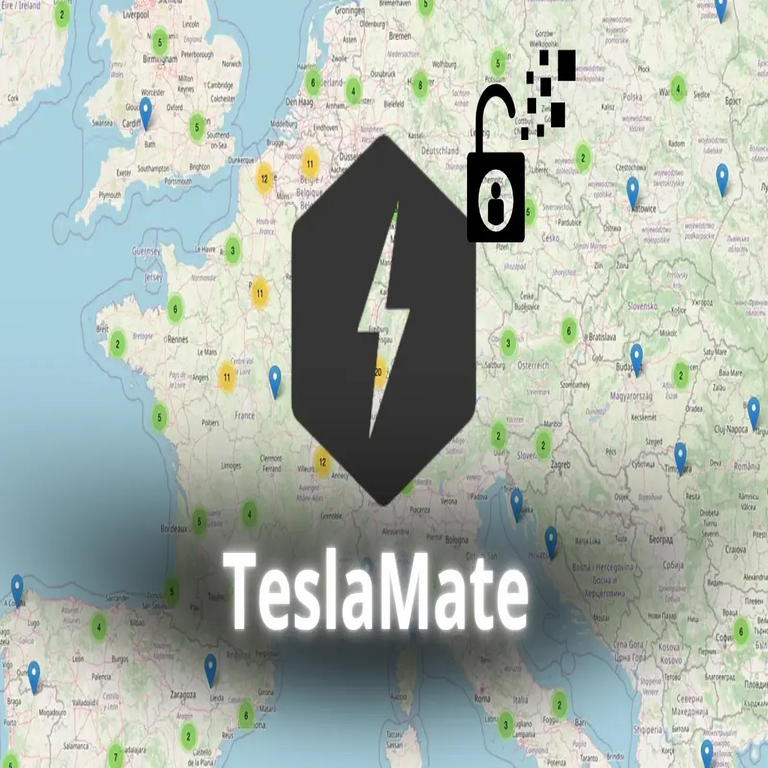

Cientos de Servidores Teslamate Expuestos: Riesgos Críticos de Privacidad y Seguridad para Propietarios de Tesla

Recientes hallazgos han revelado que más de 2,500 instancias de Teslamate, una herramienta de registro de datos de código abierto para vehículos Tesla, se encuentran expuestas públicamente en internet sin requerir autenticación. Esta exposición representa un riesgo significativo para la privacidad y seguridad de los propietarios de vehículos Tesla, ya que Teslamate recopila una vasta cantidad de información sensible sobre el uso del vehículo y los hábitos de conducción.

Qué es Teslamate y su Propósito

Teslamate es una solución de código abierto diseñada para que los propietarios de Tesla puedan recopilar, almacenar y visualizar datos detallados de sus vehículos. Utiliza una arquitectura basada en Docker, comúnmente desplegada en entornos de autoalojamiento como Raspberry Pi. La herramienta integra componentes como Grafana para la visualización de datos y InfluxDB para el almacenamiento de series temporales, permitiendo a los usuarios monitorear aspectos como:

- Ubicación en tiempo real y historial de viajes.

- Comportamiento de conducción (velocidad, aceleración, frenado).

- Estado de la batería y eficiencia energética.

- Historial de carga y consumo de energía.

- Estadísticas detalladas sobre el uso del vehículo.

Su propósito principal es ofrecer a los usuarios un control granular y una visión profunda sobre el rendimiento y el uso de su Tesla, sin depender de servicios de terceros.

La Vulnerabilidad: Exposición de Datos Sensibles

La vulnerabilidad principal radica en la configuración incorrecta de las instancias de Teslamate. Muchos usuarios despliegan la aplicación sin implementar medidas de seguridad básicas, como la autenticación de acceso o la restricción de acceso a la red. Esto permite que cualquier persona con conocimiento de la dirección IP pública de un servidor Teslamate acceda a la interfaz de Grafana y, por ende, a todos los datos recopilados sin necesidad de credenciales.

Investigadores de ciberseguridad han identificado más de 2,500 de estas instancias accesibles públicamente. La información expuesta incluye no solo datos técnicos del vehículo, sino también información altamente personal y sensible que puede ser utilizada para fines maliciosos:

- Ubicación en tiempo real: Permite el seguimiento en vivo del vehículo y, por extensión, del propietario.

- Historial de viajes: Revela patrones de movimiento, lugares visitados y rutinas diarias.

- Hábitos de conducción: Puede inferir información sobre el estilo de vida del propietario.

- Datos de carga: Indica cuándo y dónde se carga el vehículo, lo que puede revelar la ubicación de la residencia o el lugar de trabajo.

Implicaciones de Seguridad y Privacidad

La exposición de estos datos conlleva graves implicaciones:

- Violación de la privacidad: La recopilación y exposición de datos de ubicación y hábitos de conducción constituye una invasión directa de la privacidad del individuo.

- Riesgos de seguridad física: La información de ubicación en tiempo real y los patrones de viaje pueden ser explotados por actores maliciosos para planificar robos de vehículos, allanamientos de morada (sabiendo cuándo el propietario no está en casa) o incluso acoso.

- Perfilado de usuarios: Los datos agregados pueden ser utilizados para crear perfiles detallados de los propietarios de Tesla, lo que podría ser de interés para fines comerciales no éticos o para ataques de ingeniería social más sofisticados.

- Exposición de infraestructura: La accesibilidad a la interfaz de Grafana podría, en algunos casos, revelar información sobre la infraestructura de red subyacente o abrir puertas a ataques más complejos si existen otras vulnerabilidades en los componentes de Teslamate o en el sistema operativo anfitrión.

Recomendaciones para la Mitigación

Para los usuarios de Teslamate y cualquier persona que aloje aplicaciones con datos sensibles, es imperativo implementar las siguientes medidas de seguridad:

- Restricción de acceso a la red: Configurar un firewall para permitir el acceso a la instancia de Teslamate solo desde direcciones IP de confianza (por ejemplo, la red doméstica del usuario) o bloquear el acceso desde internet por completo.

- Uso de VPN: Acceder a la instancia de Teslamate a través de una Red Privada Virtual (VPN) para asegurar que todo el tráfico esté cifrado y que el acceso se realice solo desde la red interna.

- Autenticación robusta: Implementar una capa de autenticación fuerte para el acceso a la interfaz de Grafana. Esto puede incluir el uso de contraseñas complejas, autenticación de dos factores (2FA) o integración con sistemas de identidad existentes.

- Actualizaciones regulares: Mantener Teslamate, Docker, Grafana, InfluxDB y el sistema operativo subyacente actualizados con los últimos parches de seguridad.

- Segmentación de red: Si es posible, aislar la instancia de Teslamate en una red o VLAN separada para limitar el impacto en caso de una brecha.

- Auditorías de seguridad: Realizar revisiones periódicas de la configuración de seguridad y los registros de acceso para detectar cualquier actividad sospechosa.

Conclusión

La exposición de servidores Teslamate subraya la importancia crítica de una configuración de seguridad adecuada para cualquier aplicación autoalojada, especialmente aquellas que manejan datos personales sensibles. Si bien las herramientas de código abierto como Teslamate ofrecen un gran valor y control a los usuarios, la responsabilidad de asegurar la infraestructura recae directamente en el operador. La negligencia en la configuración de seguridad puede tener consecuencias graves, comprometiendo la privacidad y la seguridad física de los individuos. Es fundamental que los usuarios adopten un enfoque proactivo en la protección de sus datos digitales.

Para más información visita la Fuente original.