Investigación sobre la ruptura de cifrado del ransomware DarkBit

Recientemente, investigadores de seguridad han logrado descifrar el cifrado utilizado por el ransomware DarkBit. Este avance representa un hito significativo en la lucha contra las amenazas de ransomware, permitiendo potencialmente a las víctimas recuperar sus archivos sin necesidad de pagar el rescate exigido por los atacantes. Este artículo detalla los aspectos técnicos relacionados con esta ruptura de cifrado, así como las implicaciones operativas y normativas que surgen a partir de este descubrimiento.

Contexto y funcionamiento del ransomware DarkBit

DarkBit es un tipo de malware que se clasifica como ransomware, diseñado para cifrar archivos en sistemas infectados y exigir un rescate a cambio de la clave de descifrado. Como otros ransomwares, su objetivo principal es monetizar el acceso a datos críticos al explotar la urgencia y la desesperación de las víctimas. Los desarrolladores del ransomware han implementado técnicas sofisticadas para asegurar que los archivos permanezcan inaccesibles hasta que se realice el pago.

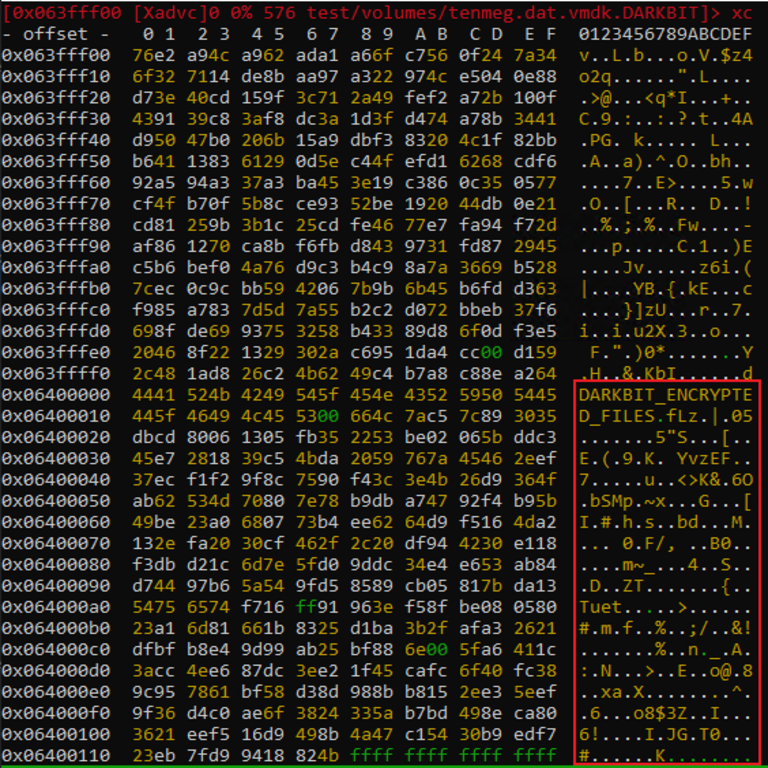

Técnicas de cifrado utilizadas por DarkBit

El algoritmo específico utilizado por DarkBit ha sido identificado como AES (Advanced Encryption Standard), un estándar ampliamente reconocido en criptografía. Sin embargo, la implementación del mismo en este malware presenta peculiaridades que lo diferencian de otras variantes conocidas:

- Cifrado simétrico: El uso del AES implica que tanto el cifrado como el descifrado utilizan la misma clave secreta.

- Generación dinámica de claves: Las claves pueden generarse utilizando información única del sistema infectado, dificultando su recuperación sin intervención externa.

- Métodos para ocultar claves: Se ha observado que DarkBit utiliza técnicas para ofuscar o almacenar claves dentro del sistema infectado, lo cual complica aún más su extracción directa.

Puntos clave sobre la ruptura del cifrado

La ruptura del cifrado realizado por los investigadores se logró gracias a varios enfoques técnicos:

- Análisis forense digital: Se emplearon técnicas avanzadas para examinar muestras del malware y entender su funcionamiento interno.

- Técnicas criptográficas inversas: Los investigadores aplicaron métodos matemáticos para revertir las operaciones realizadas durante el proceso de cifrado.

- Colaboraciones interinstitucionales: La cooperación entre varias entidades permitió compartir información crítica sobre indicadores de compromiso (IoCs) y patrones observados en ataques previos.

Implicaciones operativas y normativas

La capacidad para descifrar archivos bloqueados por DarkBit plantea varias consideraciones importantes:

- Aumento en la tasa de recuperación: Las organizaciones ahora tienen una mayor probabilidad de recuperar sus datos sin incurrir en gastos adicionales relacionados con pagos a los atacantes.

- Nuevas estrategias defensivas: Este avance puede llevar a una reevaluación de las medidas preventivas en ciberseguridad, impulsando actualizaciones tanto en software como en procedimientos operativos estándar (SOP).

- Sanciones legales hacia atacantes: Con más evidencia técnica disponible sobre cómo funcionan estos ransomwares, existe una mayor oportunidad para acciones legales contra los grupos responsables.

CVE relacionado con vulnerabilidades detectadas

A medida que se investiga más sobre las tácticas utilizadas por DarkBit, es crucial estar atento a vulnerabilidades relacionadas identificadas bajo referencias específicas. Aunque no se mencionan CVEs específicos relacionados con esta investigación particular, subraya la importancia constante del monitoreo proactivo ante nuevas amenazas emergentes.

Estrategias recomendadas para mitigación futura

A continuación se presentan algunas estrategias recomendadas para mitigar riesgos asociados al ransomware como DarkBit:

- Mantener copias de seguridad regulares: Asegurarse siempre tener copias completas y actualizadas fuera del sitio puede facilitar recuperaciones rápidas ante incidentes similares.

- Análisis continuo y actualización de sistemas: Mantener todos los sistemas actualizados con parches recientes puede prevenir explotaciones basadas en vulnerabilidades conocidas.

- Cultivar conciencia interna sobre seguridad cibernética: Capacitar a empleados sobre prácticas seguras puede reducir drásticamente el riesgo asociado a ataques iniciales mediante ingeniería social o phishing.

A medida que continúan desarrollándose nuevas tecnologías y técnicas tanto por parte de cibercriminales como defensores, es fundamental mantener un enfoque proactivo ante ciberamenazas. La investigación reciente acerca del ransomware DarkBit ofrece una luz esperanzadora frente a desafíos persistentes dentro del ámbito digital contemporáneo. Para más información visita la Fuente original.