Análisis del Exploit de Denegación de Servicio (DoS) por Clic Cero en Windows

Recientemente, se ha reportado un nuevo exploit de Denegación de Servicio (DoS) que afecta a múltiples versiones del sistema operativo Windows. Este exploit, que se manifiesta como un ataque de “clic cero”, es particularmente preocupante dado que no requiere interacción del usuario para ser ejecutado, lo que aumenta significativamente su potencial para causar daño.

Detalles Técnicos del Exploit

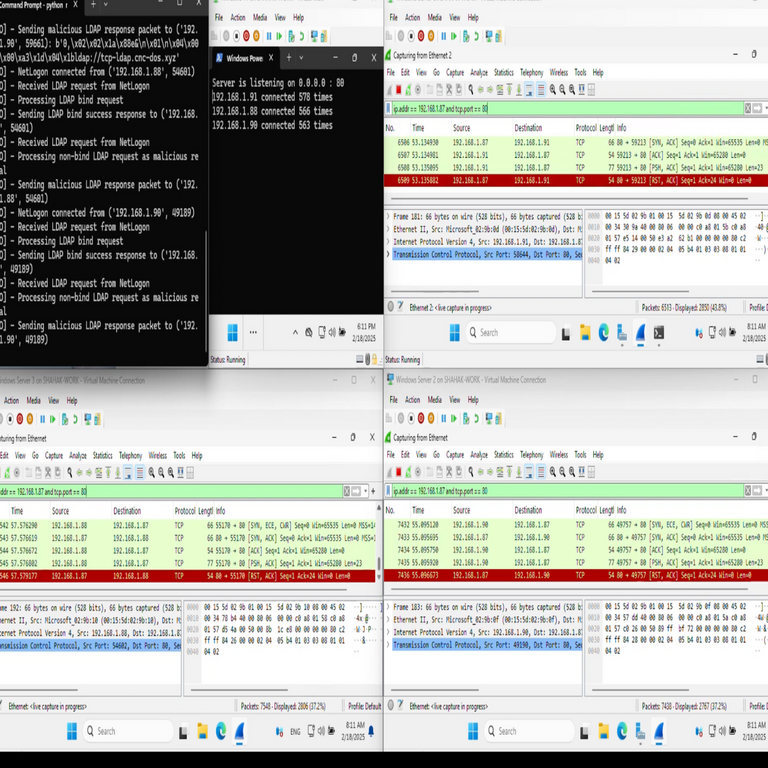

El exploit en cuestión permite a un atacante provocar una condición de DoS en el sistema afectado al manipular ciertas funciones internas. Este tipo de ataque puede resultar en la caída total del sistema o en su incapacidad para responder a solicitudes legítimas. La naturaleza del ataque implica el envío de paquetes especialmente diseñados que explotan vulnerabilidades en el procesamiento interno del sistema operativo.

Versiones Afectadas

- Windows 10

- Windows 11

- Versiones anteriores como Windows Server 2016 y 2019

Mecanismo del Ataque

El mecanismo detrás de este exploit radica en la forma en que Windows maneja ciertos tipos de datos. A través del envío de información maliciosa, el atacante puede provocar excepciones no controladas dentro del núcleo del sistema operativo, lo cual lleva a una denegación repentina y sin previo aviso.

Implicaciones Operativas y Regulatorias

Dada la naturaleza crítica de los sistemas operativos Windows en entornos empresariales y gubernamentales, este tipo de vulnerabilidad representa no solo un riesgo operacional sino también implica serias consideraciones regulatorias. Las organizaciones deben asegurarse de estar al tanto de las actualizaciones y parches proporcionados por Microsoft para mitigar estos riesgos.

Estrategias de Mitigación

- Mantener Actualizaciones: Es crucial aplicar las últimas actualizaciones y parches proporcionados por Microsoft.

- Análisis Regular: Realizar análisis periódicos sobre las configuraciones y operaciones internas para identificar comportamientos inusuales o anómalos.

- Capa Adicional de Seguridad: Implementar soluciones adicionales como firewalls avanzados o sistemas IDS/IPS para detectar patrones sospechosos antes de que puedan causar daños.

CVE Asociado

No se han proporcionado detalles específicos sobre un CVE relacionado con esta vulnerabilidad hasta el momento; sin embargo, es recomendable estar alerta ante posibles asignaciones futuras a medida que los investigadores continúan analizando esta amenaza emergente.

Conclusión

El reciente descubrimiento del exploit DoS por clic cero destaca la necesidad crítica de mantener los sistemas operativos actualizados y adoptar protocolos robustos para la gestión de la seguridad. Los administradores deben estar preparados para responder rápidamente ante estas amenazas emergentes, garantizando así la continuidad operativa y la protección contra ataques maliciosos. Para más información visita la Fuente original.