Paquete malicioso generado por IA afecta a usuarios de Solana

Recientemente, se ha identificado un paquete malicioso en el registro de NPM que utiliza técnicas de inteligencia artificial (IA) para atraer a los usuarios de la blockchain Solana. Este incidente subraya la creciente preocupación en torno a la seguridad de las aplicaciones descentralizadas y la vulnerabilidad que pueden presentar los ecosistemas que dependen de estas herramientas.

Descripción del incidente

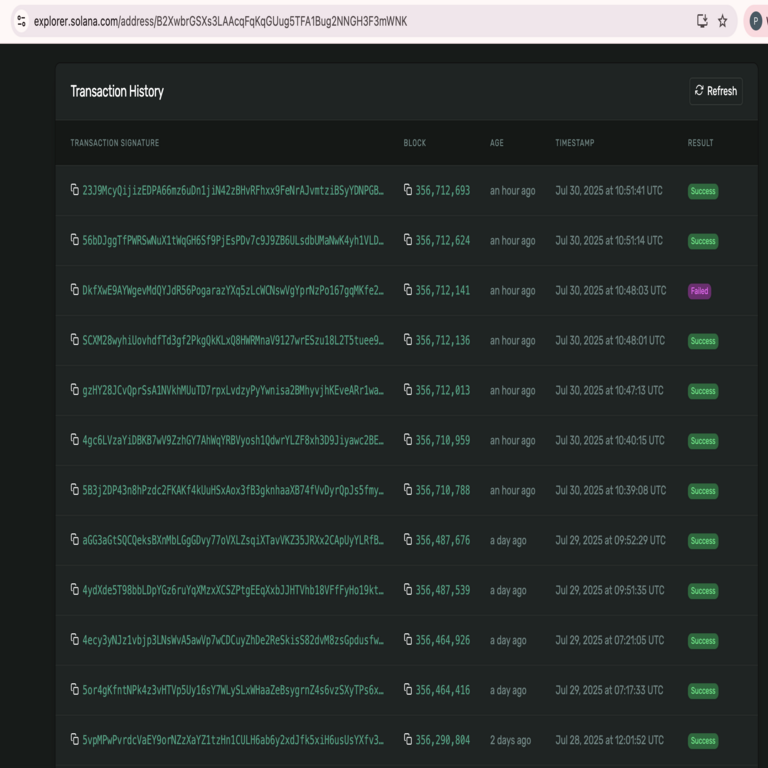

El paquete malicioso, diseñado para parecer legítimo, fue creado con el objetivo de robar las claves privadas de las billeteras digitales. Este ataque se ha dirigido principalmente a los usuarios que interactúan con aplicaciones y servicios en la red Solana, aprovechando su creciente popularidad y adopción.

Mecanismo del ataque

Este tipo de malware es particularmente insidioso debido a su capacidad para generar código legítimo mediante algoritmos de IA, lo que dificulta su detección. Los atacantes han utilizado técnicas como:

- Ingeniería social: Atraen a los desarrolladores mediante descripciones engañosas y funcionalidades atractivas.

- Sustitución de paquetes: El paquete puede reemplazar una versión existente legítima en el registro NPM.

- Código ofuscado: Utilizan métodos para ocultar el verdadero propósito del código malicioso.

Implicaciones para la ciberseguridad

La utilización de IA para crear malware representa un cambio significativo en el panorama de amenazas. Las implicaciones son profundas y múltiples:

- Aumento en la sofisticación: Los atacantes ahora pueden crear herramientas más efectivas con menos esfuerzo.

- Dificultad en la detección: La capacidad para generar código que parece legítimo complica las labores de análisis estático por parte de expertos en ciberseguridad.

- Pérdida financiera: Los usuarios afectados pueden sufrir pérdidas significativas debido al robo de sus activos digitales.

Estrategias defensivas

Dada la naturaleza del ataque, es crucial implementar medidas proactivas para mitigar riesgos. Algunas recomendaciones incluyen:

- Análisis exhaustivo del código: Realizar revisiones minuciosas del código antes de integrarlo en proyectos existentes.

- Cuidado con las dependencias: Mantener un control riguroso sobre las bibliotecas utilizadas, asegurándose siempre que sean oficiales y verificadas.

- Talleres educativos: Capacitar a los desarrolladores sobre las mejores prácticas en seguridad y cómo identificar posibles amenazas relacionadas con IA.

CVE reportados relacionados

No se han reportado CVEs específicos relacionados directamente con este ataque; sin embargo, se recomienda estar alerta ante cualquier nueva vulnerabilidad que pueda surgir como consecuencia del uso indebido de IA en el desarrollo de software malicioso.

Conclusión

A medida que la inteligencia artificial sigue evolucionando, también lo hacen las tácticas empleadas por los ciberdelincuentes. La comunidad tecnológica debe permanecer vigilante y adoptar prácticas seguras para protegerse contra estos nuevos tipos de amenazas. La colaboración entre desarrolladores, expertos en ciberseguridad e instituciones es esencial para fortalecer el ecosistema digital frente a ataques emergentes. Para más información visita la Fuente original.