Malware SOCO404 y Koske: Amenazas en la Nube

Recientemente, la investigación sobre el malware SOCO404 y Koske ha revelado una serie de tácticas sofisticadas utilizadas para atacar entornos de nube. Estas amenazas no solo comprometen la seguridad de los datos, sino que también ponen en riesgo la integridad operativa de las organizaciones que dependen de soluciones en la nube. Este artículo ofrece un análisis técnico de estas variantes de malware, sus métodos de ataque y las implicaciones para la ciberseguridad.

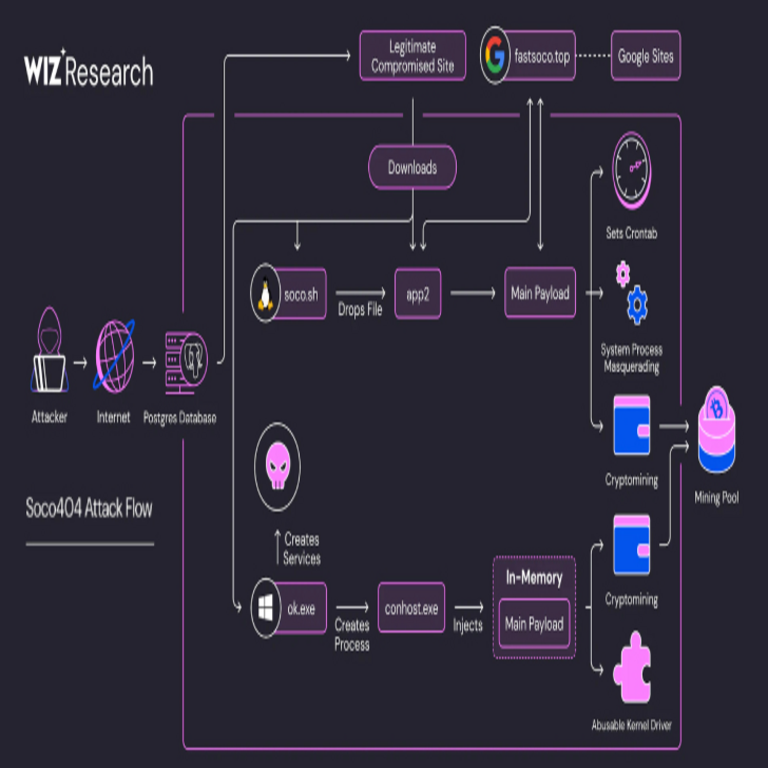

Análisis del Malware SOCO404

El malware SOCO404 se caracteriza por su capacidad para infiltrarse en sistemas a través de técnicas avanzadas de ingeniería social y ataques dirigidos. Este tipo de malware está diseñado para operar principalmente en entornos cloud, lo que lo convierte en una amenaza significativa para las empresas que utilizan servicios como AWS, Azure o Google Cloud.

- Técnicas de Infiltración: El malware utiliza correos electrónicos phishing y enlaces maliciosos que simulan ser comunicaciones legítimas desde proveedores de servicios.

- Persistencia: Una vez dentro del sistema, emplea técnicas como el uso de scripts PowerShell para mantener presencia persistente e invisibilidad ante herramientas antivirus.

- Exfiltración de Datos: SOCO404 puede extraer información confidencial mediante conexiones cifradas hacia servidores controlados por atacantes.

Análisis del Malware Koske

Koske es otro actor maligno que ataca específicamente aplicaciones basadas en la nube. A diferencia del SOCO404, este malware se enfoca más en aprovechar vulnerabilidades específicas dentro del software utilizado por las empresas.

- Aprovechamiento de Vulnerabilidades: Koske explota CVEs conocidos para acceder a datos sensibles. Las organizaciones deben estar al tanto de las actualizaciones y parches necesarios para mitigar estos riesgos.

- Técnicas Avanzadas: Utiliza técnicas como el credential stuffing para comprometer cuentas al reutilizar credenciales filtradas previamente.

- Estrategias Post-Explotación: Después del acceso inicial, usa herramientas para escalar privilegios y moverse lateralmente dentro del entorno comprometido.

Implicaciones Operativas y Regulatorias

A medida que las amenazas cibernéticas evolucionan, es crucial que las organizaciones reconozcan las implicaciones operativas relacionadas con estas variantes de malware. La naturaleza dinámica del entorno empresarial actual requiere un enfoque proactivo hacia la seguridad cibernética.

- Cumplimiento Normativo: Las organizaciones deben asegurarse de cumplir con regulaciones como GDPR o CCPA, lo cual puede ser complicado si se ven afectadas por este tipo de malware.

- Manejo Efectivo de Incidentes: Se recomienda establecer un plan robusto para responder a incidentes que incluya análisis forense digital tras un ataque exitoso.

- Aumento en Inversiones en Seguridad: La detección temprana y respuesta rápida son esenciales; por ello, invertir en soluciones avanzadas como SIEM (Security Information and Event Management) puede ser beneficioso.

Estrategias Mitigadoras

Dada la complejidad y sofisticación del malware SOCO404 y Koske, es esencial implementar múltiples capas defensivas para mitigar los riesgos asociados con estas amenazas. Algunas estrategias recomendadas incluyen:

- Capacitación Continua: Educar a los empleados sobre prácticas seguras al manejar correos electrónicos e información sensible es fundamental para prevenir ataques iniciales.

- Patching Regular: Mantener todos los sistemas actualizados con los últimos parches puede ayudar a cerrar vulnerabilidades explotables por estos malwares.

- Análisis Periódico: Someter periódicamente los sistemas a pruebas de penetración permite identificar debilidades antes que sean aprovechadas por atacantes externos.

Conclusión

SOC0404 y Koske representan una amenaza significativa contra entornos cloud modernos, utilizando tácticas sofisticadas tanto en infiltración como post-explotación. Las organizaciones deben mantenerse alerta frente a estas amenazas mediante medidas proactivas que incluyan capacitación constante, gestión adecuada de vulnerabilidades e implementación efectiva de tecnologías avanzadas. Para más información visita la Fuente original.