Arresto de Hacker por Compromiso de Cuentas de Hosting para Minería de Criptomonedas

En un reciente desarrollo en el ámbito de la ciberseguridad, se ha informado sobre el arresto de un hacker que comprometió alrededor de 5,000 cuentas de hosting con el objetivo de minar criptomonedas. Este incidente pone en evidencia no solo las vulnerabilidades presentes en la infraestructura de servicios en la nube, sino también las técnicas utilizadas por los atacantes para llevar a cabo estas intrusiones.

Detalles del Incidente

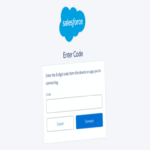

Según los informes, el atacante logró acceder a múltiples cuentas mediante el uso de credenciales robadas. Las técnicas empleadas para obtener dichas credenciales no han sido completamente especificadas, pero es común que los hackers utilicen métodos como phishing, malware o ataques de fuerza bruta para comprometer las cuentas.

- Acceso no autorizado: El hacker utilizó credenciales obtenidas ilegalmente para acceder a las cuentas de hosting.

- Minado de criptomonedas: Una vez dentro, el atacante implementó software especializado para minar criptomonedas utilizando recursos computacionales ajenos.

- Impacto económico: El uso indebido de recursos puede resultar en costos significativos tanto para los proveedores como para los usuarios afectados.

Técnicas Utilizadas

Los ataques dirigidos a servicios en la nube son cada vez más comunes y sofisticados. En este caso específico, se pueden identificar varias técnicas y tácticas comunes que suelen ser empleadas por los atacantes:

- Phishing: Un método común donde se engaña a los usuarios para que entreguen sus credenciales a través de correos electrónicos fraudulentos o sitios web falsificados.

- Métodos automatizados: Los atacantes pueden utilizar herramientas automatizadas que intentan acceder a cuentas mediante combinaciones masivas de nombres y contraseñas (fuerza bruta).

- Sistemas comprometidos: En algunos casos, los hackers pueden explotar vulnerabilidades conocidas en software o sistemas operativos desactualizados que permiten acceso no autorizado.

Implicaciones Regulatorias y Operativas

Aparte del impacto inmediato sobre las víctimas del ataque, este incidente también plantea importantes preguntas acerca del cumplimiento regulatorio y las obligaciones legales. Los proveedores de servicios deben asegurarse continuamente del cumplimiento con normativas como GDPR o CCPA respecto al manejo y protección de datos personales. Las implicaciones incluyen:

- Aumento en la responsabilidad legal: La falta de medidas adecuadas puede llevar a sanciones severas por parte de entidades reguladoras.

- Costo reputacional: Las violaciones pueden dañar severamente la confianza del cliente y afectar las relaciones comerciales futuras.

- Cambio en políticas internas: Es probable que muchas empresas revisen sus protocolos internos tras este tipo de incidentes para mejorar su postura defensiva ante futuros ataques.

Estrategias Preventivas

A fin de mitigar riesgos similares en el futuro, es crucial implementar una serie de medidas preventivas robustas. Algunas recomendaciones incluyen:

- Múltiples capas de autenticación: Implementar autenticación multifactor (MFA) para mejorar la seguridad en el acceso a cuentas críticas.

- Mantenimiento regular del software: Asegurarse que todos los sistemas operativos y aplicaciones estén actualizados con parches recientes para reducir vulnerabilidades conocidas.

- Análisis continuo del tráfico: Mantener una vigilancia constante sobre el tráfico inusual que podría indicar un compromiso incipiente o una actividad maliciosa dentro del sistema.

Análisis Final

El arresto del hacker responsable por comprometer 5,000 cuentas subraya la necesidad urgente por parte tanto proveedores como usuarios finales en adoptar prácticas más seguras y resilientes frente al creciente panorama amenazante dentro del ámbito digital. La minería ilícita de criptomonedas es solo una faceta más amplia dentro del ecosistema criminal digital actual. Cada incidente pone sobre la mesa la importancia crítica no solo del cumplimiento regulatorio sino también una cultura organizacional enfocada proactivamente hacia la seguridad informática. Es esencial actuar antes que ocurran estos eventos disruptivos y costosos; invertir en prevención es fundamental ante un futuro incierto lleno tanto oportunidades como amenazas tecnológicas constantes. Para más información visita la Fuente original.