Microsoft Emite Actualización de Emergencia para Windows Ante Vulnerabilidad Crítica en el Protocolo SMB

Introducción a la Vulnerabilidad y su Contexto

En el panorama actual de la ciberseguridad, las actualizaciones de software representan una línea de defensa esencial contra amenazas emergentes. Microsoft ha emitido recientemente una actualización de emergencia para sistemas operativos Windows, dirigida a corregir una vulnerabilidad crítica identificada en el protocolo Server Message Block (SMB). Esta medida responde a la necesidad inmediata de mitigar riesgos que podrían comprometer la integridad de redes empresariales y dispositivos individuales. El protocolo SMB, fundamental para el intercambio de archivos y recursos en entornos Windows, ha sido históricamente un vector de ataques notorios, como el ransomware WannaCry en 2017, lo que subraya la urgencia de esta intervención.

La vulnerabilidad en cuestión, catalogada como CVE-2024-38063, permite la ejecución remota de código sin necesidad de autenticación, lo que la clasifica con una puntuación máxima de 10 en la escala CVSS v3.1. Este tipo de fallos no solo expone a los usuarios a posibles intrusiones, sino que también amplifica el potencial de propagación en redes interconectadas. Microsoft ha priorizado esta actualización fuera del ciclo regular de parches mensuales, recomendando su aplicación inmediata para todos los sistemas afectados, incluyendo Windows 10, Windows 11 y Windows Server 2022.

Desde una perspectiva técnica, el SMB es un protocolo de capa de aplicación que facilita la comunicación cliente-servidor en redes locales y amplias. Su evolución desde SMB 1.0 hasta versiones más seguras como SMB 3.1.1 ha intentado abordar deficiencias de seguridad, pero persisten brechas que los atacantes explotan. Esta actualización no solo parchea el fallo específico, sino que refuerza la resiliencia general del ecosistema Windows contra técnicas de explotación avanzadas.

Detalles Técnicos de la Vulnerabilidad CVE-2024-38063

La CVE-2024-38063 se origina en una falla de desbordamiento de búfer en el manejo de paquetes SMB, específicamente en la versión 3.1.1 del protocolo. Cuando un atacante envía paquetes malformados a un servidor SMB expuesto, el desbordamiento permite sobrescribir la memoria del proceso, lo que eventualmente lleva a la ejecución de código arbitrario. Este escenario no requiere interacción del usuario ni credenciales válidas, haciendo que sea altamente atractiva para campañas de malware automatizadas.

En términos de vectores de ataque, la explotación típicamente involucra el envío de un paquete SMBv3 negociado con datos corruptos en el campo de firma. El servidor, al procesar esta información, falla en validar los límites del búfer, permitiendo que el código malicioso se inyecte en el espacio de direcciones del kernel. Investigadores de seguridad han demostrado que esta vulnerabilidad puede chainearse con otras técnicas, como la elevación de privilegios, para lograr control total del sistema.

- Componentes Afectados: Principalmente el cliente y servidor SMB en Windows, con impacto en servicios como el compartido de archivos y impresoras.

- Condiciones de Explotación: Requiere que el puerto TCP 445 esté accesible, común en configuraciones de red predeterminadas.

- Severidad: Crítica (CVSS 10/10), debido a su confidencialidad, integridad e impacto en disponibilidad.

Microsoft ha detallado en su boletín de seguridad que la actualización corrige el manejo de firmas SMB mediante validaciones adicionales en el código fuente del kernel. Esto incluye chequeos de integridad en los paquetes entrantes y límites estrictos en el procesamiento de búferes, previniendo el desbordamiento sin afectar el rendimiento normal del protocolo. Para entornos empresariales, se recomienda verificar la compatibilidad con herramientas de gestión como Microsoft Endpoint Configuration Manager antes de la implementación.

Históricamente, vulnerabilidades en SMB han sido explotadas en ataques de estado nación y cibercriminales. Por ejemplo, EternalBlue (CVE-2017-0144) permitió la propagación global de WannaCry, afectando a más de 200.000 sistemas en 150 países. La CVE-2024-38063 comparte similitudes en su mecánica, pero se beneficia de mejoras en SMB 3.x, lo que complica su detección mediante firmwares antivirus tradicionales. Esto resalta la importancia de parches proactivos en la cadena de suministro de software.

Impacto en Sistemas y Entornos Afectados

Los sistemas vulnerables abarcan una amplia gama de dispositivos Windows, desde estaciones de trabajo individuales hasta servidores críticos en data centers. Windows 10 versiones 21H2 y posteriores, Windows 11 en todas sus builds, y Windows Server 2022 son los más expuestos. En entornos de red, donde el SMB se utiliza para backups, sincronización de datos y acceso remoto, el impacto puede escalar rápidamente a brechas de datos masivas.

Desde el punto de vista de la ciberseguridad empresarial, esta vulnerabilidad representa un riesgo significativo para la continuidad operativa. Un atacante exitoso podría desplegar ransomware, exfiltrar información sensible o instalar backdoors persistentes. En sectores regulados como finanzas y salud, el incumplimiento de parches podría violar normativas como GDPR o HIPAA, atrayendo sanciones legales.

- Usuarios Individuales: Riesgo de robo de datos personales y compromiso de privacidad en redes domésticas.

- Empresas: Potencial para interrupciones en operaciones, con costos estimados en millones por incidente, según informes de IBM.

- Infraestructuras Críticas: Exposición en sistemas OT/IT híbridos, donde SMB facilita la integración industrial.

Adicionalmente, la interconexión con tecnologías emergentes amplifica el impacto. En entornos de Inteligencia Artificial, donde servidores Windows procesan grandes volúmenes de datos para entrenamiento de modelos, una brecha podría comprometer datasets propietarios. En Blockchain, nodos distribuidos que dependen de almacenamiento SMB podrían sufrir manipulaciones, afectando la integridad de transacciones. Aunque no directamente relacionado, esta vulnerabilidad subraya la necesidad de segmentación de red en arquitecturas híbridas.

Estadísticas recientes de Microsoft indican que más del 70% de las brechas involucran componentes no parcheados, y esta CVE podría ser explotada en campañas de phishing o drive-by downloads. La detección temprana mediante herramientas como Microsoft Defender for Endpoint es crucial, ya que puede alertar sobre intentos de explotación antes de la instalación del parche.

Procedimiento para Aplicar la Actualización de Emergencia

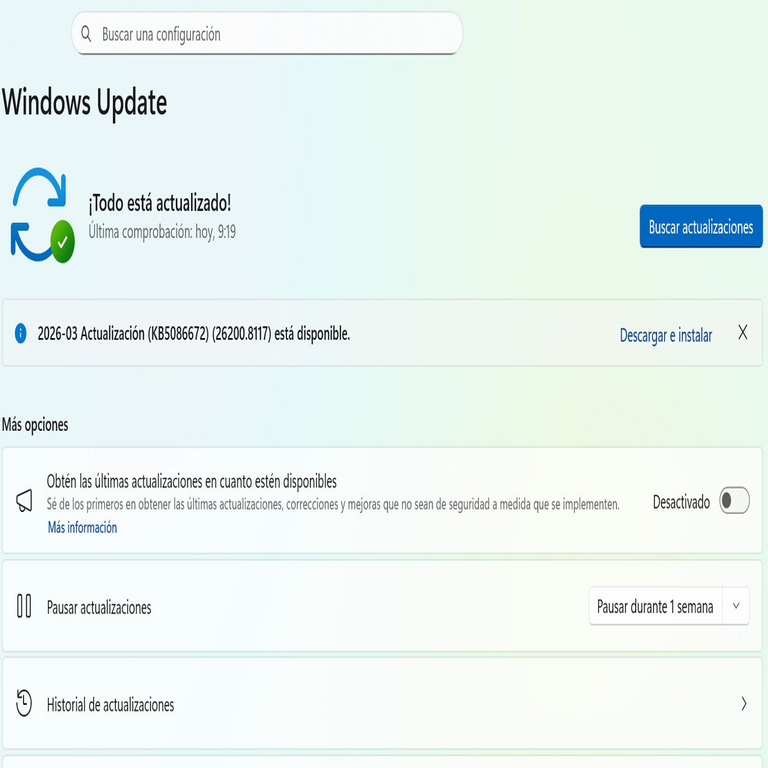

La implementación de la actualización KB5040442 (para la mayoría de las versiones afectadas) es sencilla para usuarios estándar, pero requiere planificación en entornos complejos. Microsoft proporciona el parche a través de Windows Update, con opciones para despliegue manual si es necesario.

Para usuarios individuales:

- Abrir Configuración > Actualización y Seguridad > Windows Update.

- Hacer clic en “Buscar actualizaciones” y seleccionar la opción de emergencia.

- Reiniciar el sistema tras la instalación para activar los cambios.

En entornos empresariales, se recomienda el uso de WSUS (Windows Server Update Services) para staging y pruebas. Verificar la compatibilidad con aplicaciones legacy que dependan de SMB, ya que versiones antiguas podrían requerir configuraciones adicionales como la deshabilitación temporal de SMB 1.0, aunque Microsoft la considera obsoleta desde 2017.

- Verificación Post-Instalación: Utilizar el comando winver en el símbolo del sistema para confirmar la versión actualizada.

- Rollback si es Necesario: Disponible mediante restauración de sistema, pero no recomendado dada la criticidad.

- Automatización: Scripts PowerShell para despliegue masivo, como Install-WindowsUpdate en módulos PSWindowsUpdate.

Microsoft ha confirmado que el parche no introduce regresiones conocidas, pero monitorear logs de eventos (Event Viewer > Windows Logs > System) es esencial para detectar anomalías. En casos de sistemas air-gapped, descargar el parche manualmente desde el catálogo de Microsoft Update y aplicarlo vía USB.

Mejores Prácticas en Ciberseguridad para Mitigar Riesgos SMB

Más allá de la actualización inmediata, adoptar prácticas robustas es vital para una defensa en profundidad. La segmentación de red, utilizando firewalls para restringir el tráfico SMB al puerto 445 solo a IPs confiables, reduce la superficie de ataque. Herramientas como Azure Sentinel pueden integrar logs SMB para análisis de comportamiento anómalo, incorporando elementos de IA para predicción de amenazas.

En el contexto de tecnologías emergentes, integrar verificación de integridad basada en Blockchain para archivos compartidos vía SMB podría prevenir manipulaciones post-explotación. Para IA, asegurar que modelos de machine learning no procesen datos de fuentes SMB comprometidas mediante sandboxing es recomendable.

- Monitoreo Continuo: Implementar SIEM (Security Information and Event Management) para alertas en tiempo real sobre accesos SMB no autorizados.

- Entrenamiento: Educar a usuarios sobre riesgos de compartir archivos en redes públicas.

- Alternativas Seguras: Migrar a protocolos como SMB over QUIC para cifrado end-to-end en futuras implementaciones.

Organizaciones como NIST recomiendan el principio de menor privilegio, limitando el uso de SMB a cuentas con permisos mínimos. Además, auditorías regulares de configuraciones SMB, utilizando herramientas como Microsoft Safety Scanner, ayudan a identificar exposiciones residuales.

Implicaciones Futuras y Recomendaciones Estratégicas

Esta vulnerabilidad resalta la evolución constante de amenazas en protocolos legacy como SMB, impulsando a Microsoft hacia innovaciones en seguridad zero-trust. En el horizonte, integraciones con IA para detección proactiva de desbordamientos podrían prevenir exploits similares. Para Blockchain, asegurar nodos Windows mediante parches oportunos es clave para la resiliencia de redes descentralizadas.

Las empresas deben revisar sus políticas de parcheo, priorizando actualizaciones críticas en ciclos semanales. Colaboraciones con proveedores como Microsoft para betas de parches permiten pruebas anticipadas. En última instancia, una cultura de ciberseguridad proactiva minimiza impactos, protegiendo activos digitales en un ecosistema interconectado.

En resumen, la actualización de emergencia de Microsoft no solo resuelve CVE-2024-38063, sino que fortalece la postura general contra amenazas SMB. Actuar con prontitud es imperativo para salvaguardar sistemas y datos.

Para más información visita la Fuente original.