Detección por Capas en la Ciberseguridad: Estrategias Avanzadas para la Protección Integral

Introducción a la Detección por Capas

En el panorama actual de la ciberseguridad, las amenazas evolucionan con rapidez, adaptándose a las vulnerabilidades de los sistemas digitales. La detección por capas, también conocida como defensa en profundidad, representa un enfoque multifacético que integra múltiples niveles de protección para identificar y mitigar riesgos de manera proactiva. Este modelo no depende de una sola herramienta o mecanismo, sino que combina diversas tecnologías y procesos para crear una barrera robusta contra ataques cibernéticos. En entornos empresariales y gubernamentales, donde los datos sensibles son el objetivo principal de los adversarios, implementar una detección por capas se ha convertido en una necesidad imperativa.

La esencia de esta estrategia radica en la segmentación de la red y los activos digitales en capas lógicas y físicas. Cada capa opera de forma independiente pero coordinada, permitiendo que si una falla, las subsiguientes actúen como respaldo. Por ejemplo, en una arquitectura típica, la capa perimetral incluye firewalls y sistemas de prevención de intrusiones (IPS), mientras que las capas internas abarcan monitoreo de endpoints y análisis de comportamiento. Esta metodología reduce el tiempo de detección de amenazas, minimizando el impacto potencial de brechas de seguridad.

Desde una perspectiva técnica, la detección por capas se basa en principios de ingeniería de seguridad como la segregación de deberes y el principio de menor privilegio. Estos conceptos aseguran que ningún componente individual tenga acceso total al sistema, limitando la propagación de malware o exploits. En América Latina, donde el aumento de ciberataques ransomware ha sido notable en los últimos años, adoptar este enfoque ha demostrado ser efectivo para proteger infraestructuras críticas como bancos y servicios de salud.

Componentes Fundamentales de la Detección por Capas

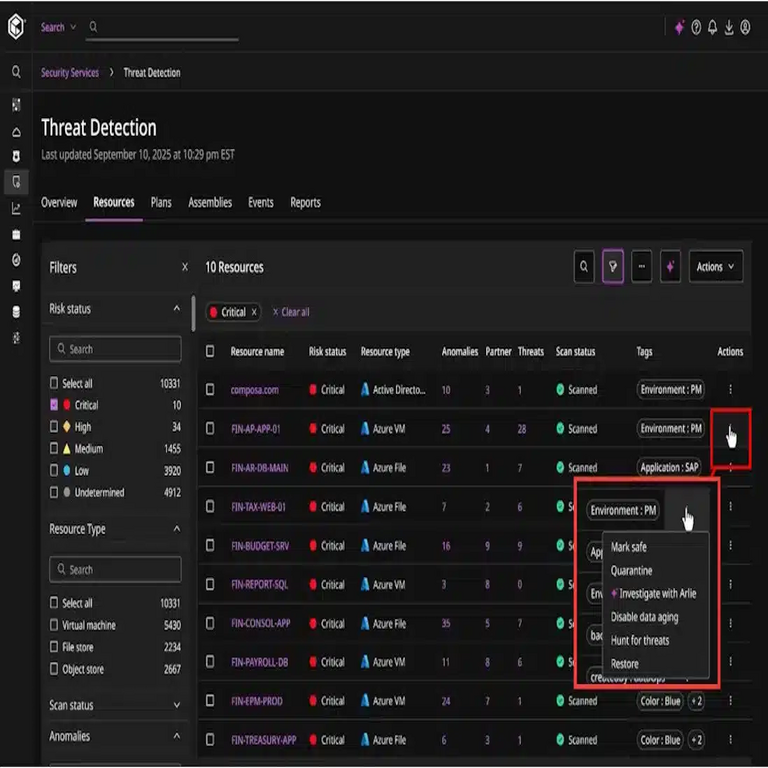

Los componentes de una detección por capas se dividen en categorías que abordan diferentes vectores de ataque. En primer lugar, la capa de red externa se centra en el tráfico entrante y saliente. Aquí, los firewalls de nueva generación (NGFW) juegan un rol crucial, inspeccionando paquetes de datos en tiempo real mediante firmas de amenazas conocidas y heurísticas para anomalías. Estos dispositivos no solo bloquean puertos no autorizados, sino que también aplican políticas basadas en aplicaciones, como restringir el acceso a protocolos de alto riesgo como RDP en entornos no seguros.

Adentrándonos en la capa de detección de intrusiones, los sistemas de detección de intrusiones (IDS) y prevención (IPS) analizan el flujo de datos en busca de patrones maliciosos. Un IDS pasivo alerta sobre actividades sospechosas, como escaneos de puertos o intentos de explotación de vulnerabilidades CVE conocidas, mientras que un IPS activo interrumpe el tráfico malicioso. En implementaciones modernas, estos sistemas utilizan machine learning para aprender patrones normales de tráfico y detectar desviaciones, mejorando la precisión en entornos con alto volumen de datos.

- Monitoreo de endpoints: Esta capa protege dispositivos individuales como computadoras y servidores. Herramientas de endpoint detection and response (EDR) recolectan telemetría en tiempo real, identificando comportamientos anómalos como ejecuciones de procesos no autorizados o modificaciones en el registro del sistema.

- Análisis de logs y SIEM: Los sistemas de información y eventos de seguridad (SIEM) agregan logs de múltiples fuentes, correlacionando eventos para detectar amenazas avanzadas persistentes (APT). Por instancia, un pico en intentos de login fallidos seguido de accesos exitosos desde IPs inusuales podría indicar un ataque de fuerza bruta.

- Seguridad en la nube: En arquitecturas híbridas, herramientas como cloud access security brokers (CASB) inspeccionan el tráfico hacia servicios como AWS o Azure, asegurando el cumplimiento de políticas de datos sensibles.

La integración de inteligencia artificial (IA) en estas capas eleva la capacidad de detección. Algoritmos de aprendizaje profundo procesan grandes volúmenes de datos para predecir amenazas emergentes, como variantes de malware zero-day. En el contexto de blockchain, esta tecnología puede usarse para crear logs inmutables de eventos de seguridad, asegurando la integridad de la cadena de custodia en investigaciones forenses.

Implementación Técnica de la Detección por Capas

Para implementar una detección por capas efectiva, es esencial un diseño arquitectónico que considere la topología de la red. Comience con una evaluación de riesgos, identificando activos críticos mediante marcos como NIST o ISO 27001. Una vez mapeados, segmente la red en zonas: DMZ para servidores expuestos, zona interna para bases de datos y zona de gestión para herramientas administrativas. Cada zona debe tener controles específicos, como VLANs para aislamiento lógico y firewalls stateful para inspección de sesiones.

En términos de configuración, configure un NGFW con reglas basadas en el modelo de zero trust, verificando cada solicitud independientemente de la ubicación del usuario. Para la capa de endpoints, despliegue agentes EDR que utilicen sandboxing para ejecutar archivos sospechosos en entornos aislados, analizando su comportamiento sin riesgo para el sistema principal. La correlación de datos en un SIEM requiere reglas personalizadas; por ejemplo, una regla que active alertas si se detecta un aumento del 20% en el tráfico saliente desde un endpoint, potencialmente indicando exfiltración de datos.

La automatización es clave en la implementación. Scripts en Python o herramientas como Ansible pueden orquestar actualizaciones de firmas y parches, reduciendo la ventana de exposición. En entornos de IA, modelos de red neuronal convolucional (CNN) se entrenan con datasets como el de Kaggle para ciberseguridad, logrando tasas de detección superiores al 95% en pruebas controladas. Para blockchain, integre nodos distribuidos que validen transacciones de seguridad, previniendo manipulaciones en logs centralizados.

Consideraciones de rendimiento son vitales: en redes de alta velocidad, opte por hardware acelerado por GPU para procesamiento de IA, evitando cuellos de botella. En América Latina, donde la conectividad puede variar, priorice soluciones edge computing para detección local, reduciendo latencia en regiones con ancho de banda limitado.

Beneficios y Desafíos de la Detección por Capas

Los beneficios de esta aproximación son multifacéticos. Primero, mejora la resiliencia al distribuir el riesgo, asegurando que un fallo en una capa no comprometa el sistema entero. Estudios de Gartner indican que organizaciones con defensa en profundidad reducen el tiempo medio de detección (MTTD) en un 40%, permitiendo respuestas más rápidas. Además, facilita el cumplimiento normativo, como la LGPD en Brasil o la Ley de Protección de Datos en México, al proporcionar auditorías detalladas de eventos de seguridad.

En términos de eficiencia operativa, la detección por capas optimiza recursos al priorizar alertas de alta prioridad mediante scoring de riesgos. La integración con IA reduce falsos positivos, un problema común en sistemas legacy, donde hasta el 70% de alertas pueden ser irrelevantes. Blockchain añade valor al crear un registro tamper-proof, útil en litigios cibernéticos.

- Escalabilidad: Se adapta a crecimientos organizacionales, escalando capas sin rediseños mayores.

- Reducción de costos a largo plazo: Aunque la implementación inicial es costosa, previene brechas que podrían costar millones, como el promedio de 4.45 millones de dólares por incidente según IBM.

- Mejora en la visibilidad: Proporciona una vista holística de la postura de seguridad, facilitando decisiones informadas.

Sin embargo, los desafíos no son despreciables. La complejidad de gestión aumenta con múltiples capas, requiriendo equipos capacitados en herramientas diversas. La interoperabilidad entre vendors puede generar silos de datos, mitigados mediante estándares como STIX/TAXII para intercambio de inteligencia de amenazas. En regiones latinoamericanas, la escasez de talento especializado complica la adopción, aunque iniciativas como las de la OEA promueven capacitaciones regionales.

Otro reto es la evolución de amenazas evasivas, como ataques polimórficos que mutan para evadir firmas. Aquí, la IA adaptativa y el aprendizaje continuo son esenciales, actualizando modelos con feeds de amenazas en tiempo real de fuentes como MITRE ATT&CK.

Casos de Estudio y Aplicaciones Prácticas

En el sector financiero latinoamericano, bancos como el de Brasil han implementado detección por capas para combatir phishing y fraudes. Una capa perimetral con WAF (Web Application Firewall) bloquea inyecciones SQL, mientras que EDR en endpoints detecta keyloggers. El resultado: una reducción del 60% en incidentes reportados en 2022.

En salud, hospitales en Colombia utilizan SIEM integrado con IA para monitorear dispositivos IoT, como bombas de infusión vulnerables a ataques como Mirai. La segmentación en capas previene la propagación lateral, protegiendo datos de pacientes bajo regulaciones como HIPAA equivalentes.

Para tecnologías emergentes, la detección por capas se extiende a blockchain en supply chain. Nodos distribuidos verifican integridad de transacciones, con capas de IA detectando anomalías en smart contracts, previniendo exploits como el de Ronin Network. En IA, proteja modelos contra envenenamiento de datos mediante capas de validación en pipelines de entrenamiento.

En manufactura, la Industria 4.0 requiere capas para OT (Operational Technology), combinando IDS industriales con análisis de comportamiento para detectar manipulaciones en PLCs, evitando sabotajes físicos.

Integración con Tecnologías Emergentes

La fusión de detección por capas con IA y blockchain redefine la ciberseguridad. En IA, algoritmos de reinforcement learning optimizan respuestas automáticas, simulando escenarios de ataque para entrenar defensas. Por ejemplo, un sistema que ajusta reglas de firewall dinámicamente basado en patrones de tráfico aprendidos.

Blockchain proporciona inmutabilidad: cree una cadena de bloques para logs de seguridad, donde cada bloque contiene hashes de eventos previos, detectando alteraciones. En consorcios como Hyperledger, esto habilita colaboración segura entre entidades para compartir inteligencia de amenazas sin revelar datos sensibles.

En edge computing, despliegue capas distribuidas en dispositivos IoT, utilizando IA ligera para detección local, reduciendo carga en centros de datos. Esto es crítico en Latinoamérica, donde la expansión 5G acelera la adopción de IoT en agricultura y ciudades inteligentes.

Desafíos éticos surgen con IA: sesgos en modelos pueden generar discriminación en detección, requiriendo datasets diversos y auditorías regulares. Para blockchain, la escalabilidad limita su uso en logs de alto volumen, resuelto con sidechains o sharding.

Mejores Prácticas para una Implementación Exitosa

Adopte un enfoque iterativo: comience con una prueba de concepto en un segmento de red, midiendo métricas como MTTD y MTTR (tiempo de resolución). Involucre a stakeholders multidisciplinarios para alinear seguridad con operaciones.

Capacite personal en herramientas específicas, utilizando simulacros de ataques como red teaming para validar capas. Monitoree continuamente con métricas KPI, ajustando basado en feedback.

Colabore con ecosistemas regionales: en Latinoamérica, únase a foros como el de Ciberseguridad de la OEA para benchmarks y actualizaciones.

Conclusión: Hacia una Ciberseguridad Resiliente

La detección por capas emerge como pilar fundamental en la era digital, ofreciendo una defensa integral contra amenazas sofisticadas. Al integrar componentes robustos, automatización y tecnologías como IA y blockchain, las organizaciones pueden anticipar y neutralizar riesgos de manera eficiente. En un contexto latinoamericano marcado por crecientes ciberamenazas, esta estrategia no solo protege activos, sino que fomenta la innovación segura. Adoptarla requiere compromiso continuo, pero los retornos en resiliencia y confianza son inigualables, pavimentando el camino para un futuro digital protegido.

Para más información visita la Fuente original.