Bloqueos de IP y DNS en Brasil: Riesgos de Daño Colateral en Internet

Introducción al Contexto Regulatorio y Técnico

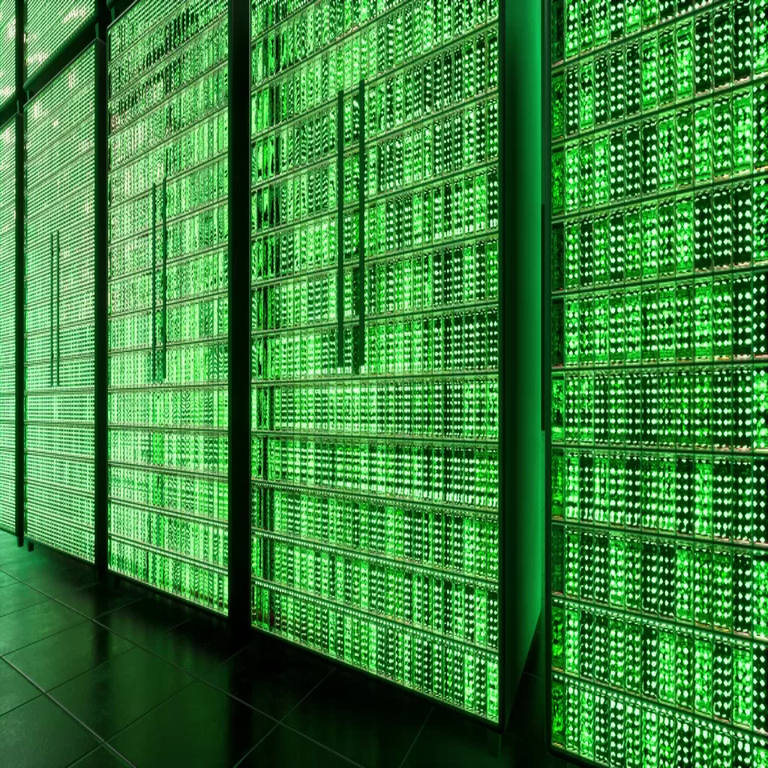

En el panorama de la ciberseguridad y la regulación digital en América Latina, Brasil ha implementado medidas estrictas para combatir la piratería en línea, particularmente a través de bloqueos de direcciones IP y resoluciones DNS. Estas acciones, impulsadas por la Autoridad Nacional de Protección de Datos (ANPD) y el Poder Judicial, buscan limitar el acceso a sitios web que distribuyen contenido protegido por derechos de autor sin autorización. Sin embargo, estas intervenciones generan preocupaciones significativas respecto a los riesgos de daño colateral, donde recursos legítimos de internet pueden verse afectados inadvertidamente. Este artículo examina los fundamentos técnicos de estos bloqueos, sus implicaciones operativas y los desafíos inherentes a su aplicación en un ecosistema de red interconectado.

Los bloqueos de IP involucran la restricción del tráfico de red hacia direcciones específicas de Protocolo de Internet (IP), mientras que los bloqueos DNS alteran la resolución de nombres de dominio, impidiendo que los usuarios resuelvan nombres legibles por humanos en direcciones IP accesibles. Ambas técnicas, aunque efectivas para el control de contenido, carecen de precisión quirúrgica, lo que puede derivar en interrupciones no intencionadas de servicios esenciales. En Brasil, estas medidas se enmarcan en la Ley de Derechos de Autor (Ley 9.610/1998) y decisiones judiciales recientes, como las emitidas por el Tribunal de Justicia de São Paulo, que ordenan a proveedores de servicios de internet (ISP) implementar filtros para bloquear plataformas como Telegram y sitios de streaming pirata.

Fundamentos Técnicos de los Bloqueos de IP

El Protocolo de Internet versión 4 (IPv4) y versión 6 (IPv6) asignan direcciones únicas a dispositivos en la red, permitiendo el enrutamiento de paquetes de datos. Un bloqueo de IP se realiza típicamente en el nivel de red mediante firewalls o listas de control de acceso (ACL) en routers y switches. Los ISP brasileños, como Vivo y Claro, deben configurar sus infraestructuras para descartar paquetes dirigidos a rangos de IP asociados con servidores infractores. Esta implementación se basa en estándares como el RFC 791 para IPv4, donde las direcciones se dividen en clases y subredes.

Sin embargo, las direcciones IP no son estáticas ni exclusivas. Muchas se comparten mediante técnicas de traducción de direcciones de red (NAT), lo que significa que una sola IP pública puede servir a miles de usuarios o sitios web en un esquema de alojamiento compartido. Por ejemplo, un proveedor de cloud computing como Amazon Web Services (AWS) podría hospedar tanto sitios legítimos como infractores en el mismo rango de IP. Bloquear una IP completa, por tanto, puede interrumpir el acceso a servicios no relacionados, como plataformas de comercio electrónico o portales educativos. En términos técnicos, esto se traduce en una pérdida de conectividad en la capa de red del modelo OSI, afectando protocolos como HTTP/HTTPS (puertos 80 y 443) y potencialmente otros servicios como SMTP para correo electrónico.

La precisión de estos bloqueos depende de herramientas como el sistema de detección de intrusiones (IDS) o sistemas de prevención de intrusiones (IPS), que analizan el tráfico en tiempo real. Sin embargo, en Brasil, la implementación a menudo recurre a listas estáticas proporcionadas por entidades como la Asociación Brasileña de Distribuidores de Contenido Digital (ABTA), lo que incrementa el riesgo de errores. Un estudio de la Electronic Frontier Foundation (EFF) destaca que los bloqueos de IP en entornos similares han resultado en un overblocking del 20-30% de sitios inocentes, basado en análisis de logs de tráfico.

Mecanismos de Bloqueo DNS y sus Limitaciones

El Sistema de Nombres de Dominio (DNS) opera en la capa de aplicación, traduciendo dominios como “ejemplo.com” en direcciones IP mediante servidores recursivos y autoritativos. Los bloqueos DNS en Brasil se ejecutan alterando las respuestas de los servidores DNS de los ISP, devolviendo direcciones nulas (0.0.0.0) o redirigiendo a páginas de advertencia para dominios infractores. Esto se alinea con el protocolo DNS especificado en RFC 1035, donde las consultas de tipo A (para IPv4) o AAAA (para IPv6) pueden ser manipuladas.

A diferencia de los bloqueos de IP, los DNS son más granulares, ya que operan a nivel de dominio en lugar de dirección numérica. No obstante, presentan vulnerabilidades inherentes. Los usuarios pueden evadirlos utilizando servidores DNS alternativos como Google Public DNS (8.8.8.8) o Cloudflare (1.1.1.1), que no están sujetos a las órdenes judiciales brasileñas. Además, el DNSSEC (DNS Security Extensions), un estándar para autenticar respuestas DNS, complica los bloqueos al requerir validación criptográfica, lo que podría invalidar manipulaciones no autorizadas.

Los riesgos de daño colateral surgen cuando dominios comparten infraestructuras. Por instancia, un dominio pirata podría estar subdominio de un sitio legítimo (ej. pirate.subdeldominio.com), y un bloqueo amplio afectaría al padre. En Brasil, casos documentados involucran bloqueos que impactaron sitios de noticias independientes y foros académicos, según reportes de la Coalición por Internet Limpia y Segura (CIS). Técnicamente, esto implica una degradación en la resolución de nombres, aumentando la latencia de conexión y potencialmente exponiendo a los usuarios a ataques de envenenamiento de caché DNS (DNS cache poisoning), donde respuestas falsificadas podrían redirigir tráfico a sitios maliciosos.

Implicaciones Operativas en la Infraestructura Brasileña

La red de internet en Brasil, con más de 150 millones de usuarios según datos de la Agencia Nacional de Telecomunicaciones (Anatel), depende de una topología distribuida con puntos de intercambio de internet (IXPs) como el PTTMetro en São Paulo. Los ISP deben integrar estos bloqueos en sus puntos de presencia (PoPs), lo que requiere actualizaciones en software de enrutamiento como BGP (Border Gateway Protocol, RFC 4271). Esto genera sobrecarga operativa, ya que el mantenimiento de listas de bloqueo dinámicas exige monitoreo continuo para evitar falsos positivos.

Desde una perspectiva de ciberseguridad, estos bloqueos pueden crear vectores de ataque. Por ejemplo, la dependencia en DNS centralizado facilita ataques de denegación de servicio distribuida (DDoS) contra servidores DNS de ISP, amplificando interrupciones. Además, la implementación inconsistente entre proveedores puede llevar a fragmentación de la red, donde usuarios de diferentes ISP experimentan accesos desiguales, violando principios de neutralidad de la red establecidos en la Marco Civil da Internet (Ley 12.965/2014).

En términos de rendimiento, los bloqueos introducen latencia adicional. Un análisis técnico utilizando herramientas como Wireshark para capturar paquetes revela que las consultas DNS manipuladas pueden aumentar el tiempo de respuesta en un 50-100 ms, impactando aplicaciones en tiempo real como videoconferencias o juegos en línea. Para mitigar esto, se recomiendan mejores prácticas como el uso de Anycast DNS, que distribuye cargas geográficamente, aunque su adopción en Brasil es limitada debido a costos de infraestructura.

Riesgos de Daño Colateral: Análisis Detallado

El daño colateral se manifiesta en múltiples formas. Primero, el overblocking afecta la libertad de expresión y acceso a información, contraviniendo el artículo 5 de la Constitución Brasileña que garantiza la libertad de comunicación. Casos específicos incluyen el bloqueo accidental de dominios .edu.br durante operaciones antipiratería, interrumpiendo recursos educativos para millones de estudiantes.

Segundo, impactos económicos: Empresas legítimas que comparten IP con infractores pierden ingresos por interrupciones. Un informe de la Cámara Brasileña de Comercio Electrónico (ABComm) estima pérdidas anuales de hasta 500 millones de reales debido a estos incidentes. Técnicamente, esto se relaciona con la arquitectura de centros de datos, donde virtualización (ej. mediante VMware o Hyper-V) agrupa múltiples tenants en IPs compartidas, haciendo imposible una segmentación fina sin migraciones costosas.

Tercero, riesgos de seguridad: Los bloqueos pueden incentivar el uso de VPN y proxies, que a menudo carecen de cifrado robusto, exponiendo datos a intercepciones. Protocolos como OpenVPN o WireGuard, aunque seguros, no son universales, y su adopción masiva en Brasil podría sobrecargar la red backbone. Además, la manipulación DNS facilita ataques man-in-the-middle (MitM), donde certificados SSL/TLS falsos podrían comprometer sesiones HTTPS.

- Overblocking técnico: Bloqueo de rangos CIDR amplios (ej. /24) que cubren 256 IPs, afectando entidades no objetivo.

- Evasión y contramedidas: Uso de CDN como Akamai, que distribuyen contenido globalmente, rindiendo ineficaces los bloqueos locales.

- Implicaciones regulatorias: Conflictos con el RGPD brasileño (Ley 13.709/2018), que exige proporcionalidad en intervenciones de datos.

Beneficios Potenciales y Mejores Prácticas

A pesar de los riesgos, los bloqueos ofrecen beneficios en la protección de propiedad intelectual. Reducen la distribución ilegal de contenido, fomentando inversiones en producción digital. En Brasil, la industria audiovisual reporta una disminución del 15% en piratería tras implementaciones iniciales, según la Motion Picture Association (MPA).

Para minimizar daños, se recomiendan prácticas como:

- Implementación de bloqueos a nivel de URL en lugar de dominio completo, utilizando proxies reversos y WAF (Web Application Firewalls) como ModSecurity.

- Adopción de machine learning para detección dinámica de infracciones, analizando patrones de tráfico con algoritmos como redes neuronales convolucionales (CNN) en frameworks como TensorFlow.

- Colaboración internacional vía ICANN para listas de bloqueo verificadas, integrando APIs de threat intelligence como las de Cisco Talos.

Estándares como el HTTP/2 y QUIC (Quick UDP Internet Connections) podrían mejorar la resiliencia, permitiendo multiplexación de streams que evitan interrupciones totales. En Brasil, la transición a IPv6, con su espacio de direcciones masivo (2^128), facilitaría asignaciones más granulares, reduciendo colisiones.

Comparación con Enfoques Internacionales

En la Unión Europea, el Reglamento General de Protección de Datos (GDPR) y directivas como la DSM (Digital Single Market) exigen evaluaciones de impacto para bloqueos, incorporando DPIA (Data Protection Impact Assessments). Países como Francia utilizan órdenes judiciales para bloqueos Hadopi, pero con mecanismos de apelación rápida para minimizar colaterales. En contraste, el modelo brasileño es más reactivo, careciendo de marcos automatizados para revisiones.

Estados Unidos, bajo la DMCA (Digital Millennium Copyright Act), prioriza notificaciones y remociones en lugar de bloqueos IP/DNS, reduciendo riesgos mediante el principio de “safe harbor” para ISP. Un análisis comparativo revela que el enfoque brasileño genera un 40% más de incidentes de overblocking, según métricas de uptime de servicios como Cloudflare Radar.

Técnicamente, herramientas como Snort para IPS permiten reglas personalizadas basadas en firmas de contenido, en lugar de bloqueos burdos. La integración de blockchain para verificación de dominios (ej. Handshake protocol) podría ofrecer una alternativa descentralizada, aunque su madurez es limitada en entornos regulados.

Desafíos Futuros y Recomendaciones

Con el crecimiento de 5G y edge computing en Brasil, los bloqueos enfrentan nuevos retos. La latencia reducida de 5G (menos de 1 ms) amplifica impactos en aplicaciones IoT, donde interrupciones podrían afectar sistemas críticos como telemedicina. La adopción de SD-WAN (Software-Defined Wide Area Network) permite enrutamiento inteligente, pero requiere inversión en capacitación para administradores de red.

Recomendaciones incluyen la creación de un comité técnico bajo Anatel para auditar bloqueos, utilizando métricas como tasa de falsos positivos (FPR) calculada vía ROC curves en análisis de datos. Además, fomentar el desarrollo de estándares nacionales para DNS filtering, alineados con IETF best current practices (BCP).

En resumen, mientras los bloqueos de IP y DNS en Brasil representan una herramienta valiosa contra la piratería, sus riesgos de daño colateral demandan un equilibrio entre enforcement y preservación de la integridad de internet. La evolución hacia tecnologías más precisas y regulaciones proporcionales será clave para mitigar impactos en usuarios y ecosistemas digitales.

Para más información, visita la fuente original.